从开始了解内核开始就一直在疑惑

unsigned long copy_to_user(void __user *to, const void *from, unsigned long n);

这里面的from指针是什么?从用户空间的read到内核空间fops中的read函数过来后,这个值是否经过了转换?是物理地址还是直接是用户进程地址空间中的虚拟地址?

今天特地做了个实验,最后得出答案是后者,from的值就是用户进程地址空间中的虚拟地址。

kernel要想得到具体的物理地址还需要进行一系列的权限检查,最后经过页表转换才行

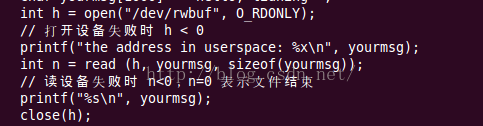

这是在用户空间进行的测试,

代码是

printf("the address in userspace: %x\n", yourmsg);

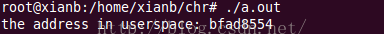

在用户空间输出地址结果如下:

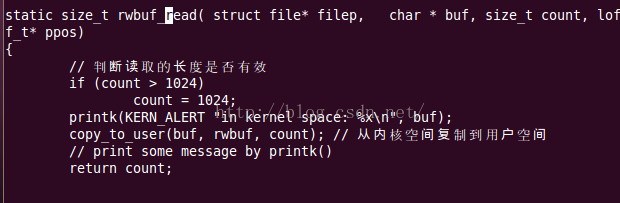

而在内核模块中的代码是:

printk(KERN_ALERT "in kernel space: %x\n", buf);

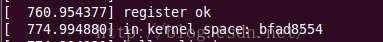

结果输出如下:

可以看到不管在内核空间还是进程空间,值都是bfad8554,得证。

1121

1121

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?