前言

最近服务器的mysql响应总是特别慢,一开始没注意,后来偶然一次打开云后台显示cpu都快冒烟了,这不完犊子了,指定成矿机了,用top一看果然有个kdevtmpfsi进程霸榜。

分析

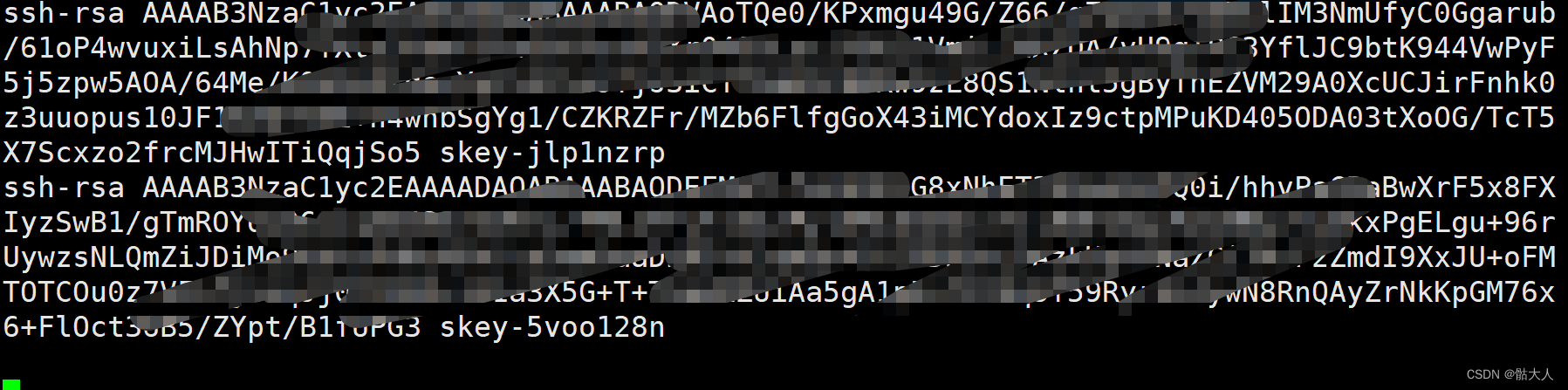

我怀疑是开放了redis的6379端口,又因为懒设置了弱密码,被扫描到连上了,随后持久化的目录被修改为/root/.ssh,把他的私钥同步进去了,那可不是如入无人之境嘛。

清除策略:

1.杀死病毒进程

主进程kdevtmpfsi ,守护进程:kinsing。先杀死进程,否则响应太慢了

ps -aux | grep kinsing |grep -v grep|cut -c 9-15 | xargs kill -9

ps -aux | grep kdevtmpfsi |grep -v grep|cut -c 9-15 | xargs kill -9

rm -f /var/tmp/kinsing

rm -f /tmp/kdevtmpfsi

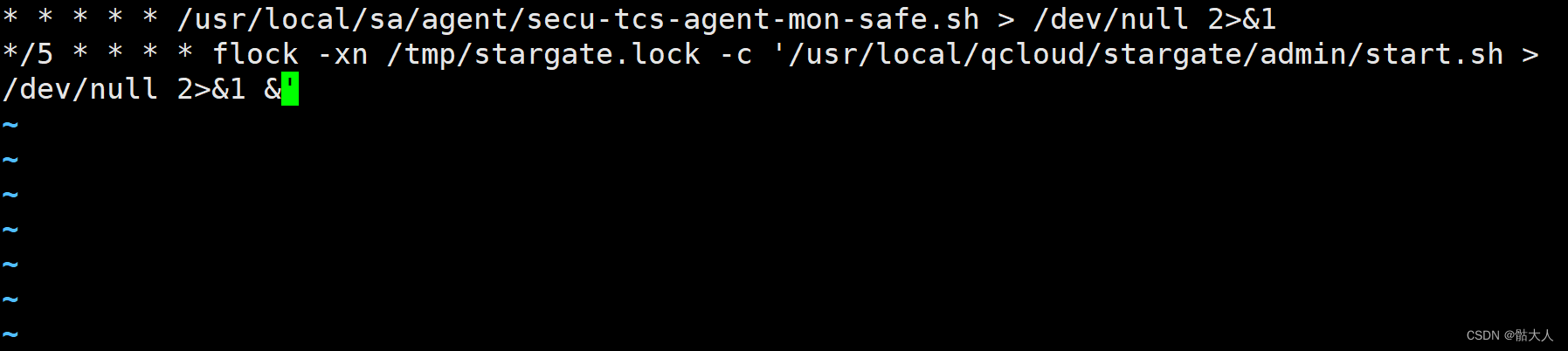

2.查看是否有病毒定时任务

使用crontab -l查看果然定时任务,单单杀进程删文件不行,他还会定时下载回本地,使用crontab -e剔除病毒任务,然后使用service crond restart重启定时器

查看密钥区域是否有异常私钥

查看/root/.ssh/authorized_keys文件,果然多了一个不认识的密钥,将其去除。

总结

端口能不开启就别开,别偷懒。像redis这种服务,使用强密码,并且开启保护模式,不允许外网连接。可以写一个脚本检测服务区使用情况,如果异常就用机器人提醒。

原创不易,欢迎点赞收藏,转发请注明出处

1039

1039

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?