攻防世界逆向高手题之debug

继续开启全栈梦想之逆向之旅~

这题是攻防世界逆向高手题的debug

下载附件,照例扔入exeinpefo中查看信息:

.NET文件,无壳,好吧我也是现在才知道.NET文件不能用IDA解析的,因为IDA中会出现这个情景:(一开始吓到我了)

这里可以说遇到第一个错误:

查了资料说.NET要用其它调试器,这也就是我分析.NET的里程碑了,值得纪念。下载了ILSPY和dnSPY,在此说一下我发现的它们的区别:

ILSPY可以说用来静态分析代码最好了,它的函数名虽然可能乱码不显示,但是单击函数名还是能跟踪的,而dnSPY我觉得是用于动态调试的,它的函数名不仅乱码不显示,点击后还无法跟踪:(最好两个都下载,一个动态分析,一个静态分析)

dnSPY:

ILSPY:

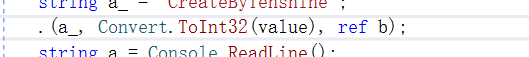

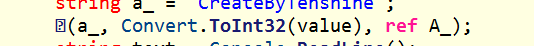

这里遇到第二个错误:

一开始我用dnSPY来静态分析出了很大问题,因为dnSPY不显示函数名,搞到我根本看不懂语法,只能照着资料上来操作,用来ILSPY后知道了函数名是乱码且可以自己跟踪后就可以渐渐理清逻辑了:(PS:注意大写全程的系统函数通常不是考点)

private static void ᜀ(string[] A_0)

{

string A_ = null;

string value = $"{DateTime.Now.Hour + 1}";

string a_ = "CreateByTenshine";

ᜀ(a_, Convert.ToInt32(value), ref A_); //这里有一个函数调用,双击跟踪后是下一个代码段的内容,改函数把a_的字符串传入后好像是修改成32位的整数值,然后赋值给A_,所以我们后面比较的是A_。

string text = Console.ReadLine(); //系统函数,简单的从控制台读取输入

if (text == A_) 这里可以看出这是题目类型是存储型flag了,可以在这里下断点读出A_

{

Console.WriteLine("u got it!");

Console.ReadKey(intercept: true);

}

else

{

Console.Write("wrong");

}

Console.ReadKey(intercept: true);

}

}

private static void ᜀ(string A_0, int A_1, ref string A_2) //这里是上面代码段的调用函数,同样的这个函数名也是乱码无显示,但是可以双击跟踪。

{

int num = 0;

if (0 < A_0.Length) //接受上面传入的CreateByTenshine字符串进行操作。

{

do

{

char c = A_0[num]; //逐个字符操作

int num2 = 1;

do

{

c = Convert.ToChar(ᜀ(Convert.ToInt32(c), num2));

num2++; //这里犯下第三个错误,这里是从1开始的,读取到14结束,也就是1~14共14个字符而已,不是0~14的十五个字符,这里乱码的函数名双击跟踪后的代码段在下下面(最后一个),前面的Convert.ToChar是系统函数,大概是转换成char的字符串类型。更重要的是这里的c还要作为参数重新用函数操作,我之前没意识到这一点吃了好多亏!

}

while (num2 < 15);

A_2 += c; //简单的结果赋值

num++;

}

while (num < A_0.Length);

}

A_2 = ᜀ(A_2); //这里又调用了一个乱码函数,双击跟踪后是md5加密,代码段如下

}

private static string ᜀ(string A_0) //受上一个函数调用

{

byte[] bytes = Encoding.ASCII.GetBytes(A_0);

return "flag{" + BitConverter.ToString(new MD5CryptoServiceProvider().ComputeHash(bytes)).Replace("-", "") + "}"; //都是系统函数,不是考点的话当成简单的MD5加密即可,pythonMD5加密代码可以写成print(hashlib.md5(flag.encode()).hexdigest()),注意一定要有hexdigest()才能返回加密后的值

}

internal class ᜅ //受上上个代码段调用

{

private static int ᜀ(int A_0, int A_1)

{

return (new int[30]

{

2, 3, 5, 7, 11, 13, 17, 19, 23, 29,

31, 37, 41, 43, 47, 53, 59, 61, 67, 71,

73, 79, 83, 89, 97, 101, 103, 107, 109, 113

})[A_1] ^ A_0; //这里犯下第四个错误,前面分析中我们只用取1~14个即可,所以遇到数组时并不是全部都要用上的,在这里要留个心眼。

}

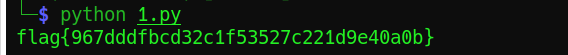

分析完成后逆向逻辑写出解密代码:

import hashlib

key1=[3, 5, 7, 11, 13, 17, 19, 23, 29, 31, 37, 41, 43, 47]

key2="CreateByTenshine"

flag=""

for a in key2:

for i in key1:

#d=i^ord(a)

#d=chr(i^ord(a))

a=chr(i^ord(a)) #这里的a要作为下一个a继续异或操作啊!

flag+=a

#print(flag)

print("flag{"+hashlib.md5(flag.encode()).hexdigest()+"}")

这里一开始没弄清a异或一次后还要再作为参数传入继续异或,吃了好多亏,这次注意一下。

对了,还有动态调试忘记了,因为题目类型是与用户输入无关的存储型flag,所以直接在生成flag的地方下断点读取变量内容即可,如下:

总结:

1:遇到第一个错误:

查了资料说.NET要用其它调试器,这也就是我分析.NET的里程碑了,值得纪念。下载了ILSPY和dnSPY,在此说一下我发现的它们的区别:

ILSPY可以说用来静态分析代码最好了,它的函数名虽然可能乱码不显示,但是单击函数名还是能跟踪的,而dnSPY我觉得是用于动态调试的,它的函数名不仅乱码不显示,点击后还无法跟踪:(最好两个都下载,一个动态分析,一个静态分析)

2:一开始我用dnSPY来静态分析出了很大问题,因为dnSPY不显示函数名,搞到我根本看不懂语法,只能照着资料上来操作,用来ILSPY后知道了函数名是乱码且可以自己跟踪后就可以渐渐理清逻辑了:(PS:注意大写全程的系统函数通常不是考点)

3:这里犯下第三个错误,这里是从1开始的,读取到14结束,也就是1-14共14个字符而已,不是0~14的十五个字符,这里乱码的函数名双击跟踪后的代码段在下下面(最后一个),前面的Convert.ToChar是系统函数,大概是转换成char的字符串类型。更重要的是这里的c还要作为参数重新用函数操作,我之前没意识到这一点吃了好多亏!

4:这里犯下第四个错误,前面分析中我们只用取1~14个即可,所以遇到数组时并不是全部都要用上的,在这里要留个心眼。

解毕!敬礼!

1202

1202

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?