攻防世界逆向高手题之re-for-50-plz-50

继续开启全栈梦想之逆向之旅~

这题是攻防世界逆向高手题的re-for-50-plz-50

下载附件,照例扔入exeinfope中查看信息:

32位ELF文件,无壳,照例扔入IDA32中查看伪代码,有main函数看main函数:(图中有点注释。不过不影响)

可以看到主要判断代码就这里了:

meow双击跟踪是cbtcqLUBChERV[[Nh@_X^D]X_YPV[CJ ,右边 argv[ 1 ][ i ]是命令行传入的参数:(下面是我以前的笔记)

int main( int argc, char *argv[] ) :

(还可以写成int main( int test_argc, char *test_argv[] ) )

调用时:

$./a.out testing1 testing2

应当指出的是,argv[0] 存储程序的名称,argv[1] 是一个指向第一个命令行参数的指针,*argv[n] 是最后一个参数。如果没有提供任何参数,argc 将为 1,否则,如果传递了一个参数,argc 将被设置为 2。

所以逻辑很简单,就是传入参数后异或的值与本身存在的数组比较,也就是说题目类型是与用户输入相关的非存储型flag:

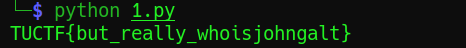

逆向逻辑脚本:

key1="cbtcqLUBChERV[[Nh@_X^D]X_YPV[CJ"

flag=""

for i in range(len(key1)):

flag+=chr(ord(key1[i])^55)

print(flag)

总结:无,这题挺简单的,不知道为什么在高手区。

解毕!敬礼!

629

629

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?