一、漏洞简介

MinIO是一个非常轻量的服务,可以很简单的和其他应用的结合,类似 NodeJS, Redis 或MySQL,是基于Apache License v2.0开源协议的对象存储服务。由于MinIO组件中LoginSTS接口设计不当,导致存在服务器端请求伪造漏洞。攻击者可以通过构造URL来发起服务器端请求伪造攻击成功利用此漏洞的攻击者能够通过利用服务器上的功能来读取、更新内部资源或执行任意命令。该漏洞无需用户验证即可远程利用!

二、影响版本

MinIO < RELEASE.2021-01-30T00-20-58Z

三、漏洞复现

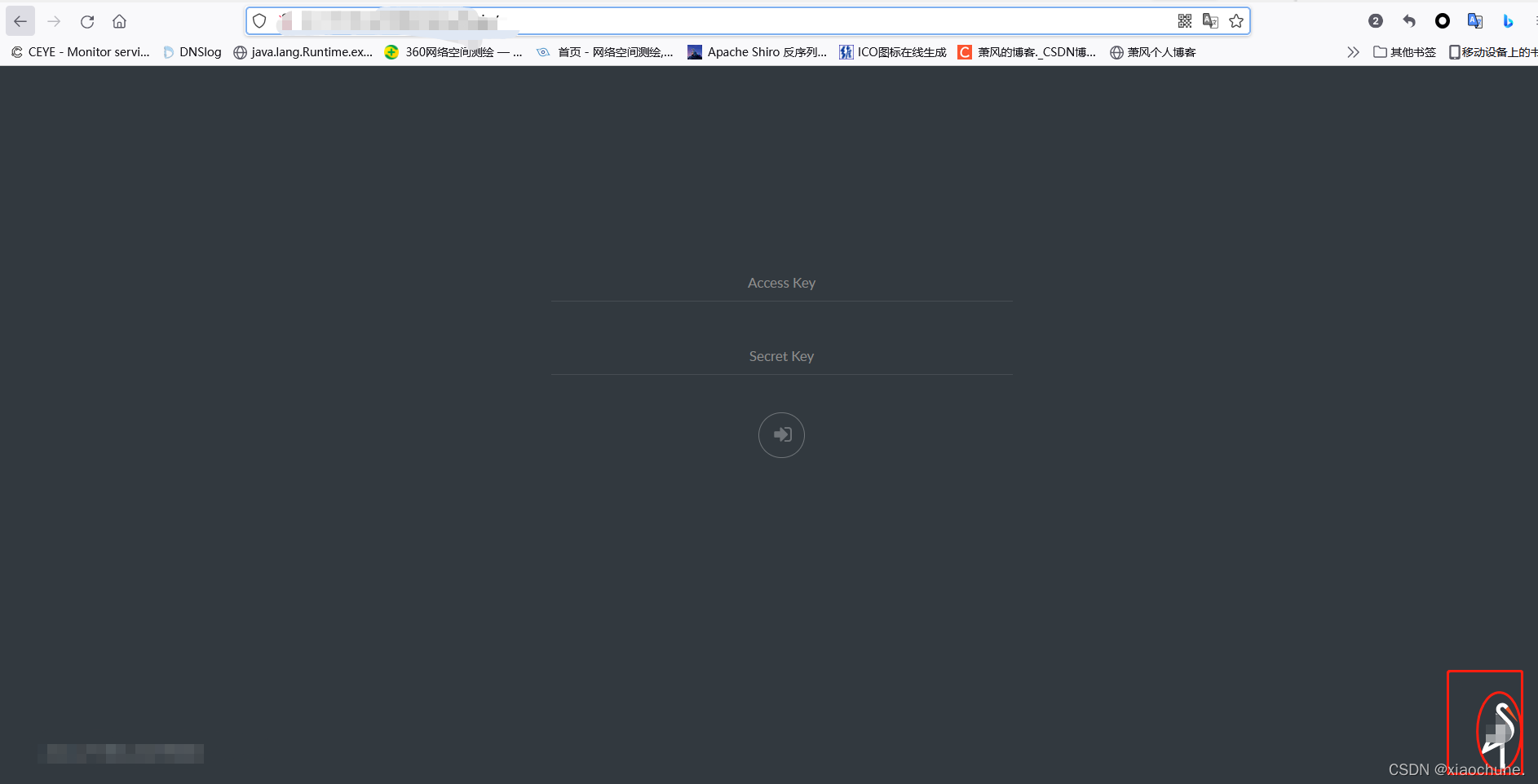

首页是长这样滴(小天鹅):

漏洞poc:

P

本文介绍了MinIO中存在的一处服务器端请求伪造(SSRF)漏洞,该漏洞允许攻击者无需认证就能发起攻击,影响版本为RELEASE.2021-01-30T00-20-58Z之前。漏洞复现过程包括展示MinIO首页和提供POC。修复措施是升级MinIO并打补丁。

本文介绍了MinIO中存在的一处服务器端请求伪造(SSRF)漏洞,该漏洞允许攻击者无需认证就能发起攻击,影响版本为RELEASE.2021-01-30T00-20-58Z之前。漏洞复现过程包括展示MinIO首页和提供POC。修复措施是升级MinIO并打补丁。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?