《数据二十条》:建立数据来源可确认、使用范围可界定、流通过程可追溯、安全风险可防范的数据可信流通体系

-

完善数据全流程合规与监管规则体系

-

建立数据流通准入标准规则,强化市场主体数据全流程合规治理,确保流通数据来源合法、隐私保护到位、流通和交易规范

-

......

-

鼓励探索数据流通安全保障技术、标准、方案

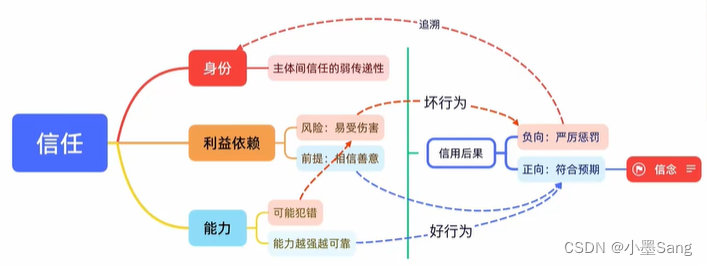

信任的反思

信任的基石:

-

身份可确认

-

利益可依赖

-

能力有预期

-

行为有后果

数据流通中的不可信风险:可信链条的级联失效,以至于崩塌

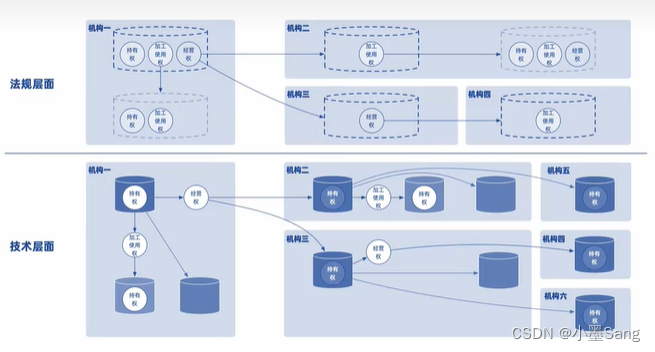

数据内循环:传统数据安全的信任基础

内循环:数据持有方在自己的运维安全域内对自己的数据使用和安全拥有全责

外循环:离开持有方安全域后,信任基石遭到破坏

-

责任主体不清

-

利益诉求不一致

-

能力参差不齐

-

责任链路难追溯

数据可信流通:从运维信任走向技术信任,解决信任级联失效

数据可信流通需要全新的技术要求标准和技术方法体系

数据可信流通的技术信任基础

-

基于密码学与可信计算技术的数据可信流通全流程保障

-

身份可确认:可信数字身份呢

-

利益能对齐:使用权跨域管控

-

能力有预期:通用安全分级测评

-

行为有后果:全链路审计

-

技术信任

可信数字应用身份:证明你是你,从哲学走向技术

-

CA证书:验证机构实体

-

基于公私钥体系

-

权威机构注册

-

-

远程验证:验证数字应用实体

-

基于硬件芯片可信根(TPM/TCM)与可信计算体系

-

验证网络上某节点运行的是指定的软件和硬件

-

-

能够远程验证数字应用的身份,并对执行环境做度量,是技术信任的根基

使用权跨域管控:利益对齐的核心技术要求

数据持有者在数据(包括密态)离开其运维安全域后,依然能够对数据如何加工使用进行决策,防泄露防滥用,对齐上下游利益诉求重点:

-

对运维人员的限制

-

对数据研发过程的管控

-

对全链路可信审计的保障技术体系

技术体系:包括跨域计算、跨域存储、可信审计等,不允许本地运维单方决策。可以通过 隐私计算、可信计算、机密计算 等不同技术路线实现,但技术要求标准是一致的

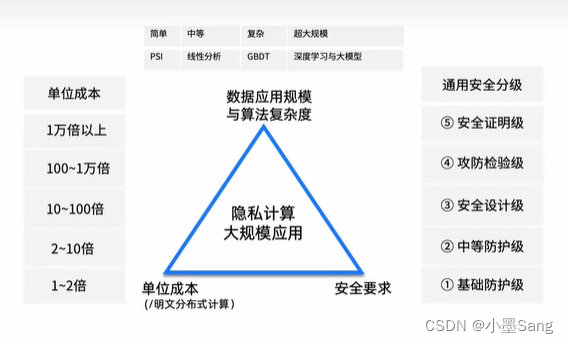

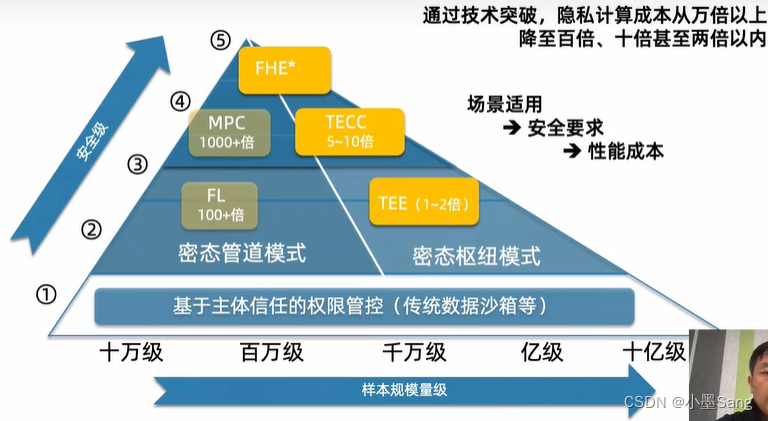

能力预期与不可能三角形:安全要求,功能复杂度,单位成本

未来多种技术路线并存,安全分级平衡性能成本需求

隐语可信隐私计算技术实践,开源共建全栈密态流转支撑能力

全链路审计,闭环完整的数据可信流通体系

内循环: 数据持有方在自己的运维管控域内对自己的数据使用和安全拥有全责

外循环:数据要素在离开持有方管控域后,持有方依然拥有管控需求和责任

控制面:以 可信计算和区块链 为核心支撑技术构建 数据流通管控层,包括 跨域管控 与 全链路审计

数据面:以 隐私计算 为核心支撑技术构建 密态数联网,包括 密态枢纽 与 密态管道

泄露/滥用责任追溯:

-

原始数据

-

损失最大

-

责任难界定

-

注意API直连

-

-

密态数据

-

损失最小

-

-

衍生数据

-

有损失

-

依赖于信息熵损耗

-

责任能界定

数据流通全链路审计:需要覆盖从原始数据到衍生数据的端到端的全过程

密态流通可以破解 网络安全保险(数据要素险)中风险闭环的两大难题(定责和定损)

-

技术信任开启数据密态时代,保障广域数据可信流通

数据可信流通基础设施:密态天空计算

密态天空计算构建可信数据空间

-

基于技术信任的跨域管控

-

基于密态标准的数据互通

-

基于天空计算的跨云互联

-

覆盖数据密态流通全链路

2577

2577

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?