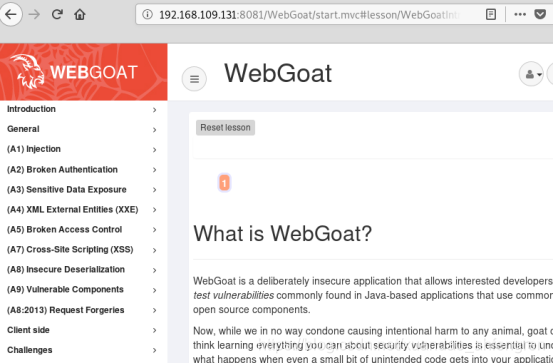

这里我们用docker镜像一键搭建即可

用docker命令开启webgoat

docker run -d -p 8081:8080 -p 9090:9090 -e TZ=Europe/Amsterdam webgoat/goatandwolf

打开192.168.109.131:8081/WebGoat和192.168.109.131:9090/WebWolf能打开即可

192.168.109.131是本地IP

直接注册一个账号,登录即可,两个页面账号是相同的

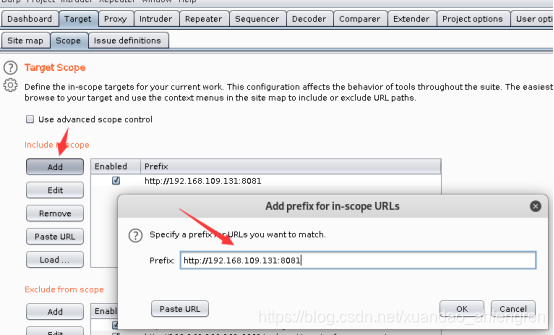

我们先设置下抓包配置

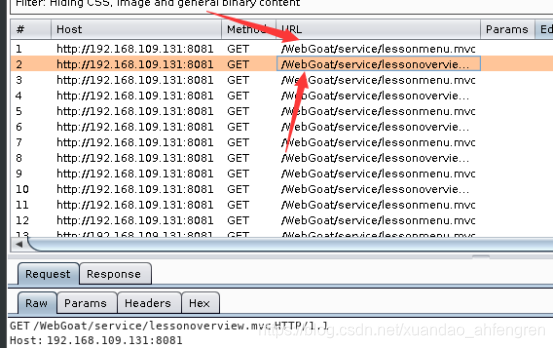

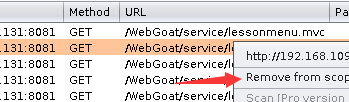

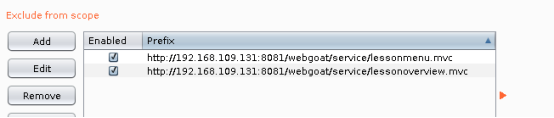

然后这两个包会一直发送,我们把它屏蔽掉

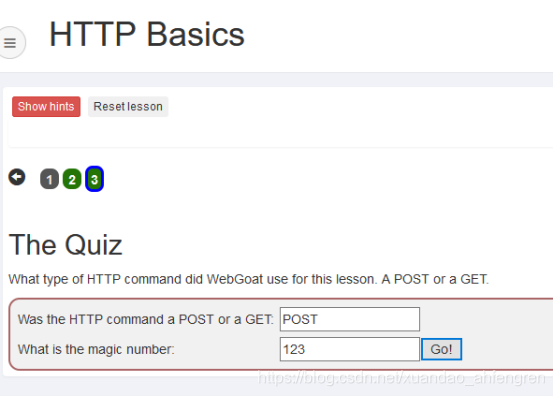

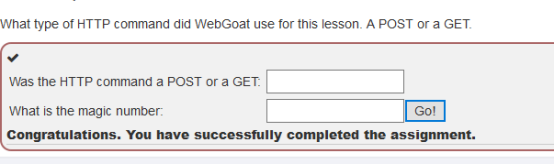

HTTP Basecs3

我们输入POST和数字,抓包

我们发现我们输入的数字是magic_answer,而magic_num估计是答案了,我们把数字123修改成17放包即可

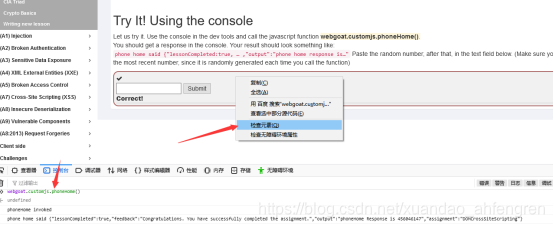

HTTP Proxies4

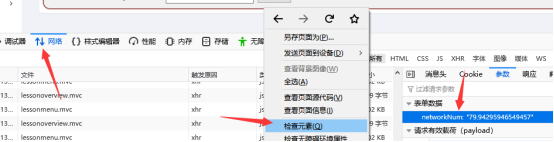

我们检查元素在控制台中输入webgoat.customjs.phoneHome()会看到一串数字,输入进去即可,456046147

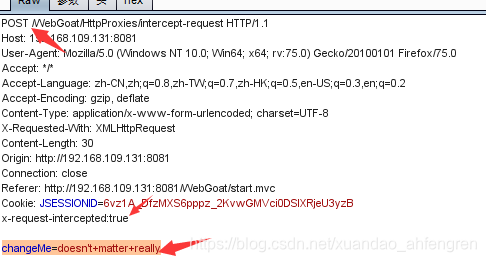

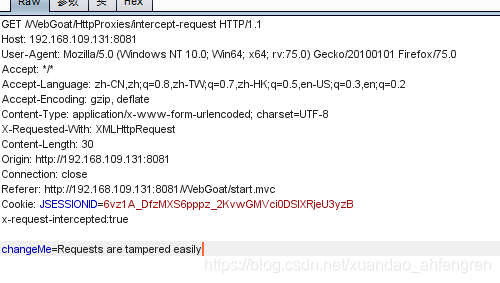

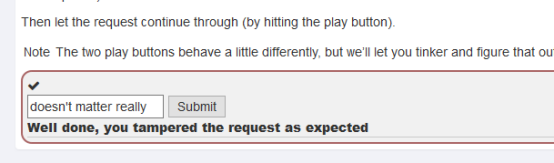

把POST修改成GET、添加x-request-intercepted:true,再把最下面一行删除即可

HTTP Proxies6

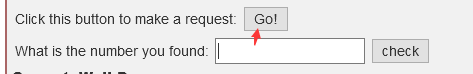

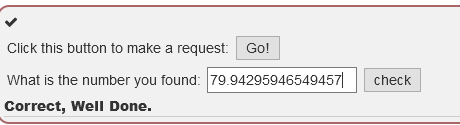

打开检查元素再go查看网络中的参数看到了一串数字输入进去即可

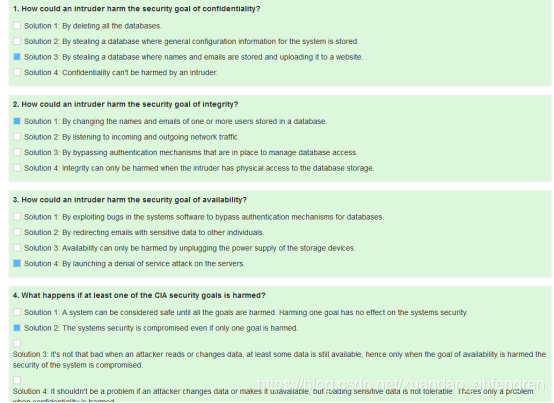

CIA Triad5

答案是3、1、4、2

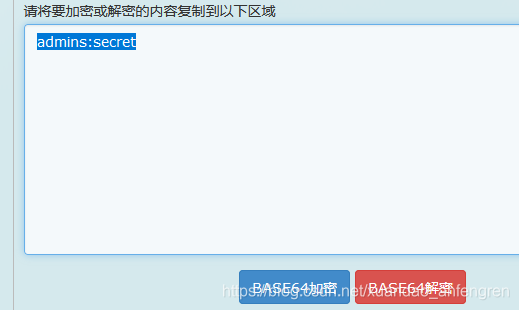

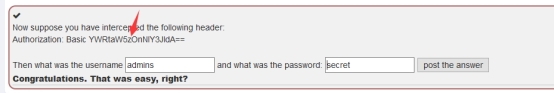

把这串base64位解密即可获取账号密码

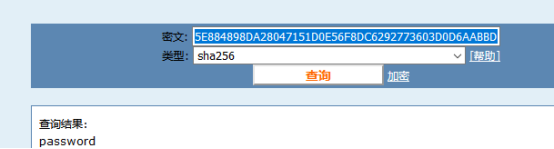

Crypoto Basics4

直接拿去破解即可

本文提供了一个WebGoat的详细通关教程,涵盖了从基础到高级的各种安全漏洞利用,包括HTTP基础、代理、CIA三元组、加密、SQL注入、认证绕过、JWT令牌、密码重置、不安全的直接对象引用、缺失的功能级访问控制、跨站脚本攻击、CSRF等。读者将通过实践学习如何识别和利用这些漏洞。

本文提供了一个WebGoat的详细通关教程,涵盖了从基础到高级的各种安全漏洞利用,包括HTTP基础、代理、CIA三元组、加密、SQL注入、认证绕过、JWT令牌、密码重置、不安全的直接对象引用、缺失的功能级访问控制、跨站脚本攻击、CSRF等。读者将通过实践学习如何识别和利用这些漏洞。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1981

1981

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?