免责公告:

仅仅交流学习,读者产生的行为后者自负、

知识星球:https://articles.zsxq.com/id_jihw8sch8sio.html(新球,前50人进入者,加作者微信进行退款)

视频链接:

aHR0cHM6Ly93d3cuYmlsaWJpbGkuY29tL3ZpZGVvL0JWMUNtNDIxVjdOVi8/c3BtX2lkX2Zyb209MzMzLjEwMDcudGlhbm1hLjEtMi0yLmNsaWNrJnZkX3NvdXJjZT05OWQyOWIxM2RhZWY1Y2E2NDkxZTRlNTIxMzc2MzYyNA==

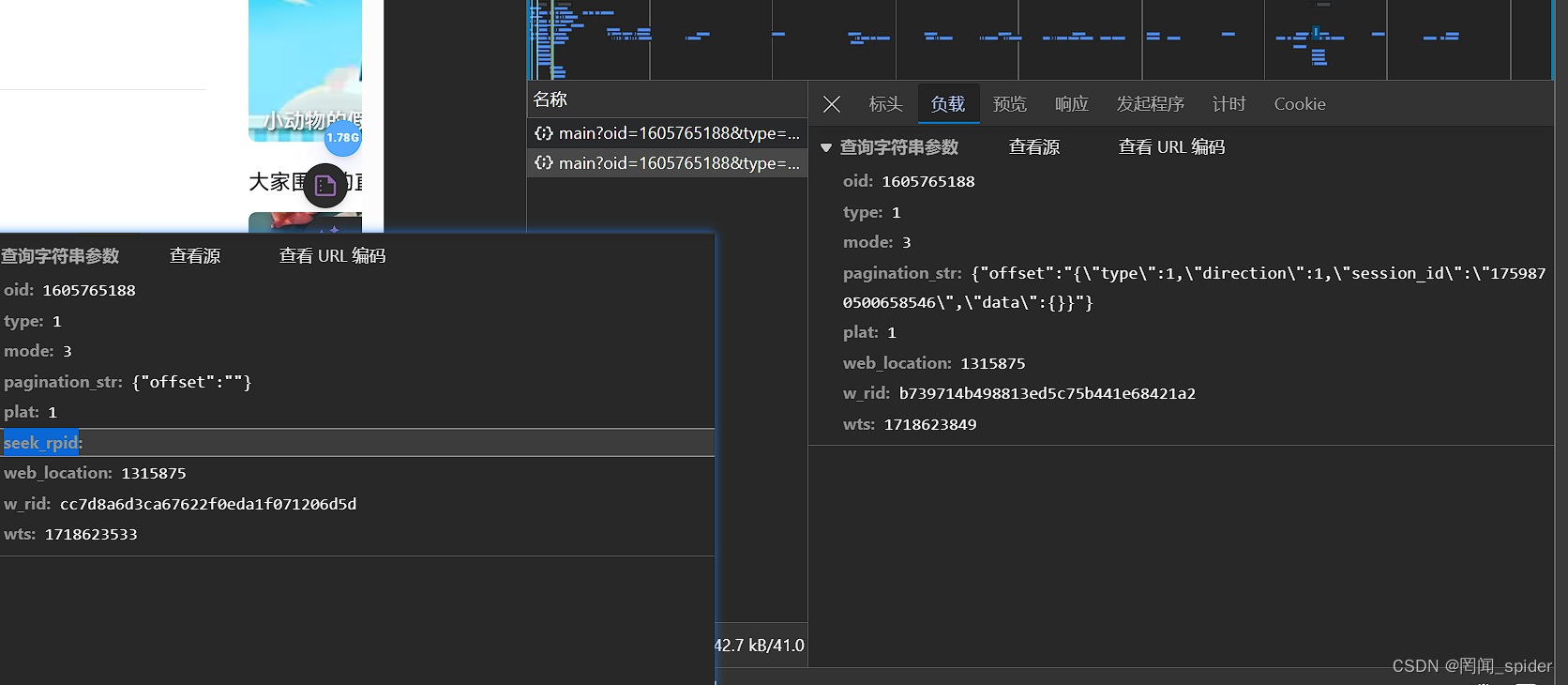

点开f12,点开视频,向下拉,点击网络(net)找到位置

多试几次比较参数,不难发现

oid:1605765188(每个视频独有的)

type:1

mode:3

plat:1

web_location:1315875(这四个不变)

wts:1718623533(通过经验或者time.time()不难发现这个时间戳)

seek_rpid(这个只在第一个评论文件中存在,第二个第三个要去掉)

剩下只剩两个参数,第一个是pagination_str,第二个是w_rid,我们先对第一个进行分析

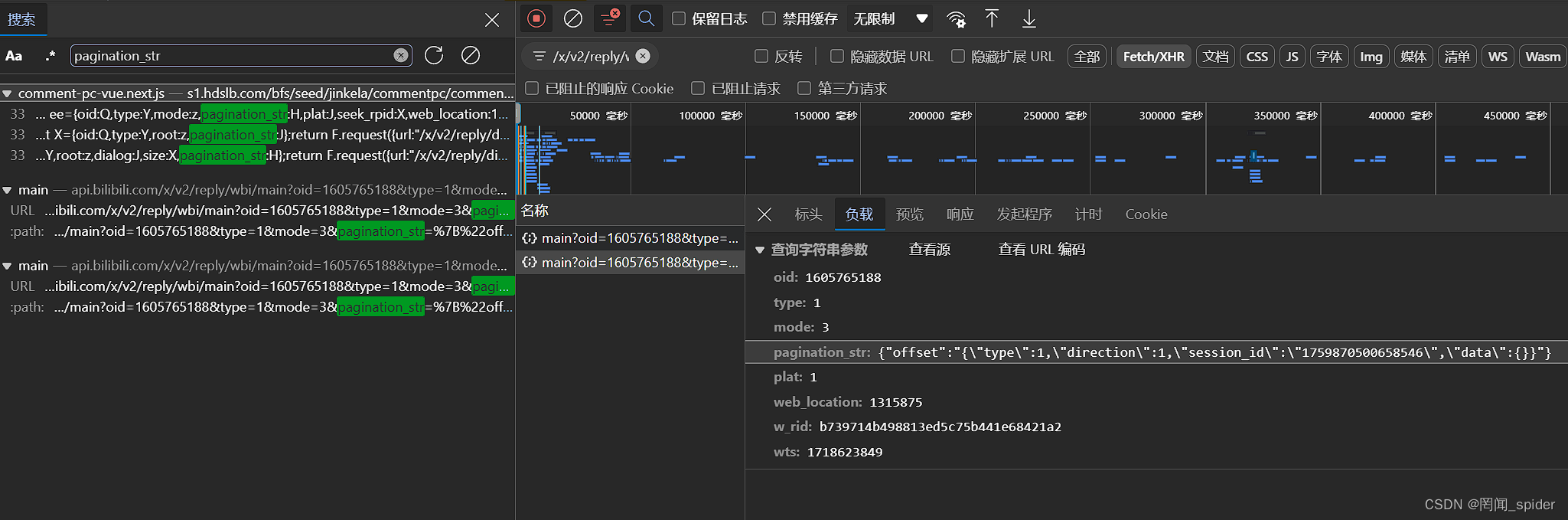

在搜索栏搜索可以看出有三个文件里面,第一个是js,肯定不是在这个里面,由于我们请求了两个评论文件,所以下面任意一个都可以,点击

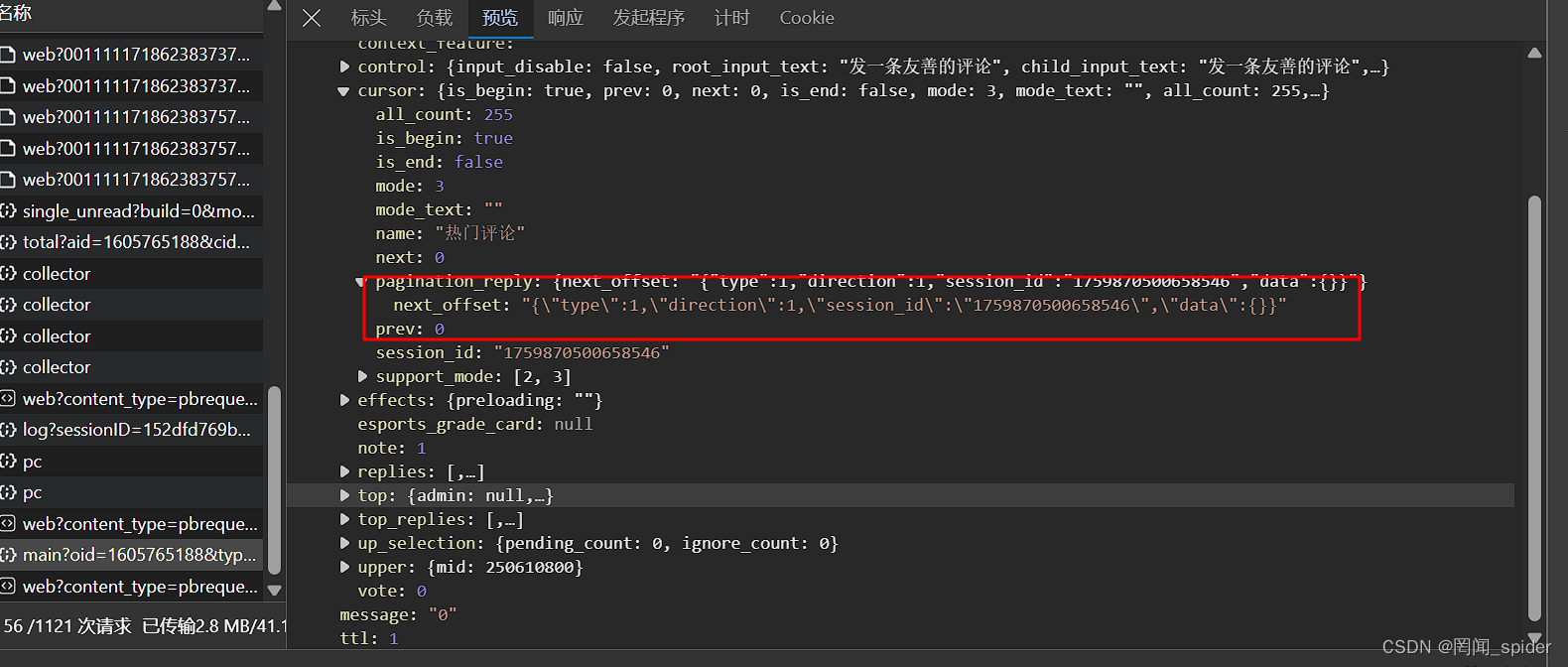

不难发现这个参数在json里面(即下一个评论的参数在上一个评论的请求json里面)

此处有一个坑(稍后解释)

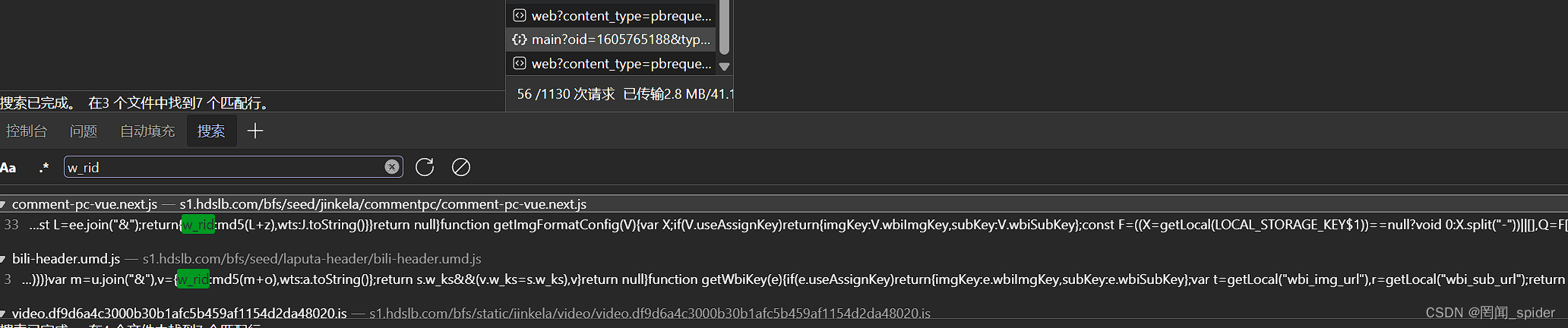

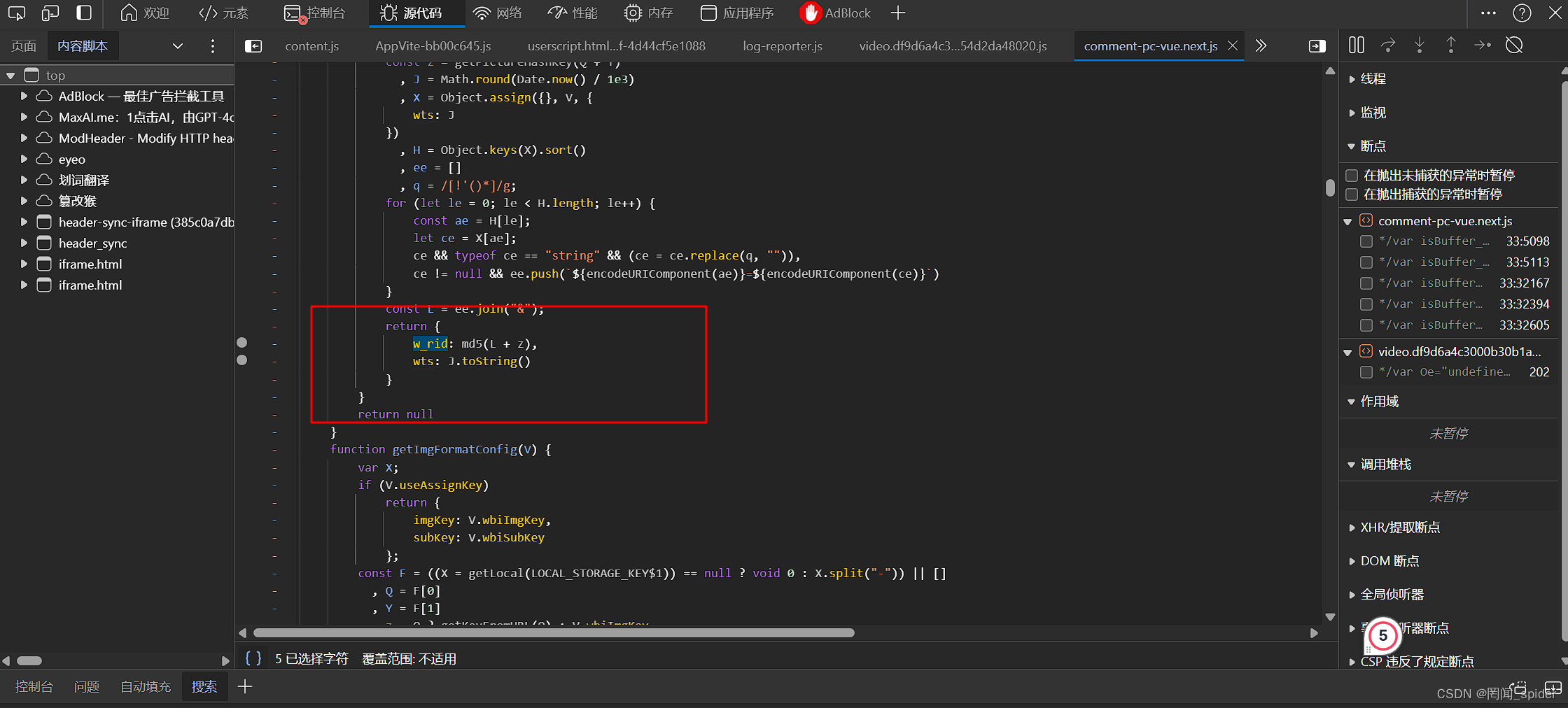

剩下一个查询参数(w_rid),下面进行分析,在下面进行全局搜索(w_rid),及可以看到加密位置

进行断点

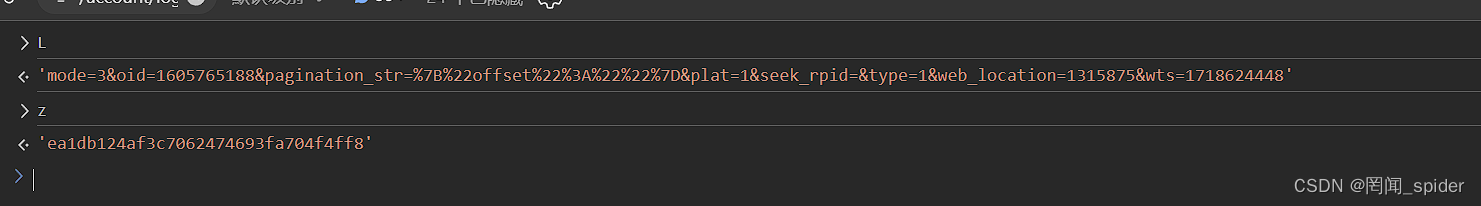

不难发现w_rid是用md5加密形成的,两个参数l,z

控制台查询可得L是查询参数拼接的,s多试几次可得是一个常数

至此逆向完毕

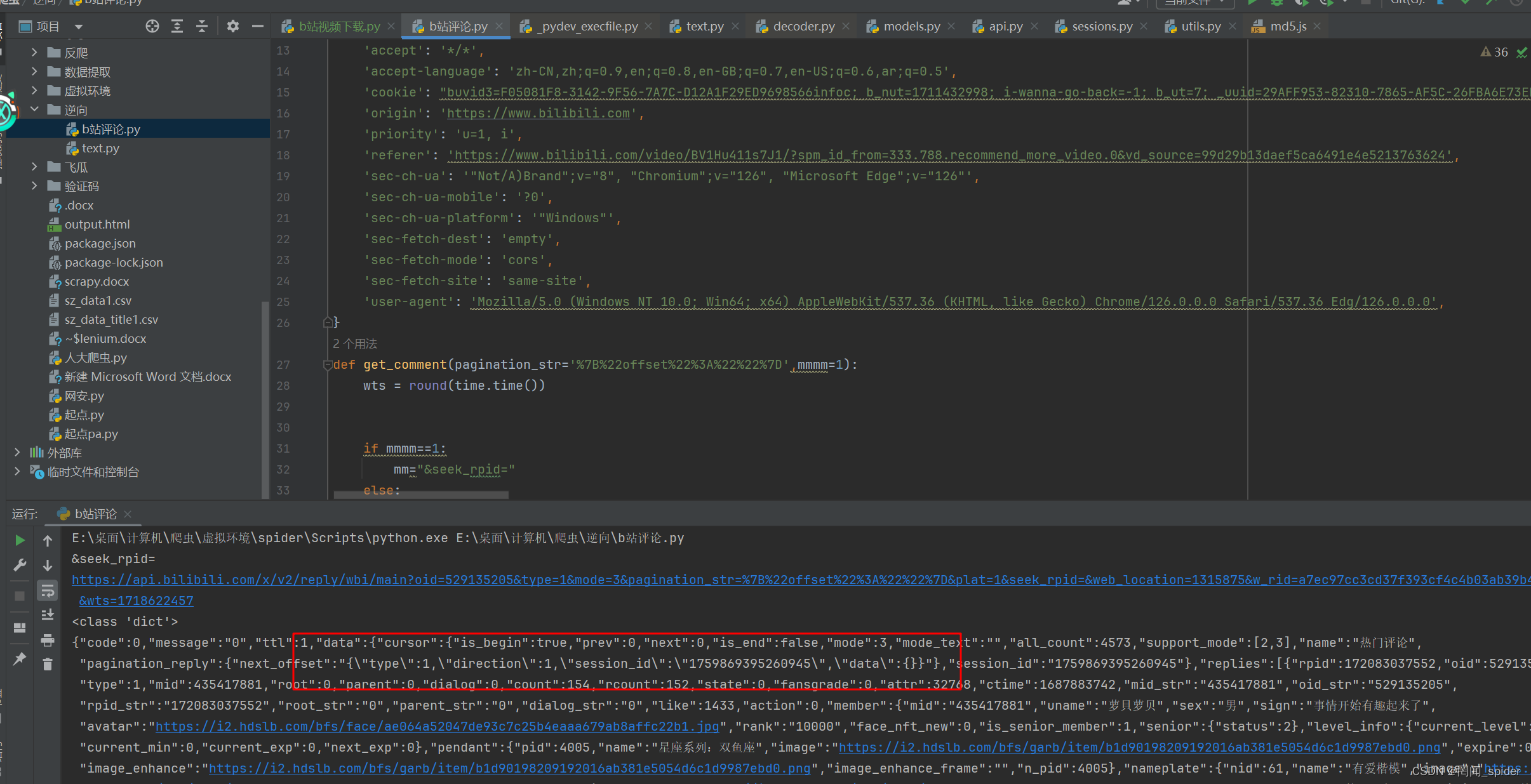

以上进行代码编写(代码片段见知识星球),我们会发现两个坑

第一个是pagenation_reply里面的session_id难控制

第二个是,细心的小伙伴一定一点就通(本人找了很久)

![]()

好了,详细见知识星球解释和代码部分

分析结束

700

700

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?