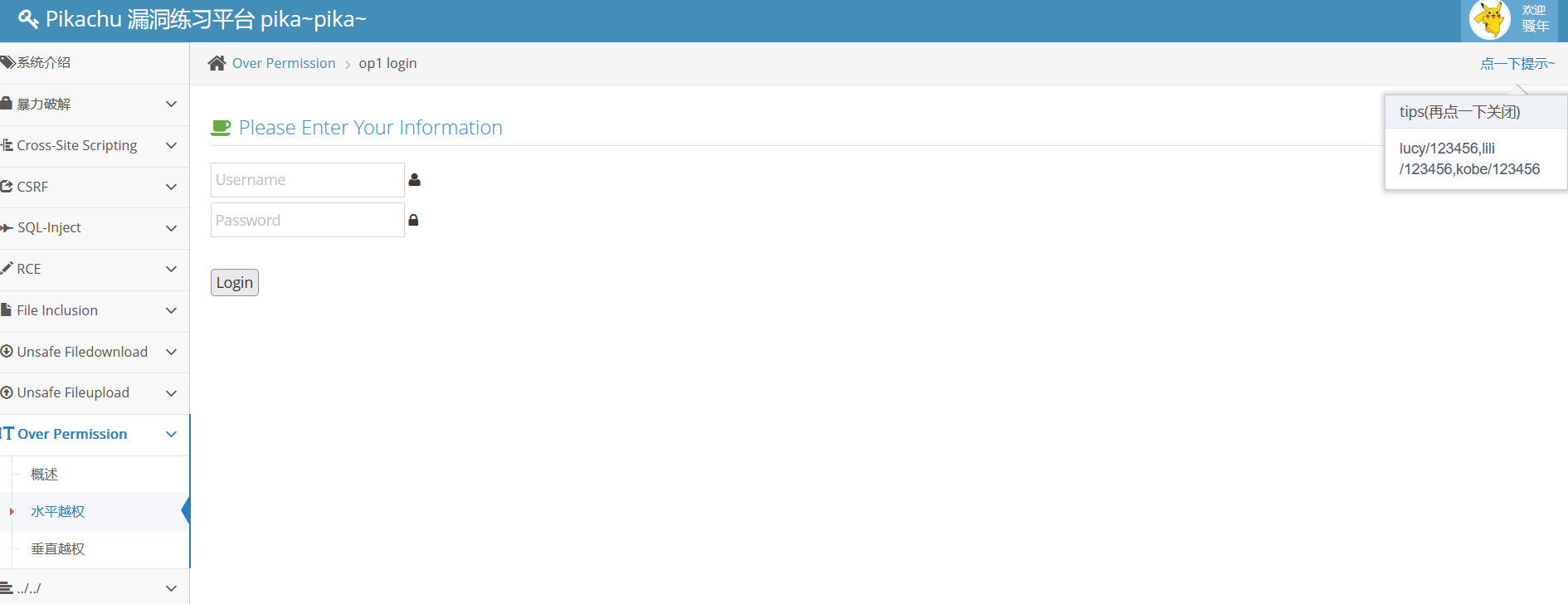

水平越权

首先打开这一关,在右侧有一些提示,我们可以看到

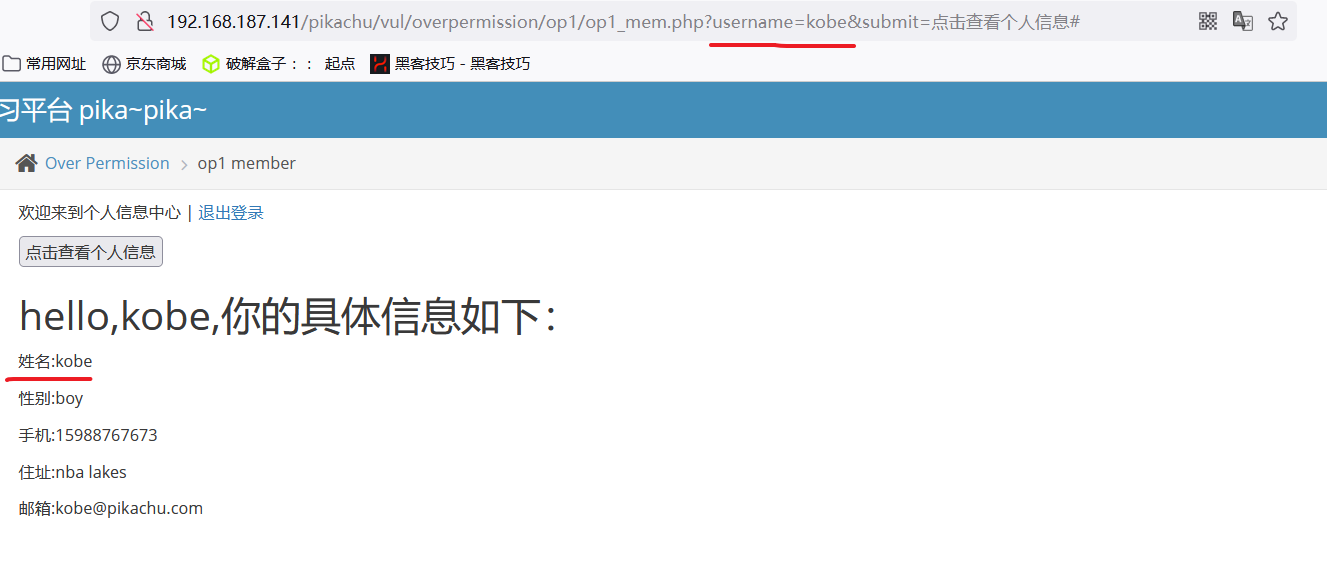

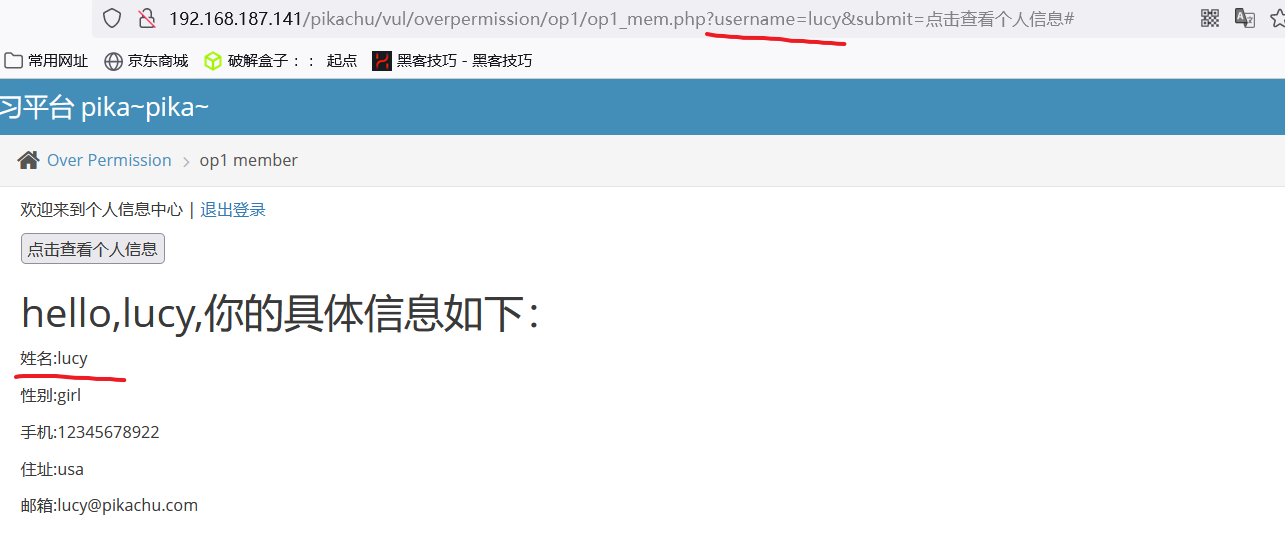

然后我们随便输入一组信息即可,可以在url中看到这样的字段

当我们尝试在url中直接更换另一个用户名时可以发现,直接切换到了另一个用户的身份

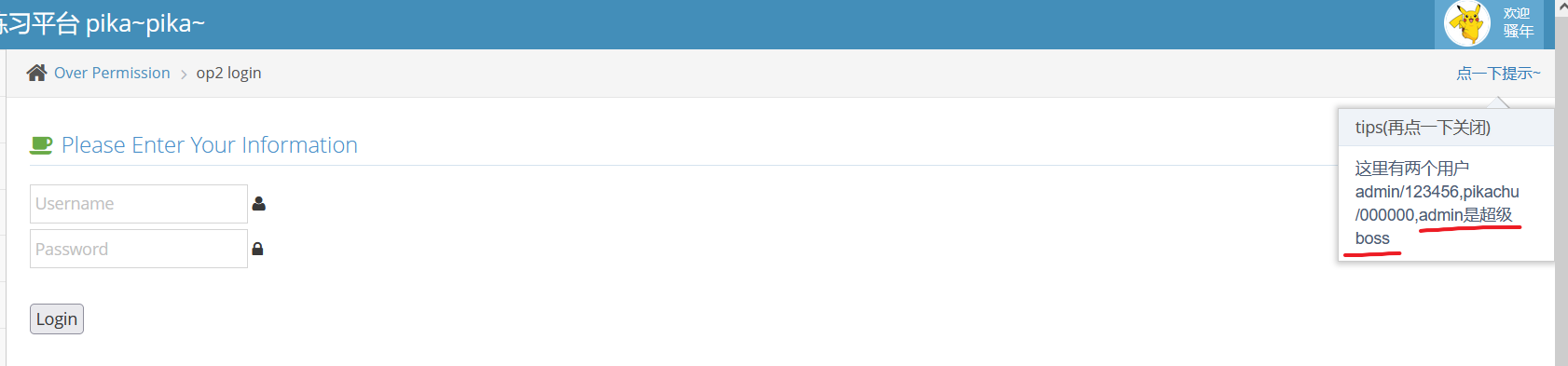

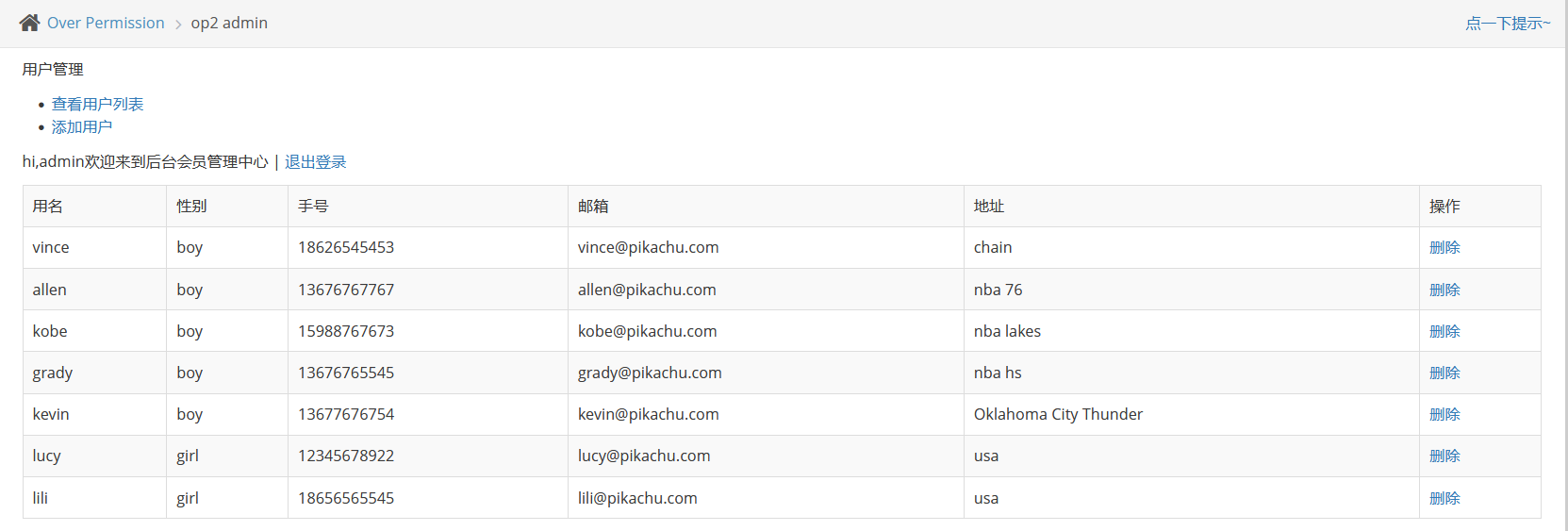

垂直越权

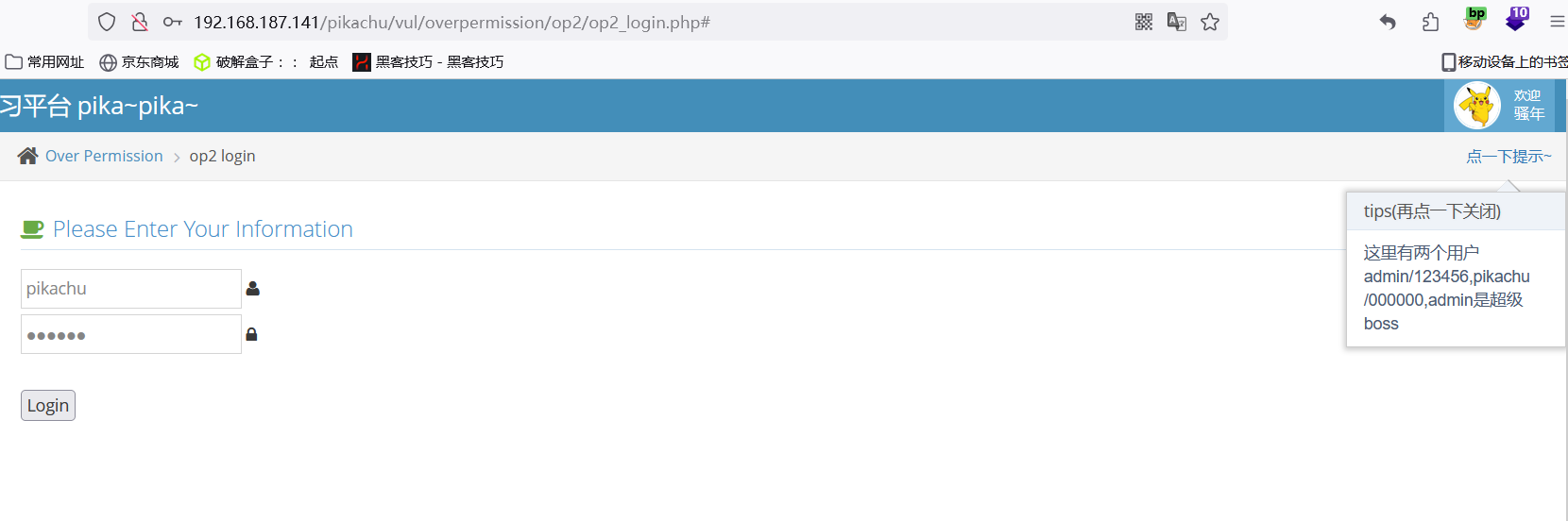

这里可以看到右边提示,admin是超级用户,那我们先用这个登录

登录界面呈现这个样子

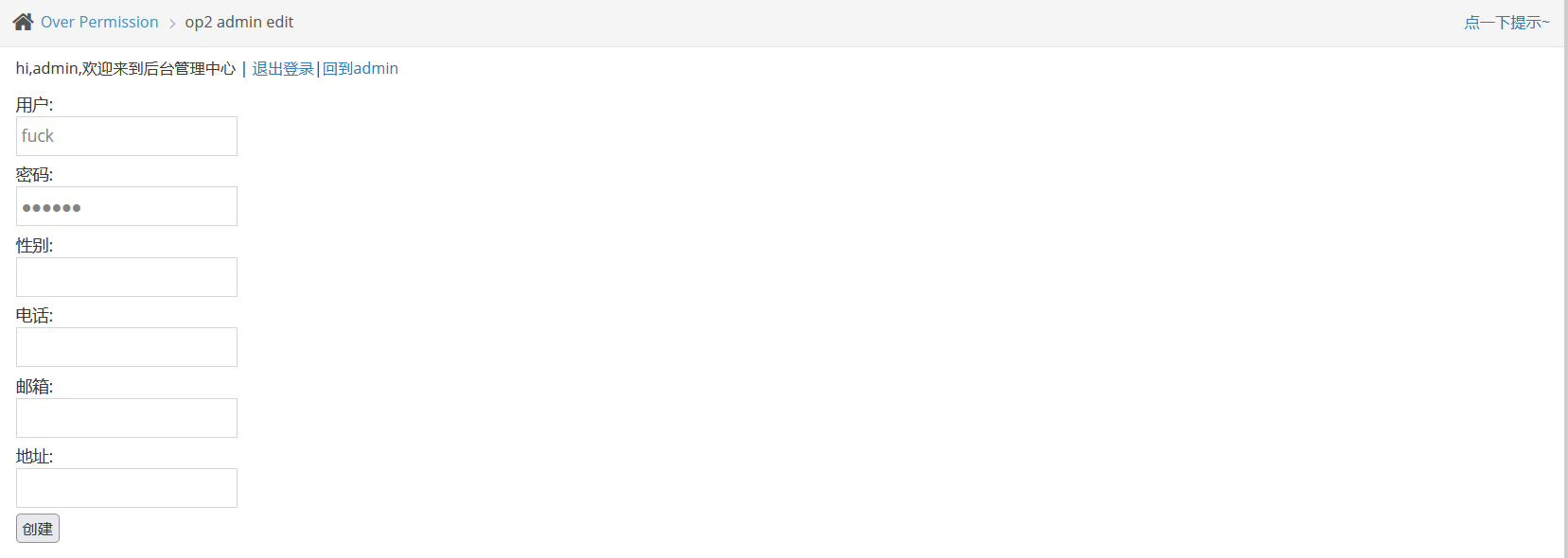

我们这里点击新建用户,添加好用户名和密码

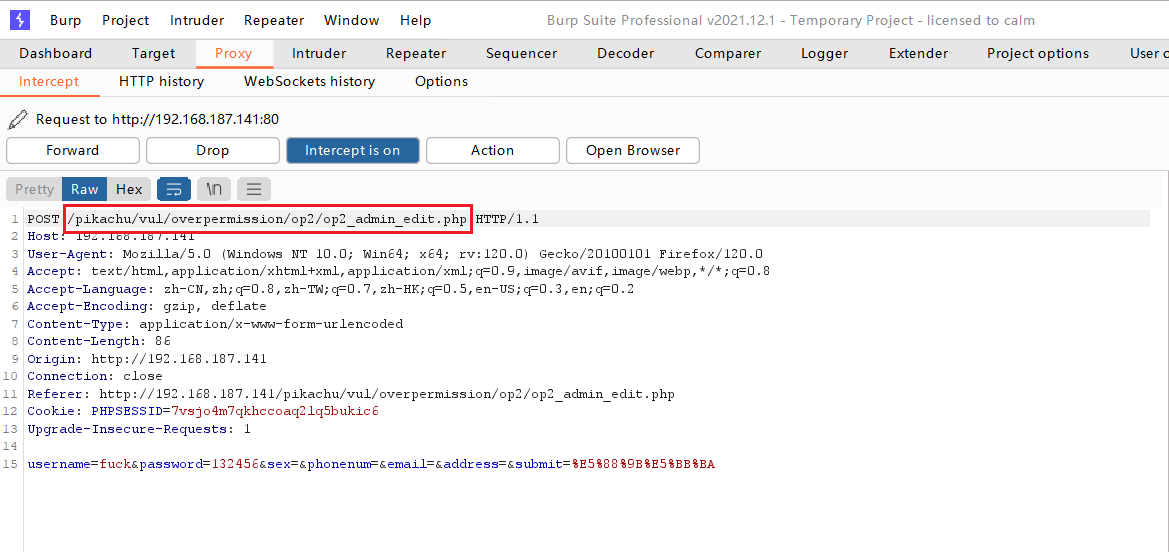

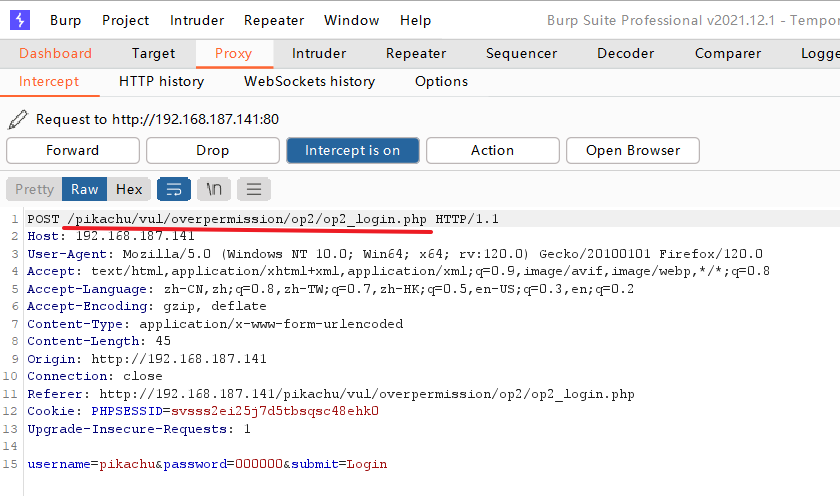

此时我们打开bp抓包看看,这里可以发现admin管理员,创建用户时所访问的php文件

/pikachu/vul/overpermission/op2/op2_admin_edit.php

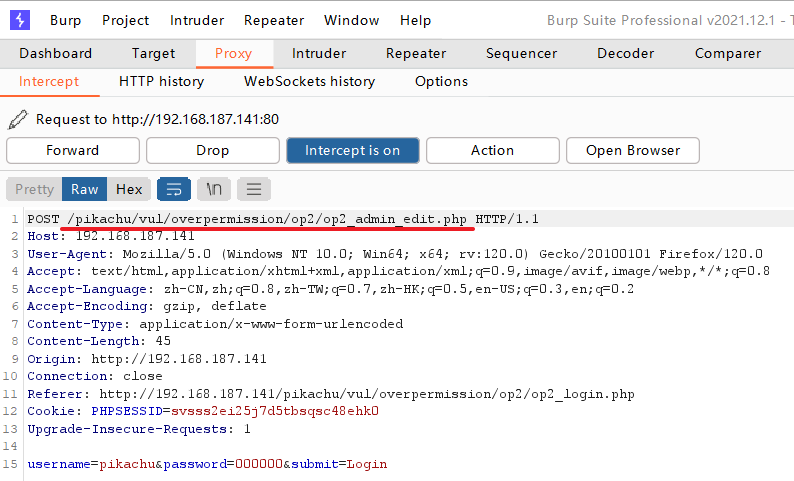

我们此时使用另一个用户登录

抓包替换这一部分

替换后,发包

另一边回显成功,状态码显示正常

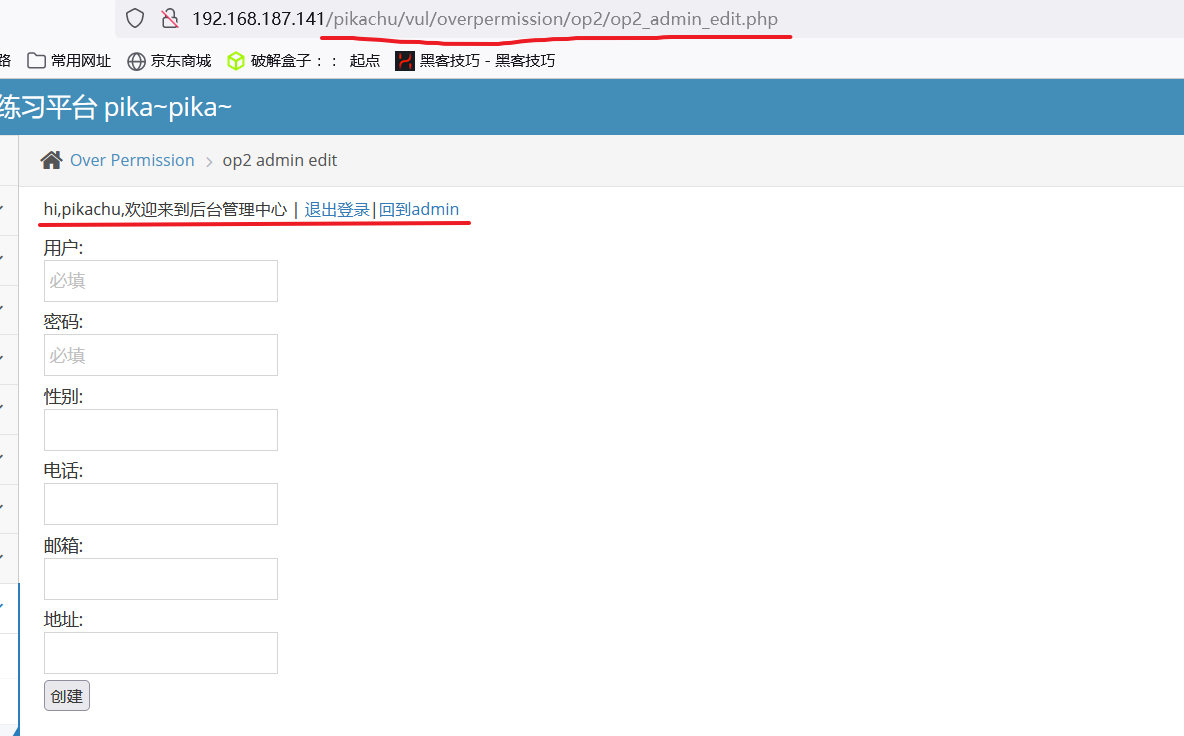

此时如果在url中直接访问这个路径,也是可以直接越权成功

1345

1345

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?