- 实验目的和要求

实验目的:理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。

系统环境:Kali Linux 2、Windows

网络环境:交换网络结构

实验工具: Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等

- 实验步骤

实验步骤:

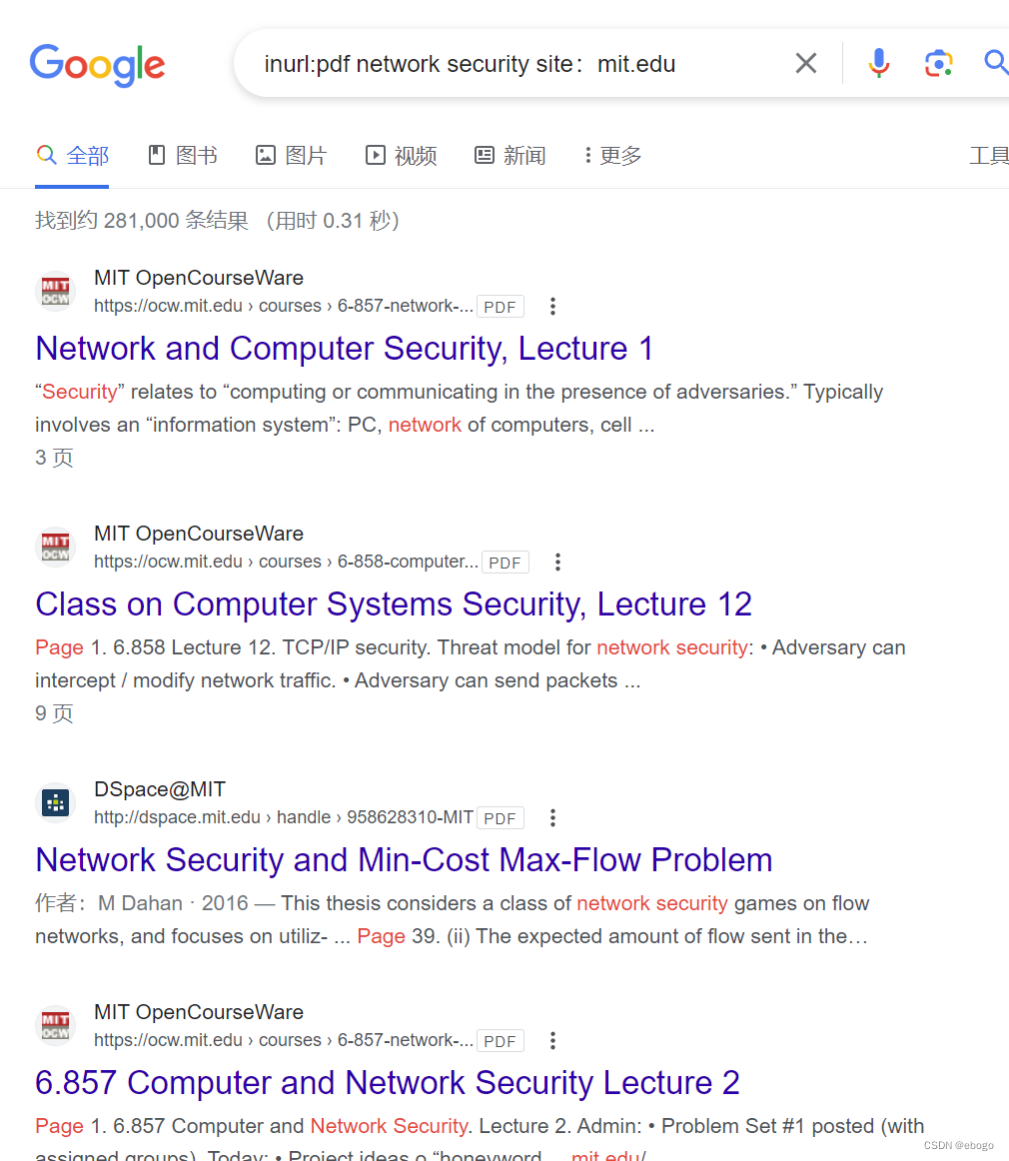

- 用搜索引擎Google或百度搜索麻省理工学院网站中文件名包含“network security”的pdf文档,截图搜索得到的页面

|

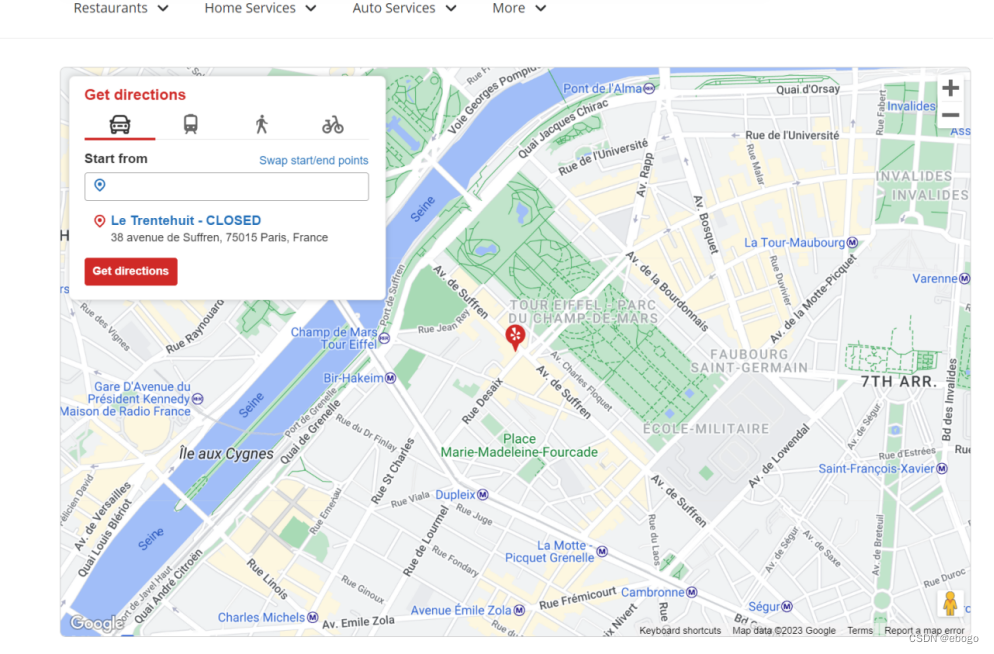

- 照片中的女生在哪里旅行?

截图搜索到的地址信息。

|

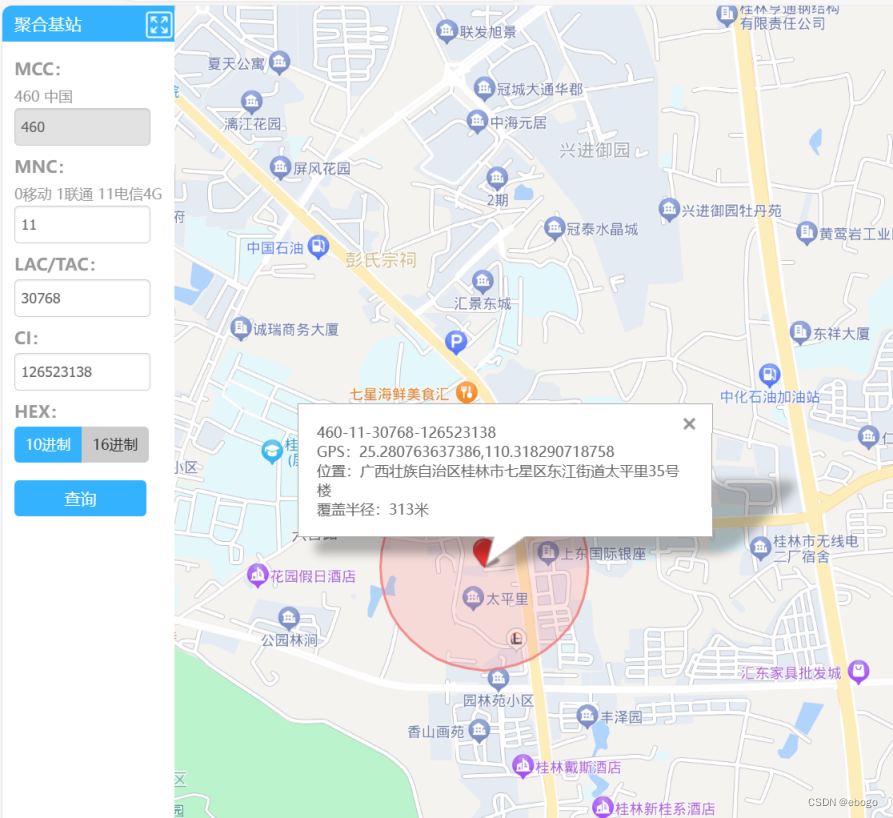

3、手机位置定位。通过LAC(Location Area Code,位置区域码)和CID(Cell Identity,基站编号,是个16位的数据(范围是0到65535)可以查询手机接入的基站的位置,从而初步确定手机用户的位置。

获取自己手机的LAC和CID:

Android 获取方法:Android: 拨号*#*#4636#*#*进入手机信息工程模式后查看

iphone获取方法:iPhone:拨号*3001#12345#*进入FieldTest

Serving Cell info–>LAC=Tracking Area Code -->cellid = Cell identity

若不能获取,用右图信息。

截图你查询到的位置信息。

|

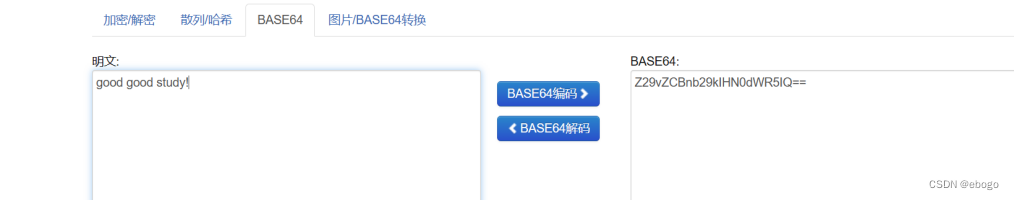

4、编码解码

将Z29vZCBnb29kIHN0dWR5IQ==解码。截图。

|

5、地址信息

5.1内网中捕获到一个以太帧,源MAC地址为:98-CA-33-02-27-B5;目的IP地址为:202.193.64.34,回答问题:该用户使用的什么品牌的设备,访问的是什么网站?并附截图。

|

|

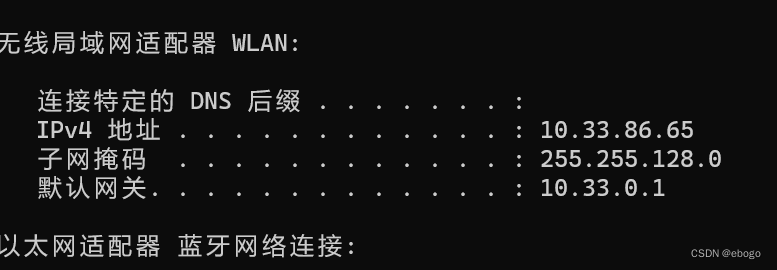

5.2 访问https://whatismyipaddress.com得到MyIP信息,利用ipconfig(Windows)或

|

ifconfig(Linux)查看本机IP地址,两者值相同吗?如果不相同的话,说明原因。

原因:不一样,因为一个是在内网中的ip,一个是在外网中的ip,经历外网时要经过NAT转换,所以ip地址不一样。

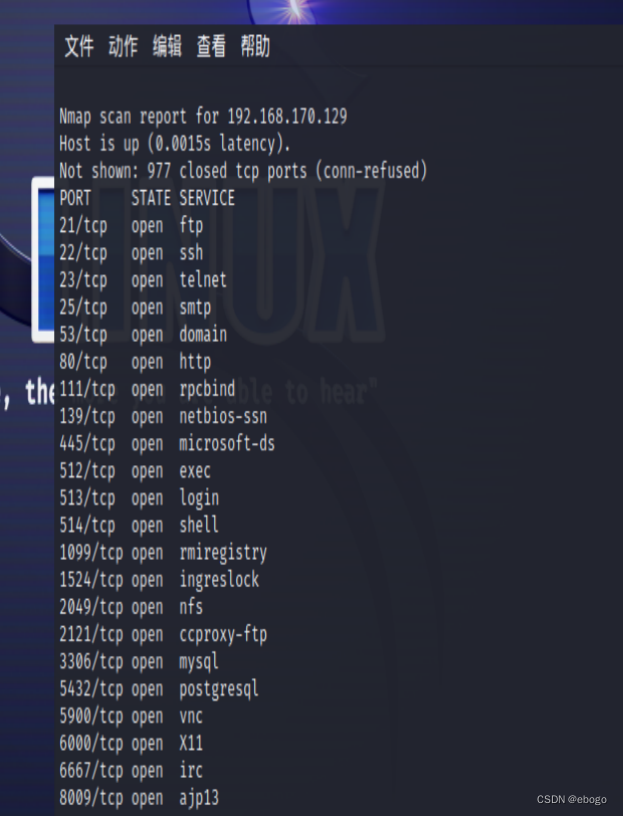

6、NMAP使用

6.1利用NMAP扫描Metasploitable2(需下载虚拟机镜像)的端口开放情况。并附截图。

|

说明其中四个端口的提供的服务,查阅资料,简要说明该服务的功能。

80端口是为HTTP(HyperText Transport Protocol)即超文本传输协议开放的,主要用于WWW(World Wide Web)即万维网传输信息的协议123。 服务器侦听网页客户端请求的端口,用于网页浏览1。

23端口是Telnet端口,服务于Telnet的远程登录服务器12345。它是Internet上普遍采用的登录和仿真程序,需要设置客户端和

|

服务器端,开启Telnet服务的客户端就可以登录远程Telnet服务器,采用授权用户名和密码登录1234。登录之后,允许用户使用命令提示符窗口进行相应的操作

512,513,514端口都是R服务: TCP端口512,513和514为著名的rlogin提供服务。 在系统中被错误配置从而允许远程访问者从任何地方访问(标准的,rhosts + +)。 默认端口:512(remote process execution);513(remote login a la

21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务,用于在两台计算机之间实现文件的上传与下载12345。FTP客户端可以采用匿名登录或授权用户名和密码登录FTP服务器13。20端口是FTP数据传输的默认端口号15。在Windows中可以通过Internet信息服务(IIS)来提供FTP连接和管理,也可以单独安装FTP服务器软件来实现FTP功能1

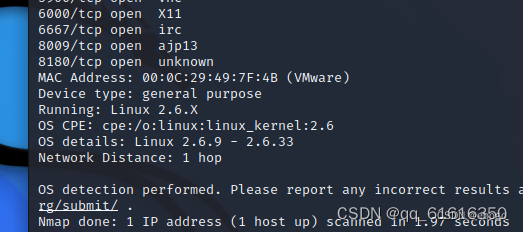

6.2利用NMAP扫描Metasploitable2的操作系统类型,并附截图。

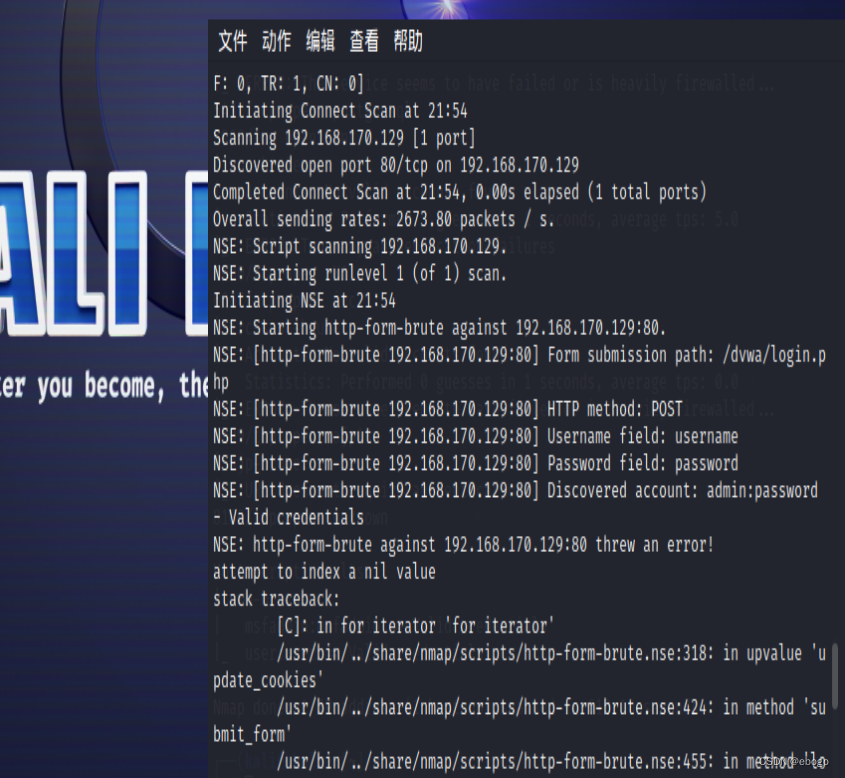

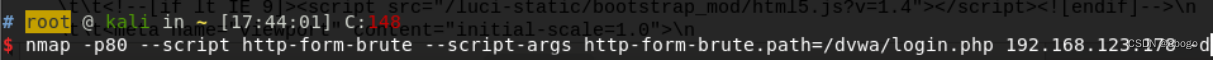

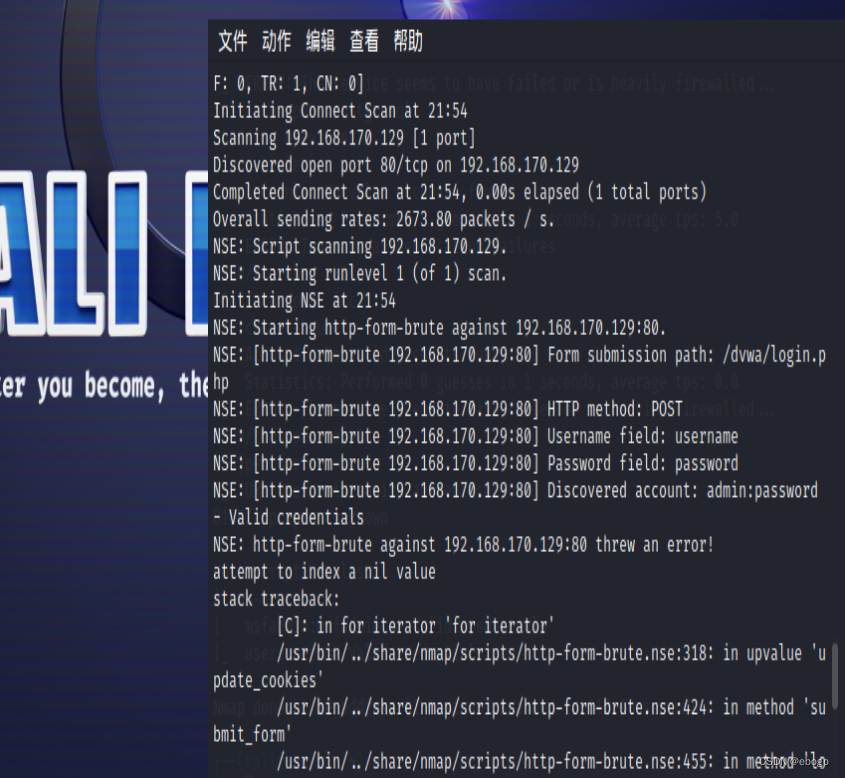

6.3 利用NMAP穷举 Metasploitable2上dvwa的登录账号和密码。

|

|

6.4 查阅资料,永恒之蓝-WannaCry蠕虫利用漏洞的相关信息。

WannaCry勒索病毒是黑客在“永恒之蓝”的基础上开发的蠕虫病毒,它可以自我复制传播。 该蠕虫病毒先扫描网络上存在SMB漏洞的Windows机器,然后上传勒索软件到该Windows系统,锁定用户的数据并进行勒索,是一个典型的蠕虫和勒索软件的结合体。 最新SonicWall下一代防火墙已能够有效应对WannaCry勒索病毒

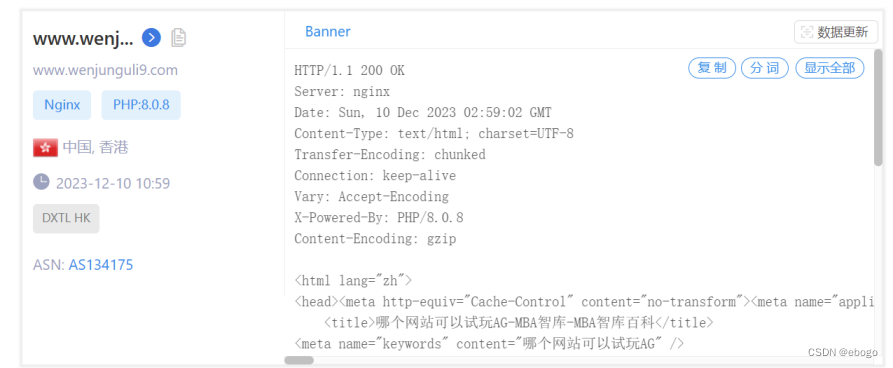

- 利用ZoomEye搜索一个西门子公司工控设备,并描述其可能存在的安全问题。

|

2015年04月14日,微软发布严重级别的安全公告 MS15-034,编号为 CVE-2015-1635,据称在 Http.sys 中的漏洞可能允许远程执行代码。

- 漏洞描述

Http.sys 是一个位于 Windows 操作系统核心组件,能够让任何应用程序通过它提供的接口,以 Http 协议进行信息通讯。微软在 Windows 2003 Server 里引进了新的 HTTP API 和内核模式驱动 Http.sys,目的是使基于 Http 服务的程序更有效率。其实在 Windows XP 安装 SP2 后,Http.sys 已经出现在系统里了,但事实上操作系统并没有真的使用这个内核级驱动,而 XP 上自带的 IIS 5.1 也没有使用 HTTP API。

从曝出的 POC 来看,此漏洞是一个整数溢出类型的漏洞,微软安全公告称最大安全影响是远程执行代码。

- 漏洞影响

受影响版本:

IIS 7.0以上的Windows 7/8/8.1和Windows Server 2008 R2/Server 2012/Server 2012 R2等操作系统。

- Winhex简单数据恢复与取证

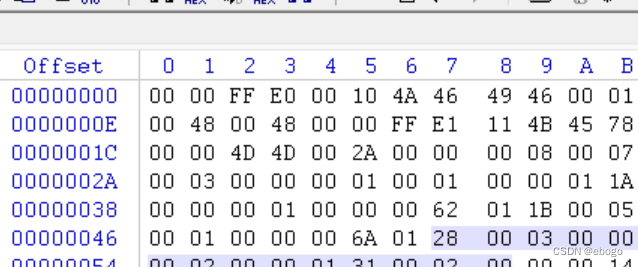

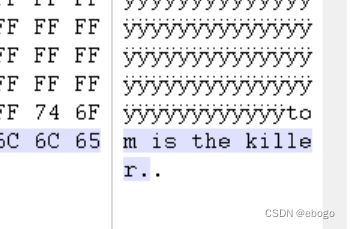

8.1 elephant.jpg不能打开了,利用WinHex修复,说明修复过程。

将文件用winhex打开,因为文件已经说了是jpg文件,打开后可以看到是文件头被修改,用正确的文件头ff d8 ff e0改回来即可

|

|

8.2 笑脸背后的阴霾:图片smile有什么隐藏信息。

|

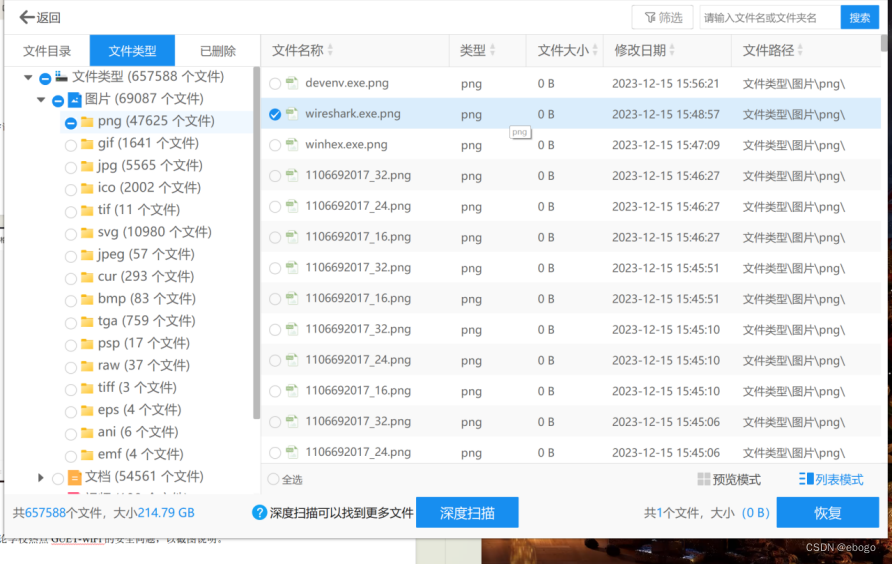

8.3 尝试使用数据恢复软件恢复你的U盘中曾经删除的文件。

|

|

点击恢复即可恢复出来。

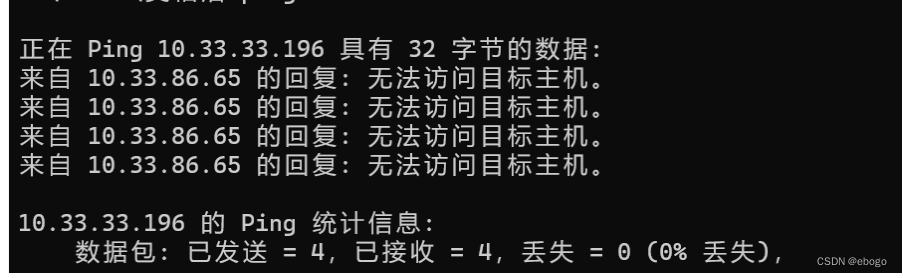

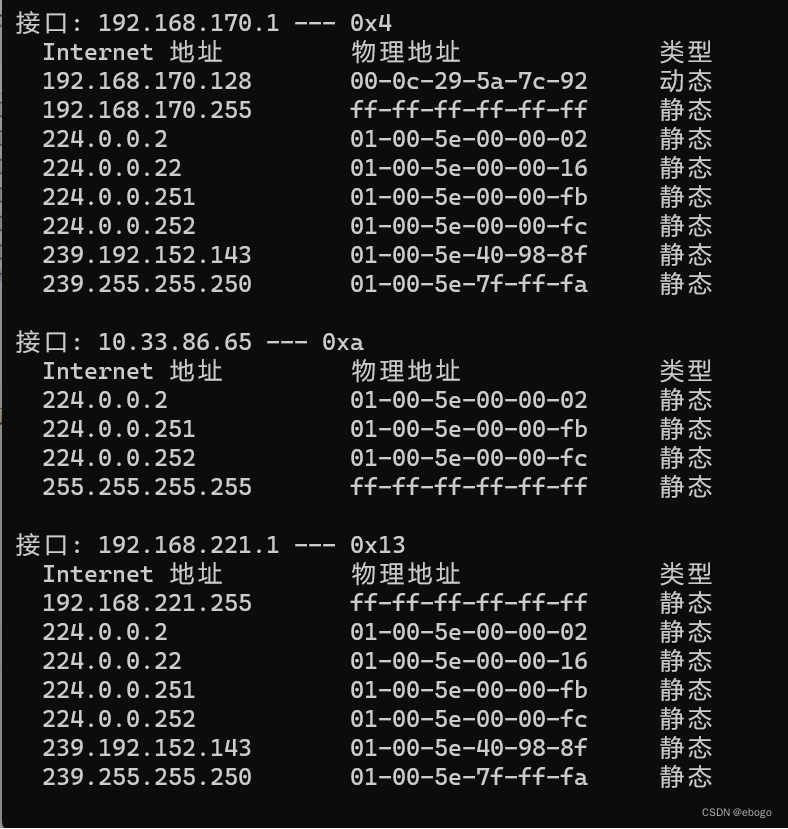

9.1讨论学校热点GUET-WiFi的安全问题,以截图说明。

- 在校园网中,不能进行ping别人的操作,会无法访问目标靶机,这是一种防护措施

- 由于qq传文件时没有进行加密操作,校园网也同样没有进行文件的加密,所以可以在同一网内会有文件泄露的风险。例如老师的考试试卷会被抓包出来。

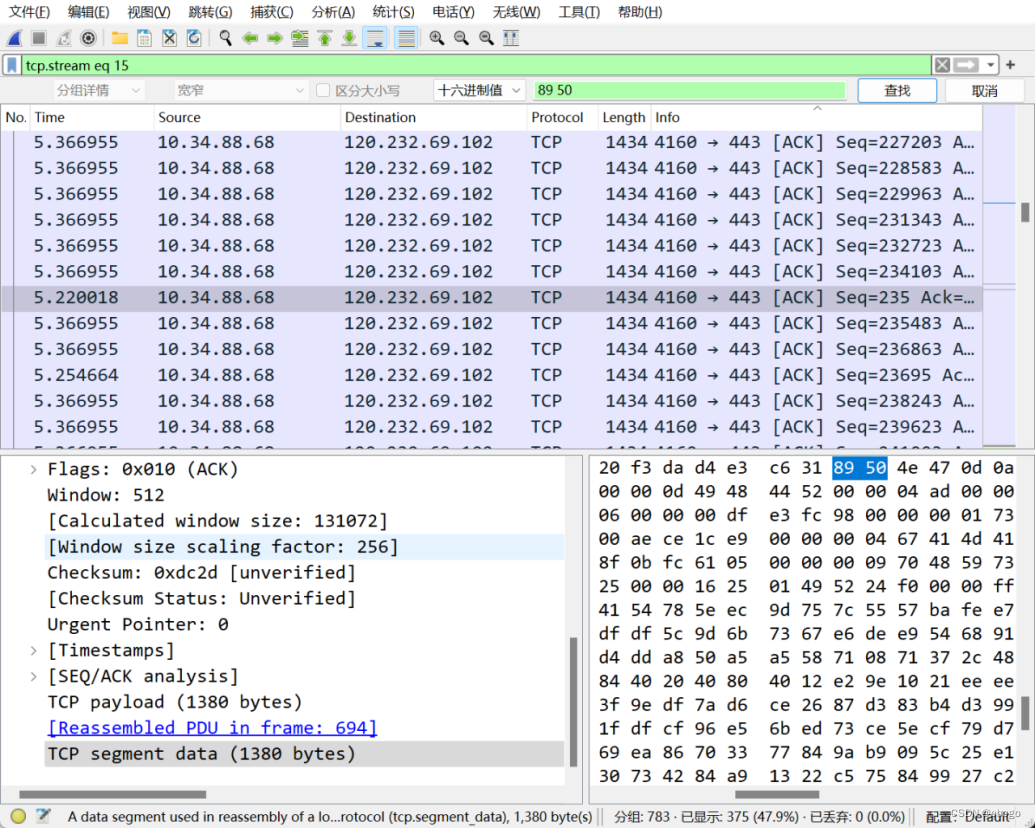

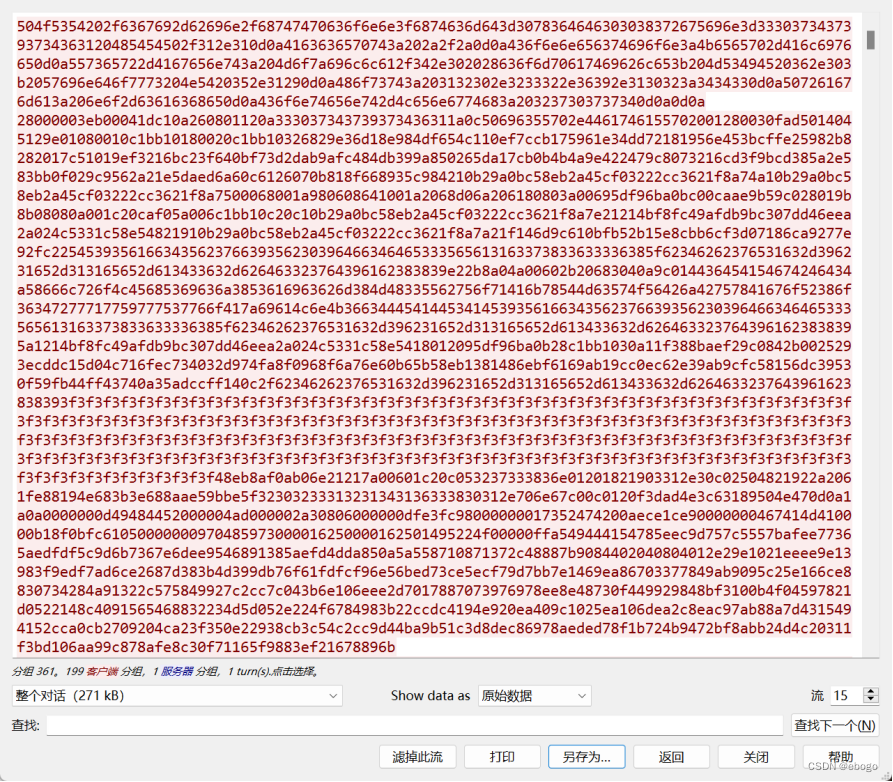

自己进行实验抓取png图片文件,导出原始文件

将数据放入winhex中,进行查找89 50即可找到,将前面的全部删除,即可还原出来。

- 校园网在虚拟机在进行桥接模式,连不上网络,很可能是校园网的ip不分配导致无法连接网络,防止被拒绝服务攻击。连接其他网络即可连上。

3. 实验小结

Ethical Hacking是一种通过授权的方式,使用黑客攻击技术来评估系统和网络安全的实践。

与恶意黑客不同,道德黑客必须获得组织的许可和批准。他们的目标是使用类似于黑客的策略、技术和方法来发现潜在的漏洞,并加强组织的数据和安全防护。这种实践的目的是为了提高信息安全,防止网络犯罪。

3716

3716

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?