2023.9.10

注意:在进行安全研究和学习时,请确保遵循相关法律法规并获得授权,以避免非法操作或侵犯他人隐私。这些步骤仅供学习和研究使用,不得用于非法用途。

CS 是什么

1、Cobalt Strike 一款以由美国redteam团队研发出来的一款以Metasploit为基础的GUI框架式渗透测试工具。

2、它是一款基于java的渗透测试神器,常被业界人称为CS,也被戏称为“线上多人运动平台”

3、Cobalt Strike集成了端口转发、扫描多模式端口Listener、Windows exe程序生成、Windows dll动态链接库生成、java程序生成、office宏代码生成,包括站点克隆获取浏览器的相关信息等。

CS 为啥被叫做多人运动平台

1、CS使用了C/S架构,它分为客户端和服务端,服务端只要一个,客户端可有多个,多人连接服务端后可协同测试,与其他人分享shell。

一、搭建服务器

1、进入CS的目录

cd coablt_strike_4.52、给所有的文件可读可写可执行权限 ps:777表示可读可写可执行,也为最高权限

chmod 777 *

3、查看ip

ifconfig

4、运行CS文件,设置服务器IP,密码

./teamserver <攻击机ip> <连接密码>

5、重新建立一个控制台运行 CS 的 cobalstrike

./cobaltstrike

7、点击连接

成功界面

二、参数详情

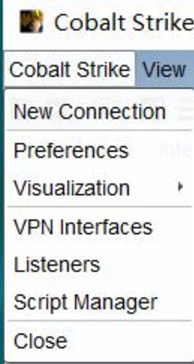

New Connection 新建连接:支持连接多个服务器端

Preferences 设置:Cobal Strike界面、控制台、以及输出报告样式、

TeamServer 连接记录

Visualization 可视话:主要展示输出结果的视图

VPN Interfaces VPN接口:设置VPN

Listenrs 监听器:创建监听器(很重要)

Script Manager 脚本管理器:管理拓展的脚本

Close 关闭

Applications 显示受害主机的应用信息

Credentials 显示所有以获取的受害主机的凭证,如hashdump、Mimikatz

Downloads 查看已下载文件

Event Log 主机上线记录以及团队协作聊天记录

Keystrokes 查看键盘记录结果

Proxy Pivots 查看代理模块

Screenshots 查看所有屏幕截图

Targets 加载第三方脚本以增强功能显示所有受害主机

Web Log 所有Web服务的日志

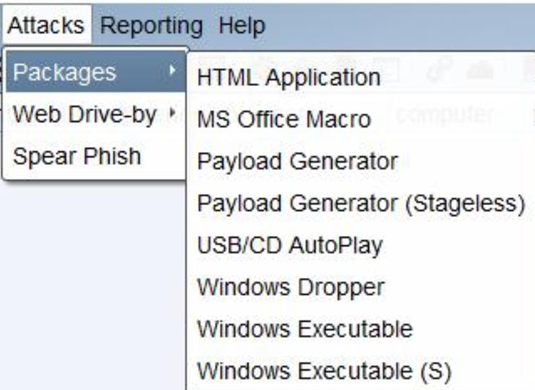

HTML Application 生成一个恶意HTML Application木马,后缀格式为 .hta

通过HTML调用其他语言的应用组件进行攻击,提供了可执行文

件、PowerShell、VBA三种方法。

MS Office Macro 生成office宏病毒文件;

Payload Generator 生成各种语言版本的payload,可以生成基于C、C#、

COM Scriptlet、Java、Perl、 PowerShell、Python、Ruby、

VBA等的payload

Windows Executable 生成32位或64位的exe和基于服务的exe、DLL等后门程序

Windows Executable(S) 用于生成一个exe可执行文件,其中包含Beacon的完整payload,

不需要阶段性的请求。与Windows Executable模块相比,该模块

额外提供了代理设置,以便在较为苛刻的环境中进行渗透测试。

该模块还支持powershell脚本,可用于将Stageless Payload注入

内存

Web Drive-byManage 对开启的web服务进行管理

Clone Site 克隆网站,可以记录受害者提交的数据

Host File 提供文件下载,可以选择Mime类型

Scripted Web Delivery 为payload提供web服务以便下载和执行,类似于Metasploit的

web_delivery

System Profiler 用来获取系统信息,如系统版本,Flash版本,浏览器版本等

Spear Phish 鱼叉钓鱼邮件

签名Applet攻击 启动一个Web服务以提供自签名Java Applet的运行环境

智能攻击 自动检测Java版本并利用已知的exploits绕过security

3972

3972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?