# harbor https部署

(815条消息) harbor安装并配置https_freesharer的博客-CSDN博客_harbor配置https

第一个报错:

JG证书报错:

关于nginx配置ssl https请求访问,出现下面错误

SSL_CTX_use_PrivateKey_file("/system/nginx/ssl/test.key") failed

(routines:PEM_do_header:bad password read error:140B0009:SSL

routines:SSL_CTX_use_PrivateKey_file:PEM lib)

原因就是因为nginx启动的时候需要输入证书密码,解决办法是可以使用私钥来生成解密后的key来代替,效果是一样的(就跟ssh连接差不多),达到免密码重启的效果:openssl rsa -in test.key -out test_unsecure.key

1

接下来你只需要在nginx里面使用新的test_unsecure.key即可使用https连接了

————————————————

版权声明:本文为CSDN博主「天青色等烟雨love」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/u012416928/article/details/53318328

第二个报错:

原文链接:https://blog.csdn.net/min19900718/article/details/87920254

Error response from daemon: Get "https://harbor.mtr.bj.cn/v2/": Get "https://10.202.64.56/service/token?account=admin&client_id=docker&offline_token=true&service=harbor-registry": x509: cannot validate certificate for 10.202.64.56 because it doesn't contain any IP SANs

You have mail in /var/spool/mail/root

法二:

在创建服务端证书时:用如下语句openssl genrsa -out server.key 2048

openssl req -new -key server.key -subj "/CN=10.30.0.163" -out server.csr

echo subjectAltName = IP:10.30.0.163 > extfile.cnf

openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -extfile extfile.cnf -out server.crt -days 5000

关键点在于,服务端证书生成时,需要设置subjectAltName = IP:10.30.0.163,设置方式如下(通过在证书生成语句中添加-extfile extfile.cnf,实现将extfile.cnf中的内容写入到证书中)echo subjectAltName = IP:10.30.0.163 > extfile.cnf

openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -extfile extfile.cnf -out server.crt -days 5000

可以使用下面命令查看服务证书内容是否有设置的服务端IP地址,如图:

openssl x509 -in ./server.crt -noout -text

————————————————

# 2.5版本harbor推荐博客文章 作者写的很详细

(781条消息) Harbor私有镜像仓库离线部署-harbor 2.5.3_渡渡甲的博客-CSDN博客_harbor镜像

零 daemon.json常用配置

"data-root": "/data" # 存储位置{

"registry-mirrors": [

"https://registry.docker-cn.com",

"http://hub-mirror.c.163.com",

"https://docker.mirrors.ustc.edu.cn"

],

"insecure-registries": [

"10.10.7.200:80"

],

"log-opts": {

"max-size": "10m"

}

}

# 美团云管 docker配置

{

"bridge": "none",

"experimental": true,

"iptables": false,

"exec-opts": [

"native.cgroupdriver=systemd"

],

"data-root": "/opt/docker",

"log-driver": "json-file",

"log-opts": {

"max-size": "100m"

},

"registry-mirrors": ["https://lje6zxpk.mirror.aliyuncs.com"],

"insecure-registries": ["10.211.10.4:5000"],

"live-restore": true

}

配置详解:

docker- daemon.json各配置详解

{

"allow-nondistributable-artifacts": [], #不对外分发的产品提交的registry仓库

“api -cors-header”: "" , #在引擎API中设置CORS标头

“authorization - plugins”:[], #要加载的授权插件

“bridge”: "" , #将容器附加到网桥

“cgroup -parent”: "" , #为所有容器设置父cgroup

“cluster -store”: "" , #分布式存储后端的URL

“cluster -store- opts”:{}, #设置集群存储选项(默认map [])

“cluster -advertise”: "" , #要通告的地址或接口名称

“data -root”: " /var/lib/docker " , #Docker运行时使用的根路径,默认/var/lib/ docker

“debug”: true , #启用调试模式,启用后,可以看到很多的启动信息。默认false

“default -gateway”: "" , #容器默认网关IPv4地址

“default -gateway-v6”: "" , #容器默认网关IPv6地址

“default - runtime”:“runc”, #容器的默认OCI运行时(默认为“ runc”)

“default - ulimits”:{}, #容器的默认ulimit(默认[])

“dns”: [], #设定容器DNS的地址,在容器的 /etc/ resolv.conf文件中可查看。

“dns -opts”: [], #容器 /etc/ resolv.conf 文件,其他设置

“dns - search”: [], #设定容器的搜索域,当设定搜索域为 .example.com 时,在搜索一个名为 host 的 主机时,DNS不仅搜索host,还会搜索host.example.com 。 注意:如果不设置, Docker 会默认用主机上的 /etc/ resolv.conf 来配置容器。

“exec - opts”: [], #运行时执行选项

“exec -root”: "" , #执行状态文件的根目录(默认为’/var/run/ docker‘)

“fixed -cidr”: "" , #固定IP的IPv4子网

“fixed -cidr-v6”: "" , #固定IP的IPv6子网

“group”: “”, #UNIX套接字的组(默认为“docker”)

"graph":"/var/lib/docker", #已废弃,使用data-root代替,查看docker版本

“hosts”: [], #设置容器hosts

“icc”: false , #启用容器间通信(默认为true)

“insecure-registries”: [“ 120.123 . 122.123 : 12312 ”], #设置私有仓库地址可以设为http

“ip”:“ 0.0 . 0.0 ”, #绑定容器端口时的默认IP(默认0. 0.0 . 0 )

“iptables”: false , #启用iptables规则添加(默认为true)

“ipv6”: false , #启用IPv6网络

“ip -forward”: false , #默认true, 启用 net.ipv4.ip_forward ,进入容器后使用 sysctl -a | grepnet.ipv4.ip_forward 查看

“ip -masq”: false , #启用IP伪装(默认为true)

“labels”:[“nodeName =node- 121 ”], #docker主机的标签,很实用的功能,例如定义:–label nodeName=host- 121

“live -restore”: true , #在容器仍在运行时启用docker的实时还原

“log -driver”: "" , #容器日志的默认驱动程序(默认为“ json- file ”)

“log -level”: "" , #设置日志记录级别(“调试”,“信息”,“警告”,“错误”,“致命”)(默认为“信息”)

“max -concurrent-downloads”: 3 , #设置每个请求的最大并发下载量(默认为3)

“max -concurrent-uploads”: 5 , #设置每次推送的最大同时上传数(默认为5)

“mtu”: 0 , #设置容器网络MTU

“oom -score-adjust”:- 500 , #设置守护程序的oom_score_adj(默认值为- 500 )

“pidfile”: “”, #Docker守护进程的PID文件

“raw -logs”: false , #原始日志、全时间戳机制

“registry -mirrors”: [“https: // 192.168.2.23:89”], #设置镜像加速地址

“selinux -enabled”: false , #默认 false ,启用selinux支持

“storage -driver”: "" , #要使用的存储驱动程序

“swarm -default-advertise-addr”: "" , #设置默认地址或群集广告地址的接口

“tls”: true , #默认 false , 启动TLS认证开关

“tlscacert”: “”, #默认 ~/.docker/ ca.pem,通过CA认证过的的certificate文件路径

“tlscert”: “”, #默认 ~/.docker/ cert.pem ,TLS的certificate文件路径

“tlskey”: “”, #默认 ~/.docker/ key.pem,TLS的key文件路径

“tlsverify”:true , #默认false,使用TLS并做后台进程与客户端通讯的验证

“userland -proxy”:false , #使用userland代理进行环回流量(默认为true)

“userns -remap”: "" , #用户名称空间的用户/ 组设置

“bip”:“ 192.168 . 88.0 / 22 ”, #指定网桥IP

“storage - opts”: {

“overlay2.override_kernel_check = true ”,

“overlay2.size = 15G”

}, #存储驱动程序选项

"labels":["nodeName=node-121"], #docker主机的标签

"live-restore": true,

"log-driver":"",

"log-level":"",

"log-opts": {},

"max-concurrent-downloads":3,

"max-concurrent-uploads":5,

"mtu": 0,

"oom-score-adjust":-500,

“log - opts”: {

“max - file ”: “ 3 ”,

“max - size”: “10m”,

}, #容器默认日志驱动程序选项

“iptables”: false #启用iptables规则添加(默认为true)

}

一、简介

在 Docker 中,当我们执行 docker pull xxx 的时候 ,它实际上是从 registry.hub.docker.com 这个地址去查找,这就是Docker公司为我们提供的公共仓库。在工作中,我们不可能把企业项目push到公有仓库进行管理。所以为了更好的管理镜像,Docker不仅提供了一个中央仓库,同时也允许我们搭建本地私有仓库。这一篇介绍registry、harbor两种私有仓库搭建。

二、registry 的搭建

1. 搭建

Docker 官方提供了一个搭建私有仓库的镜像 registry ,只需把镜像下载下来,运行容器并暴露5000端口,就可以使用了。

docker pull registry:2

docker run -d -v /opt/registry:/var/lib/registry -p 5000:5000 --name myregistry registry:2

Registry服务默认会将上传的镜像保存在容器的/var/lib/registry,我们将主机的/opt/registry目录挂载到该目录,即可实现将镜像保存到主机的/opt/registry目录了。

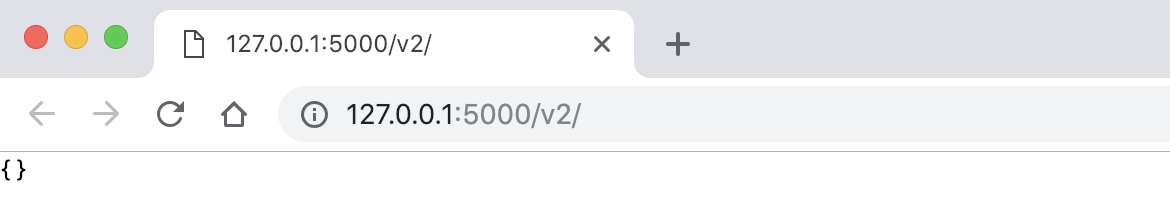

浏览器访问http://127.0.0.1:5000/v2,出现下面情况说明registry运行正常。

2. 验证

现在通过push镜像到registry来验证一下。

查看本地镜像:

$ docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

nginx latest 568c4670fa80 5 weeks ago 109MB

ubuntu latest 93fd78260bd1 7 weeks ago 86.2MB

elasticsearch 6.5.1 32f93c89076d 7 weeks ago 773MB

要通过docker tag将该镜像标志为要推送到私有仓库:

docker tag nginx:latest localhost:5000/nginx:latest

通过 docker push 命令将 nginx 镜像 push到私有仓库中:

docker push localhost:5000/nginx:latest

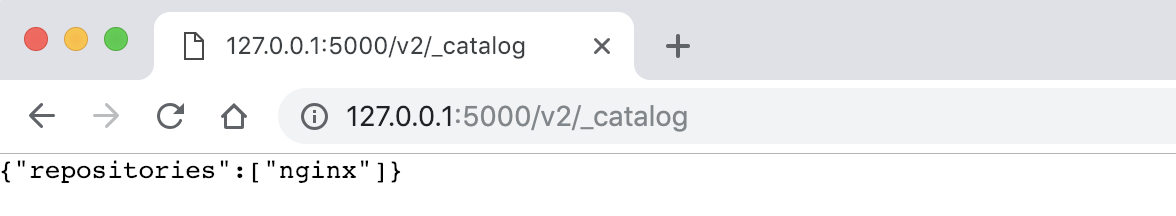

访问 http://127.0.0.1:5000/v2/_catalog 查看私有仓库目录,可以看到刚上传的镜像了:

下载私有仓库的镜像,使用如下命令:

docker pull localhost:5000/镜像名:版本号

例如

docker pull localhost:5000/nginx:latest

二、harbor 的搭建

docker 官方提供的私有仓库 registry,用起来虽然简单 ,但在管理的功能上存在不足。 Harbor是一个用于存储和分发Docker镜像的企业级Registry服务器,harbor使用的是官方的docker registry(v2命名是distribution)服务去完成。harbor在docker distribution的基础上增加了一些安全、访问控制、管理的功能以满足企业对于镜像仓库的需求。

1.搭建

下载

地址:Releases · goharbor/harbor · GitHub 本文是有 v1.2.2

配置

解压下载的安装包 harbor-offline-installer-v1.2.2.tgz

tar -xvf harbor-offline-installer-v1.2.2.tgz

修改 harbor.cfg

#hostname 改为本地ip,非 Mac OS系统 可以不指定端口

hostname = 192.168.31.143:9090

#设置secretkey_path 的路径为 当前目录的data下

secretkey_path = ./data

需要注意的是,非 Mac 用户只需要 修改 harbor.cfg 中的 hostname ,就可以直接通过./install.sh 就可以构建镜像,并把服务启动起来。不需要 secretkey_path 和 下面 docker-compose.yml 的修改

修改 docker-compose.yml

因为harbor使用了很多目录挂载,Mac有很多目录是不允许挂载的,所以如果是Mac用户,需要修改docker-compose.yml 中的挂载目录,修改后的 docker-compose.yml 如下:

version: '2'

services:

log:

image: vmware/harbor-log:v1.2.2

container_name: harbor-log

restart: always

volumes:

- ./log/:/var/log/docker/:z

ports:

- 127.0.0.1:1514:514

networks:

- harbor

registry:

image: vmware/registry:2.6.2-photon

container_name: registry

restart: always

volumes:

- ./data/registry:/storage:z

- ./common/config/registry/:/etc/registry/:z

networks:

- harbor

environment:

- GODEBUG=netdns=cgo

command:

["serve", "/etc/registry/config.yml"]

depends_on:

- log

logging:

driver: "syslog"

options:

syslog-address: "tcp://127.0.0.1:1514"

tag: "registry"

mysql:

image: vmware/harbor-db:v1.2.2

container_name: harbor-db

restart: always

volumes:

- ./data/database:/var/lib/mysql:z

networks:

- harbor

env_file:

- ./common/config/db/env

depends_on:

- log

logging:

driver: "syslog"

options:

syslog-address: "tcp://127.0.0.1:1514"

tag: "mysql"

adminserver:

image: vmware/harbor-adminserver:v1.2.2

container_name: harbor-adminserver

env_file:

- ./common/config/adminserver/env

restart: always

volumes:

- ./data/config/:/etc/adminserver/config/:z

- ./data/secretkey:/etc/adminserver/key:z

- ./data/:/data/:z

networks:

- harbor

depends_on:

- log

logging:

driver: "syslog"

options:

syslog-address: "tcp://127.0.0.1:1514"

tag: "adminserver"

ui:

image: vmware/harbor-ui:v1.2.2

container_name: harbor-ui

env_file:

- ./common/config/ui/env

restart: always

volumes:

- ./common/config/ui/app.conf:/etc/ui/app.conf:z

- ./common/config/ui/private_key.pem:/etc/ui/private_key.pem:z

- ./data/secretkey:/etc/ui/key:z

- ./data/ca_download/:/etc/ui/ca/:z

- ./data/psc/:/etc/ui/token/:z

networks:

- harbor

depends_on:

- log

- adminserver

- registry

logging:

driver: "syslog"

options:

syslog-address: "tcp://127.0.0.1:1514"

tag: "ui"

jobservice:

image: vmware/harbor-jobservice:v1.2.2

container_name: harbor-jobservice

env_file:

- ./common/config/jobservice/env

restart: always

volumes:

- ./data/job_logs:/var/log/jobs:z

- ./common/config/jobservice/app.conf:/etc/jobservice/app.conf:z

- ./data/secretkey:/etc/jobservice/key:z

networks:

- harbor

depends_on:

- ui

- adminserver

logging:

driver: "syslog"

options:

syslog-address: "tcp://127.0.0.1:1514"

tag: "jobservice"

proxy:

image: vmware/nginx-photon:1.11.13

container_name: nginx

restart: always

volumes:

- ./common/config/nginx:/etc/nginx:z

networks:

- harbor

ports:

- 9090:80

- 443:443

- 4443:4443

depends_on:

- mysql

- registry

- ui

- log

logging:

driver: "syslog"

options:

syslog-address: "tcp://127.0.0.1:1514"

tag: "proxy"

networks:

harbor:

external: false

通过运行 install.sh 构建镜像,并把服务启动起来:

./install.sh

2. 使用

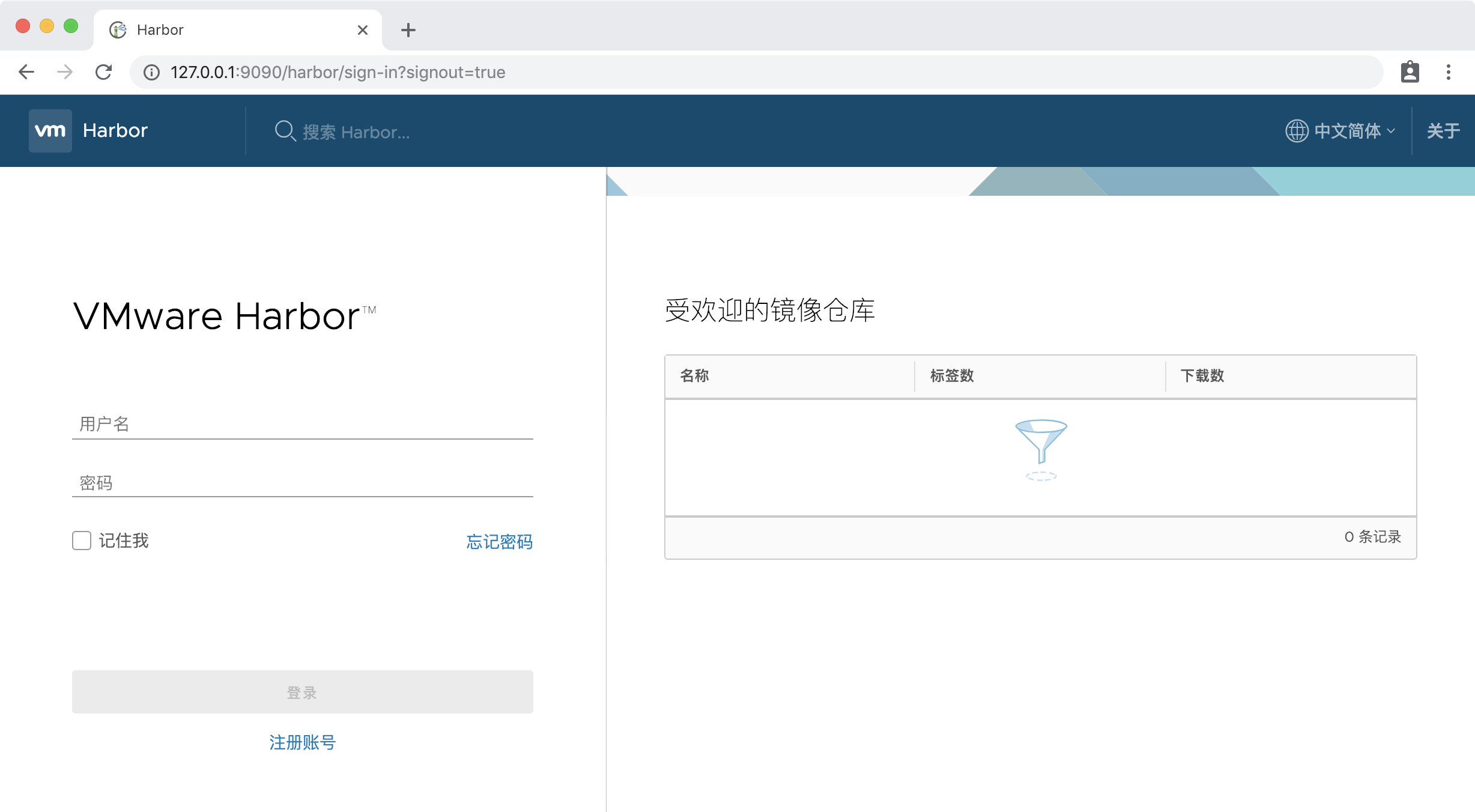

访问 http://127.0.0.1:9090/ 如下:

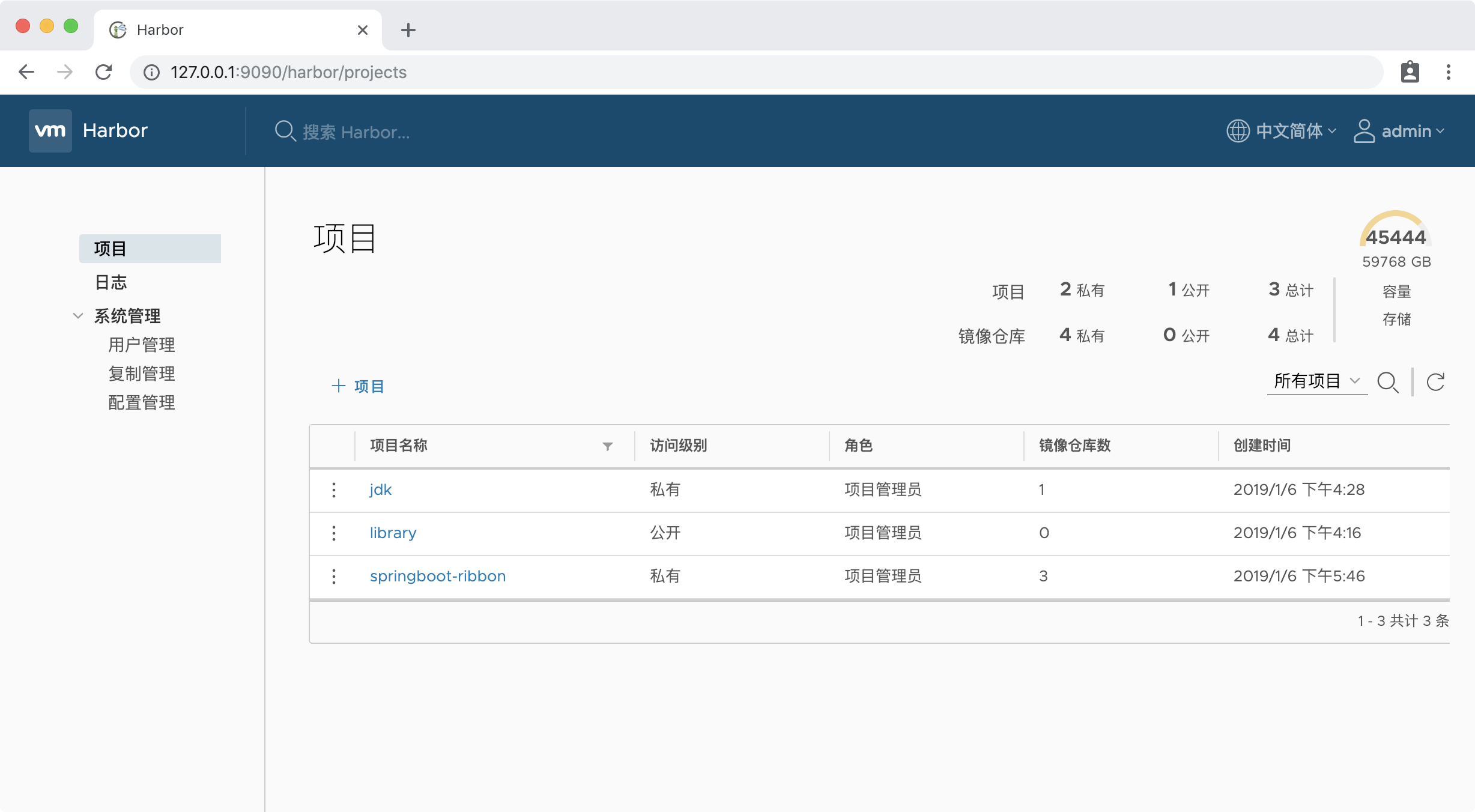

默认 admin 用户的密码为 Harbor12345 ,可以在 harbor.cfg 进行修改。登录后如下:

图中的项目是之前上传的 ,新部署的 Harbor 登录后项目下是空的。

可以创建项目,创建用户,给项目分配用户等等,操作都很简单 。

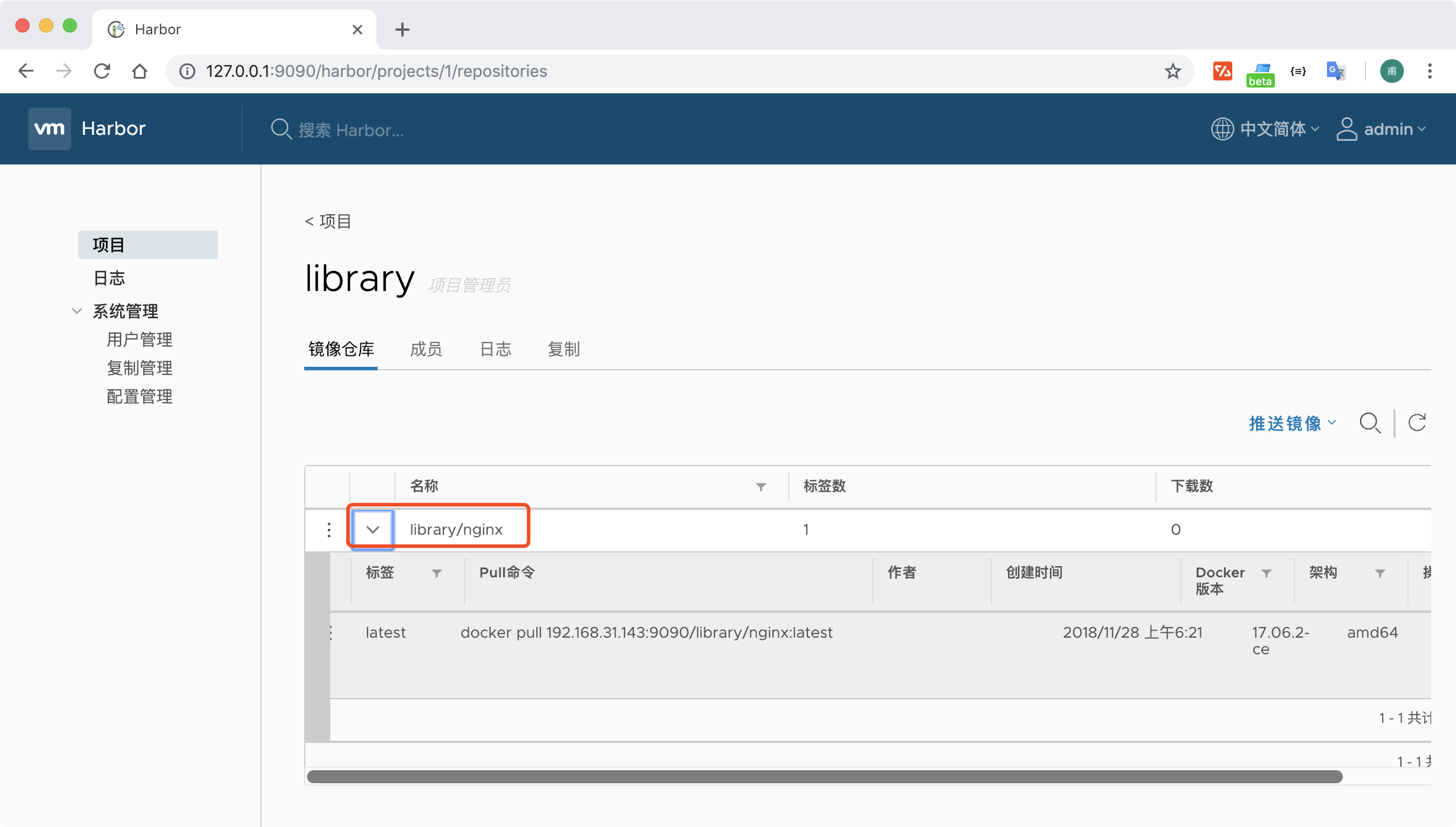

3. 上传镜像

首先登录私有仓库,可以使用 admin 用户 ,也可以使用我们自己创建的具有上传权限的用户:

docker login -u admin -p Harbor12345 127.0.0.1:9090

要通过docker tag将该镜像标志为要推送到私有仓库,例如:

docker tag nginx:latest 127.0.0.1:9090/library/nginx:latest

上传镜像:

docker push 127.0.0.1:9090/library/nginx:latest

访问 http://127.0.0.1:9090/harbor/projects ,在 library 项目下可以看见刚上传的 nginx镜像了:

1581

1581

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?