IAT钩子主要使用的IAT表进行API HOOK

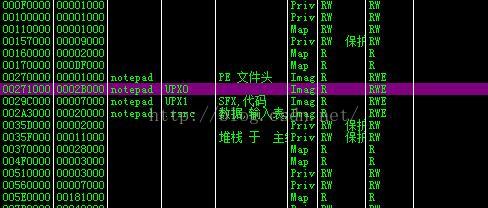

加壳会使原有的导入表被加密,导致无法直接通过修改导入表来Hook API,如下图, 使用UPX加壳后,计事本程序,的很多项导入表不见了.

此类软件加壳后将导至IAT钩子失效,导致无法完成相应的API HOOK

解决方法一, 强行搜索进行空间,进行比对,发现是自己所要钩取的API地址进行替换(稳定性极差)

解决方法二 , 看官继续往下看

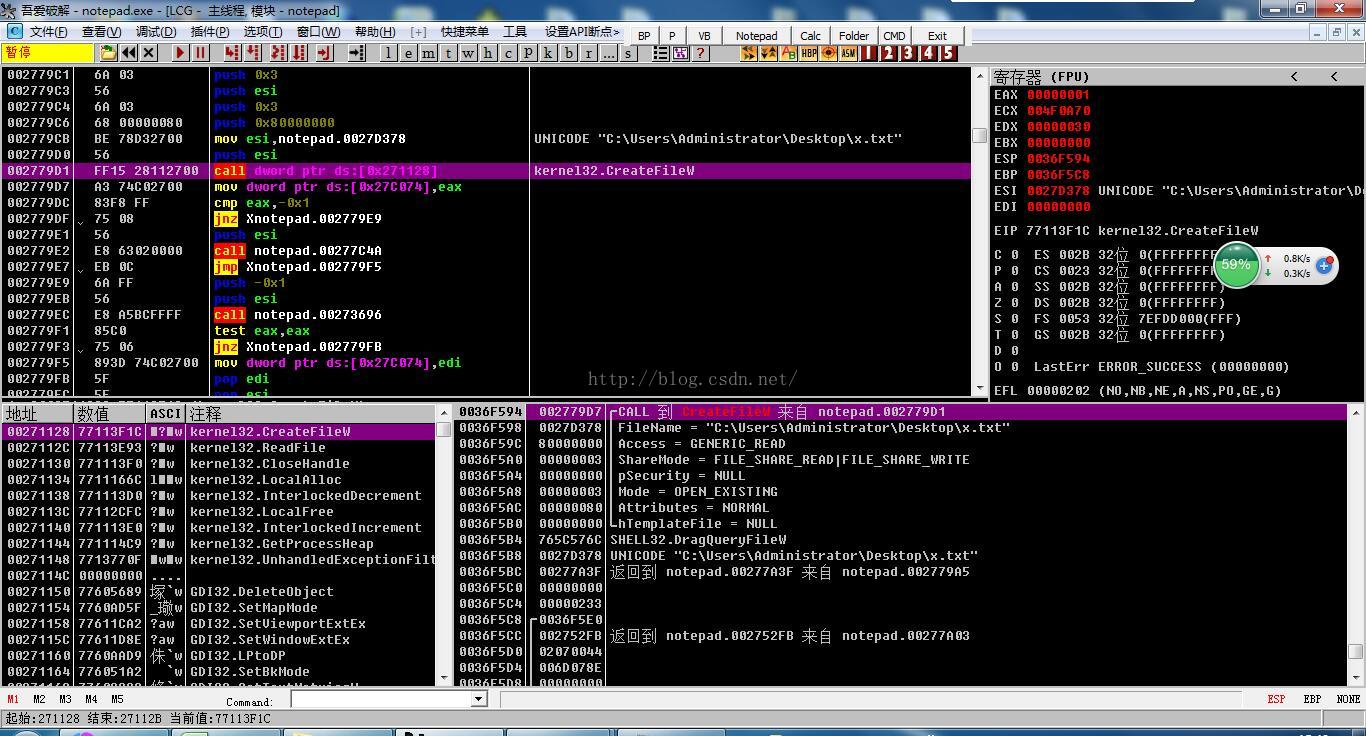

UPX加壳后程序调用API的过程,看图

看对应的地址:0x271128

看左下角数据的地址中的东西,有没有感觉,这就像是一个地址列表.没错这个就是所有的API地址, 我把它叫做私有导入表

私有导入表的结构,就像是一个数据,里面记录着API函数的地址,每个地址占一个DWORD,

即然为私有导入表,意思就是说,替换掉这个私有导入表后,即实现了Hook

那么下面看怎么获取私有导入表的起始位置

在数据列表中,一直向上滚动,看到的地址是 00271000

查看notepad的内存

看到没有.段名为"UPX0"的段起始位置,和刚查到的私有导入表的地址一致.

即然一致,那说明,地址的对应关系就在这里.

即方法二为: 首先找到分析PE结构,寻找段"UPX0"的起始地址,通过遍历,寻找,替换需要Hook的API地址,

2108

2108

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?