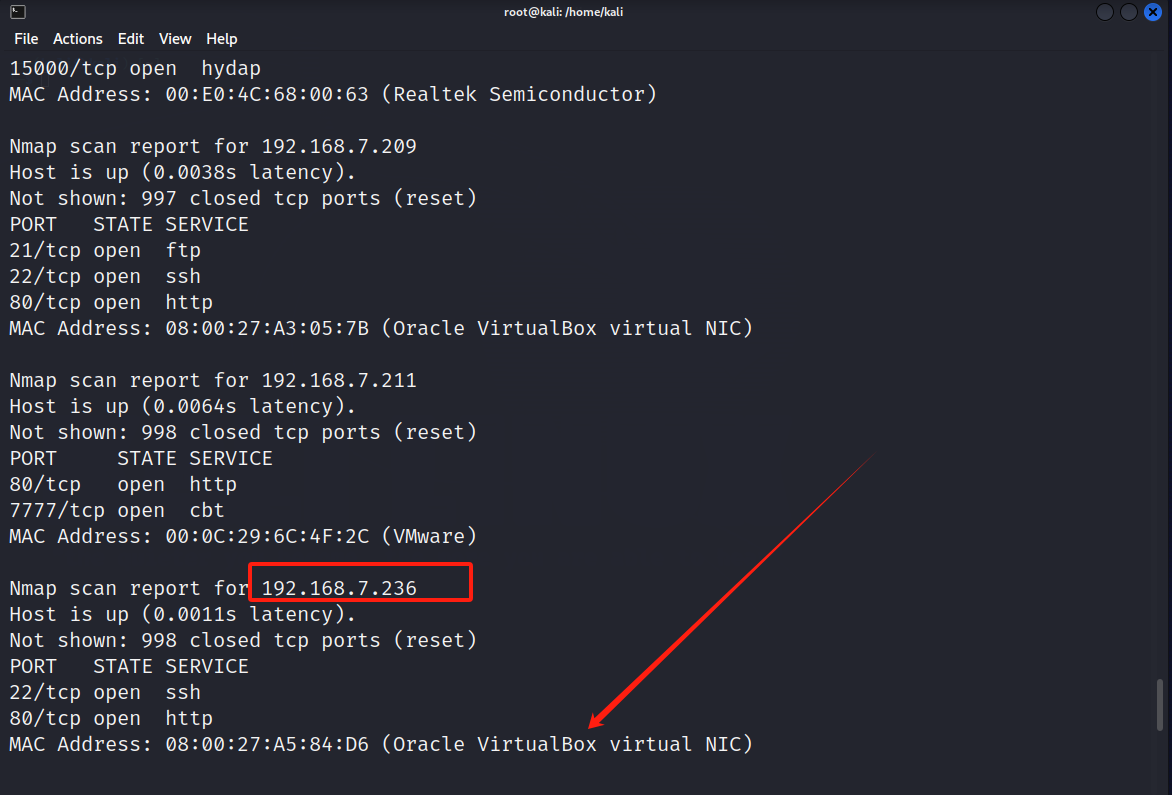

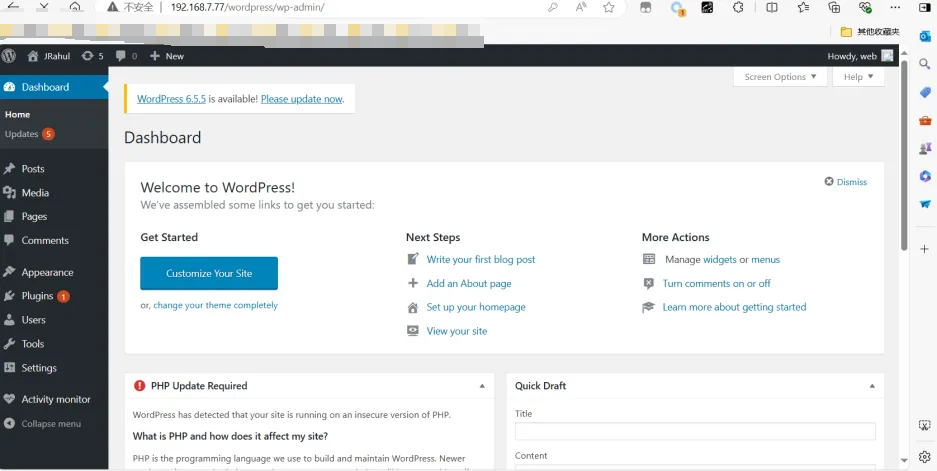

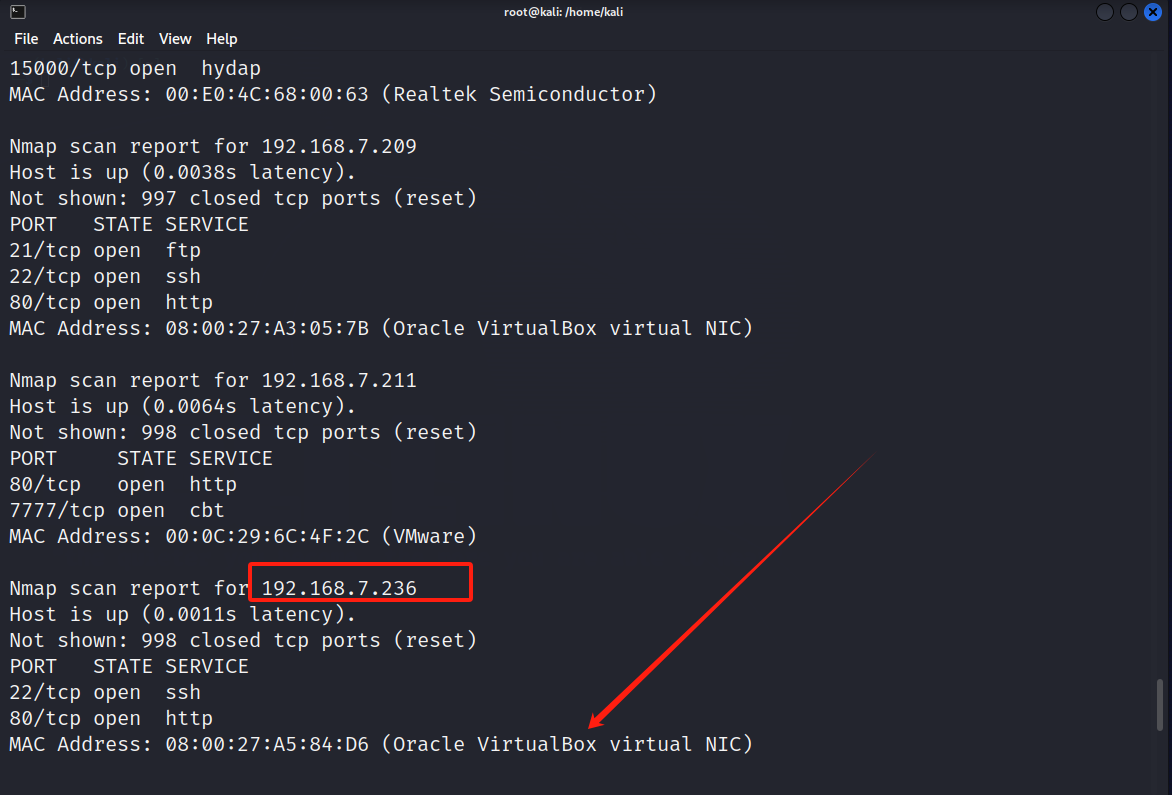

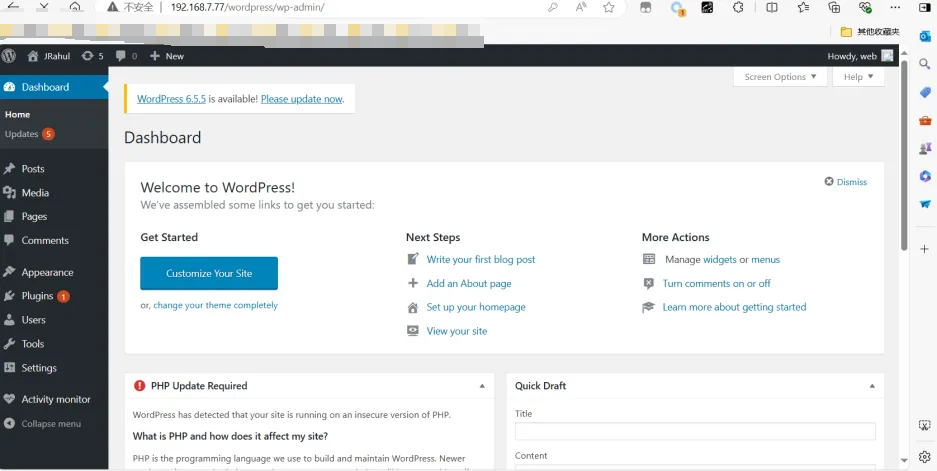

(1)扫描ip

nmap 192.168.7.0/24

nmap -sn 192.168.7.0/24 | grep -B 2 '08:00:27:DE:1F:77'

(2)目录扫描

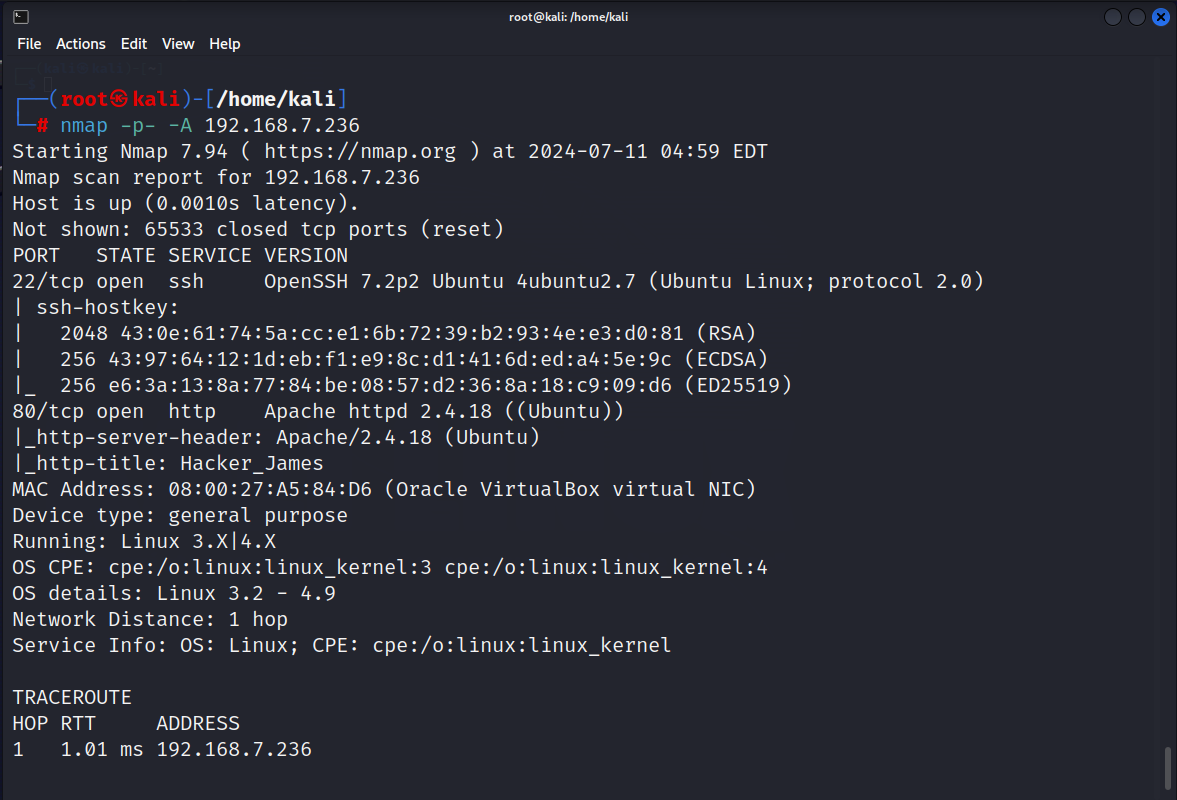

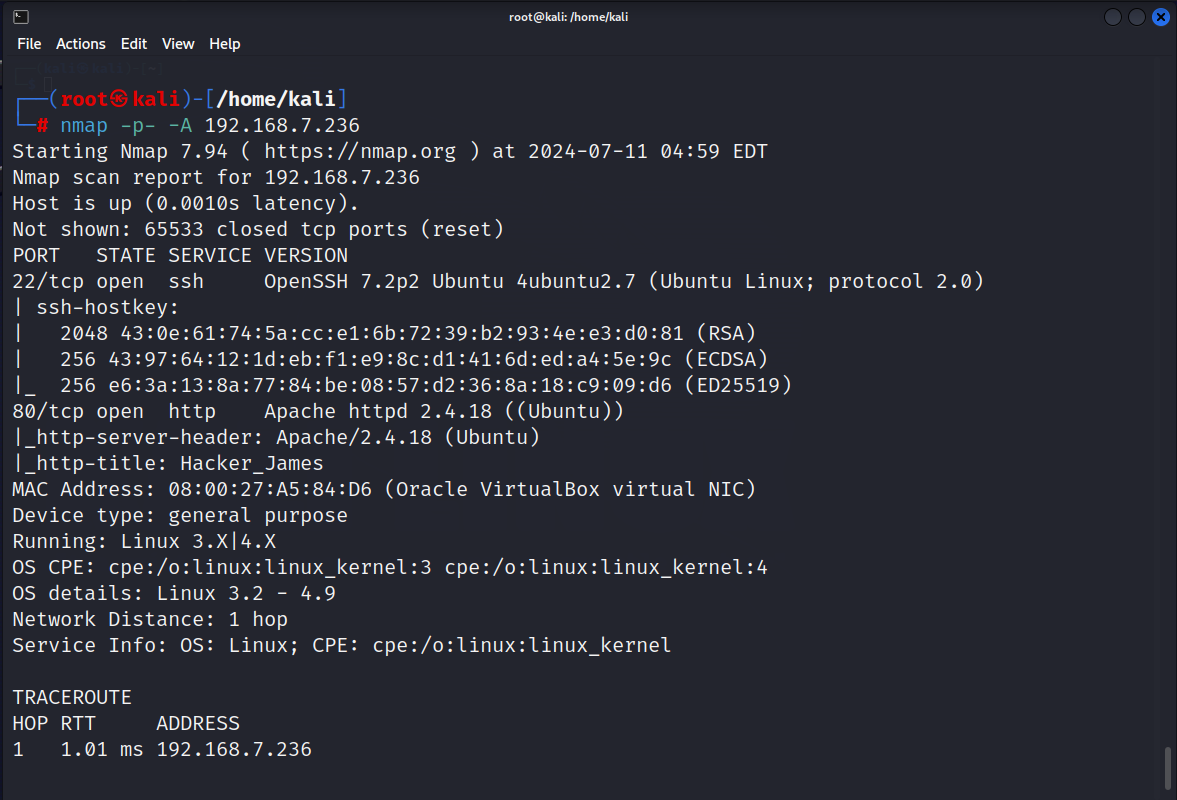

(3)端口扫描

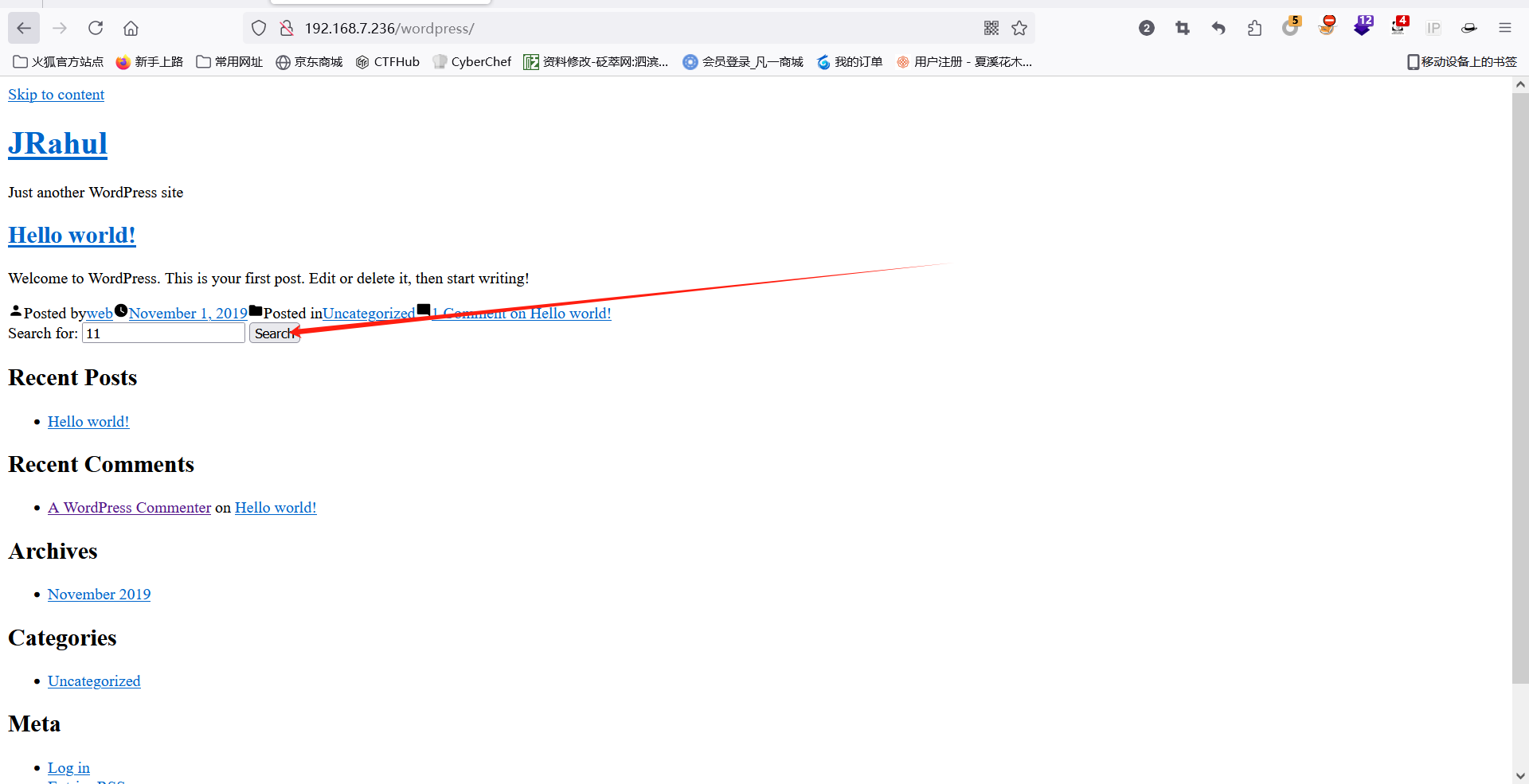

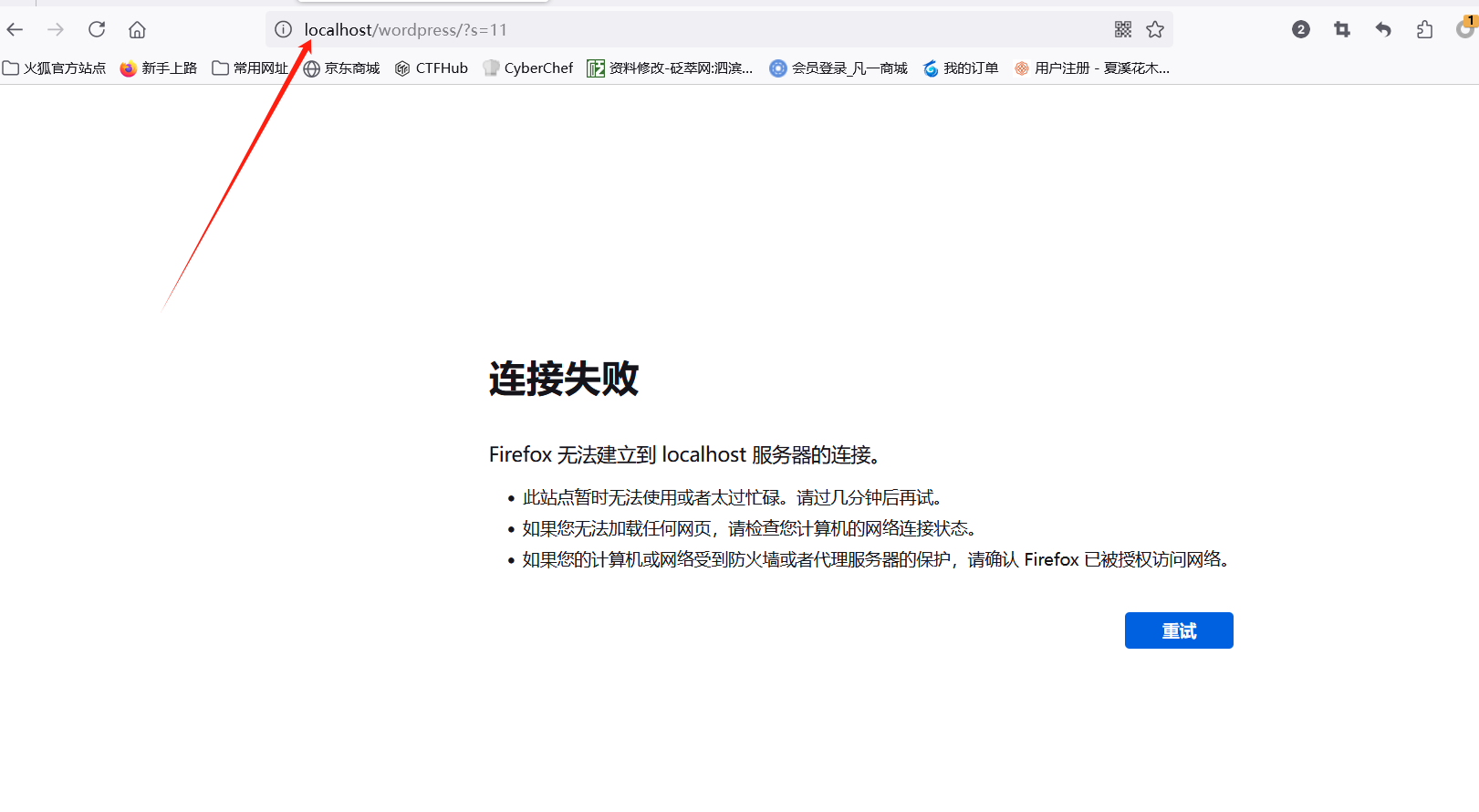

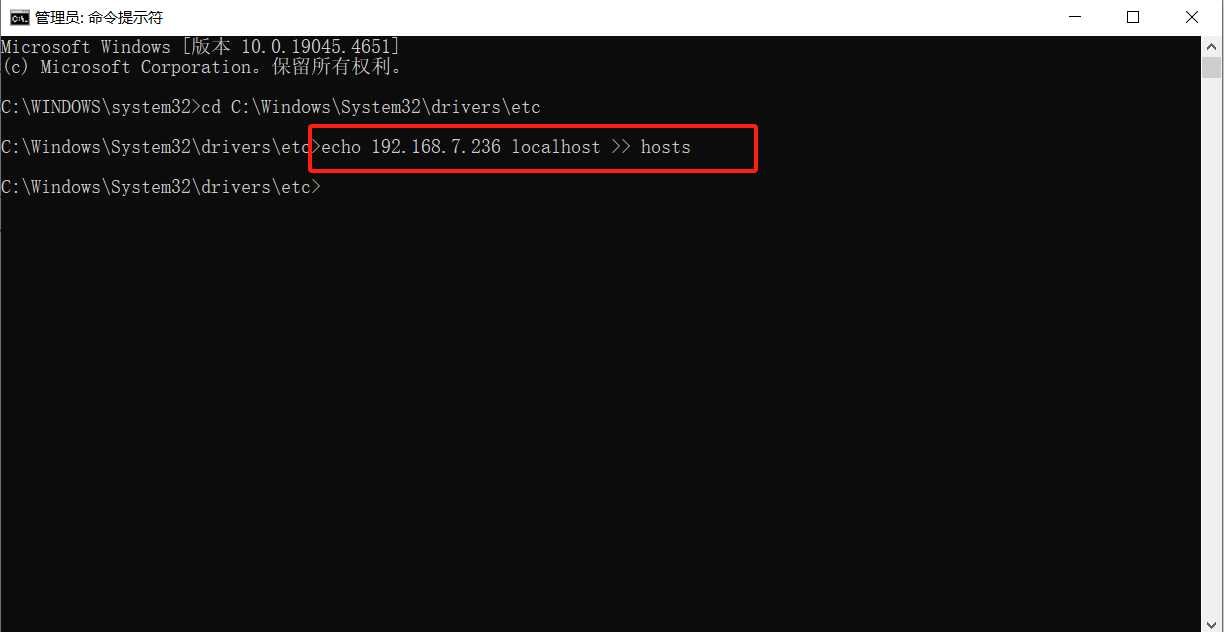

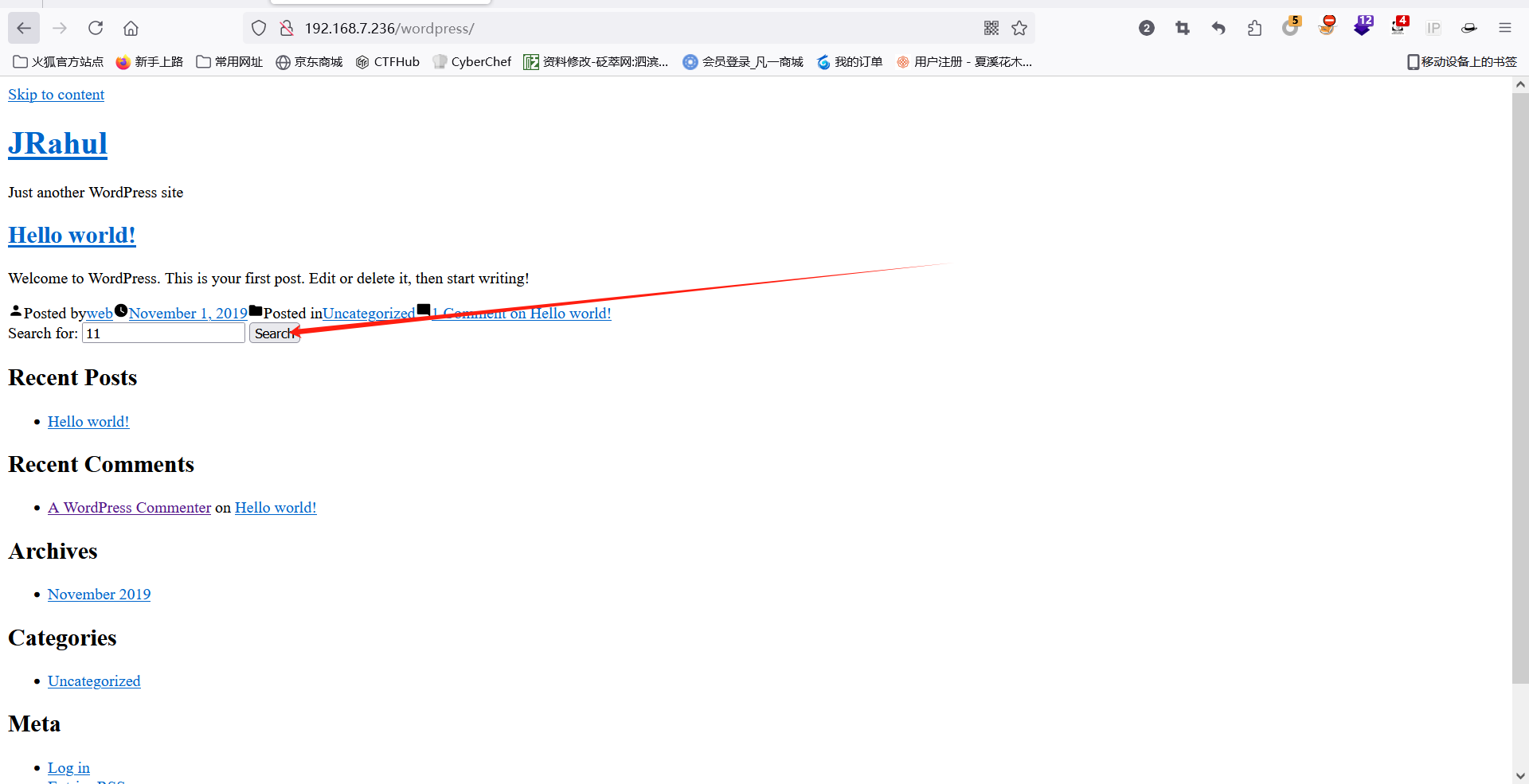

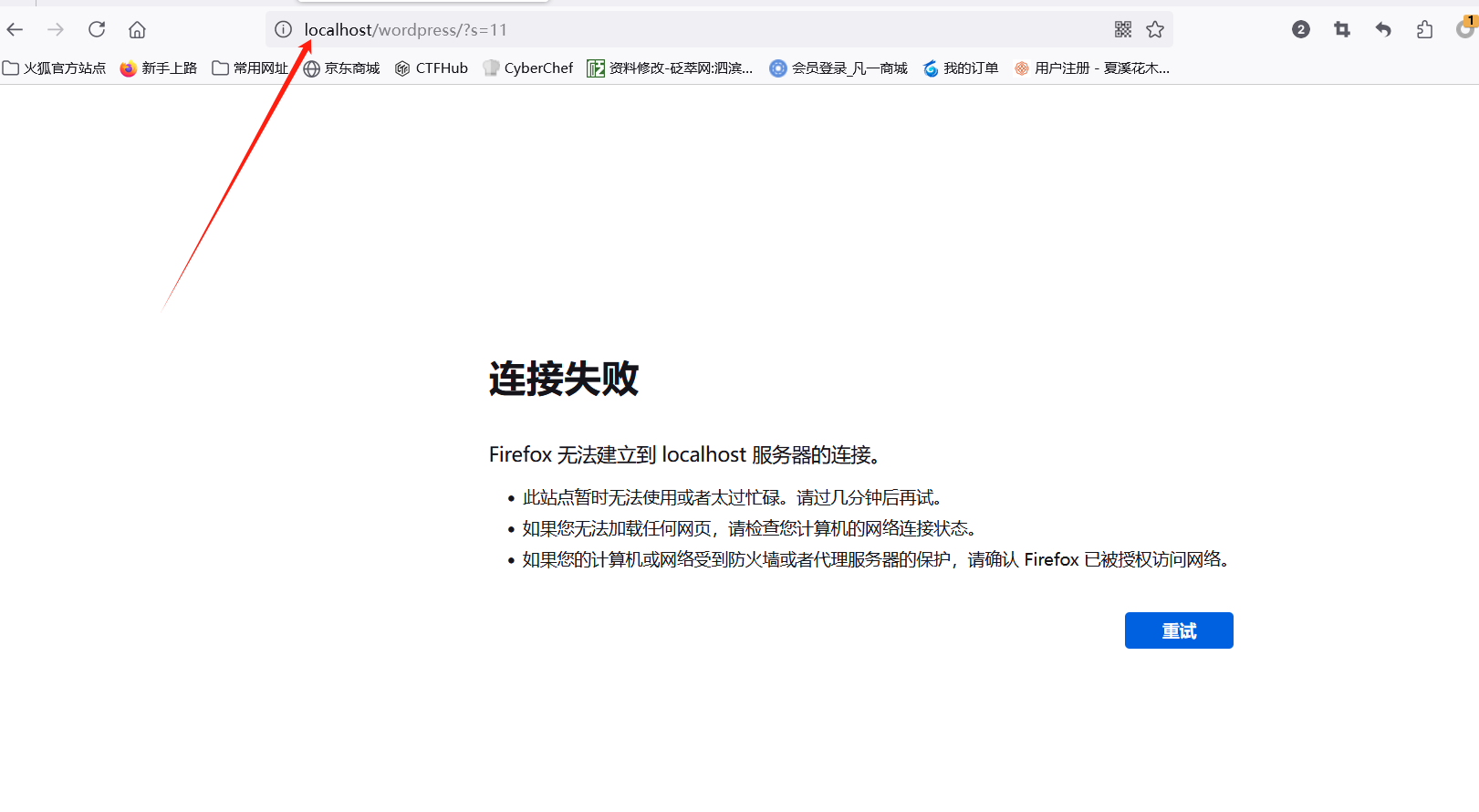

(4)拼接/wordpress/ ,在search随便输入一个值会跳转到localhost

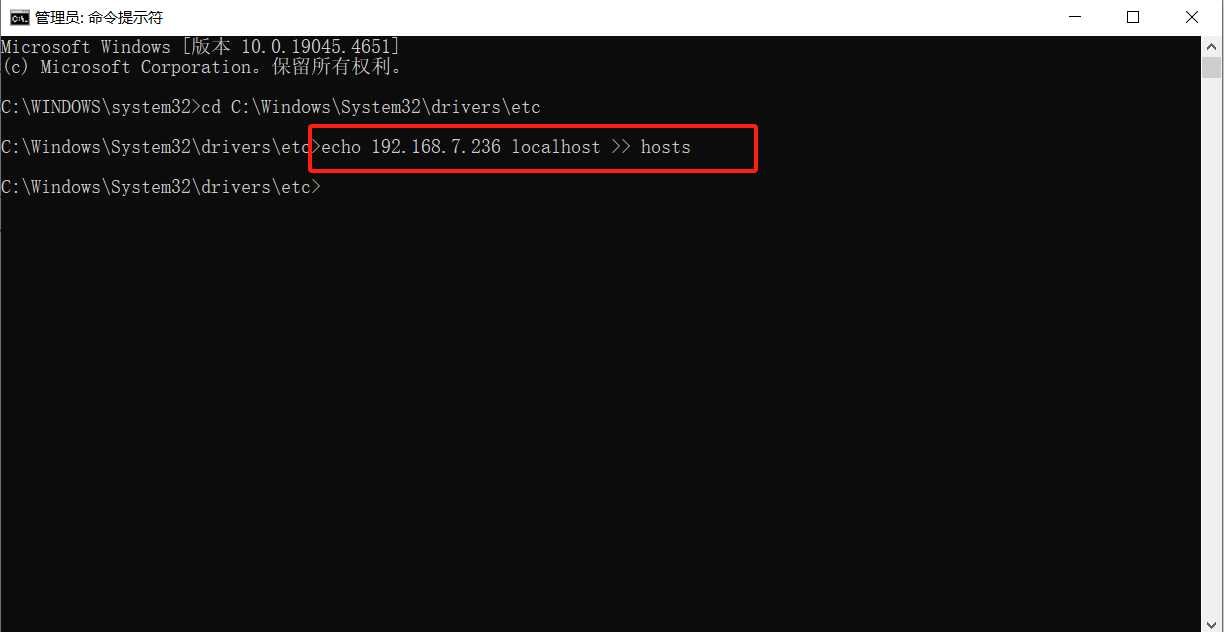

(5)hosts碰撞,发现还是不行

echo 192.168.7.236 localhost >> hosts

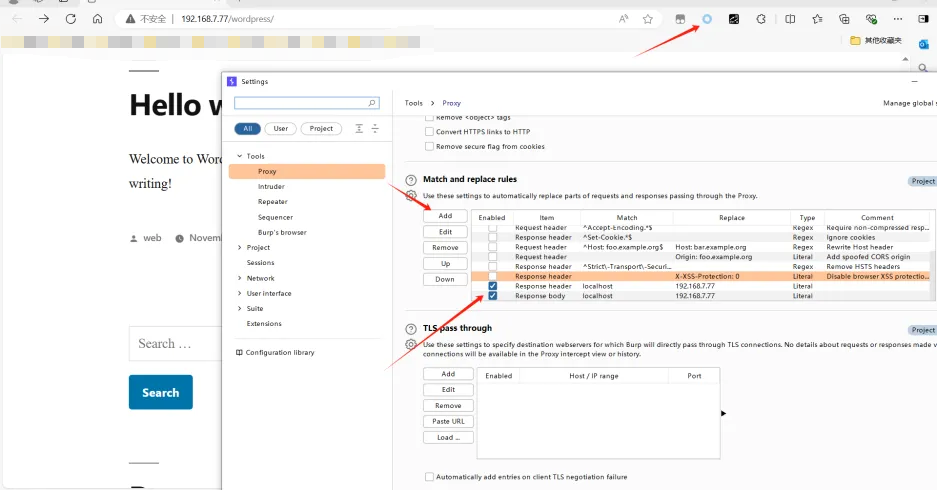

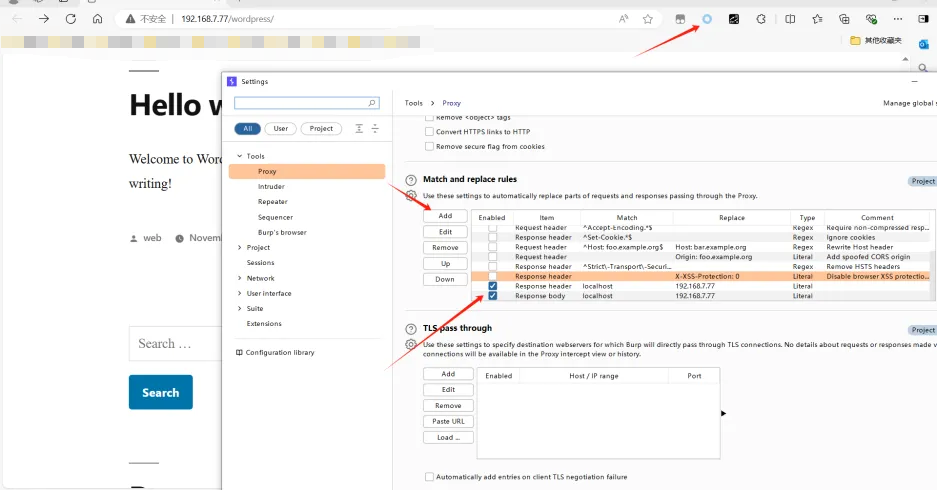

(6)在burp加上Response header跟Response body,浏览器挂burp,刷新发现可以正常访问到页面了

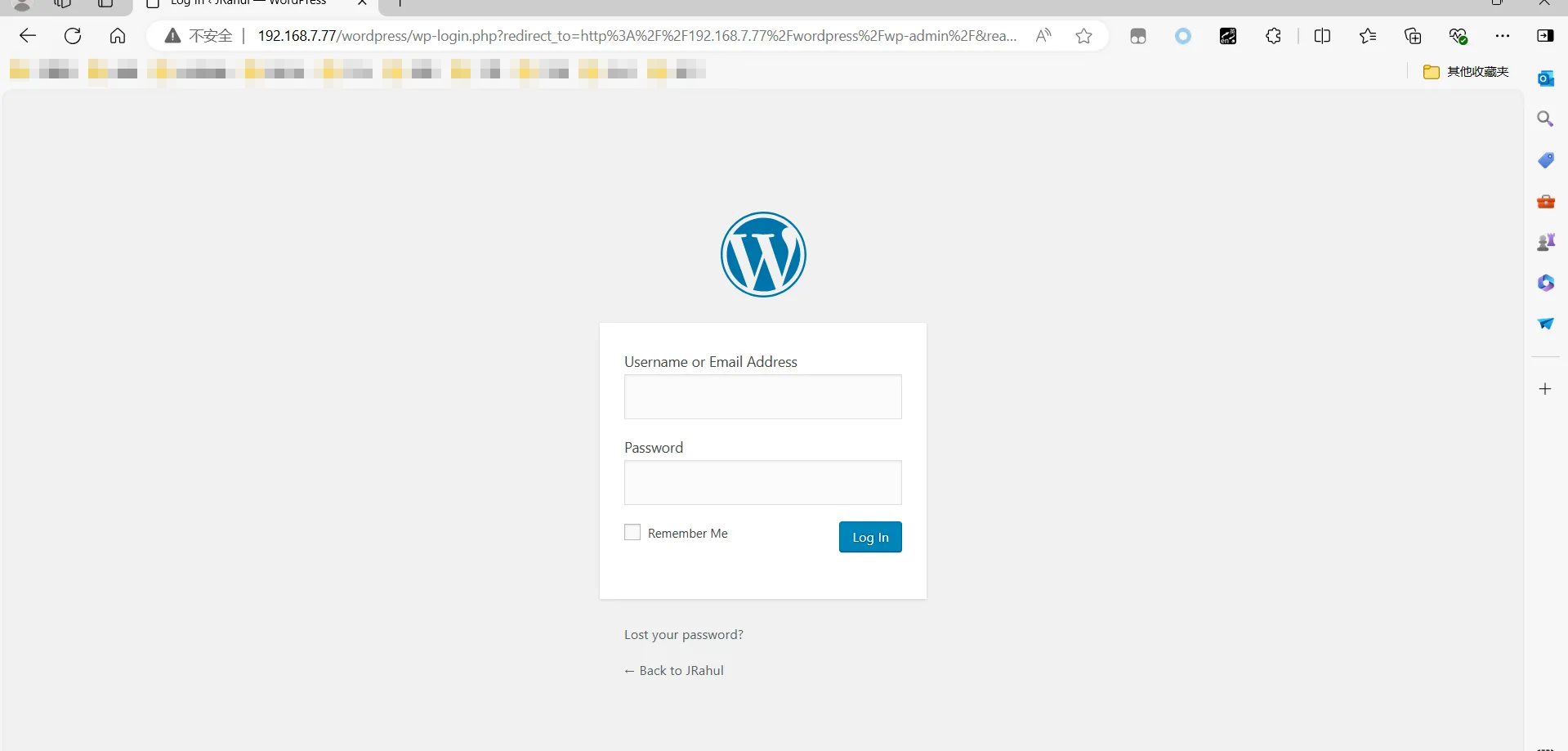

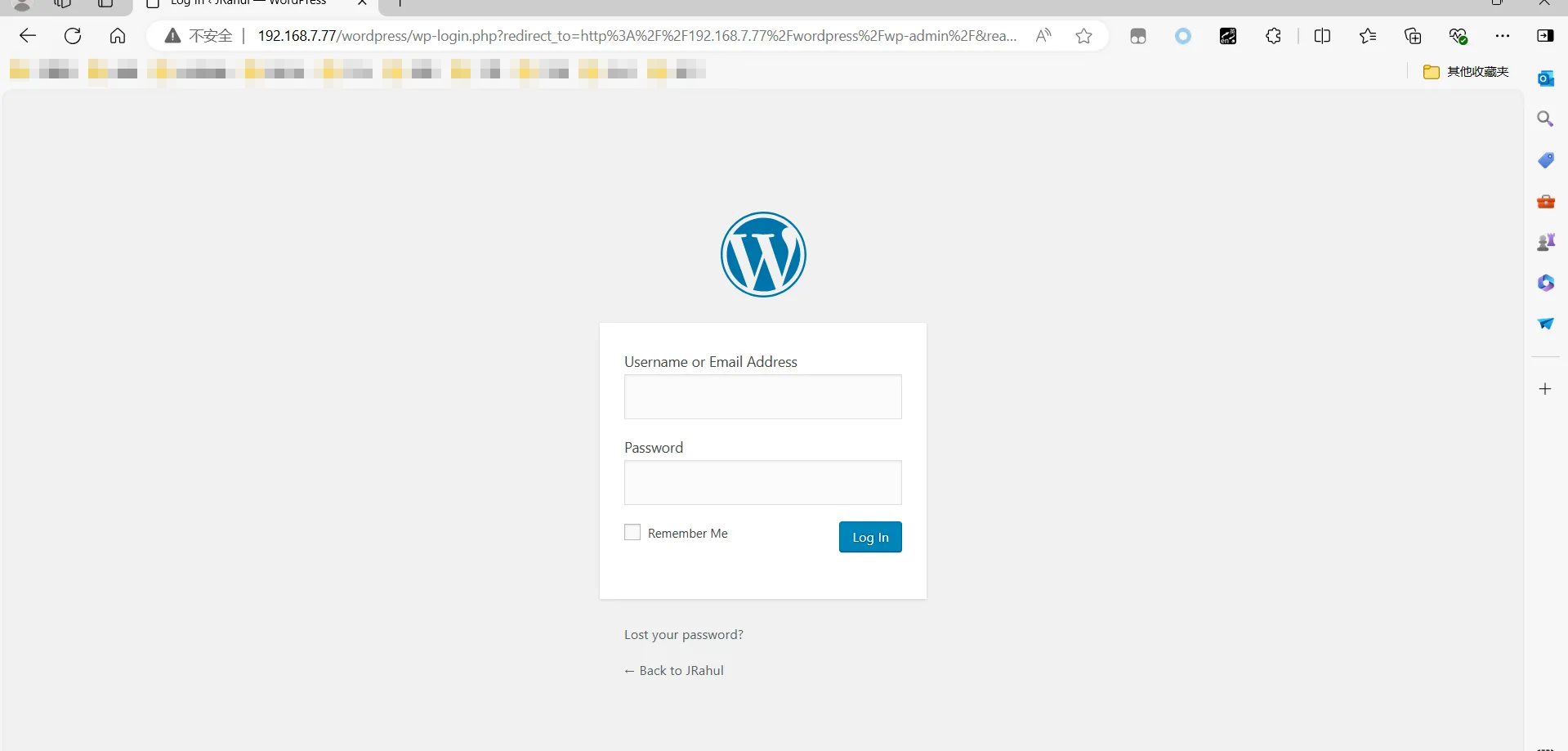

(7)拼接wp-admin,找到登录框

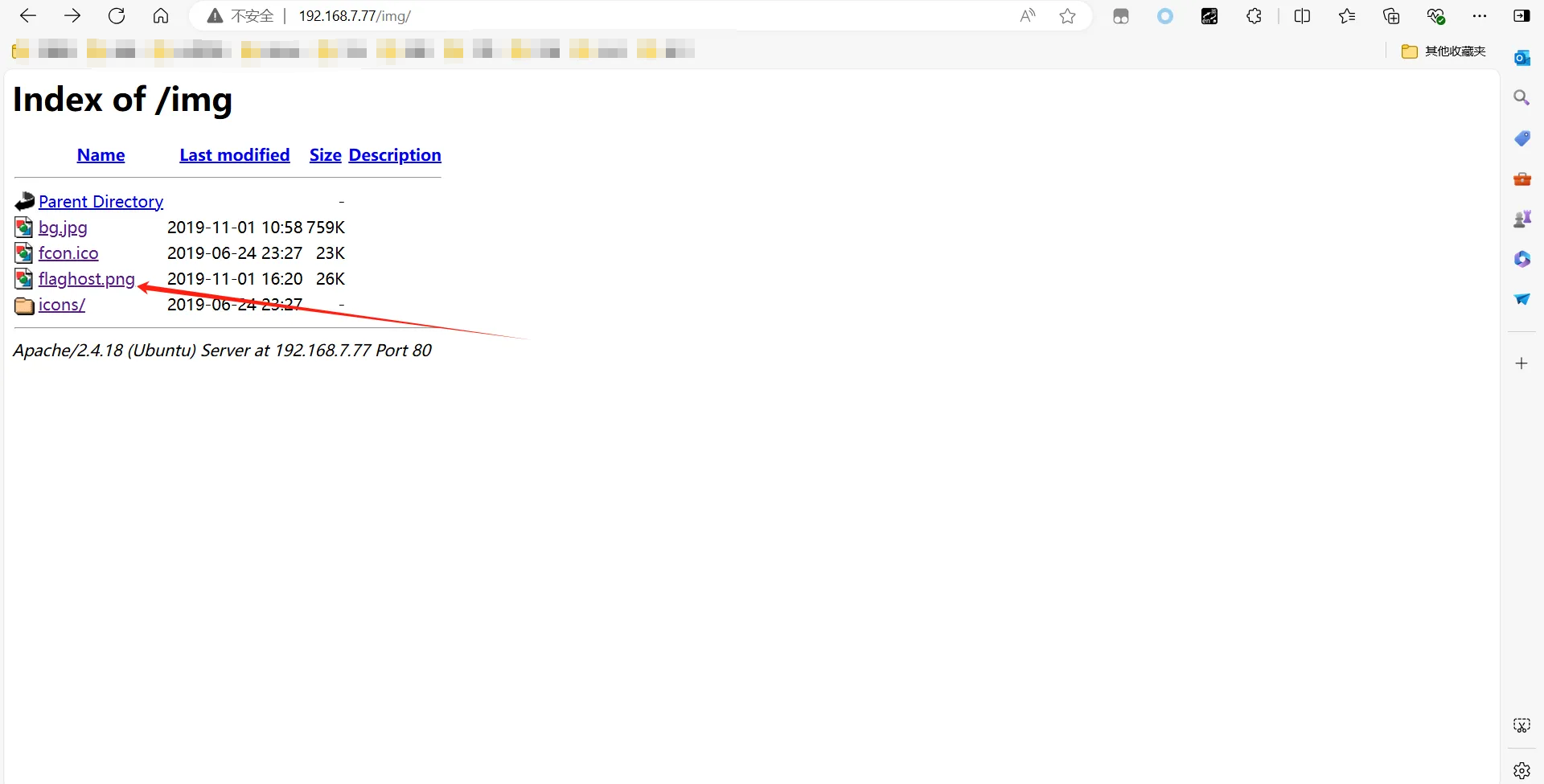

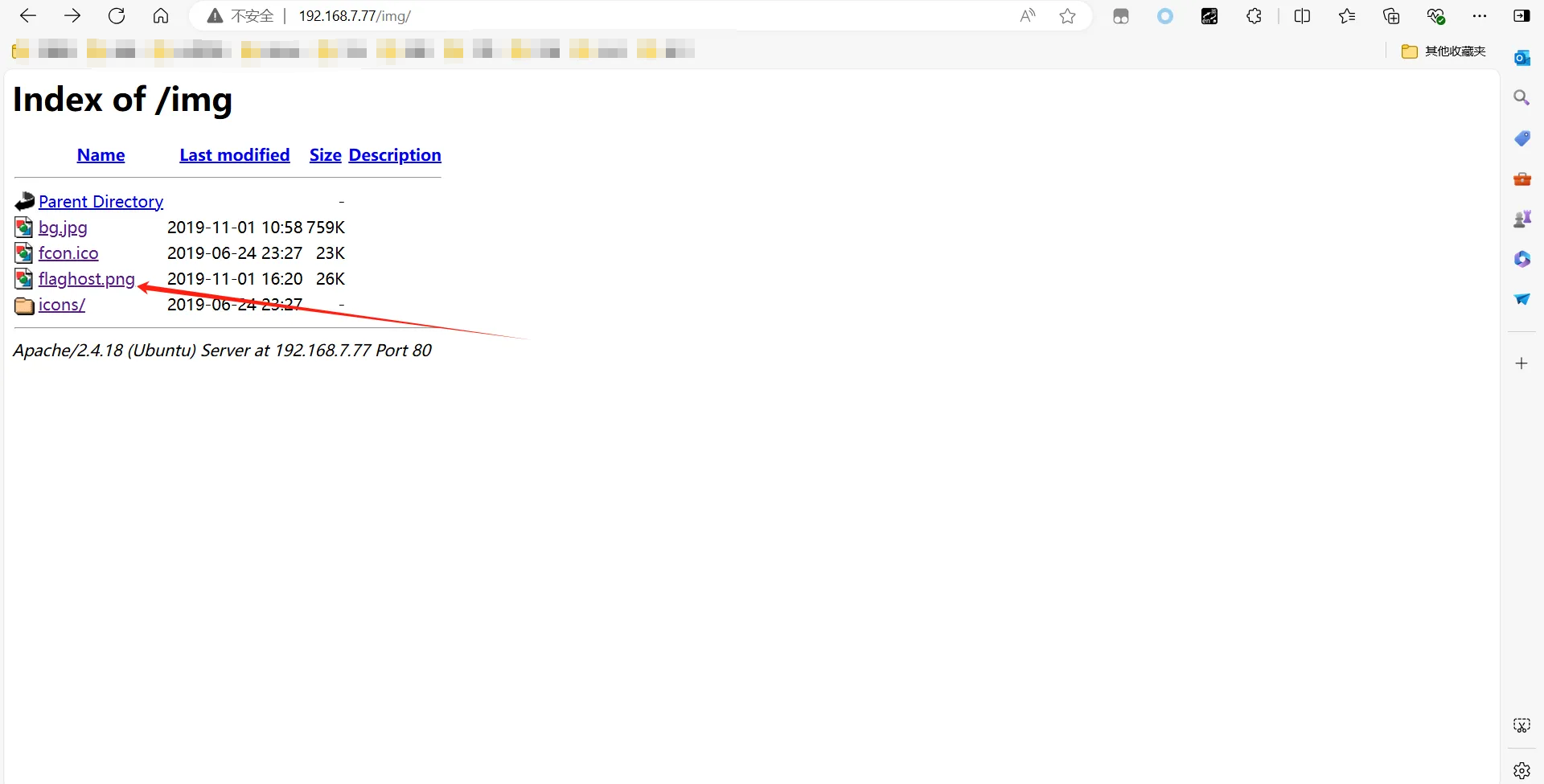

(8)首页发现有个web用户与后台链接/wp-login.php进行爆破无果...回退到目录扫描的位置挨个翻看...发现在/img目录下有个flag开头的图片保存下来...

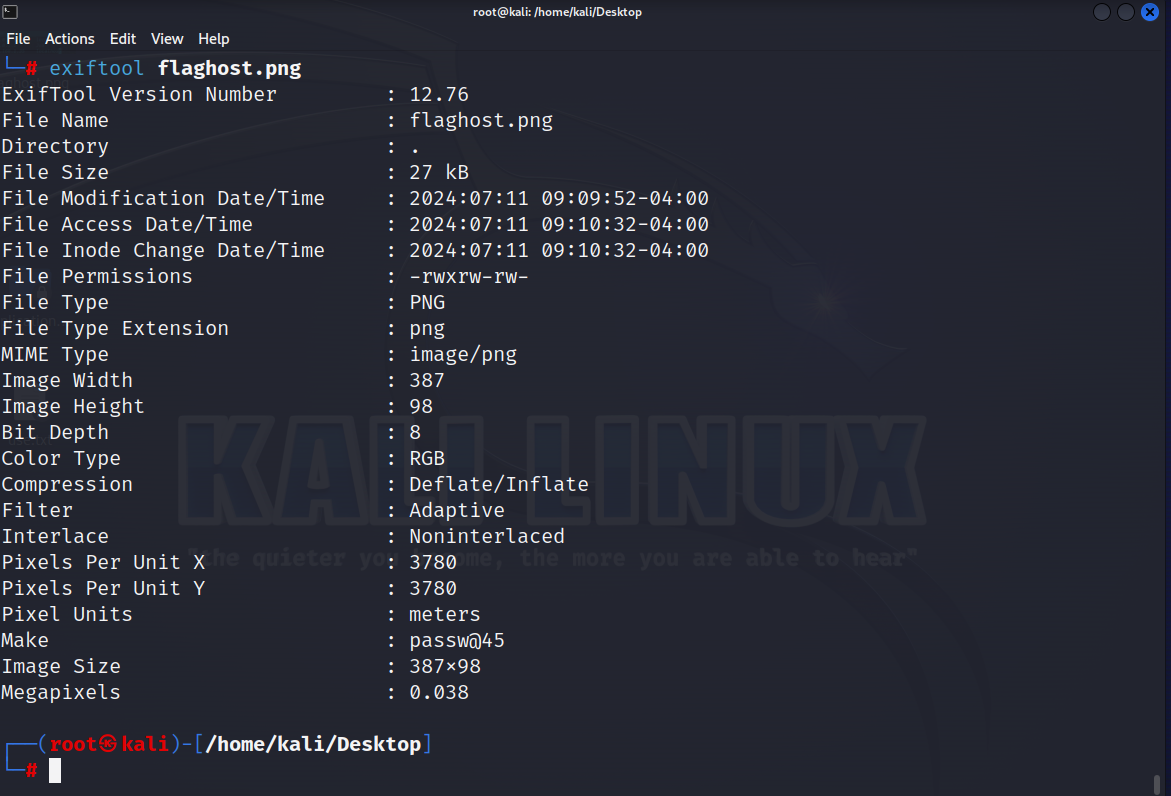

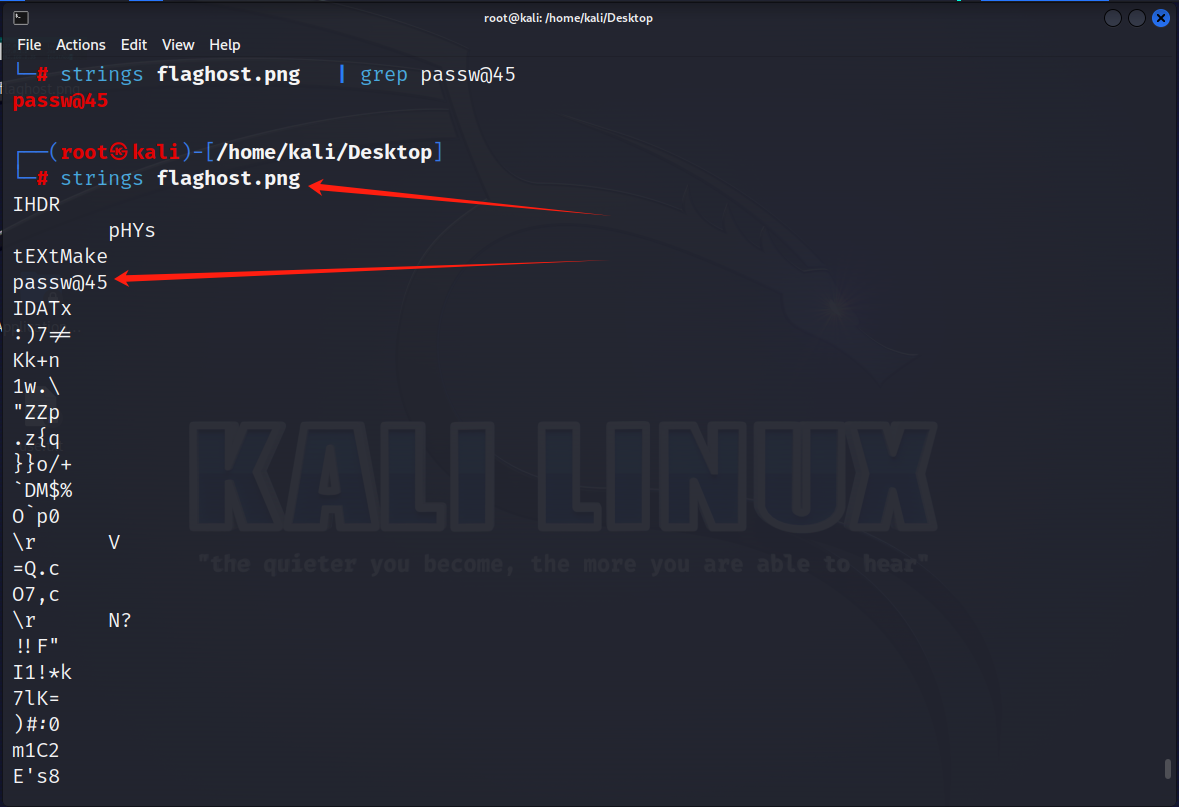

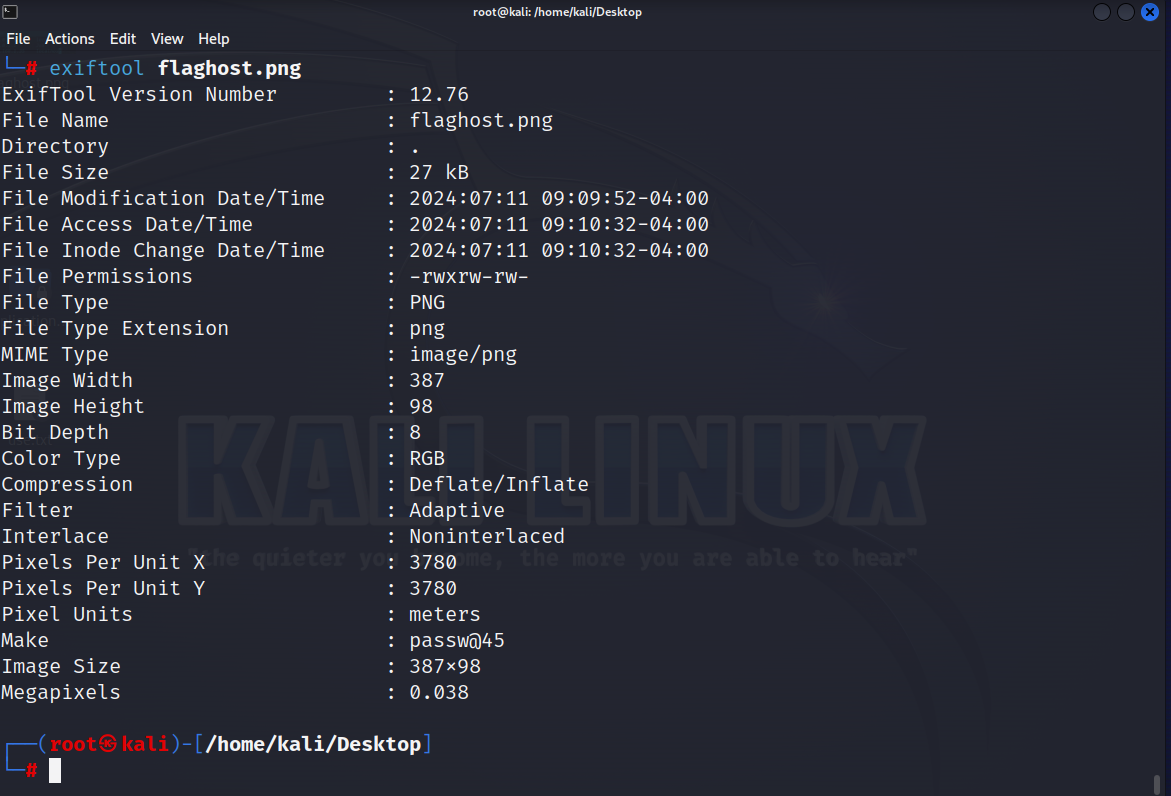

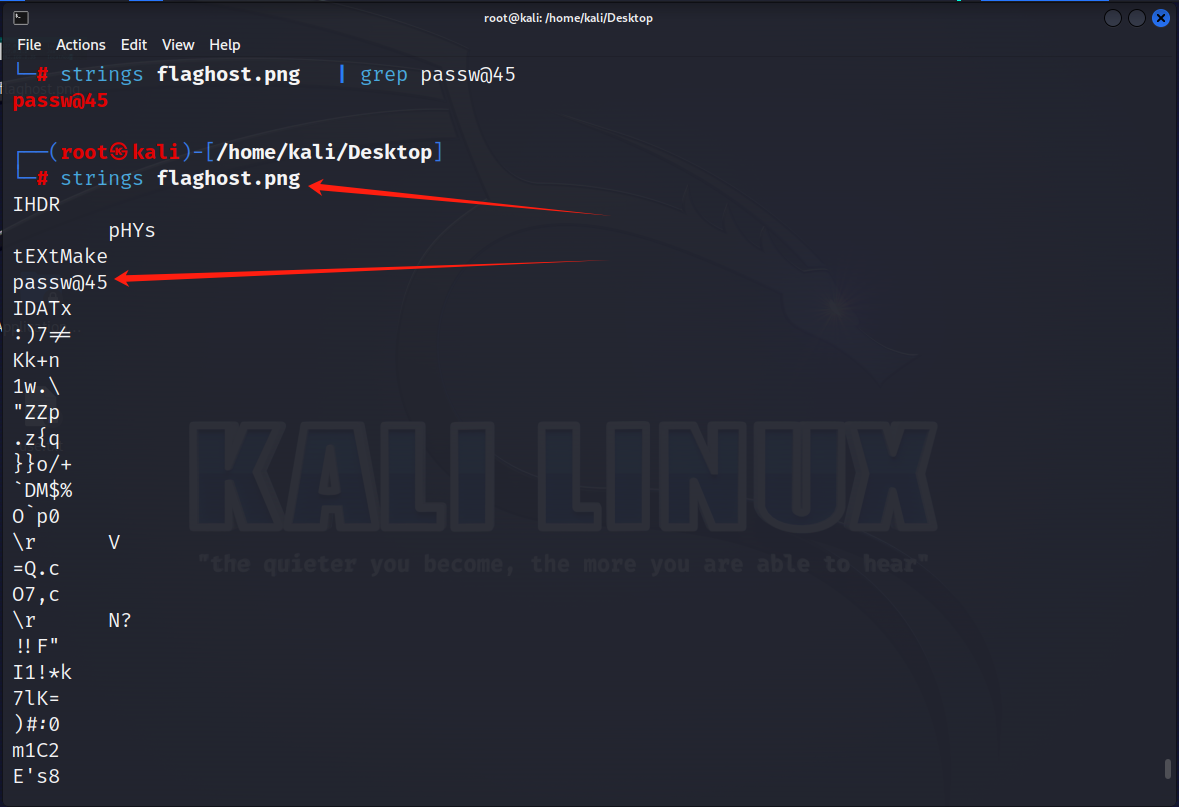

(9)下载后用exiftool工具查看图片详细信息,也可以用strings查看图片的详细信息

exiftool flaghost.png

strings flaghost.png | grep passw@45

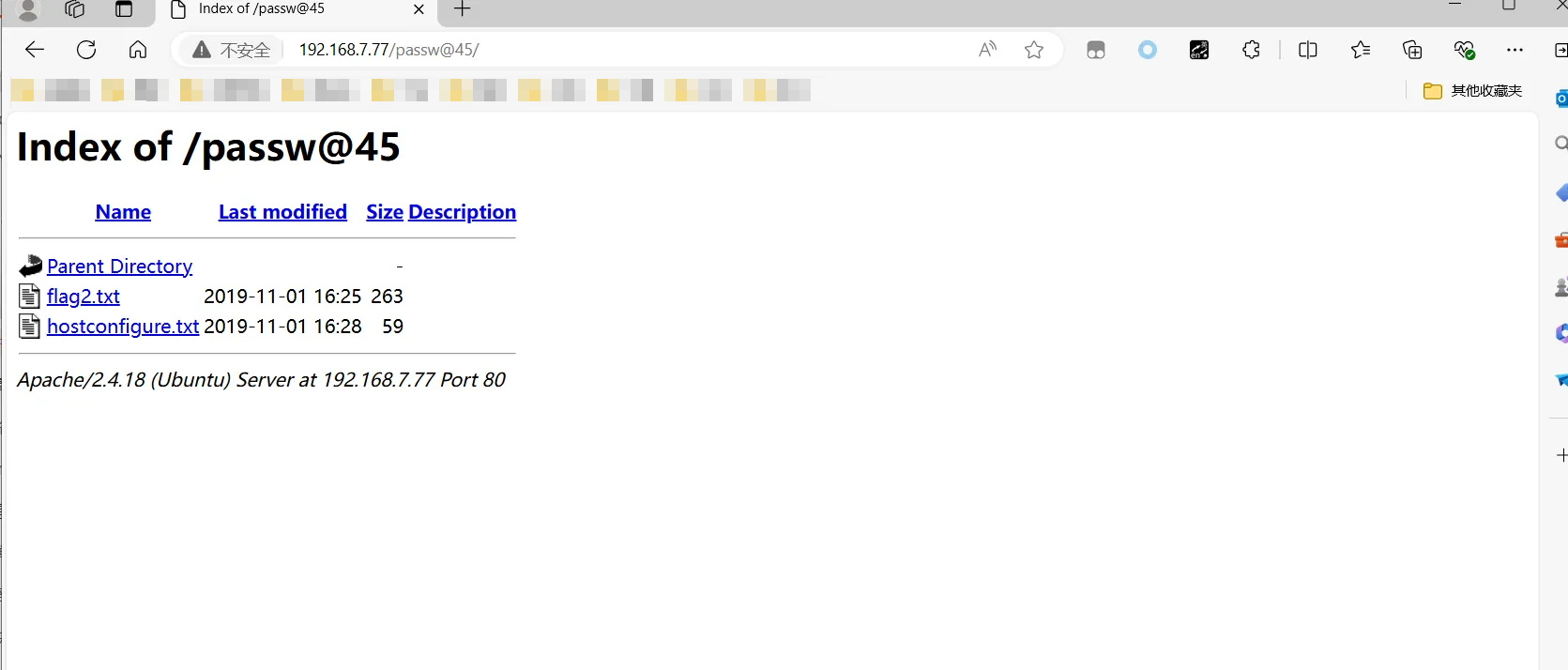

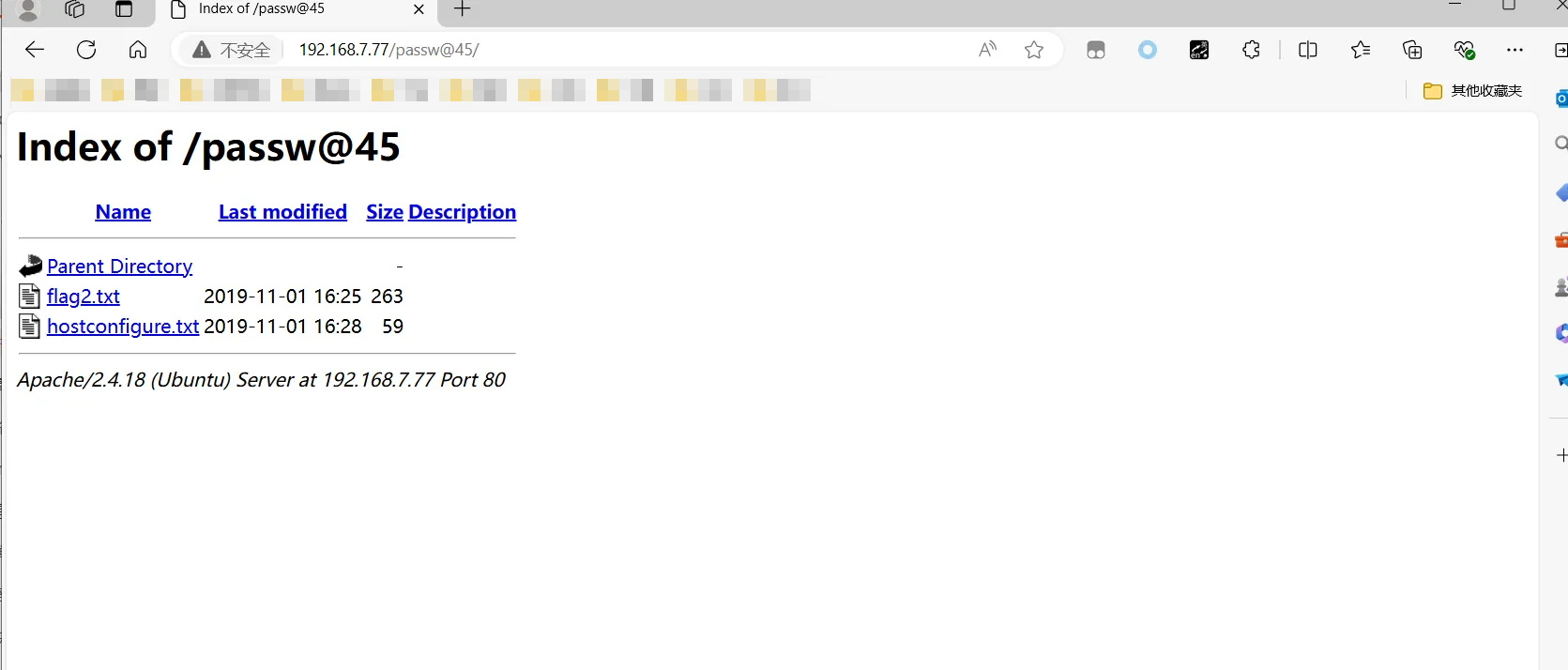

(10)拿到passw@45,尝试后台wordpress登录,发现不行,尝试拼接,发现是个目录

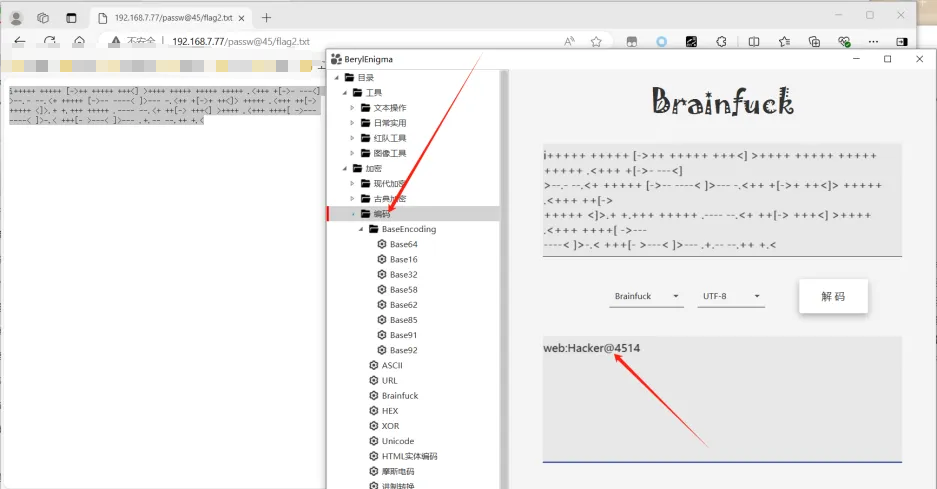

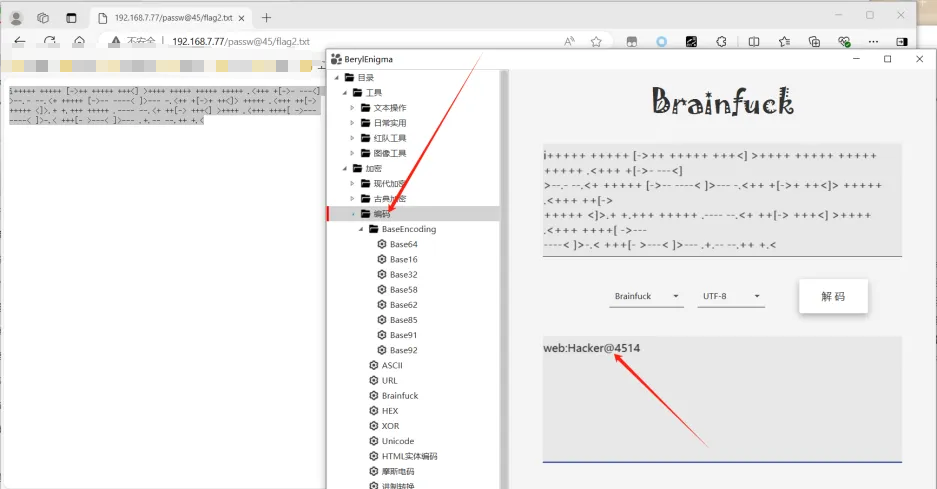

(11)打开flag2.txt,解密,得到信息,使用Brainfuck解密

(12)账号web,密码Hacker@4514进行登录

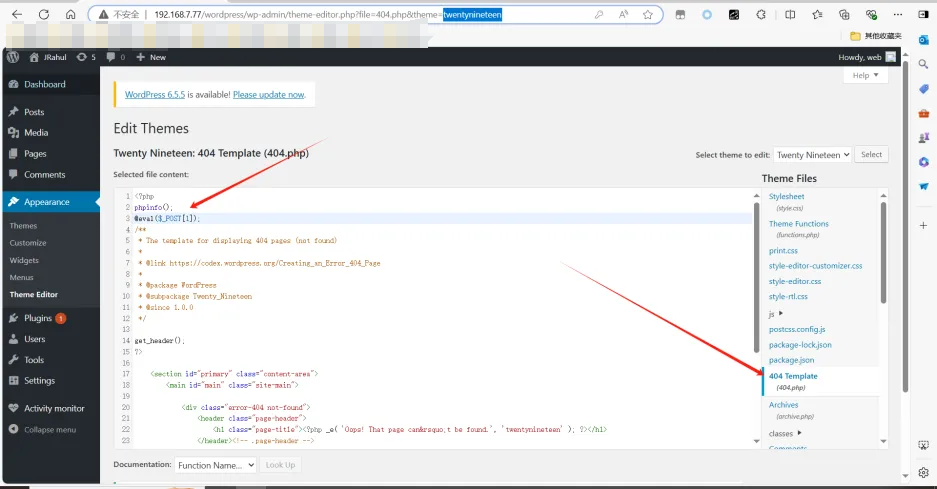

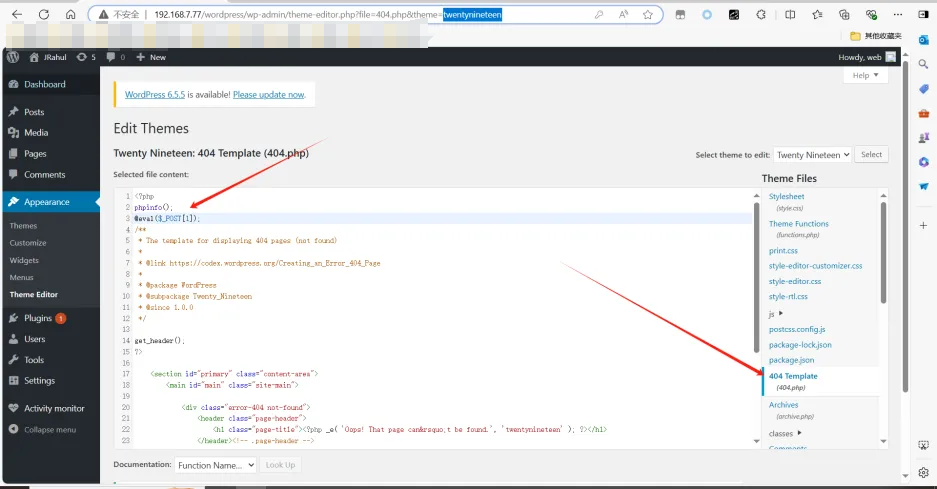

(13)在404目录写入一句话木马

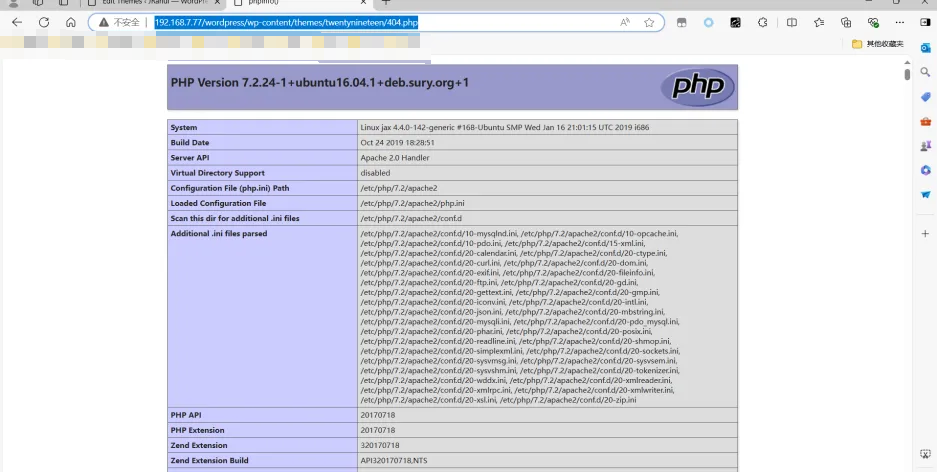

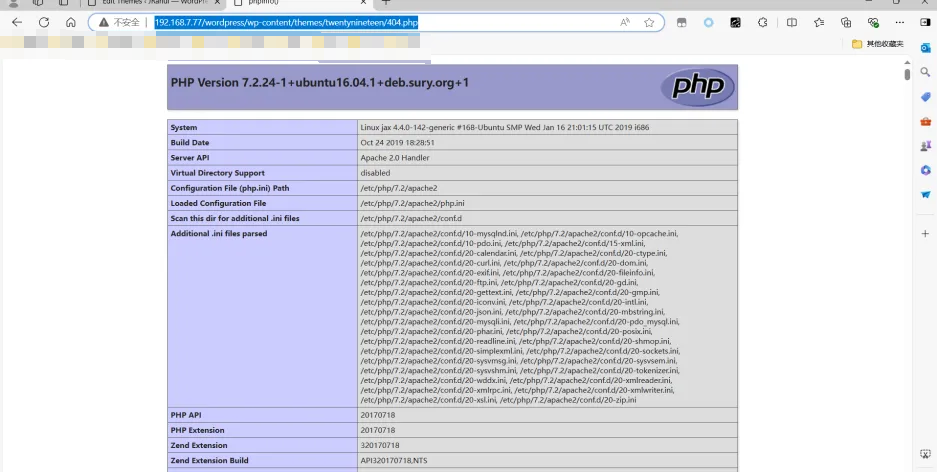

(14)浏览器访问

http://192.168.7.77/wordpress/wp-content/themes/twentynineteen/404.php

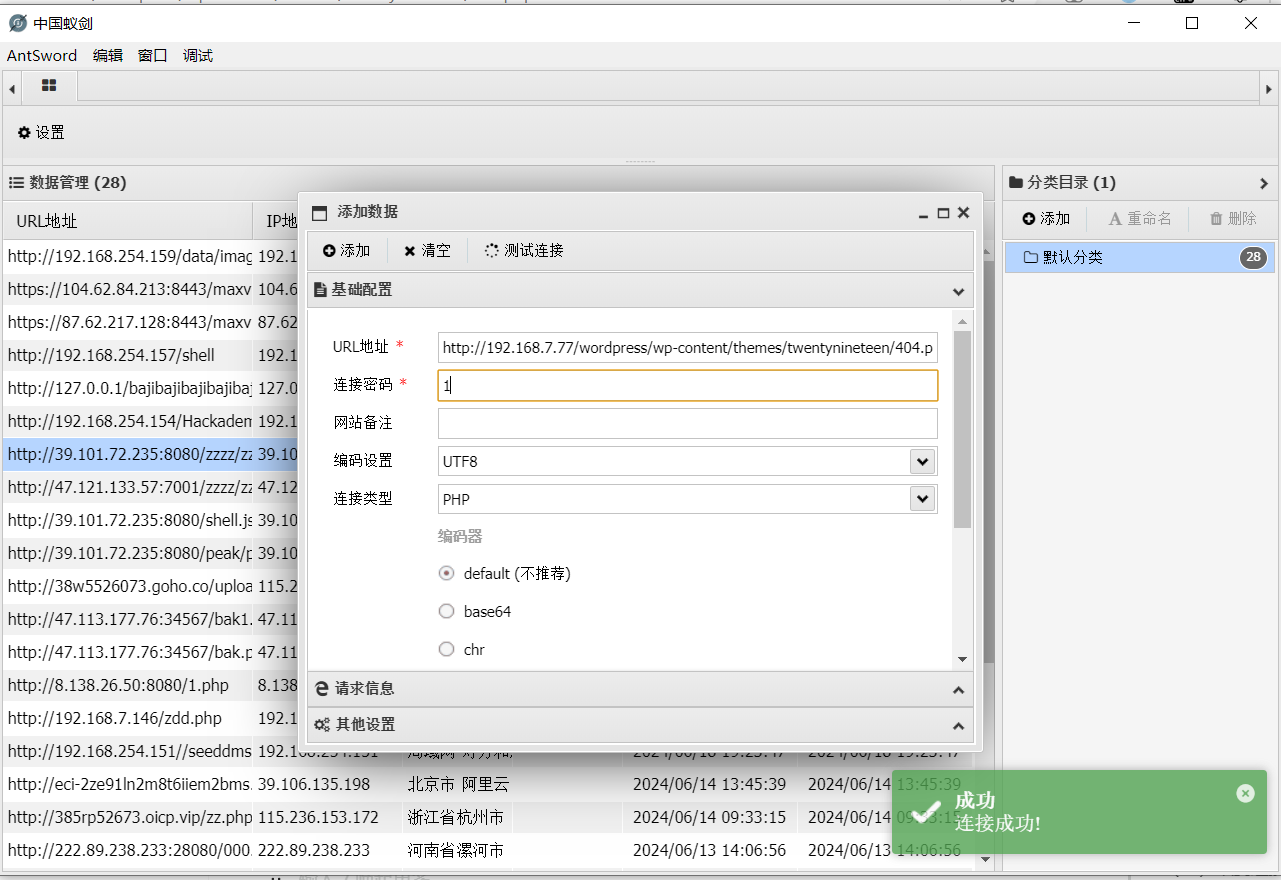

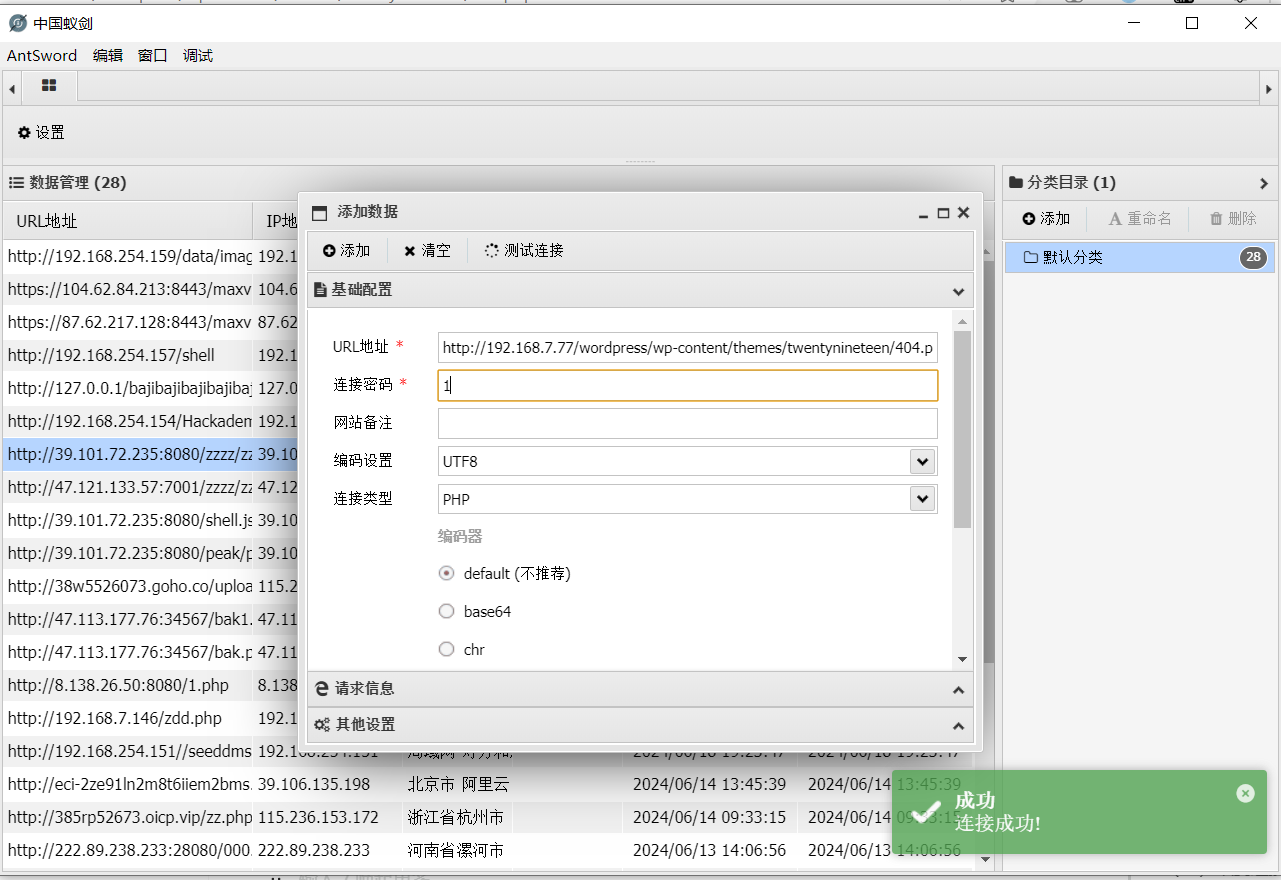

(15)蚁剑连接

386

386

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?