一、CrimeFlare

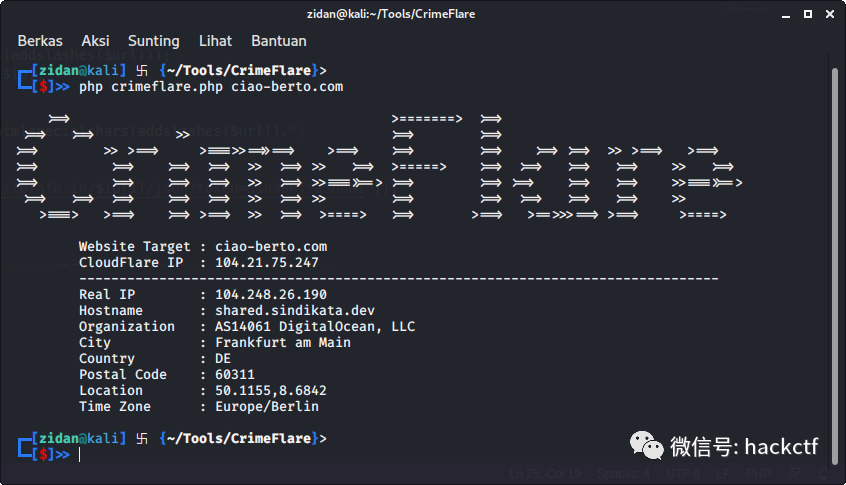

利用CrimeFlare查看受CloudFlare保护的网站背后真实IP的工具。

该工具的功能是在受CloudFlare保护的网站后面执行真正的IP搜索,生成的信息可用于进一步渗透。该工具生成的信息如下:

该工具的功能是在受CloudFlare保护的网站后面执行真正的IP搜索,生成的信息可用于进一步渗透。该工具生成的信息如下:

-

CloudFlare IP

-

真实IP

-

主机名

-

组织

-

城市

-

国家

-

邮政

-

地点

-

时区

该工具是用PHP代码编写的,使用几个API进行非常简单的编程即可获得最大的效果,但是,此工具不能保证100%绕过CloudFlare保护的网站。某些网站有时无法检测其真实IP。

用法

php crimeflare.php exemple.com二、WAF绕过脚本

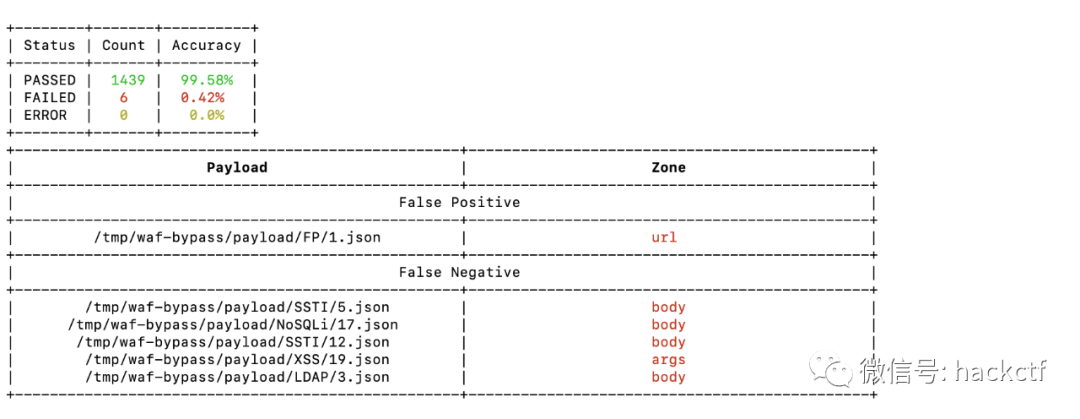

WAF绕过脚本是用Python3编写的用于测试Web应用程序防火墙的简单脚本。使用前请关闭禁止模式。

针对内部需求而开发的脚本,包括用于测试Nemesis WAF和Nemesida WAF Free的脚本,但是你可以使用它来测试任何WAF。

在某些攻击中,无法创建签名,同时又不增加误报的数量。因此,Nemesida WAF Free绕过攻击是绝对正常的,而Nemesida WAF Free的商业版本会受到阻止。例如,cat /etc/passwd可以通过以下方式执行命令:

%2f???%2f??t%20%2f???%2fp??s??cat+/e't'c/pa'ss'wde'c'ho 'swd test pentest' |awk '{print "cat /etc/pas"$1}' | bashec'h'o 'cat /etc/examplewd' | sed 's/example/pass/g' | bash用法

python3 /opt/waf-bypass/main.py --host ='example.com'或者python3 /opt/waf-bypass/main.py --host ='example.com'--proxy ='http://proxy.example.com:3128'

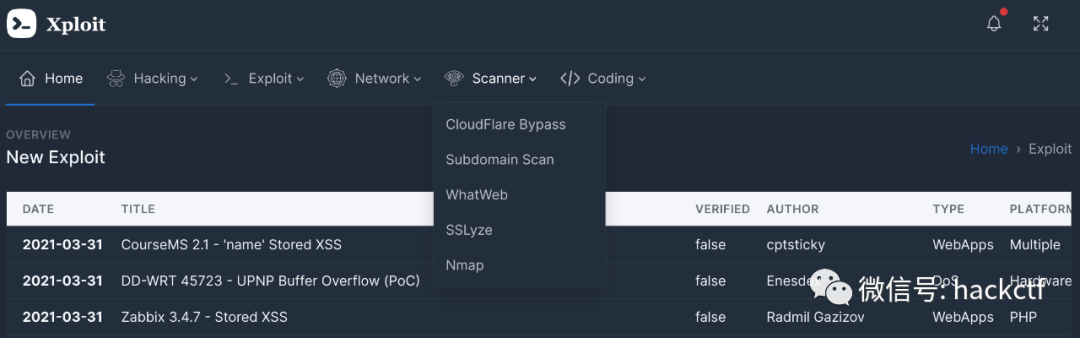

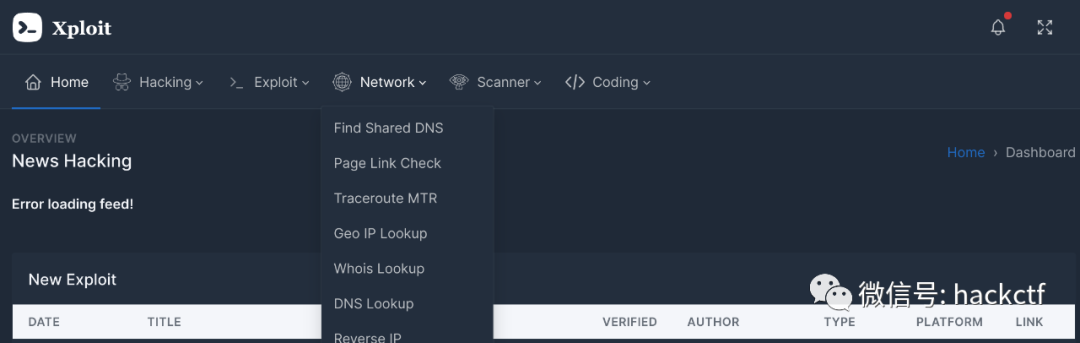

三、在线工具渗透工具

网址:https://xploit.my.id/

该在线工具功能比较丰富,可以查看exploit、找cloudflare保护下的真实IP(不一定准确)、扫子域名、扫端口、扫指纹、查whois、IP反查等等,方便开展前期渗透工作。

参考

https://github.com/zidansec/CrimeFlare

https://github.com/nemesida-waf/waf-bypass

这篇博客介绍了用于渗透测试的工具和技巧,包括使用CrimeFlare获取受CloudFlare保护网站的真实IP,WAF绕过脚本测试Web应用程序防火墙,以及一个在线渗透工具,提供exploit、子域名扫描、端口扫描等功能,辅助进行前期渗透工作。

这篇博客介绍了用于渗透测试的工具和技巧,包括使用CrimeFlare获取受CloudFlare保护网站的真实IP,WAF绕过脚本测试Web应用程序防火墙,以及一个在线渗透工具,提供exploit、子域名扫描、端口扫描等功能,辅助进行前期渗透工作。

2559

2559

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?