转:http://blog.csdn.net/pengyan0812/article/details/43991983

在上篇文章中,我们介绍了如何利用IDA Pro来动态调试so文件。在移动安全领域有攻就有防,为了防止apk中的so文件被动态调试,开发者往往会使用一些反调试手段来干扰黑客的动态调试。

其中最常见的就是在so文件中检测TracerPid值,详情请见这篇博客:爱加密脱壳

本文以2015阿里巴巴移动安全大赛中的第二道题为例,IDA Pro版本为6.5 。

这里只介绍如何通过在JNI_Onload下断点避开反调试,而具体的解题步骤请看鬼哥的教程:MSC阿里比赛第二题详解

(0)先将libcrackme.so拖入到IDA Pro中进行静态分析,在JNI_Onload函数上下断点,如图1所示:

图1 静态分析libcrackme.so文件 在JNI_Onload函数处下断点

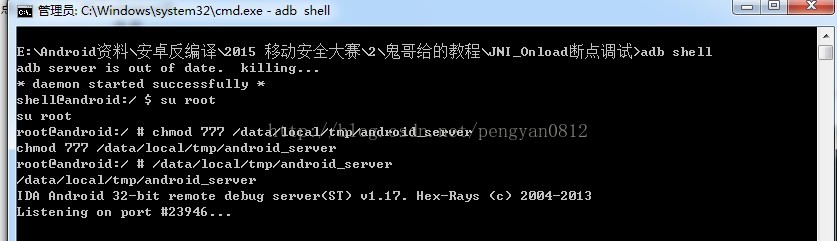

(1) 执行android_server,如图2所示:

图2 执行android_server

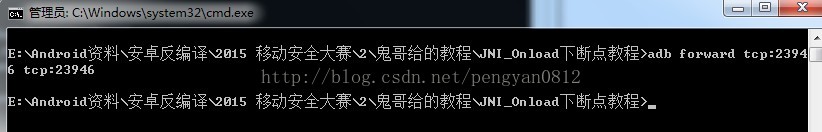

另外再开一个命令提示符,输入以下命令,执行端口转发,如图3所示:

图3 执行端口转发

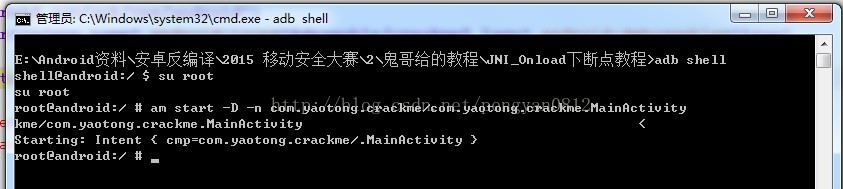

(2) 在debug模式下启动apk,即使用am命令启动apk并进行调试。如图4所示:

图4 使用am命令启动apk

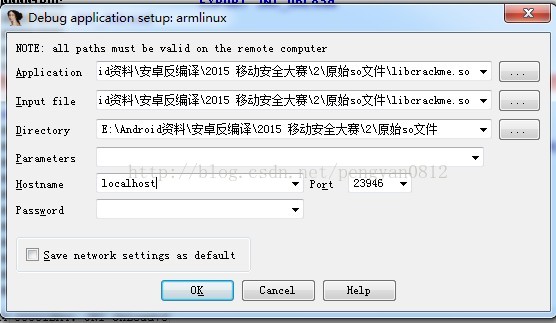

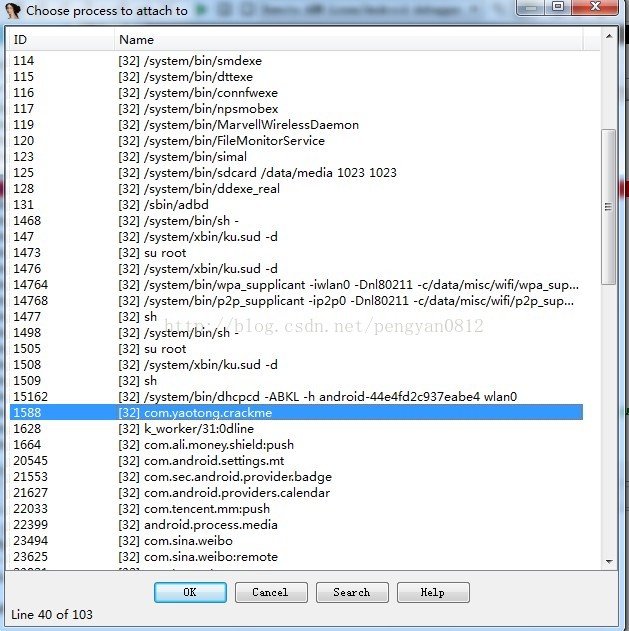

(3)IDA进行附加进程

回到之前静态分析libcrackme.so的IDA界面单击Debugger -> Process options 配置调试信息,这里只需配置hostname为localhost,其余的保持默认设置即可。如图5所示:

图5 配置process options

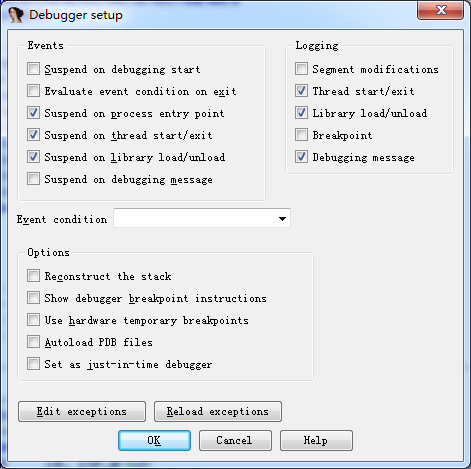

Debugger options:

单击Debugger -> Attach to process进行附加进程的操作,如图6所示:

图6 附加进程

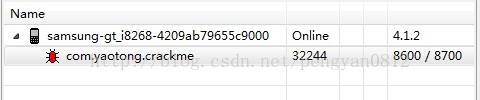

(4)打开DDMS,查看jdb对应的调试端口。如图7所示:

图7 打开DDMS查看jdb的调试端口

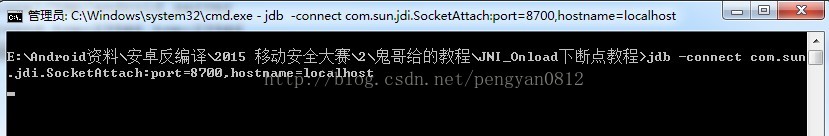

(5)打开命令提示符,输入以下命令,进行jdb调试。如图8所示:

图8 使用jdb进行调试

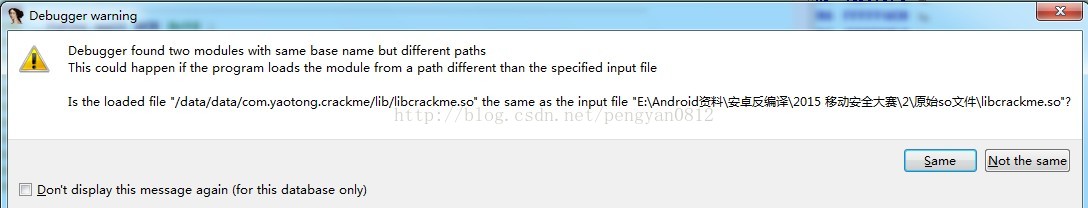

(6)回到之前静态分析libcrackme.so的IDA界面 执行F9命令。在接下来弹出的对话框中,一律点击“cancel”按钮,待弹出图9所示的对话框后,选择same按钮。

图9 ida提示程序所调试的so文件是否与当前静态分析的so文件一样

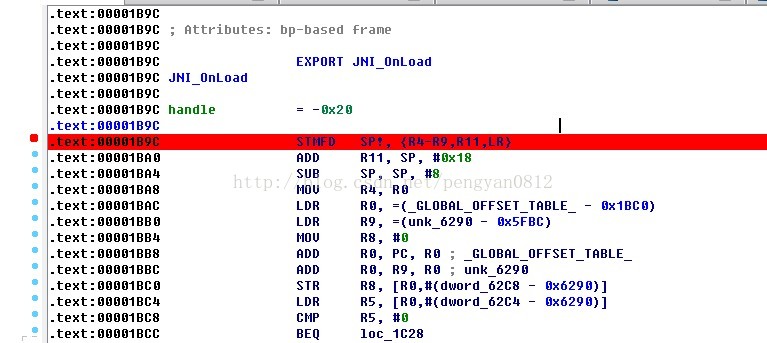

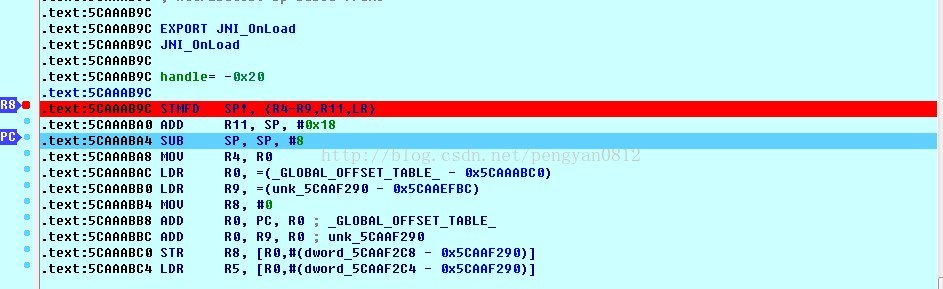

(7)然后继续运行程序就会触发之前在JNI_Onload处所下的断点,如图10所示:

图10 JNI_Onload函数断点触发成功

ida动态调试so,在init_array和JNI_ONLOAD处下断点

转:http://blog.csdn.net/jltxgcy/article/details/50598430

本文涉及到的apk,请在github下载https://github.com/jltxgcy/AliCrack/AliCrackme_2.apk。

0x00

如何在JNI_ONLOAD下断点,参考安卓逆向学习笔记(5) - 在JNI_Onload 函数处下断点避开针对IDA Pro的反调试。最好使用模拟器调试,确保 Attach to process后,对应进程在DDMS中出现小红蜘蛛。

下面将如何在init_array下断点,首先要找到so的init_array端,把so拖入ida,然后按Crtl+s,会出现该so的所有段。如下:

进入.init_array,如下:

其中sub_2378就是init_array的代码。

我们在这里下断点,具体调试的步骤和在JNI_ONLOAD下断点调试是一样的,参考安卓逆向学习笔记(5) - 在JNI_Onload 函数处下断点避开针对IDA Pro的反调试。网上有很多其他方法在init_array下断点,例如Android安全–linker加载so流程,在.init下断点。我还是觉得上面的方法比较方便。

调试时使用jdb -connect com.sun.jdi.SocketAttach:port=8700,hostname=localhost,有时会报如下错误:

此时,我们先观察DDMS。

使用jdb -connect com.sun.jdi.SocketAttach:port=8622,hostname=localhost即可。

1148

1148

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?