原理就和规则就不多叙述了,网上基本都是,本次主要是记录自己在做渗透测试实验的构建ssh隧道。

一、ssh本地端口转发

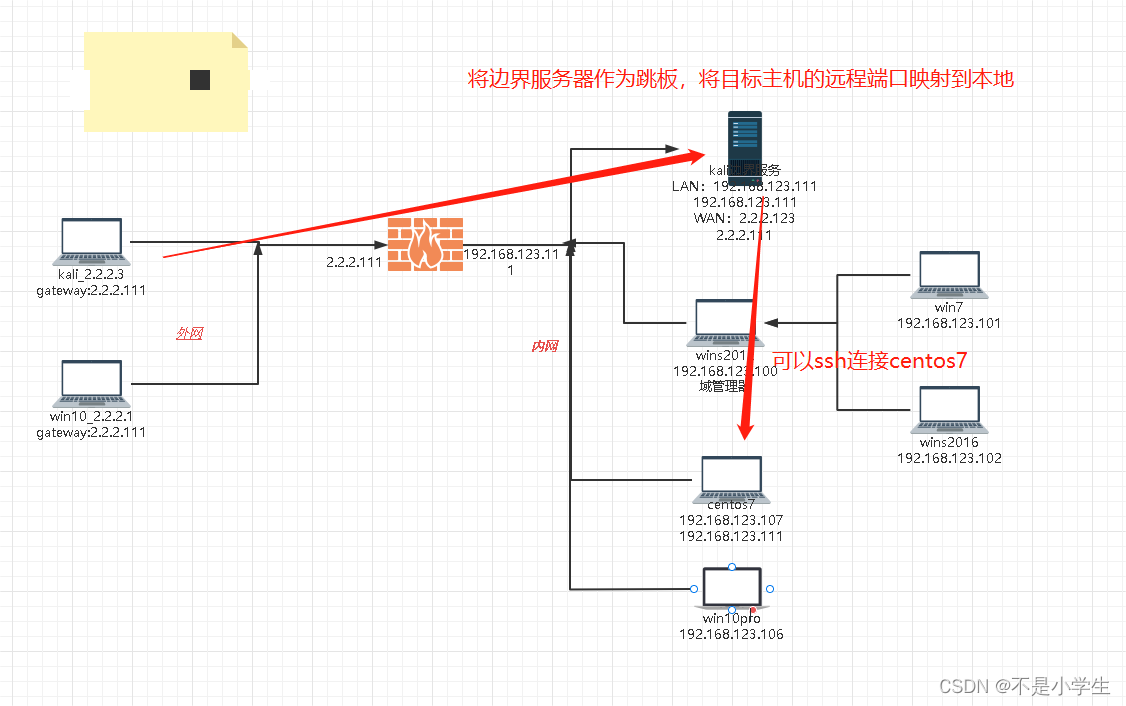

1、实验环境拓扑如下:

确认边界服务器和目标主机都开启了ssh,使用命令对端口进行扫描:

netstat -an | grep 22 | grep tcp

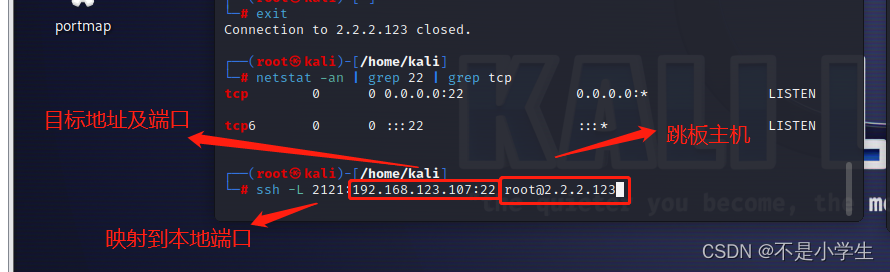

2、接着在外网kali中进行ssh本地端口转发,映射到本地的2121端口,如下图所示:

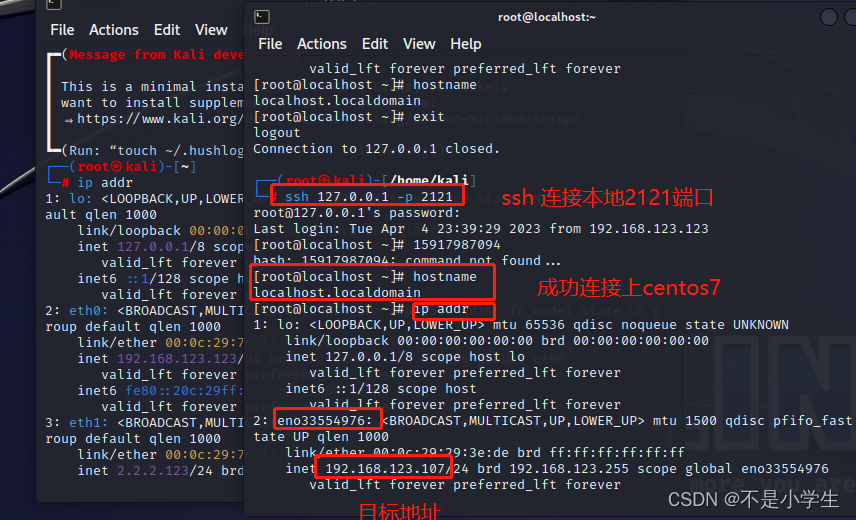

接着输入边界服务器的密码,通过ip addr检查地址可以发现是我们需要连接的那台主机,接着新打开一个终端,输入ssh 127.0.0.1 -p 2121,连接本地的2121端口,然后输入目标主机的密码,接着就是验证

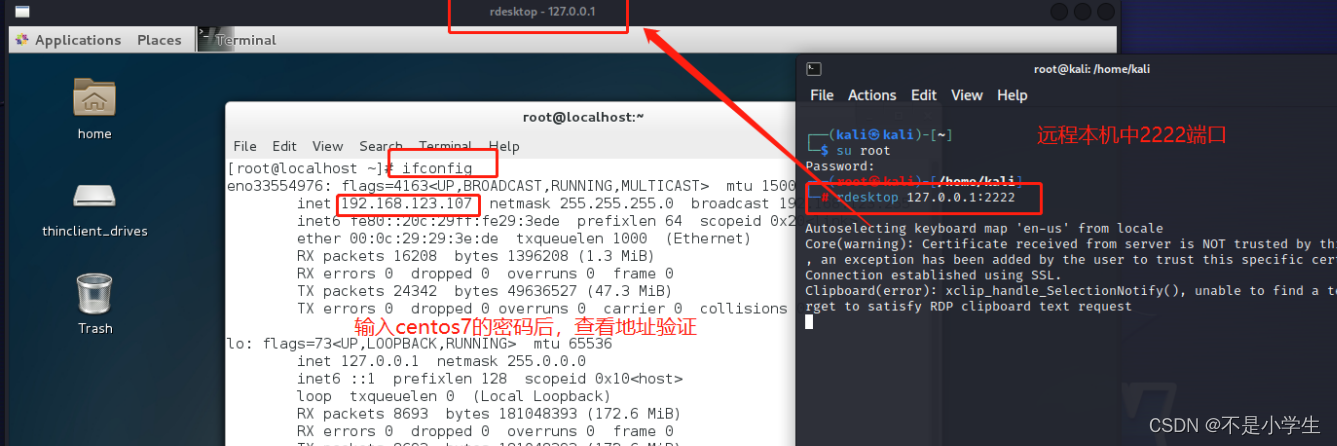

二、ssh远程端口转发

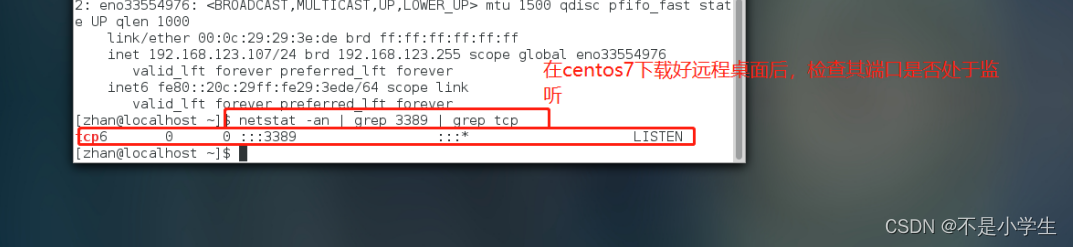

1、实验拓扑和上图一致,远程转发的区别是在边界服务器上进行隧道建立,相当于我们已经控制了这台边界服务器;打开这台边界服务器kali,这里我们使用远程桌面连接,靶机是centos7,需要安装GNOME,这里我参考这位博主的文章 CentOS7 安装远程桌面_centos7安装远程桌面_rfidgroup的博客-CSDN博客

接着检查3389端口是否开启

在边界服务器中输入

ssh -R 2222:192.168.123.107:3389 2.2.2.3

开启远程端口转发,输入外网kali的密码,然后来到外网这台kali中

输入rdesktop 127.0.0.1:2222,连接成功

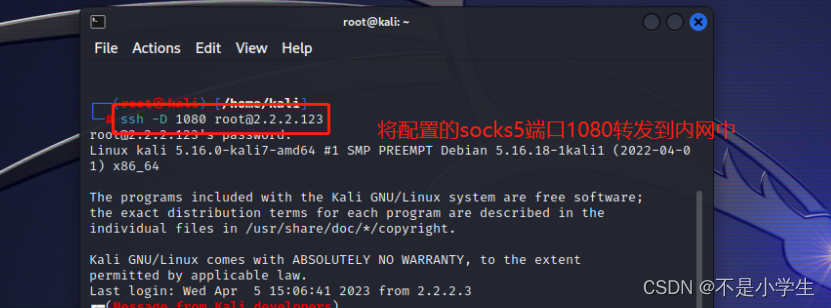

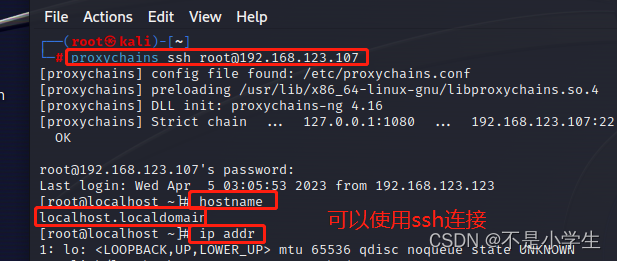

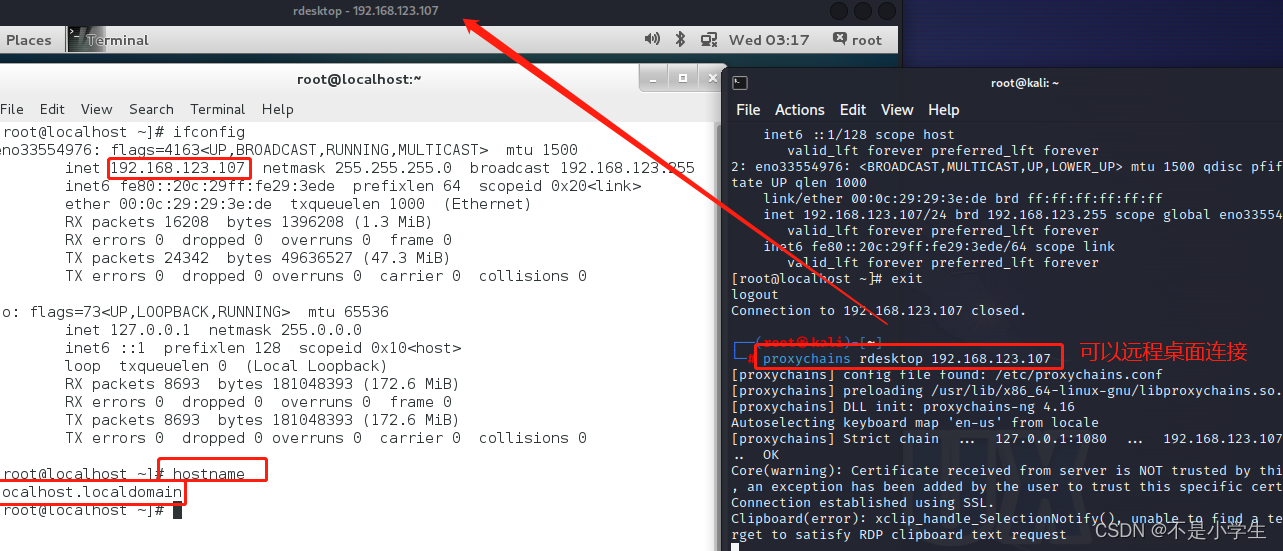

三、动态端口转发

1、这里需要使用到 proxychains套接字工具,在外网这台kali中下载 proxychains,然后配置完本地端口1080后,输入ssh -D 1080 root@2.2.2.123

2、接着打开一个新的终端

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?