目录

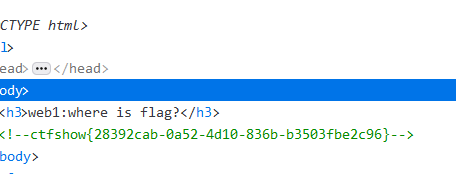

源码泄露

这一题主要考察如何查看网页源代码,查看方式主要有三种

- 在网页前面加上view-source:

- 右键页面,点击查看页面源代码

- 键盘上按下F12打开开发者工具,在查看器中查看源代码

这一题随便一种都可以查看源代码。

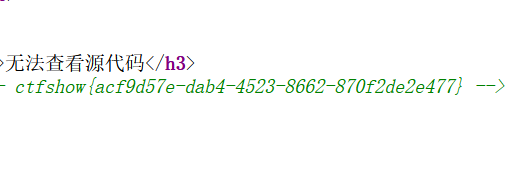

前台JS绕过

这一题右键和F12都没有办法使用,但是还可以使用view-source:或者在浏览器的设置里面打开开发者工具同样可以。

协议头信息泄露

提示:没思路的时候抓个包看看,可能会有意外收获

因为提到了抓包,使用可以使用burp进行抓包,或者F12在网络中打开,这也算一种抓包,但是我忘了在哪里看的,给不了链接了……

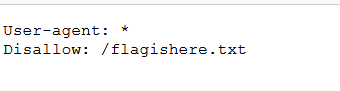

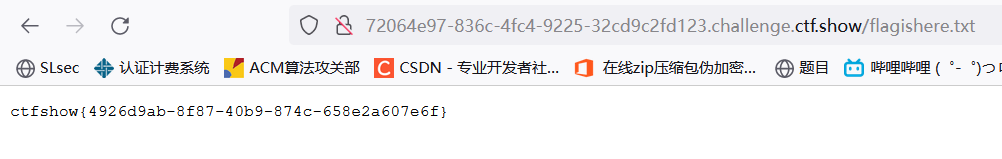

robots后台泄露

因为题目中提到了robots,所以是爬虫协议,在网址后面加上后缀/robots.txt,访问后有一个disallow,意思是不允许访问,所以访问就行了,然后找到flag。

phps源码泄露

直接在网址后面加上/index.phps,出来一个文件,打开找到flag。

源码压缩包泄露

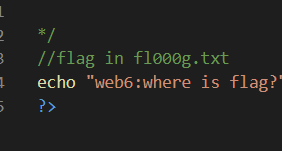

在网址后面加上/www.zip得到一个压缩包,打开后感觉第一个像是flag,但并不是,打开第二个发现

在网址后面加上fl000g.txt访问,得出flag。

版本控制泄露源码

直接加上/.git/为后缀,找到flag。

原因:

这里是 .git 源码泄露。

是由于运行git init初始化代码库的时候,会在当前目录下面产生一个.git的隐藏文件,用来记录代码的变更记录等等。在发布代码的时候, .git 这个目录没有删除,直接发布了。使用这个文件,可以用来恢复源代码。

访问 url/.git/ ,得到 flag 。

类似的还有 .hg 源码泄露,由于 hg init 的时候生成 .hg 文件。

版本控制泄露源码2

同上,加后缀/.svn

具体原因见这篇博客

vim临时文件泄露

vim是linux自带且常用的文件编辑器,vim在编辑时会生成一个隐藏的临时文件,当vim非正常关闭时这个文件就会被保留下来。

使用vim时意外退出,会在目录下生成一个备份文件,格式为 .文件名.swp,访问/index.php.swp下载备份文件,用记事本打开即可 。

cookie泄露

还是F12在网络里面,刷新一下后,点一下里面的文件,然后选择cookie,看到flag。

cookie其实是一种最原始也最简单的客户端存储方式 ,是一种最原始也最简单的客户端存储方式。

839

839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?