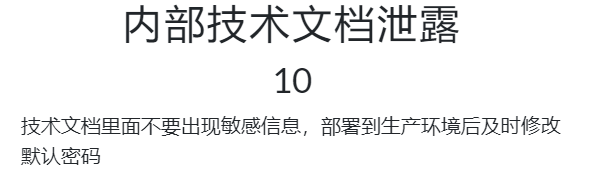

13.内部技术文档泄露

打开网站,是一个不知道是什么的网站,既然题目是关于技术文档的东西,就找关于文档的东西呗,果然,翻到最下面就找到了

进去下面就有后台登录的账号和密码

不过打开并地址不能访问,提示找不your-domain的服务器,翻译一下就是:你的网域,因为这个题目不是给一个做的,每个人打开题目的域名也是不一样的,所以需要把/system1103/login.php粘贴到打开域名的后面

简单来说,就是访问/system1103/login.php,输入账号密码就能得到flag

14.编辑器配置不当

题目有个editor的单词,有点不对劲,访问:/editor/,得到下图

点插入文件(第二排倒数第十个)

在文件空间中按tmp/html/nothinghere这个路径找到fl000g.txt,确定,得到一堆路径

前面的是编译器的绝对路径,我们访问后面的/nothinghere/fl000g.txt就可以得到flag了

15.密码逻辑脆弱

打开网站,访问:/admin/,弹出个登录页面,以为账号是admin,密码是最下面的qq邮箱,然而并不是,不过这个登录页面是有个忘记密码选项,密保问题是所在地是哪个城市

QQ邮箱上的QQ还是可以查一下呢,果然城市就出现了

输入密保答案,就得到密码,那账号就是admin了

16.探针泄露

根据题意,访问:/tz.php,找到phpinfo点进去

靠自己的本事寻找吧,flag就在里面(本人不才,直接找其他师傅的wp。。。才看见flag)

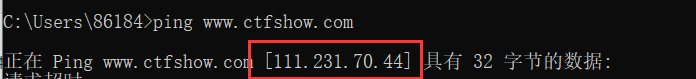

17.CDN穿透

直接win+R打开cmd,输入ping www.stfshow.com就能得出IP地址

18.js敏感信息泄露

打开网站,找到js文件

是Unicode解码,解码地址

解码得出:你赢了,去幺幺零点皮爱吃皮看ݰ

根据提示访问:/110.php得出flag

19.前端密钥泄露

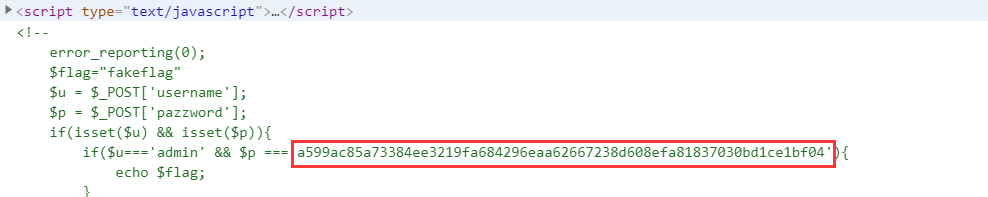

F12查看源代码

用BurpSuite抓包,把pazzword改为a599ac85a73384ee3219fa684296eaa62667238d608efa81837030bd1ce1bf04,即可得到flag

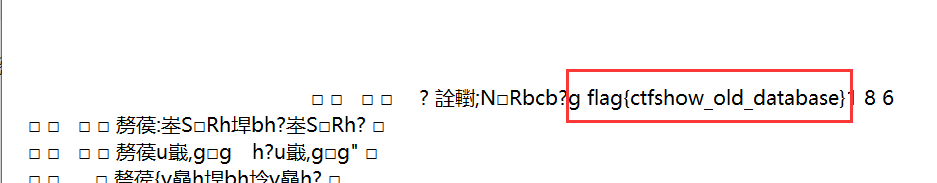

20.数据库恶意下载

访问:/db/db.mdb下载文件,用记事本打开就能得到flag

835

835

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?