1、工具的使用原理

1.1工作原理

(1)通过探索了解整个web页面结果

(2)通过分析,使用扫描规则库对修改的HTTP Request进行攻击尝试

(3)分析 Response 来验证是否存在安全漏洞

1.2 AppScan的工作过程阶段

主要会涉及三个阶段

| 阶段一 | 爬行网站,访问网站的所有页面,从而确定网站的一个整体架构,这里的架构只所所有代码架构,包含前端的页面代码和后台的页面代码。 |

| 阶段二 | 得到网站架构后,对网站发起访问请求,并使用AppScan的规则库里的规则对测试对象发起模拟攻击,这个测试并不需要用到服务器的权限,等同于“黑盒扫描” |

| 阶段三 | 对测试对象发起攻击后,服务器会给出相应的返回,得到返回数据,AppScan会对攻击后的反馈数据与正常的访问返回数据进行对比,在根据自身的规则库进行对比,从而得分析是否存在安全漏洞,并从规则库中申请相应的修改建议。 |

2、工具的操作步骤

2.1 基本思路:自动探索--特殊配置--手动探索--仅测试--导出报告

2.2 AppScan下载安装

安装路径见附件,附件包含两个文件,分别是

| APPScan_Std_9.0.3.5_Eval_Win.exe | 安装主程序 |

| LicenseProvider.dll | 破解文件 |

注意:将附件中的LicenseProvider.dll与文件中的LicenseProvider.dll替换掉,破解.exe文件

2.3 AppScan操作手册

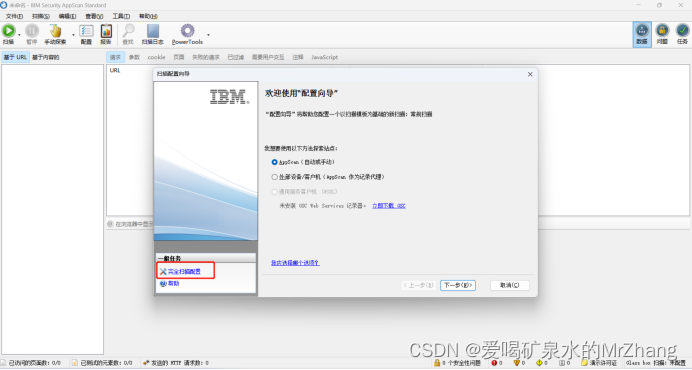

(1)打开AppScan扫描工具,点击【新建】,选择【常规扫描】,会展示扫描配置向导弹窗页面,如下图操作

(2)点击【完全扫描配置】到扫描配置页面,AppScan支持web service项目的安全检测,但是需要填写相关的配置。

(2)点击【完全扫描配置】到扫描配置页面,AppScan支持web service项目的安全检测,但是需要填写相关的配置。

(3)扫描配置-URL和服务器:起始URL输入我们要扫描网站的网址,如果网站包含其他域名,可在其他服务器和域进行添加。

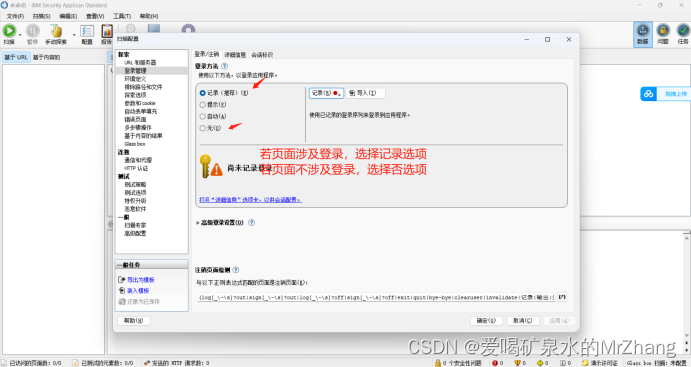

(4)扫描配置-登录管理:扫描的网站如果不需要登录点击无,若涉及登录点击【记录】选项

注意:若需要登录,则点击【记录】按钮,默认使用AppScan浏览器打开网址,输入账号密码登录成功后,登录序列就会被记录,由于记录登录需要借助CA认证整数获取,本文以页面非登录验证。

(5)扫描配置-环境定义:这里可不修改,直接使用默认环境定义。

(6)扫描配置-排除路径和文件:对一些不需要的网址、图片、文件或者会影响扫描的网址做一个过滤操作。(可能会提高扫描速度和效率),可使用默认。

(7)扫描配置-探索选项(冗余路径和深度路径可以进行适当的设置,其他选项可选择进行设置或者全部使用默认)。

(8)扫描配置-参数和cookie、自动表单填充、错误页面、多操作步骤、基于内容的结果:可使用默认配置(如有需要可进行配置,不需要可默认配置。

(9)扫描配置-Glass box:对系统安全性要求比较高可以进行配置(配置后扫描更准确,可能扫描出来的安全性问题较多)一般不使用这种配置。

(10)扫描配置-通信和代理:可以配置线程数,根据实际情况设置。

(11)扫描配置-测试策略和测试选项:可根据具体需要进行配置,不清楚直接选择缺省值即可。

(12)配置完成后,返回到配置向导主页,一直点击【下一步】到完成配置向导,点击到最后一步,建议不勾选扫描后启动扫扫描专家,点击【完成】即可进入扫描。

(13)扫描中可查看到扫描的状态,如图所示,会记录三个扫描阶段进程。

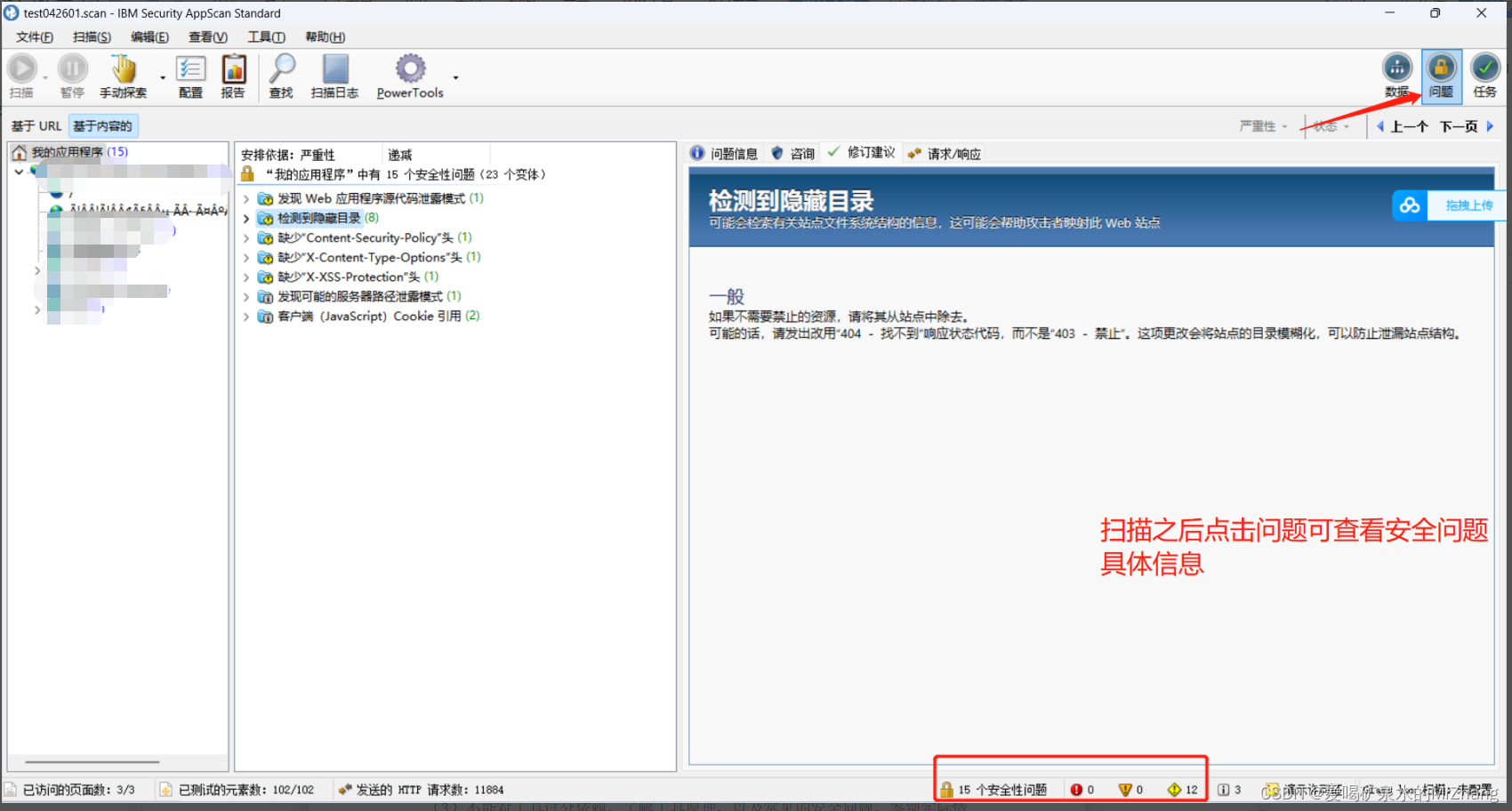

(14)查看扫描结果:报告会显示很多漏洞,等级分为高,中,低,但是有些漏洞是无法重现的,所以需要人工分析,手动复现。如下图:点击问题可查看本次扫描共扫描15个安全问题,具体问题详情点击数据即可查看。

2.3 学习小结

(1)常见安全问题:常见十大漏洞总结(原理、危害、防御) - 知乎

(2)使用Appscan扫描建议:如果扫描的系统元素较多,需要合理配置扫描信息,否则可能导致扫描的时间过长,扫描效率过低。

(3)不能对工具过分依赖,了解工具原理,以及常见的安全问题,鉴别实际情况,并非扫描出来的问题全都是安全问题。

(4)缺乏一定安全测试的意识,导致扫描出来的问题无法评估影响面。

4736

4736

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?