信息搜集

声明

好好向大佬们学习!!!

攻击

信息搜集

https://book.nu1l.com/tasks/#/pages/web/1.1

kali执行

vim docker-compose.yml

内容如下

version: '3.2'

services:

web:

image: registry.cn-hangzhou.aliyuncs.com/n1book/web-information-backk:latest

ports:

- 80:80

开启docker

docker-compose up -d

访问80

http://192.168.137.144/

神马都木有

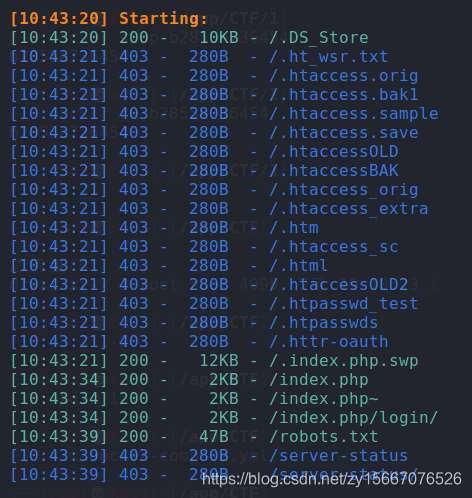

扫描目录

python3 dirsearch.py -u http://192.168.137.144/

发现

/.index.php.swp

/index.php

/index.php~

/index.php/login/

/robots.txt

index.php 也就是我们看到的了

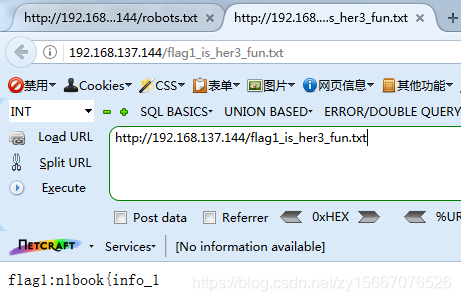

先访问robots.txt

http://192.168.137.144/robots.txt

提示在/flag1_is_her3_fun.txt下

访问

http://192.168.137.144/flag1_is_her3_fun.txt

得到flag第一部分

flag1:n1book{info_1

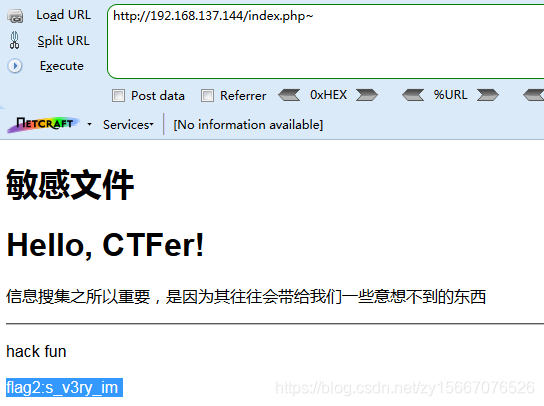

访问,得到第二部分

http://192.168.137.144/index.php~

flag2:s_v3ry_im

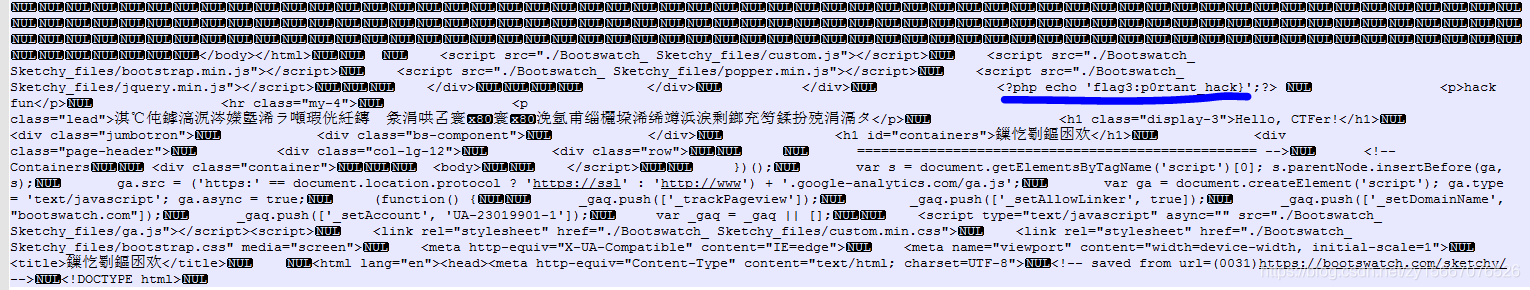

访问得到index.php的源码备份,这个也就是书中说到的,正在vim编辑时候,异常退出的index.php

http://192.168.137.144/.index.php.swp

查看发现第三部分

flag3:p0rtant_hack}

拼接后

n1book{info_1s_v3ry_imp0rtant_hack}

粗心的小李

kali执行

vim docker-compose.yml

内容如下

version: '3.2'

services:

web:

image: registry.cn-hangzhou.aliyuncs.com/n1book/web-information-backk:latest

ports:

- 80:80

开启docker

docker-compose up -d

访问80

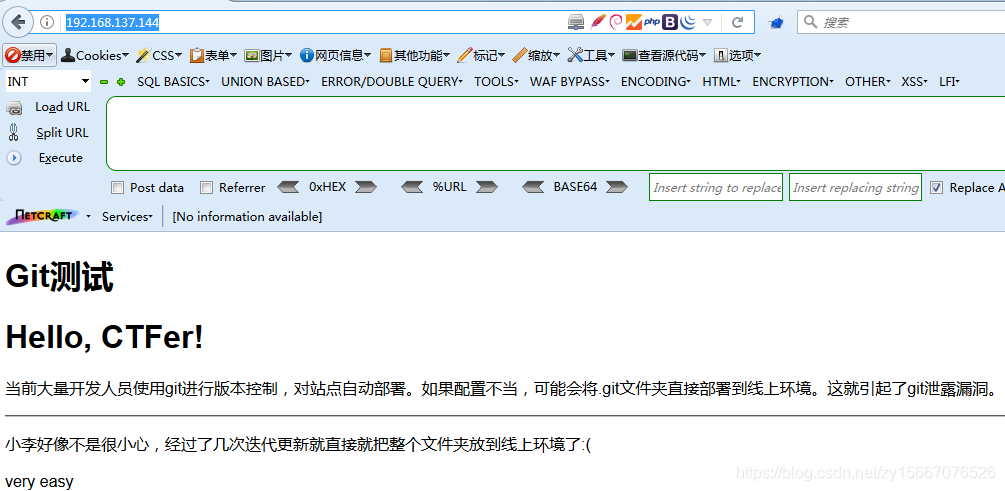

http://192.168.137.144/

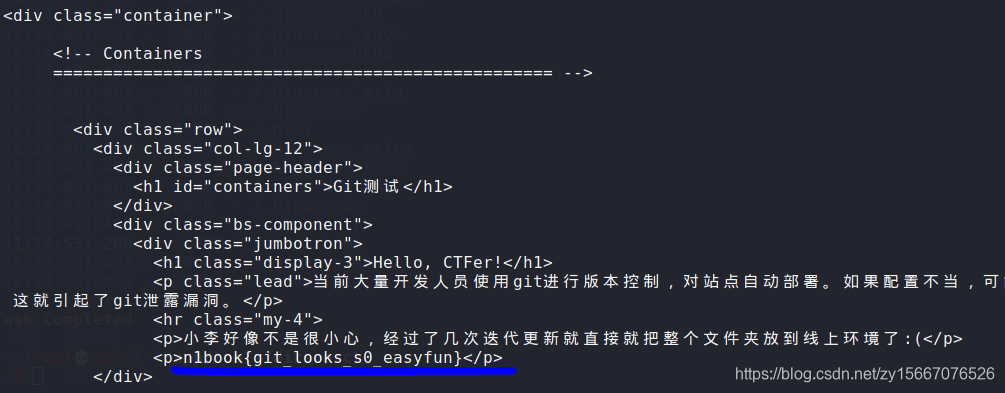

应该是git泄露

书中提到了两个工具scrabble和GitHacker,都可以

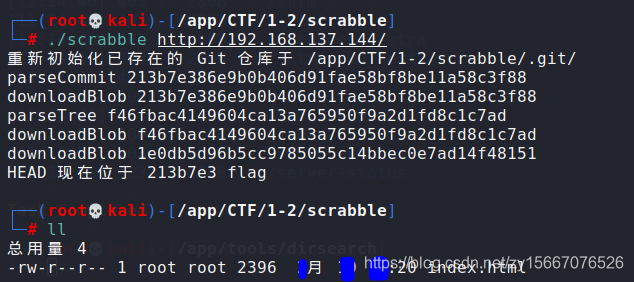

scrabble

git clone https://github.com/denny0223/scrabble.git

扫描处index.html

./scrabble http://192.168.137.144/.git/

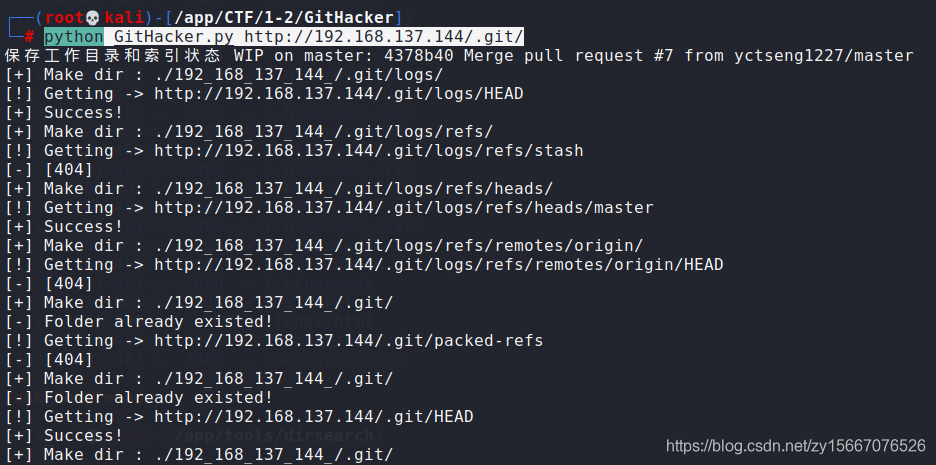

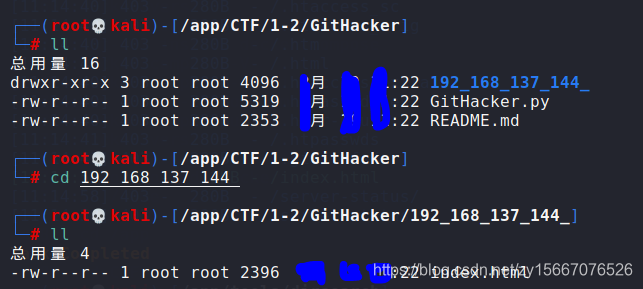

GitHacker

git clone https://github.com/WangYihang/GitHacker.git

扫描

python GitHacker.py http://192.168.137.144/.git/

进入到这个创建的以IP命名的文件夹,发现index.html

通过上述两个工具扫描后,都会生成index.html

查看index.html后,会发现,源码中有flag,当然直接右键查看源码是不会有的(想啥呢)

n1book{git_looks_s0_easyfun}

前置环境

kali+docker

摘自

https://cloud.tencent.com/developer/article/1589933

apt-get update

apt-get upgrade

curl -fsSL https://mirrors.tuna.tsinghua.edu.cn/docker-ce/linux/debian/gpg | sudo apt-key add -\n

echo 'deb https://mirrors.tuna.tsinghua.edu.cn/docker-ce/linux/debian/ buster stable' | sudo tee /etc/apt/sources.list.d/docker.list\n

apt-get update

apt-get remove docker docker-engine docker.io

apt-get install docker-ce

sudo systemctl status docker

sudo systemctl start docker

sudo systemctl enable docker

docker version

kali+docker-compose

apt-get install docker-compose

docker-compose -version

745

745

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?