WinRAR(版本<=6.22),命令执行漏洞,复现教程

前言

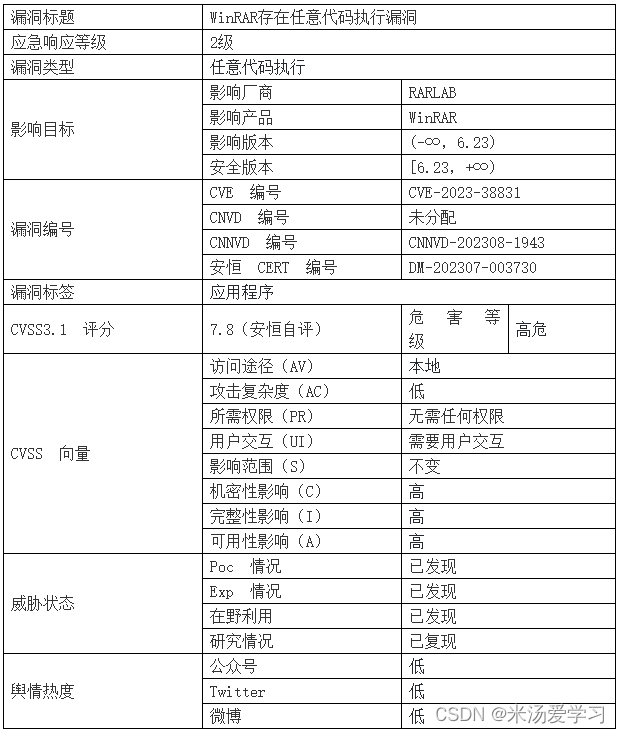

WinRAR-6.22、CVE-2023-38831、CNNVD-202308-1943、DM-202307-003730、QVD-2023-19572漏洞复现

WinRAR <6.23 or WinRAR <=6.22

教程

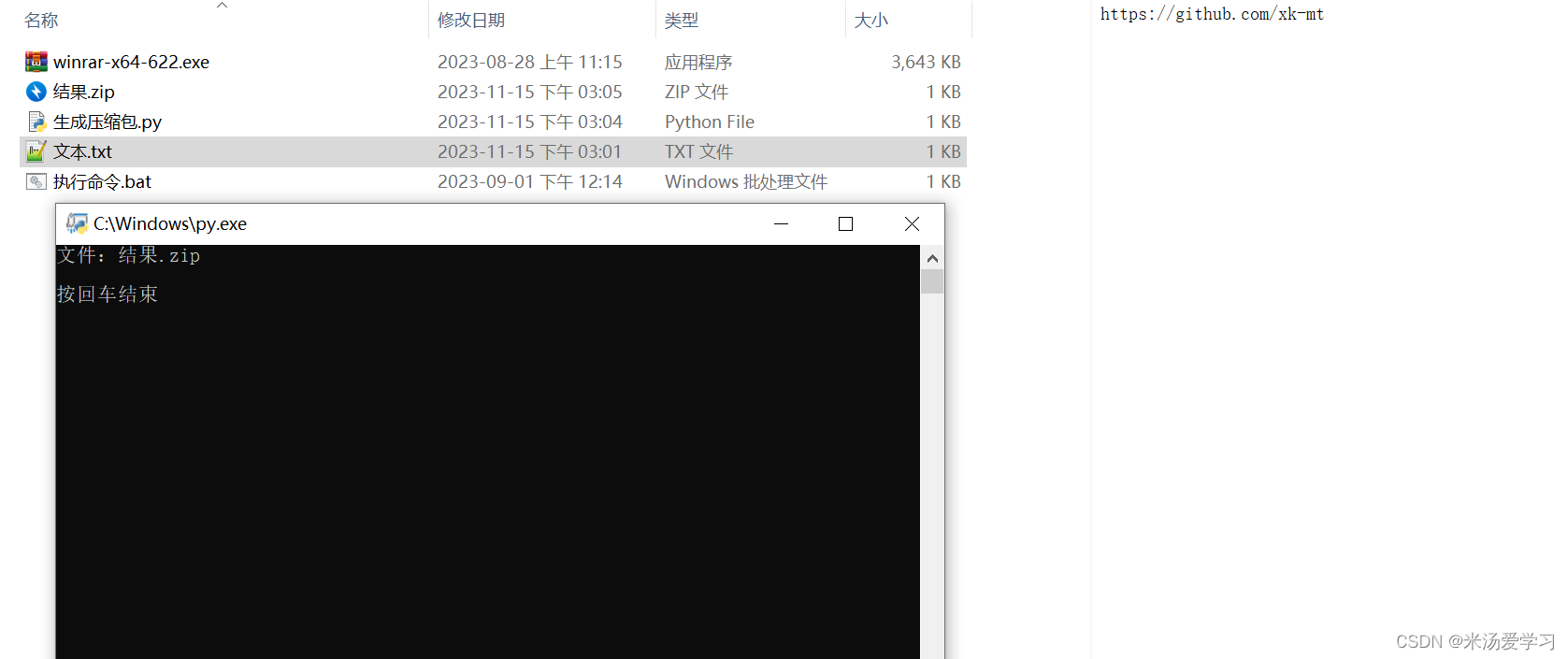

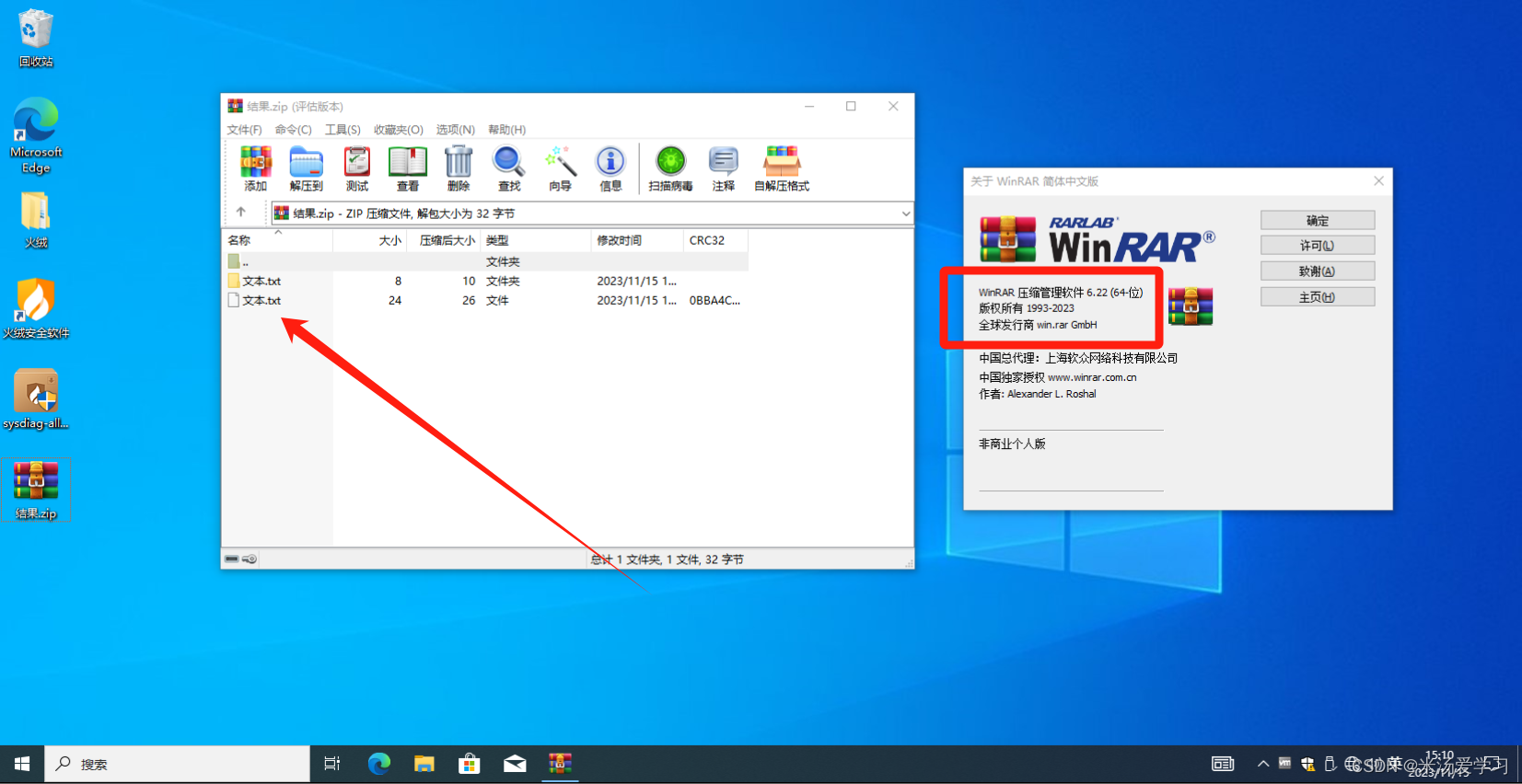

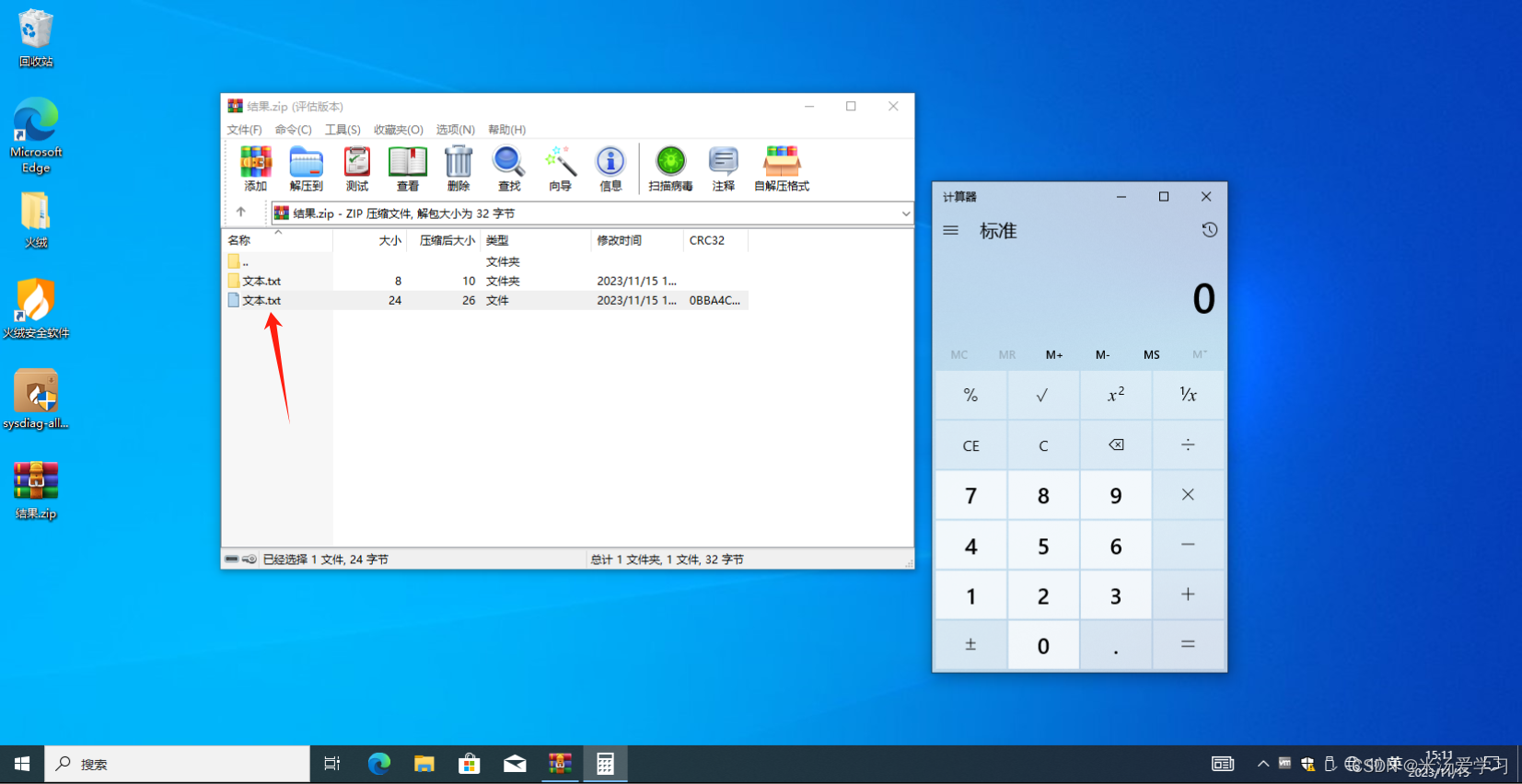

执行python代码,生成压缩包.py,自动合并文本.txt和执行命令.bat合并成结果.zip

所有代码和安装文件都上传到了GitHub:链接: WinRAR-Vulnerability-recurrence-tutorial

参考链接:

https://cn-sec.com/archives/1980228.html https://xxb.ecust.edu.cn/2023/0904/c8463a158425/page.htm

本文介绍了WinRAR6.22及更低版本的命令执行漏洞,通过Python脚本复现,并提供了GitHub链接,展示了如何利用此漏洞合并文本和执行命令。

本文介绍了WinRAR6.22及更低版本的命令执行漏洞,通过Python脚本复现,并提供了GitHub链接,展示了如何利用此漏洞合并文本和执行命令。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?