简单配置与工具初步使用

1.初步下载kali

想学习kali的渗透知识,你需要先拥有一台虚拟机。

下载vmware

输入网址:vmware官网(http:www.vmware.com)

点击下载试用版vmware17

一路打勾

之后找到安装的安装的文件

安装到自己需要安装的盘

重启电脑

OK,你已经完成了学习kali的第一步

下载kali驱动虚拟光盘(iso)

输入网址:kali官网网址(http://www.kali.org)

点击下载(downoad)

点击虚拟机(Virtual Machines)

在64-bit里面找到vmware64

点击下载(最左边),等待下载完成。(别忘了下载到单独创建的文件夹里)

这样,你就拥有了启动kali的所有准备

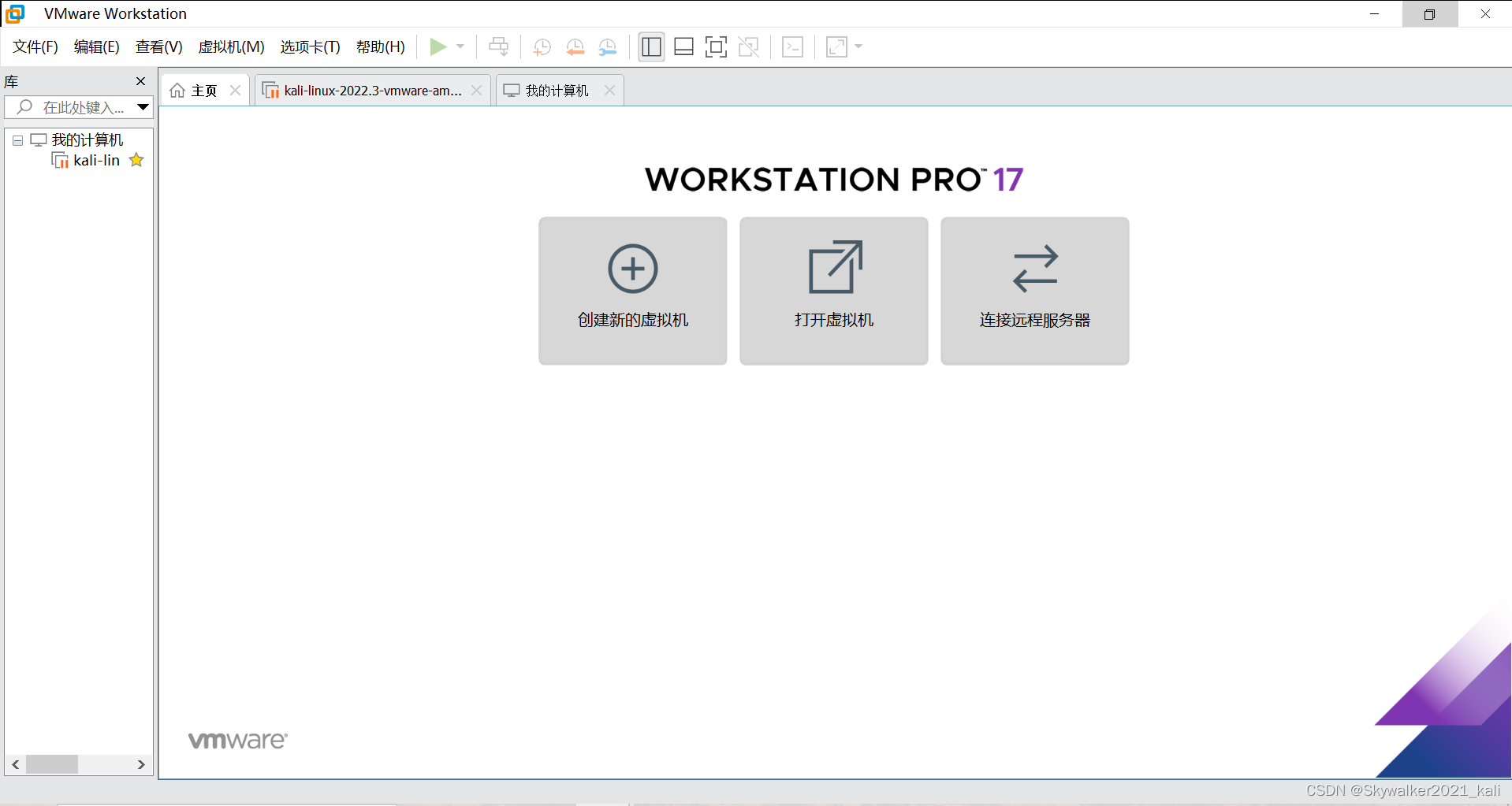

在vmware里点击打开虚拟机

找到下载kali虚拟光盘的位置

点击kali-linux-2022.3-vmware-amd64.vmx

之后这台kali就出现在了你的面前

kali的默认密码是kali,账号也是kali。

2.基础配置

参考链接:原文链接

新的旅程:

当你拿到了崭新的kali2022.3的时候,你所需要做出的第一件事:换源!

打开kali终端

(kali@kali)-[~]$:sudo su

#登入root

[sudo]请输入kali的密码:

#输入密码(默认是kali,root也是)

(root@kali)-[/home/kali]#:

#进入root

(root@kali)-[/home/kali]#: vim /etc/apt/soure.list

#使用vim打开源文件

编辑源文件并注释官方源

#deb http:http.kali.org/kali kali-rolling main non-free contrib

#deb-src http:kali.org/kali kali-rolling main non-free contrib

#注释掉两个官方源#

注释掉官方源之后我们换上国内源

#中科大

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#阿里云

deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

deb-src http://mirrors .aliyun.com/kali kali-rolling main non-free contrib

#清华大学

deb http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main non-free contrib

#浙江大学

deb http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

deb-src http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

#东软大学

deb http://mirrors.neusoft.edu.cn/kali kali-rolling main contrib non-free

deb-src http://mirrors.neusoft.edu.cn/kali kali-rolling main contrib non-free

虽然说阿里云不错,但是我选择中科大

哈→哈→哈→哈→哈↓哈↑

别忘了更新一下(按‘:’加‘wq’退出vim)

(root@kali)-[/home/kali]#:apt update

如果成功了,kali的初始配置就完成了

本文详细介绍了如何下载和配置KaliLinux2022.3,包括在VMware中安装,更换国内软件源,配置静态IP和DHCP,以及时间设置。此外,还讲解了如何切换系统和Firefox到中文,学习基础工具如nmap和medusa的使用,以及C语言和Python环境的配置。文章最后提到了合法使用DDoS攻击工具的重要性。

本文详细介绍了如何下载和配置KaliLinux2022.3,包括在VMware中安装,更换国内软件源,配置静态IP和DHCP,以及时间设置。此外,还讲解了如何切换系统和Firefox到中文,学习基础工具如nmap和medusa的使用,以及C语言和Python环境的配置。文章最后提到了合法使用DDoS攻击工具的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

231

231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?