1、下载附件,在wireshark中分析

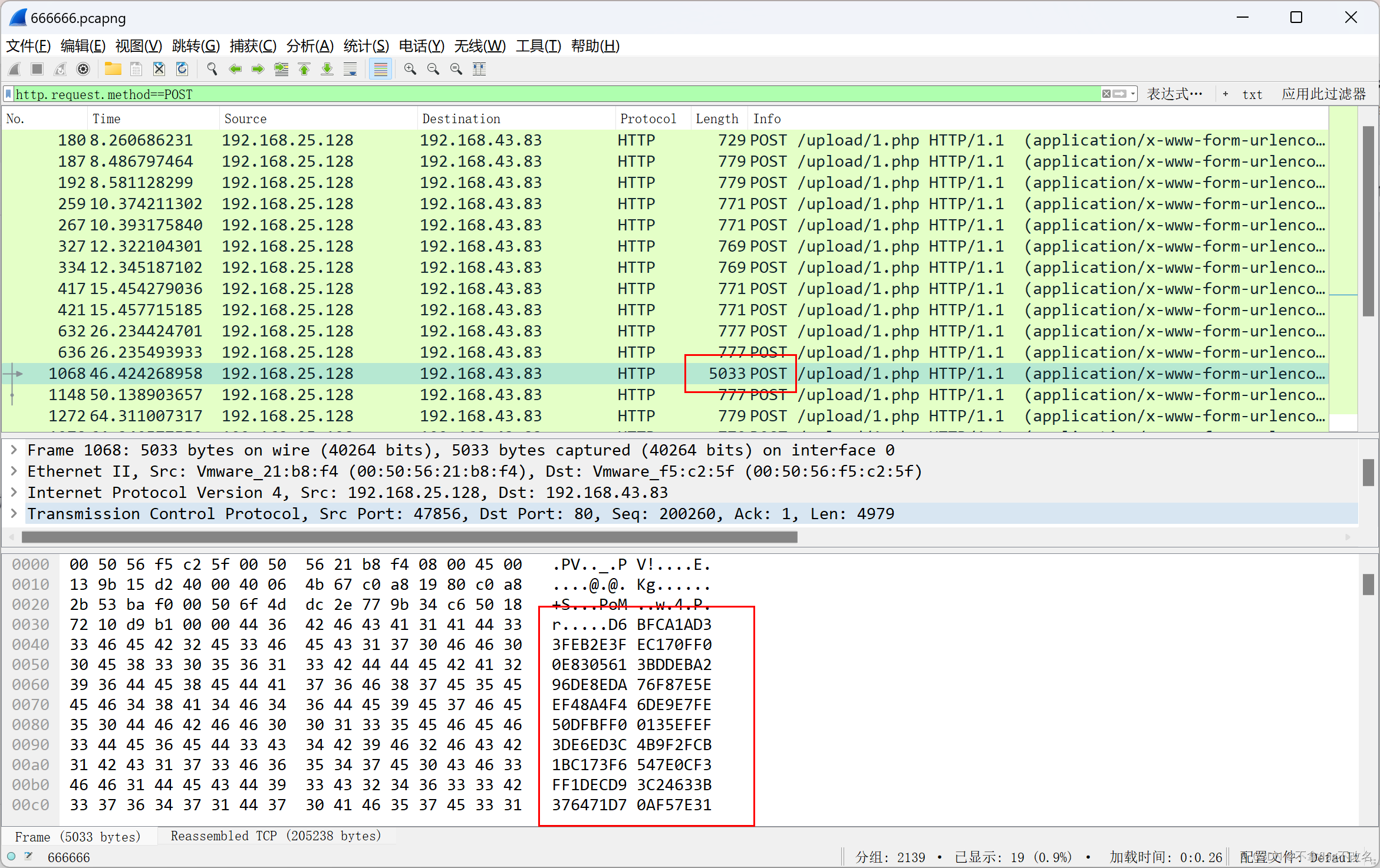

2、题目说是菜刀,联想到http协议的post方法

3、使用命令过滤

http.request.method==POST

4、打开数据包,发现有个不一样

这里面有一大串的数据包

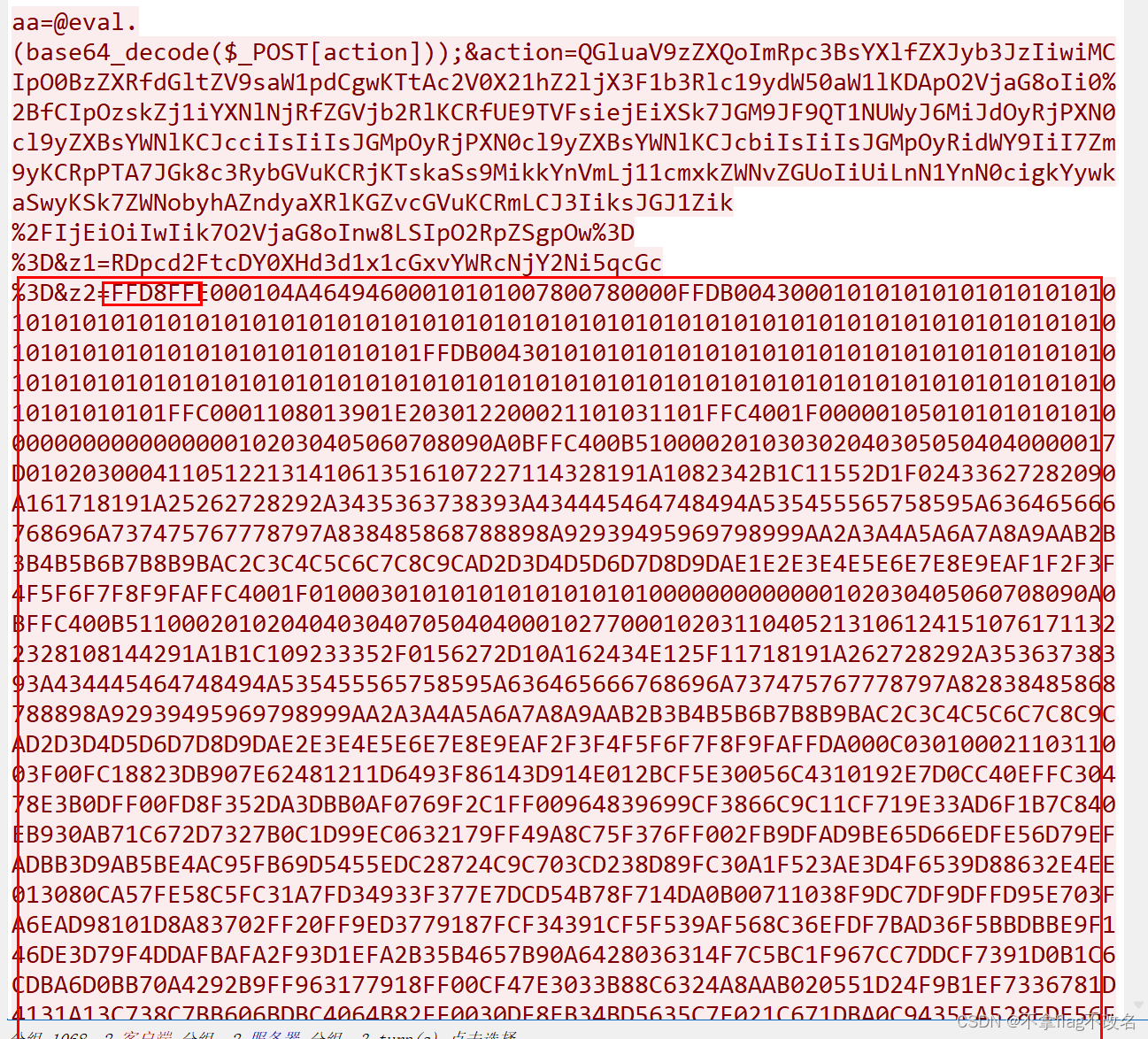

5、追踪http数据流,发现z2后面是一个jpg文件的文件头

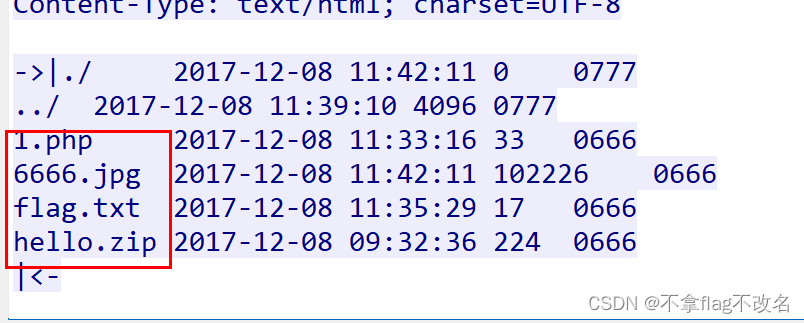

6、往下滑,发现提示有txt文件和压缩包

7、将z2后面的十六进制保存在新建的txt文件中,用010编辑器导入十六进制即txt,后保存为jpg,得到照片。提示这是密码

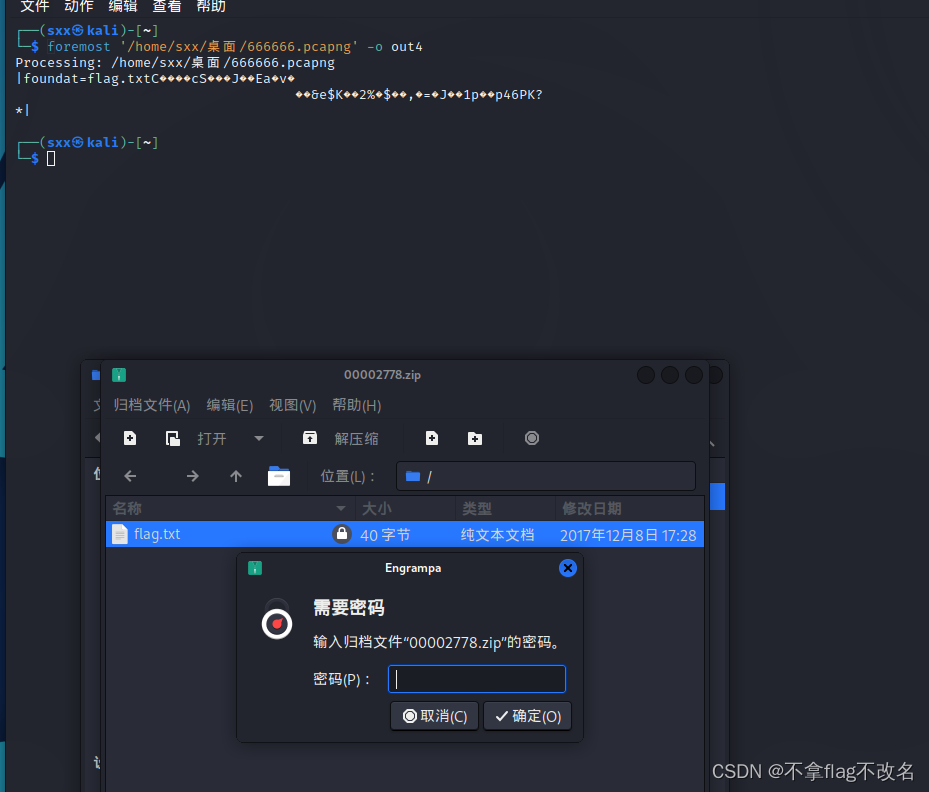

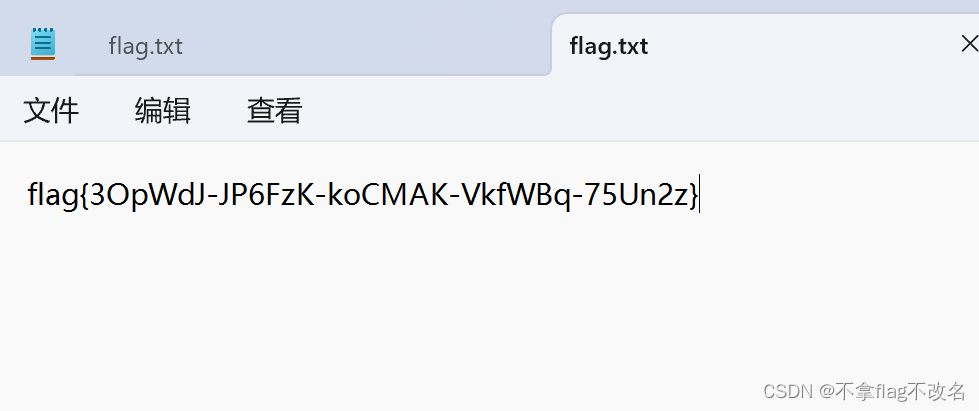

8、接着将流量包分离出压缩包,得到一个flag.txt,需要密码

9、使用照片中提示的密码,得到flag

本文描述了如何使用Wireshark分析HTTP请求,通过观察数据包追踪,发现隐藏在POST方法中的jpg文件头和后续的txt密码提示。作者成功解密并获取flag的过程展示了网络嗅探技术的应用。

本文描述了如何使用Wireshark分析HTTP请求,通过观察数据包追踪,发现隐藏在POST方法中的jpg文件头和后续的txt密码提示。作者成功解密并获取flag的过程展示了网络嗅探技术的应用。

7375

7375

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?