菜刀666

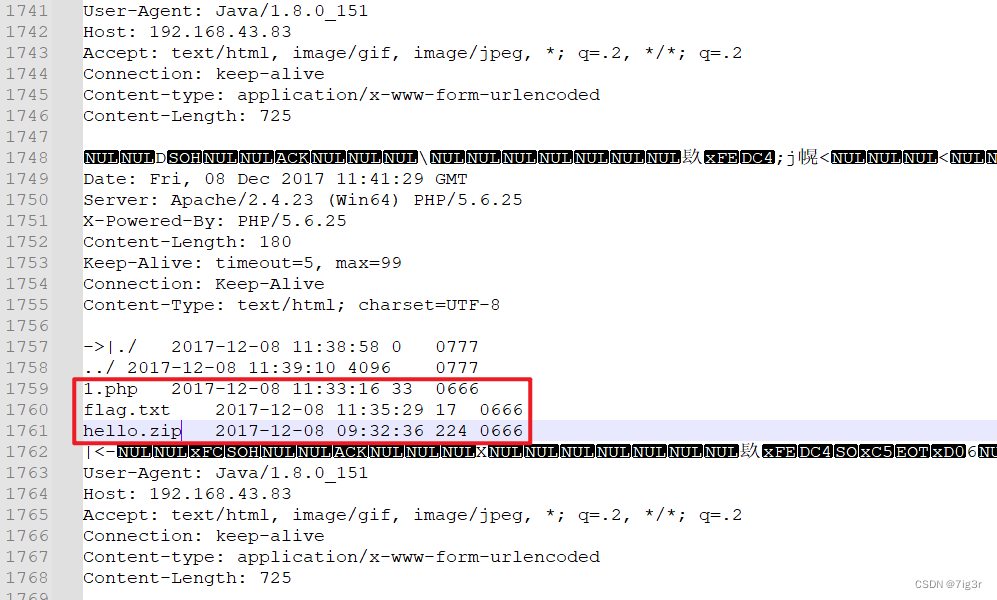

拿到题目,给到的是一个流量包,分析流量包之前我会先用note工具查看流量包,看是否对流量分析有帮助。如下,找到流量包里面的文件有这仨:

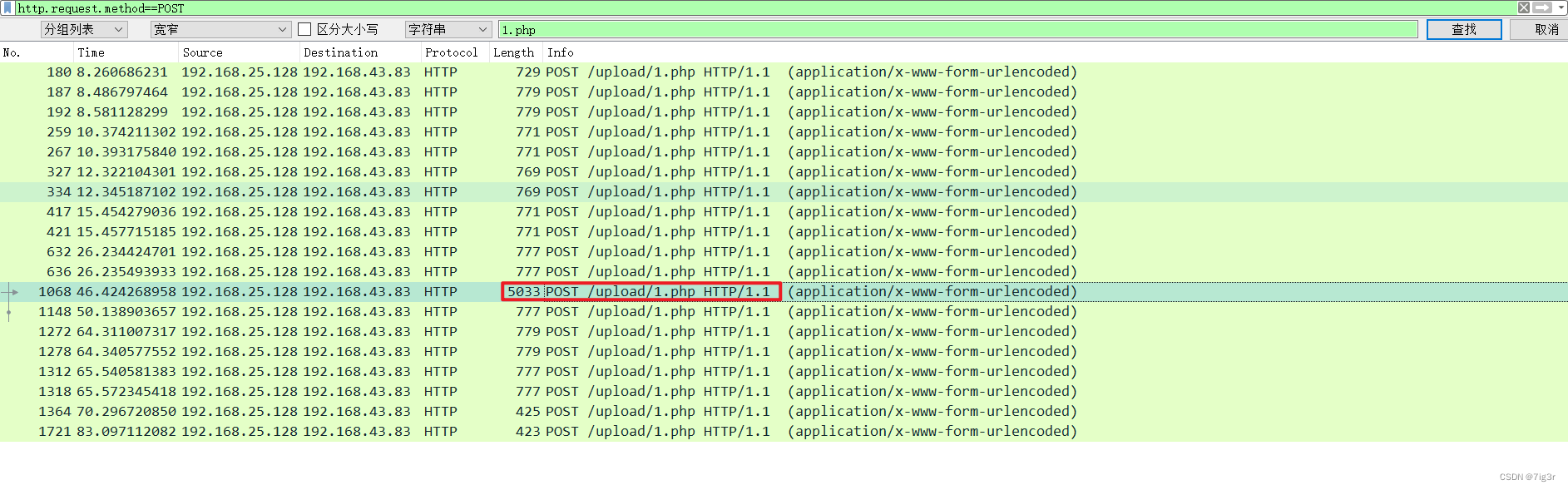

分析流量,流量分析的对象是菜刀流量,菜刀是常见的连接webshell的工具,连接webshell会有明显的GET或POST请求。所以我们只需要找数据包的HTTP请求就行了,添加过滤条件:http.request.method==POST(或GET),分别查看POST和GET流量包。POST中发现这一条长度为5033:

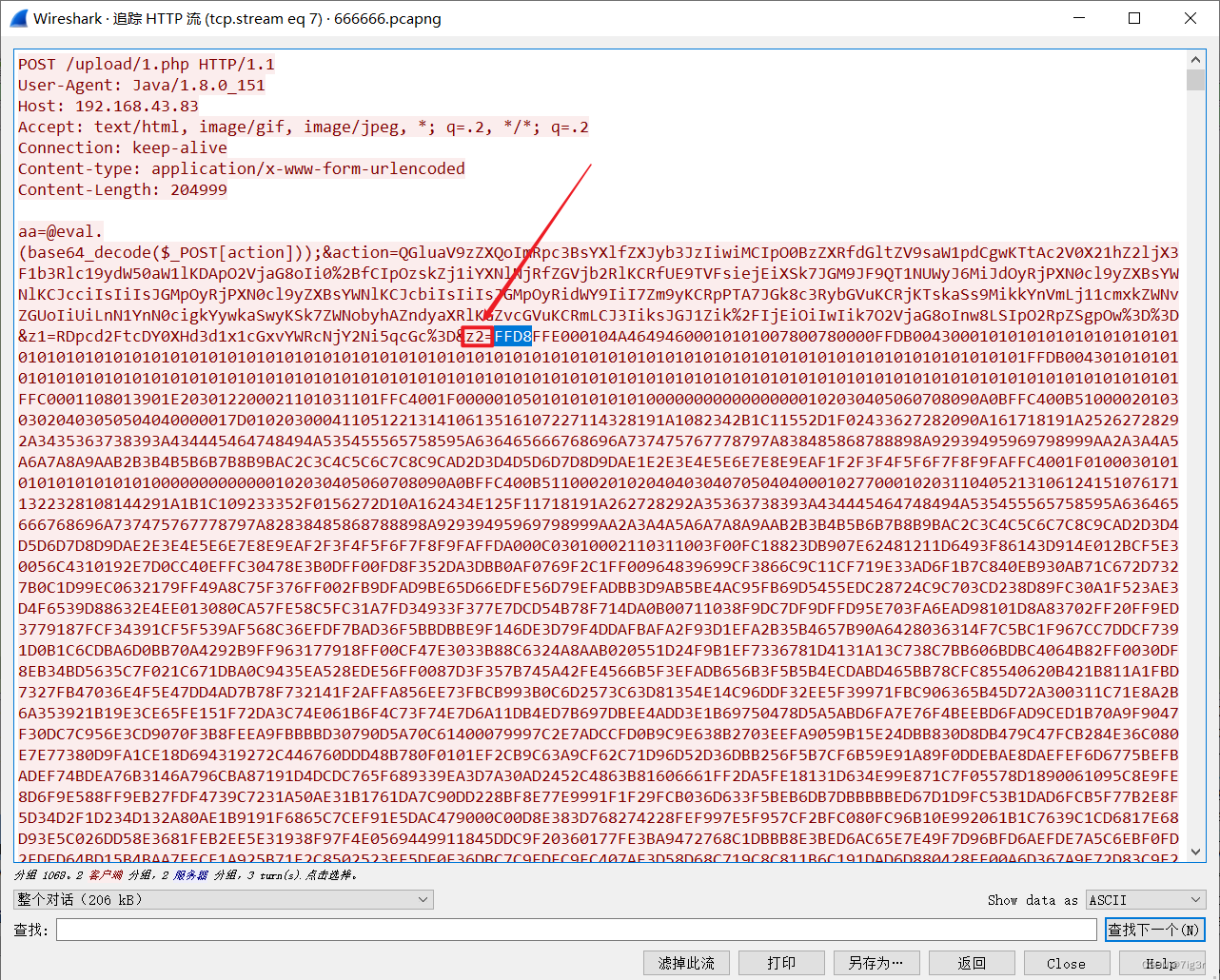

里面包含大量数据,追踪http流发现里面包含jpg文件的HEX数据:

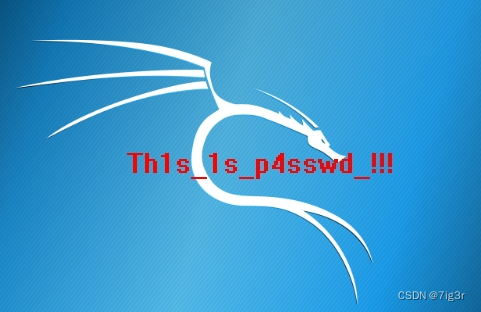

可以将它复制(从FFD8一直到结尾),使用010 Editor保存为jpg文件,图片中显示的字符串是作为一个密码来使用的,现在要知道它是什么的密码:

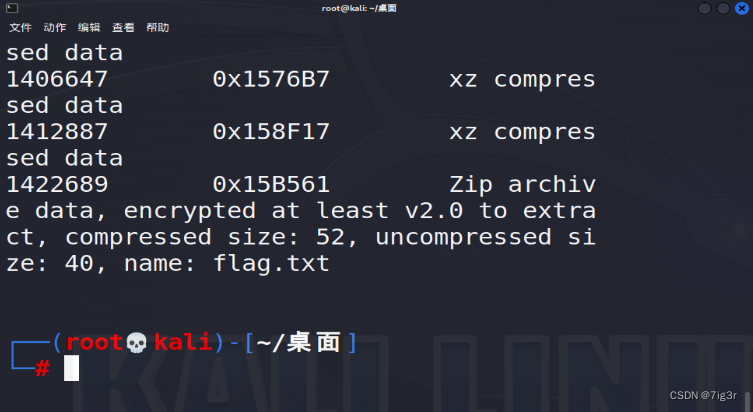

在kali Linux中,使用binwalk工具扫描文件中的隐藏文件,语法为:binwalk + 文件,如下,扫到名为flag.txt的文件,而且是被进行了加密压缩的。

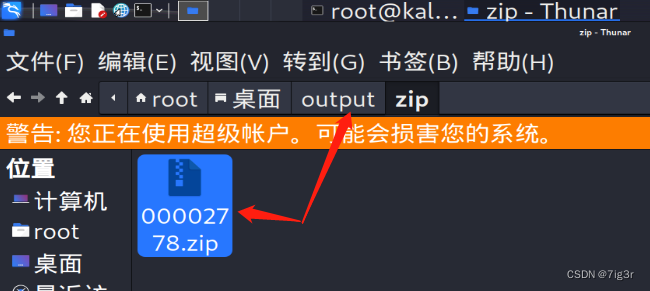

使用foremost工具分离文件中的隐藏文件,第一次使用可能需要安装:

apt-get install foremost

如果安装失败可能是你的apt版本需要更新,先更新:

sudo apt-get update

foremost语法为:foremost + 文件,执行后会创建output文件夹保存分离出的文件:

用图片显示的密码解压,得到flag,此题完。

我从本题学到哪些知识:

- 菜刀是常见的连接webshell的工具,连接webshell会有明显的GET或POST请求。

- 显示过滤器:

http.request.method == "GET“

http.request.method == “POST"

- 对 “MISC是靠平时积累的” 这句话更有体会了,以后更多的会把他们当做常识题来刷。

171

171

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?