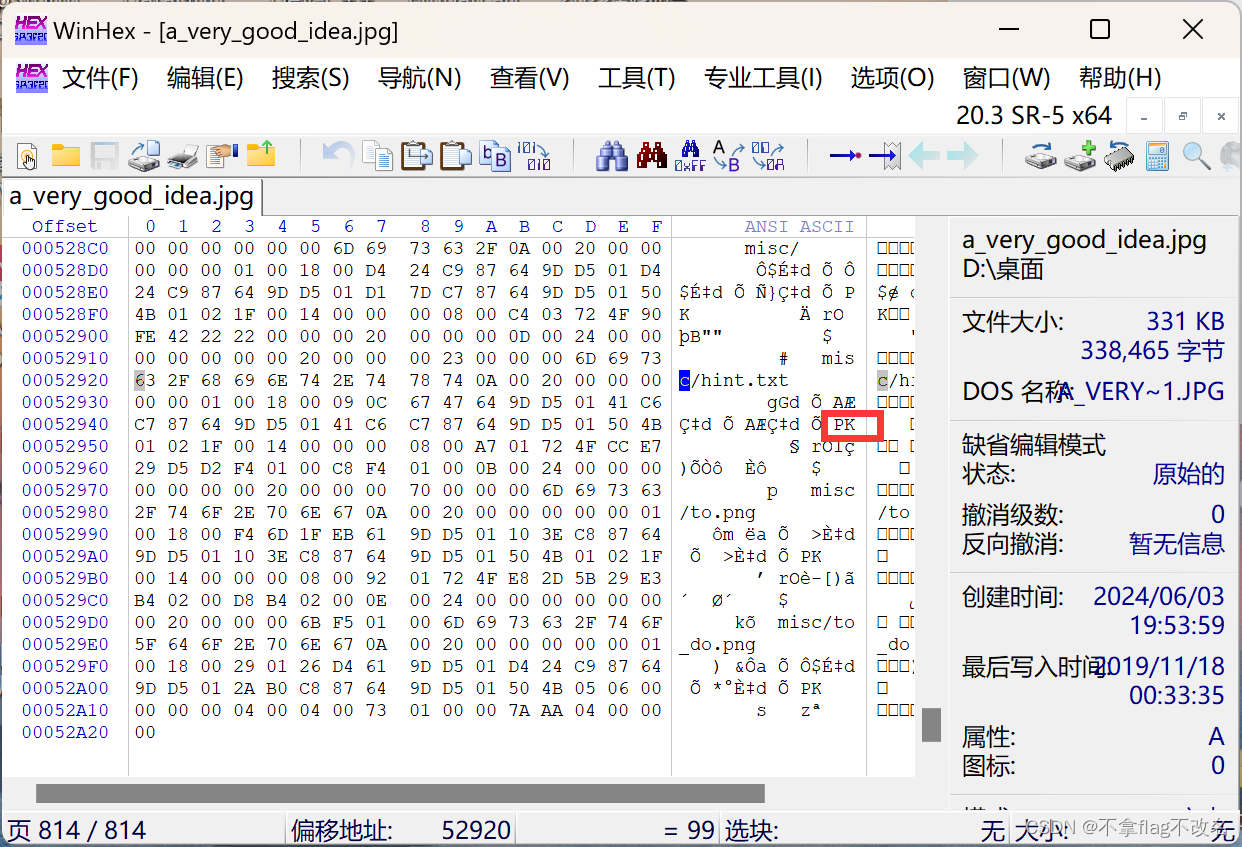

1、下载附件得到一张图片,winhex分析,发现有压缩包

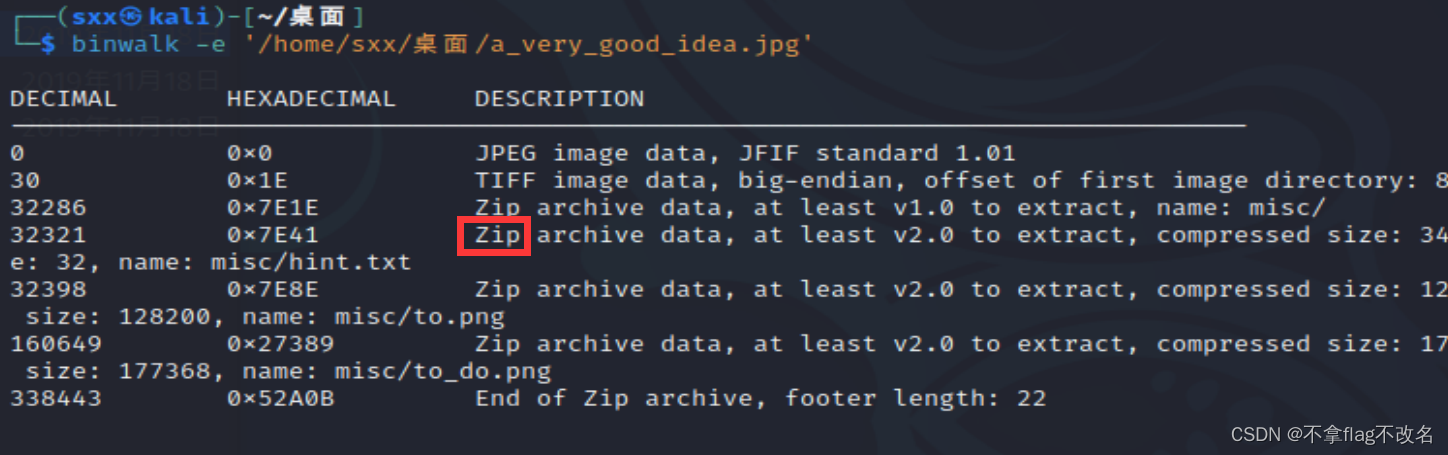

2、在kali中用普通用户对jpg进行binwalk

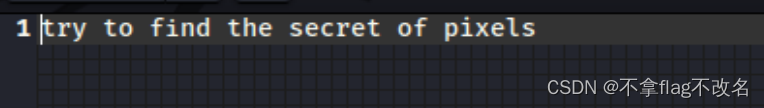

3、得到两张图片和一个文本,查看文本信息:提示试着找到像素的秘密

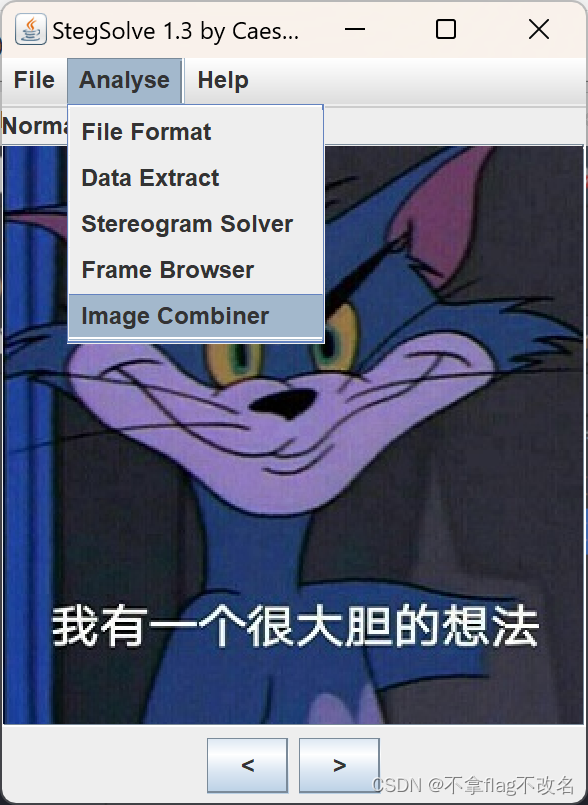

4、提到像素就想到了Stegsolve这个工具,将这两张图片用该工具分析,发现没有找到flag

看了wp,原来需要将两张图片进行结合

5、先用工具打开其中一个图片,再将另一个图片结合,发现这个结合还是有顺序的,得先打开to_do这张然后再结合to这张,切换图片,然后得到一张二维码

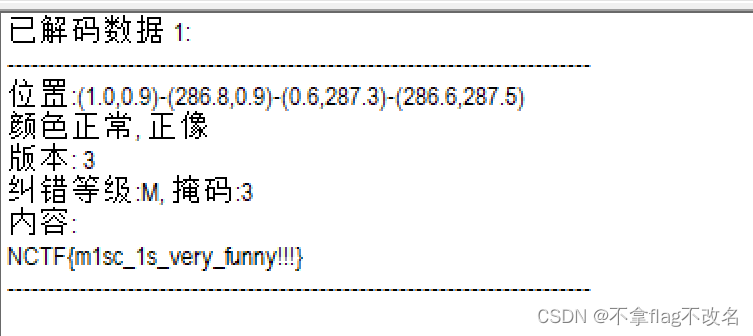

6、最后用二维码扫描工具得到flag(emmm确实funny)

NCTF{m1sc_1s_very_funny!!!}

1639

1639

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?